- Windows Defender Advanced Threat Protection — что это за программа и нужна ли она? (MsSense.exe)

- Windows Defender Advanced Threat Protection — что это?

- Основные возможности

- Windows Defender Advanced Threat Protection — внешний вид

- Отключение

- Папка

- Заключение

- Служба работы с угрозами остановлена. Перезапустите ее

- Ответ

- Отключите сторонний антивирус

- Включите службы Защитника Windows

- Включение Защитника Windows 10 в реестре

- Проверьте статус Защитника Windows в редакторе групповой политики

- Перерегистрация библиотек Windows Defender

- Advanced Threat Protection в Microsoft Defender Microsoft Defender Advanced Threat Protection

- Предварительные условия Prerequisites

- Поддерживаемые клиентские операционные системы Supported client operating systems

- Configuration Manager версии 1910 и более ранних Configuration Manager version 1910 and prior

- Configuration Manager версии 2002 и более поздних Configuration Manager version 2002 and later

- Сведения о подключении к ATP с помощью Configuration Manager About onboarding to ATP with Configuration Manager

- Подключение устройств с любой поддерживаемой операционной системой к ATP (рекомендуется) Onboard devices with any supported operating system to ATP (recommended)

- Получение файла конфигурации, идентификатора рабочей области и ключа рабочей области Get the configuration file, Workspace ID, and Workspace key

- Подключение устройств Onboard the devices

- Подключение устройств только с операционными системами верхнего уровня к ATP Onboard devices running only up-level operating systems to ATP

- Получение файла конфигурации подключения для устройств верхнего уровня Get an onboarding configuration file for up-level devices

- Подключение устройств верхнего уровня Onboard the up-level devices

- Монитор Monitor

- Создание файла конфигурации отключения Create an offboarding configuration file

Windows Defender Advanced Threat Protection — что это за программа и нужна ли она? (MsSense.exe)

Сегодня мы поговорим о программе Windows Defender Advanced Threat Protection — узнаем что она из себя представляет, зачем нужна. Поехали!

Windows Defender Advanced Threat Protection — что это?

Windows Defender Advanced Threat Protection (ATP) — агент защитника Windows, представляющий единую платформу превентивной защиты, обнаружения взломов, автоматического изучения и устранения (так понимаю угроз). Вот такая официальная информация содержится на сайте Майкрософт.

Если короткой — Windows Defender Advanced Threat Protection это некий компонент виндовского защитника, обеспечивающий дополнительную защиту.

Также на офф сайте сказано — этот агент защищает ваш бизнес от сложных угроз. Возможно данная защита больше направлена на коммерческие ПК, чем на домашние. Например этой защитой пользуются компании DB Schenker, Metro CSG, Emirates Airlines, MSC Mediterranean Shipping Company и другие компании. Разумеется все довольны, их отзывы есть на офф сайте Microsoft.

Основные возможности

Давайте попробуем понять основные возможности этой защиты — просто инфа в интернете как бы есть, но она раскидана и расплывчата. Я буду опираться на офф сайт Microsoft.

- Установка не требуется, нет проблем с совместимостью, постоянное обновление, размещается в облаке. Видимо имеется ввиду что это облачный сервис, поддерживает все актуальные версии Windows, данные постоянно обновляются.

- Функции мониторинга — позволяют детально изучить процесс защиты, угрозы, получить всю подробную информацию. Поддерживается взаимодействие с с Intelligent Security Graph (Microsoft).

- Автоматическая защита — время от предупреждения до устранения угрозы может занимать считанные минуты. Все как бы хорошо, но мне кажется, что реакция должна быть быстрее, или не?

- Синхронизация — поддерживается распространение информации в Microsoft 365 на все устройства, всем пользователям для ускорения ответных мер. Скорее всего это касается устройств/юзеров, которые подключены к одной сети, например корпоративной. Либо к одной какой-то сетевой группе.

- Помогает защитить конечные точки от кибер-угроз, обнаруживает сложные атаки, утечки данных, автоматизирует процесс реагирования, повышает общую безопасность. Агент ATP сертифицирован в соответствии со стандартом ISO 27001.

- Устраняет уязвимые области (в числе и уязвимость нулевого дня), тем самым предотвращая использование их вирусами и хакерами при атаках.

- The Intelligent Security Graph (ISG) — обеспечивает данными, которые необходимы при защите от самых сложных видов угроз — вирусного ПО, бесфайловых и прочих видов атак.

- Присутствует функция отслеживания поведения, использующая машинное обучение для обнаружения атак. В наличии инструмент SecOps для исследования угроз.

- Поддержка системы репутации файлов и веб-сайтов. Хакерские сайты, мошеннические, и просто файлы, зараженные вирусом — будут обнаруживаться, пользователь будет предупрежден.

- Антивирус на базе облачных технологий защищает от известных и неизвестных угроз.

Это только основные возможности. О всех писать нет смысла — не всем они будут понятны, разве что только системным администраторами. Смотря что умеет эта защита, можно делать вывод — она точно излишня для домашних, обычных юзеров. Вирусы, которым способна дать отпор данная защита — просто не водятся на обычных ПК.

| Семейство | Название |

|---|---|

| Windows Servers | Windows Server 2016, Windows Server 2012 R2 |

| Поддерживаемые версии Windows | Windows 10, Windows 8.1, Windows 7 SP1 |

| Другие платформы (через партнеров) | Android, iOS, macOS, Linux |

В общем ребята — не вижу смысла вас дальше грузить этой инфой. Думаю всем все понятно — Windows Defender Advanced Threat Protection это инструмент, направлен на обеспечение повышенной безопасности, которая нужна больше бизнесу, чем обычному домашнему ПК. Кроме бизнеса, может использовать думаю в:

- Организациях, например где проводятся финансовые операции.

- Банки, их филиалы, отделения.

- Учебные учреждения.

- В разных компаниях.

Снова вывод — используется там, где данные на ПК имеют особую ценность. То есть даже вы дома можете использовать эту защиту, если у вас.. например мега ценная инфа финансового характера.

Windows Defender Advanced Threat Protection — внешний вид

Давайте посмотрим на эту программу — ее внешний вид, интерфейс.

Вот собственно часть админки:

Видим, что есть много кнопок, функция, чтобы контролировать безопасность в реальном времени. Я так понимаю что на главной странице будет отображена самая важная инфа, вот на картинке выше пример — написано Malicious memory artifacts found, что означает — найдены вредоносные артефакты памяти.

Я так понимаю что всю аналитику, мониторинг, наблюдение — можно вести в интернете:

Видим графики, всякие диаграммы.. А вот само меню админки:

Как видим — полный отчет о действиях, всякие настройки, лог оповещений.. думаю для домашнего юзера это будет слишком сложным да и лишним делом.. все это следить, проверять..

Отключение

Оказывается существует служба — Windows Defender Advanced Threat Protection Service, сервисное/внутреннее название которой — Sense. Русское название такое — Служба Advanced Threat Protection в Защитнике Windows:

В описании так и сказано — помогает защитить от дополнительных угроз посредством наблюдения и отчетности о событиях.

На скриншоте видно — кнопка Запустить активна, меню Тип запуска — тоже активно. Не заблокировано. Значит можно в целях эксперимента эту службу отключить, если например эта защита вызывает нагрузку на ПК, либо компьютер просто тормозит.

Отключить службу просто:

- Два раза нажимаем по службе.

- Нажимаем кнопку Остановить.

- В менюшке Тип запуска выбираем Отключена (чтобы она потом сама не запускалась).

Запустить окно со списком служб тоже просто:

- Зажимаем Win + R, появится окошко Выполнить.

- Пишем команду services.msc.

- Откроется окно где будут перечислены все службы — как виндовские, так и сторонние.

Папка

Кстати, у меня оказалось тоже есть эта служба! И она у меня отключена:

Кстати работает служба под процессом MsSense.exe.

Но кроме службы также нашел папку эту:

C:\Program Files\Windows Defender Advanced Threat Protection

Внутри файлы, которые.. думаю используются защитой, по крайней мере вижу MsSense.exe, под которым работает служба. Файлы SenseSampleUploader.exe и SenseCncProxy.exe очень похожи на компоненты, связанные с обновлением и работой прокси.

Заключение

Мы сегодня пообщались немного о продвинутой защите, которая:

- Предназначена скорее всего для бизнеса, корпоративных компаний, где нужна повышенная защита данных.

- Обычным юзерам — вряд ли нужна.

- Опция отключения — доступна. Значит можно попробовать отключить. Думаю точку восстановления перед этим создавать необязательно.. хотя можно и создать — делов то на 1 сек..

Надеюсь информация пригодилась. Удачи и добра! До новых встреч!

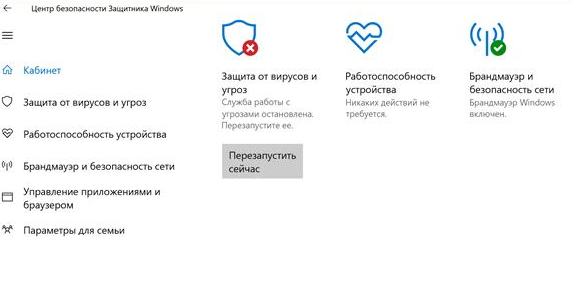

Служба работы с угрозами остановлена. Перезапустите ее

Привет, админ! Пытаюсь в Windows 10 включить Windows Defender, но в Центре безопасности Защитника Windows у компонента Зашита от вирусов и угроз висит надпись: «Служба работы с угрозами остановлена. Перезапустите ее». При попытке перезапустить Защитника Windows с помощью соответствующей кнопки появляется неизвестная ошибка. Как мне починить Windows Defender? Заранее спасибо!

Ответ

Давайте разберем типовые причины, из-за которых в Windows 10 может не работать функция зашиты от вирусов и угроз (встроенный антивирус Windows Defender). Последовательно проверьте все пункты.

Отключите сторонний антивирус

Проверьте, возможно у вас на компьютере установлен сторонний антивирус, который препятствует нормальной работе Windows Defender или конфликтует с ним. Попробуйте временно отключить (или удалить) его.

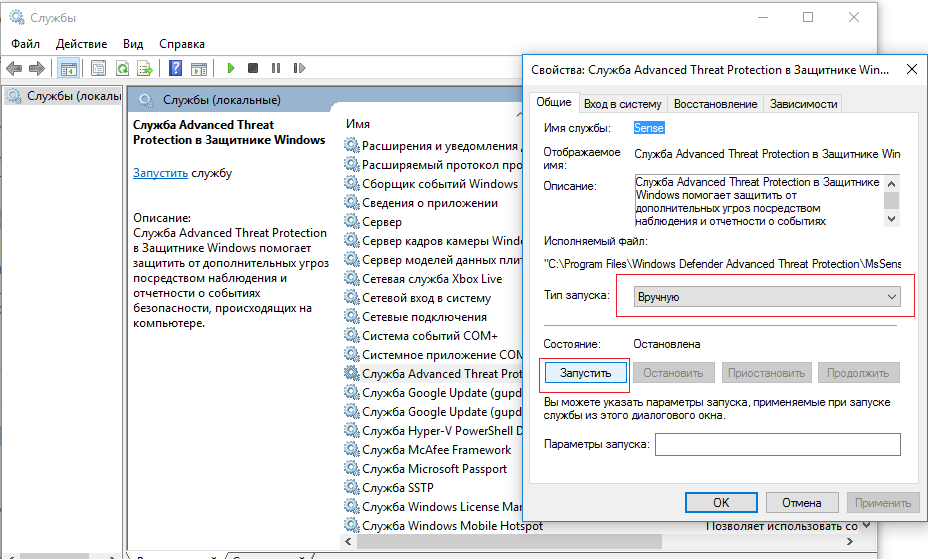

Включите службы Защитника Windows

Откройте консоль управления службами (services.msc) и проверьте, есть ли в списке служб следующие элементы

- Служба Advanced Threat Protection в Защитнике Windows (Windows Defender Advanced Threat Protection Service) — Sense

- Служба проверки сети Защитника Windows (Windows Defender Antivirus Network Inspection Service) — WdNisSvc

- Служба Защитника Windows (Windows Defender Antivirus Service) WinDefend

- Служба Центра безопасности Защитника Windows (Windows Defender Security Center Service)

Проверьте, что тип запуска у всех служб – Автоматический. Если какая-то служба остановлена, запустите ее вручную.

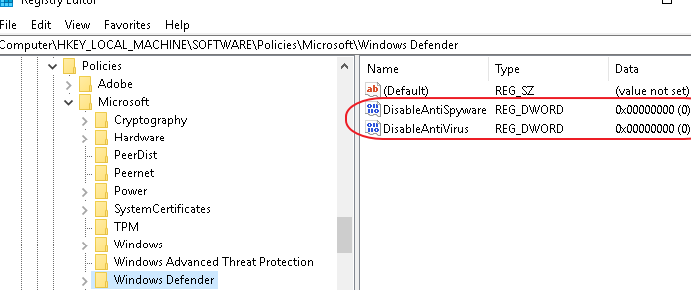

Включение Защитника Windows 10 в реестре

В некоторых случаях может оказаться, что запуск защитника Windows запрещен через реестр (ключ может быть установлен сторонним антивирусным приложением).

Запустите редактор реестра (regedit.exe) и перейдите в ветку HKLM\Software\Policies\Microsoft\Windows Defender. В том случае, если в правой панели имеются параметры DisableAntiVirus и DisableAntiSpyware (хотя бы один), удалите их или измените значение на 0.

После этого, попробуйте перезапустить службу Зашита от вирусов и угроз. Она должна заработать.

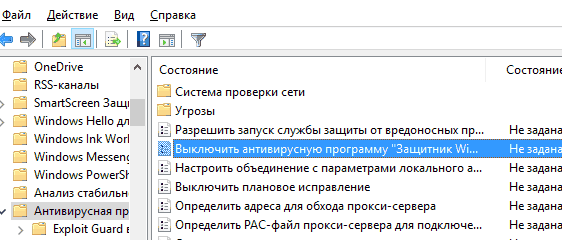

Проверьте статус Защитника Windows в редакторе групповой политики

Откройте редактор групповых политик (gpedit.msc) и проверьте, не отключен ли Windows Defender с помощью групповой политики. Для этого, перейдите в раздел Computer Configuration -> Administrator Templates -> Windows Components -> Windows Defender Antivirus (Конфигурация компьютера -> Административные Шаблоны -> Компоненты Windows -> Антивирусная программа Защитник Windows). Проверьте, что политика Выключить антивирусную программу Защитник Windows (Turn off Windows Defender Antivirus) находится в состоянии Не задано или Отключена.

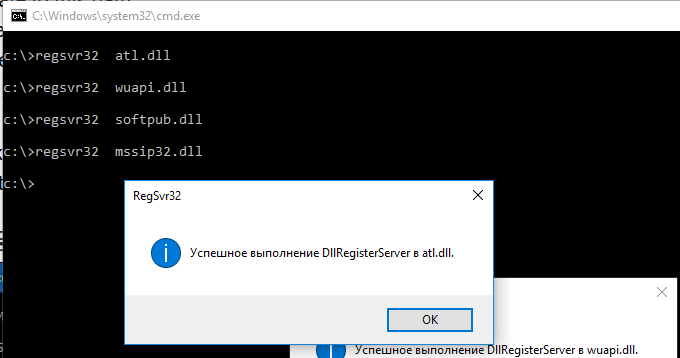

Перерегистрация библиотек Windows Defender

Попробуйте выполнить перерегистрацию библиотек Защитника Windows. Для этого, откройте командную строку с правами администратора и выполните команды:

regsvr32 atl.dll

regsvr32 wuapi.dll

regsvr32 softpub.dll

regsvr32 mssip32.dll

Перезапустите Windows Defender и проверьте, исправлена ли проблема.

Надеюсь, эта краткая инструкция помогла вам решить проблему с невозможностью запуска (остановкой) службы работы с угрозами.

Advanced Threat Protection в Microsoft Defender Microsoft Defender Advanced Threat Protection

Область применения: Configuration Manager (Current Branch) Applies to: Configuration Manager (current branch)

Endpoint Protection помогает отслеживать службу Расширенная защита от угроз (ATP) в Microsoft Defender (прежнее название — ATP в Защитнике Windows). Endpoint Protection can help manage and monitor Microsoft Defender Advanced Threat Protection (ATP) (formerly known as Windows Defender ATP). Служба ATP в Microsoft Defender помогает предприятиям обнаруживать и анализировать сложные атаки в своих сетях и принимать необходимые меры. Microsoft Defender ATP helps enterprises detect, investigate, and respond to advanced attacks on their networks. Политики Configuration Manager помогут вам подключить клиентов Windows 10 и отслеживать их. Configuration Manager policies can help you onboard and monitor Windows 10 clients.

Служба ATP в Microsoft Defender доступна в Центре безопасности в Microsoft Defender. Microsoft Defender ATP is a service in the Microsoft Defender Security Center. Добавив специальный файл конфигурации для подключения клиента и развернув эту конфигурацию, вы сможете использовать Configuration Manager для мониторинга состояния развертывания и работоспособности агента ATP в Microsoft Defender. By adding and deploying a client onboarding configuration file, Configuration Manager can monitor deployment status and Microsoft Defender ATP agent health. ATP в Microsoft Defender поддерживается на компьютерах с клиентом Configuration Manager или под управлением Microsoft Intune. Microsoft Defender ATP is supported on PCs running the Configuration Manager client or managed by Microsoft Intune.

Предварительные условия Prerequisites

- Подписка на веб-службу Advanced Threat Protection в Microsoft Defender Subscription to the Microsoft Defender Advanced Threat Protection online service

- Клиентские компьютеры под управлением клиента Configuration Manager Clients computers running the Configuration Manager client

- Клиенты, использующие ОС из раздела Поддерживаемые клиентские операционные системы. Clients using an OS listed in the Supported client operating systems section below.

Поддерживаемые клиентские операционные системы Supported client operating systems

В зависимости от используемой версии Configuration Manager можно подключить следующие клиентские операционные системы. Based on the version of Configuration Manager you’re running, the following client operating systems can be onboarded:

Configuration Manager версии 1910 и более ранних Configuration Manager version 1910 and prior

- Клиентские компьютеры под управлением Windows 10 версии 1607 и выше Clients computers running Windows 10, version 1607 and later

Configuration Manager версии 2002 и более поздних Configuration Manager version 2002 and later

Начиная с версии Configuration Manager 2002, можно подключить следующие операционные системы: Starting in Configuration Manager version 2002, you can onboard the following operating systems:

- Windows 8.1 Windows 8.1

- Windows 10 версии 1607 или более поздней Windows 10, version 1607 or later

- Windows Server 2012 R2 Windows Server 2012 R2

- Windows Server 2016 Windows Server 2016

- Windows Server 2016 версии 1803 или более поздней Windows Server 2016, version 1803 or later

- Windows Server 2019 Windows Server 2019

Сведения о подключении к ATP с помощью Configuration Manager About onboarding to ATP with Configuration Manager

Для разных операционных систем существуют разные требования подключения к ATP. Different operating systems have different needs for onboarding to ATP. Для подключения устройств с Windows 8.1 и другими операционными системами нижнего уровня требуется ключ рабочей области и идентификатор рабочей области. Windows 8.1 and other down-level operating system devices need the Workspace key and Workspace ID to onboard. Для устройств с ОС верхнего уровня, например с Windows Server версии 1803, требуется файл конфигурации подключения. Up-level devices, such as Windows Server version 1803, need the onboarding configuration file. Configuration Manager также устанавливает Microsoft Monitoring Agent (MMA), если это необходимо для подключенных устройств, но он не обновляет агент автоматически. Configuration Manager also installs the Microsoft Monitoring Agent (MMA) when needed by onboarded devices but it doesn’t update the agent automatically.

К операционным системам верхнего уровня относятся: Up-level operating systems include:

- Windows 10 версии 1607 и более поздние Windows 10, version 1607 and later

- Windows Server 2016, версия 1803 или более поздние Windows Server 2016, version 1803 or later

- Windows Server 2019 Windows Server 2019

К операционным системам нижнего уровня относятся: Down-level operating systems include:

- Windows 8.1 Windows 8.1

- Windows Server 2012 R2 Windows Server 2012 R2

- Windows Server 2016, версия 1709 и более ранние Windows Server 2016, version 1709 and earlier

При подключении устройств к ATP с помощью Configuration Manager выполняется развертывание политики ATP в целевой коллекции или в нескольких коллекциях. When you onboard devices to ATP with Configuration Manager, you deploy the ATP policy to a target collection or multiple collections. Иногда в целевую коллекцию входят устройства с любым количеством поддерживаемых операционных систем. Sometimes the target collection contains devices running any number of the supported operating systems. Инструкции по подключению этих устройств зависят от того, устройства с операционной системой какого уровня содержатся в целевой коллекции — только верхнего уровня, или коллекция содержит также и клиенты нижнего уровня. The instructions for onboarding these devices vary based on if you’re targeting a collection containing devices with operating systems that are only up-level or if the collection also includes down-level clients.

- Если целевая коллекция содержит устройства верхнего и нижнего уровней, следуйте инструкциям по подключению устройств под управлением любой поддерживаемой операционной системы (рекомендуется). If your target collection contains both up-level and down-level devices, then use the instructions to onboard devices running any supported operating system (recommended).

- Если коллекция содержит только устройства верхнего уровня, можно использовать инструкции по подключению устройств верхнего уровня. If your collection contains only up-level devices, then you can use the up-level onboarding instructions.

Если целевая коллекция содержит устройства нижнего уровня и вы следуете инструкциям для подключения только устройств верхнего уровня, устройства нижнего уровня подключены не будут. If your target collection contains down-level devices, and you use the instructions for onboarding only up-level devices, then the down-level devices won’t be onboarded. Необязательные поля Ключ рабочей области и Идентификатор рабочей области используются для подключения устройств нижнего уровня, но если они не включены, то политика завершится сбоем на клиентах нижнего уровня. The optional Workspace key and Workspace ID fields are used for onboarding down-level devices, but if they aren’t included then the policy will fail on down-level clients.

В Configuration Manager 2006 или более ранней версии: In Configuration Manager 2006, or earlier:

- Если вы изменяете существующую политику для добавления или изменения полей Ключ рабочей области и Идентификатор рабочей области, необходимо также указать файл конфигурации. If you edit an existing policy to add or edit the Workspace key and Workspace ID fields, you must also provide the configuration file too. Если все три элемента не указаны, политика завершится сбоем в клиентах нижнего уровня. If all three items are not provided, the policy will fail on down-level clients. Если необходимо изменить файл подключения, а также заполнить поля Ключ рабочей области и Идентификатор рабочей области, снова предоставьте эти сведения вместе с файлом подключения. > — If you need to edit the onboarding file, and also have the Workspace key and Workspace ID fields populated, provide them again along with the onboarding file. Если все три элемента не указаны, политика завершится сбоем в клиентах нижнего уровня. If all three items are not provided, the policy will fail on down-level clients.

Подключение устройств с любой поддерживаемой операционной системой к ATP (рекомендуется) Onboard devices with any supported operating system to ATP (recommended)

Чтобы подключить устройства под управлением любой поддерживаемой операционной системой к ATP, для Configuration Manager нужно предоставить файл конфигурации, ключ рабочей области и идентификатор рабочей области. You can onboard devices running any of the supported operating systems to ATP by providing the configuration file, Workspace key, and Workspace ID to Configuration Manager.

Получение файла конфигурации, идентификатора рабочей области и ключа рабочей области Get the configuration file, Workspace ID, and Workspace key

Выберите Параметры, а затем выберите Подключение под заголовком Управление устройствами. Select Settings, then select Onboarding under the Device management heading.

В качестве операционной системы выберите Windows 10. For the operating system, select Windows 10.

В качестве метода развертывания выберите Microsoft Endpoint Configuration Manager (Current Branch) и более поздние версии. Choose Microsoft Endpoint Configuration Manager current branch and later for the deployment method.

Щелкните Скачать пакет. Click Download package.

Скачайте сжатый файл архива (ZIP-файл) и извлеките его содержимое. Download the compressed archive (.zip) file and extract the contents.

Выберите Параметры, а затем выберите Подключение под заголовком Управление устройствами. Select Settings, then select Onboarding under the Device management heading.

В качестве операционной системы в списке выберите Windows 7 с пакетом обновления 1 (SP1) и 8.1 или Windows Server 2008 R2 с пакетом обновления 1 (SP1), 2012 R2 и 2016. For the operating system, select either Windows 7 SP1 and 8.1 or Windows Server 2008 R2 Sp1, 2012 R2 and 2016 from the list.

- Значения параметров Ключ рабочей области и Идентификатор рабочей области будут одинаковыми независимо от выбранного варианта. The Workspace key and Workspace ID will be the same regardless of which of these options you choose.

Скопируйте значения ключа рабочей области и идентификатора рабочей области из раздела Настройка подключения. Copy the values for the Workspace key and Workspace ID from the Configure connection section.

Файл конфигурации ATP в Microsoft Defender содержит конфиденциальные сведения, которые должны быть защищены. The Microsoft Defender ATP configuration file contains sensitive information which should be kept secure.

Подключение устройств Onboard the devices

В консоли Configuration Manager последовательно выберите Активы и соответствие > Endpoint Protection > Политики ATP в Microsoft Defender. In the Configuration Manager console, navigate to Assets and Compliance > Endpoint Protection > Microsoft Defender ATP Policies.

Выберите Создать политику ATP в Microsoft Defender, чтобы открыть мастер создания политик ATP в Microsoft Defender. Select Create Microsoft Defender ATP Policy to open the Microsoft Defender ATP Policy Wizard.

Введите Имя и Описание политики ATP в Microsoft Defender и выберите Подключение. Type the Name and Description for the Microsoft Defender ATP policy and select Onboarding.

Перейдите к файлу конфигурации, извлеченному из скачанного ZIP-файла. Browse to the configuration file you extracted from the downloaded .zip file.

Укажите ключ рабочей области и идентификатор рабочей области, а затем нажмите кнопку Далее. Supply the Workspace key and Workspace ID then click Next.

- Убедитесь, что ключ рабочей области и идентификатор рабочей области указаны в соответствующих полях. Verify that the Workspace key and Workspace ID are in the correct fields. Порядок полей в консоли и в ATP в Microsoft Defender может отличаться. The order in the console may vary from the order in Microsoft Defender ATP online service.

Укажите образцы файлов, которые собираются и совместно используются с управляемых устройств для анализа. Specify the file samples that are collected and shared from managed devices for analysis.

- НетNone

- Все типы файловAll file types

Просмотрите сводные данные и завершите работу мастера. Review the summary and complete the wizard.

Правой кнопкой мыши щелкните созданную политику, а затем выберите Развернуть, чтобы нацелить политику ATP в Microsoft Defender на клиенты. Right-click on the policy you created, then select Deploy to target the Microsoft Defender ATP policy to clients.

- В Configuration Manager 2006 или более ранней версии: In Configuration Manager 2006, or earlier:

- Если вы изменяете существующую политику для добавления или изменения полей Ключ рабочей области и Идентификатор рабочей области, необходимо также указать файл конфигурации. If you edit an existing policy to add or edit the Workspace key and Workspace ID fields, you must also provide the configuration file too. Если все три элемента не указаны, политика завершится сбоем в клиентах нижнего уровня. If all three items are not provided, the policy will fail on down-level clients. Если необходимо изменить файл подключения, а также заполнить поля Ключ рабочей области и Идентификатор рабочей области, снова предоставьте эти сведения вместе с файлом подключения. > — If you need to edit the onboarding file, and also have the Workspace key and Workspace ID fields populated, provide them again along with the onboarding file. Если все три элемента не указаны, политика завершится сбоем в клиентах нижнего уровня. If all three items are not provided, the policy will fail on down-level clients.

Подключение устройств только с операционными системами верхнего уровня к ATP Onboard devices running only up-level operating systems to ATP

Для подключения к ATP клиентам верхнего уровня требуется файл конфигурации подключения. Up-level clients require an onboarding configuration file for onboarding to ATP. К операционным системам верхнего уровня относятся: Up-level operating systems include:

- Windows 10 версии 1607 и более поздние Windows 10, version 1607 and later

- Windows Server 2016, версия 1803 и более поздние версии Windows Server 2016, version 1803 and later

- Windows Server 2019 Windows Server 2019

Если целевая коллекция содержит устройства верхнего и нижнего уровней, или вы не уверены, какой уровень имеют устройства, следуйте инструкциям по подключению устройств под управлением любой поддерживаемой операционной системы (рекомендуется). If your target collection contains both up-level and down-level devices, or if you’re not sure, then use the instructions to onboard devices running any supported operating system (recommended).

Получение файла конфигурации подключения для устройств верхнего уровня Get an onboarding configuration file for up-level devices

- Войдите в веб-службу ATP в Microsoft Defender. Go to the Microsoft Defender ATP online service and sign in.

- Выберите Параметры, а затем выберите Подключение под заголовком Управление устройствами. Select Settings, then select Onboarding under the Device management heading.

- В качестве операционной системы выберите Windows 10. For the operating system, select Windows 10.

- В качестве метода развертывания выберите Microsoft Endpoint Configuration Manager (Current Branch) и более поздние версии. Choose Microsoft Endpoint Configuration Manager current branch and later for the deployment method.

- Щелкните Скачать пакет. Click Download package.

- Скачайте сжатый файл архива (ZIP-файл) и извлеките его содержимое. Download the compressed archive (.zip) file and extract the contents.

- Файл конфигурации ATP в Microsoft Defender содержит конфиденциальные сведения, которые должны быть защищены. The Microsoft Defender ATP configuration file contains sensitive information which should be kept secure.

- Если целевая коллекция содержит устройства нижнего уровня и вы следуете инструкциям для подключения только устройств верхнего уровня, устройства нижнего уровня подключены не будут. If your target collection contains down-level devices, and you use the instructions for onboarding only up-level devices, then the down-level devices won’t be onboarded. Необязательные поля Ключ рабочей области и Идентификатор рабочей области используются для подключения устройств нижнего уровня, но если они не включены, то политика завершится сбоем на клиентах нижнего уровня. The optional Workspace key and Workspace ID fields are used for onboarding down-level devices, but if they aren’t included then the policy will fail on down-level clients.

Подключение устройств верхнего уровня Onboard the up-level devices

- В консоли Configuration Manager последовательно выберите Активы и соответствие >Endpoint Protection >Политики ATP в Защитнике Windows и щелкните Создать политику ATP в Защитнике Windows. In the Configuration Manager console, navigate to Assets and Compliance >Endpoint Protection >Microsoft Defender ATP Policies and select Create Microsoft Defender ATP Policy. Откроется мастер политик ATP в Microsoft Defender. The Microsoft Defender ATP Policy Wizard opens.

- Введите Имя и Описание политики ATP в Microsoft Defender и выберите Подключение. Type the Name and Description for the Microsoft Defender ATP policy and select Onboarding.

- Перейдите к файлу конфигурации, извлеченному из скачанного ZIP-файла. Browse to the configuration file you extracted from the downloaded .zip file.

- Укажите образцы файлов, которые собираются и совместно используются с управляемых устройств для анализа. Specify the file samples that are collected and shared from managed devices for analysis.

- НетNone

- Все типы файловAll file types

- Просмотрите сводные данные и завершите работу мастера. Review the summary and complete the wizard.

- Правой кнопкой мыши щелкните созданную политику, а затем выберите Развернуть, чтобы нацелить политику ATP в Microsoft Defender на клиенты. Right-click on the policy you created, then select Deploy to target the Microsoft Defender ATP policy to clients.

Монитор Monitor

В консоли Configuration Manager последовательно выберите Мониторинг > Безопасность и щелкните ATP в Microsoft Defender. In the Configuration Manager console, navigate Monitoring > Security and then select Microsoft Defender ATP.

Просмотрите сведения на панели мониторинга Advanced Threat Protection в Microsoft Defender. Review the Microsoft Defender Advanced Threat Protection dashboard.

Состояние подключения агента ATP в Microsoft Defender. Количество и процент доступных управляемых клиентских компьютеров с активной подключенной политикой ATP в Microsoft Defender. Microsoft Defender ATP Agent Onboarding Status: The number and percentage of eligible managed client computers with active Microsoft Defender ATP policy onboarded

Работоспособность агента ATP в Microsoft Defender. Процент клиентских компьютеров, сообщающих о состоянии для своего агента ATP в Microsoft Defender. Microsoft Defender ATP Agent Health: Percentage of computer clients reporting status for their Microsoft Defender ATP agent

Работоспособно — работает должным образом. Healthy — Working properly

Неактивно — в течение определенного периода времени данные в службу не отправляются. Inactive — No data sent to service during time period

Состояние агента — системная служба для агента в Windows не запущена. Agent state — The system service for the agent in Windows isn’t running

Не подключено — политика была применена, но агент не сообщил о ее подключении. Not onboarded — Policy was applied but the agent hasn’t reported policy onboard

Создание файла конфигурации отключения Create an offboarding configuration file

Выберите Параметры, а затем выберите Отключение под заголовком Управление устройствами. Select Settings, then select Offboarding under the Device management heading.

В качестве операционной системы выберите Windows 10, а в качестве метода развертывания — Microsoft Endpoint Configuration Manager (Current Branch) и более поздние версии. Select Windows 10 for the operating system and Microsoft Endpoint Configuration Manager current branch and later for the deployment method.

- Использование Windows 10 гарантирует, что при необходимости все устройства в коллекции будут отключены и MMA удален. Using the Windows 10 option ensures that all devices in the collection are offboarded and the MMA is uninstalled when needed.

Скачайте сжатый файл архива (ZIP-файл) и извлеките его содержимое. Download the compressed archive (.zip) file and extract the contents. Файлы отключения действуют в течение 30 дней. Offboarding files are valid for 30 days.

В консоли Configuration Manager последовательно выберите Активы и соответствие > Endpoint Protection > Политики ATP в Защитнике Windows и щелкните Создать политику ATP в Защитнике Windows. In the Configuration Manager console, navigate to Assets and Compliance > Endpoint Protection > Microsoft Defender ATP Policies and select Create Microsoft Defender ATP Policy. Откроется мастер политик ATP в Microsoft Defender. The Microsoft Defender ATP Policy Wizard opens.

Введите Имя и Описание политики ATP в Microsoft Defender и выберите Отключение. Type the Name and Description for the Microsoft Defender ATP policy and select Offboarding.

Перейдите к файлу конфигурации, извлеченному из скачанного ZIP-файла. Browse to the configuration file you extracted from the downloaded .zip file.

Просмотрите сводные данные и завершите работу мастера. Review the summary and complete the wizard.

Выберите Развернуть, чтобы нацелить политику ATP в Microsoft Defender на клиенты. Select Deploy to target the Microsoft Defender ATP policy to clients.

Файлы конфигурации ATP в Microsoft Defender содержат конфиденциальные сведения, которые должны быть защищены. The Microsoft Defender ATP configuration files contains sensitive information which should be kept secure.