- Windows application server 2012 r2 настройка

- Настройка сети windows server 2012 r2

- Задаем имя сервера

- Быстродействие Windows Server 2012 r2

- Включаем удаленный рабочий стол

- Web Application Proxy в Windows Server 2012 R2

- Установка роли ADFS в Windows Server 2012 R2

- Установка службы Web Application Proxy

- Публикация приложения через Web Application Proxy

- Windows application server 2012 r2 настройка

Windows application server 2012 r2 настройка

Базовая настройка windows server 2012 r2

Настройка windows server 2012 r2 осуществляется сразу после того как была произведена установка windows server 2012 r2. Под настройкой понимается, настройка сети, смена имени и отключение не нужных для сервера вещей, благодаря этим действиям, системный администратор сможет повысить удобство и стабильность работы данной операционной системы и улучшить ее производительность, если вы производите установку массово, то это все конечно же можно автоматизировать.

Настройка сети windows server 2012 r2

настройка windows server 2012 r2-01

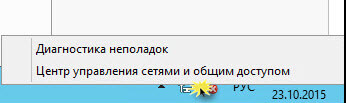

Первым делом любому серверу необходима, настройка сети. В настройку сети входит выбор и установка статического ip адреса. Для этого щелкаем правым кликом по значку сети и выбираем Центр управления сетями и общим доступом

настройка windows server 2012 r2-02

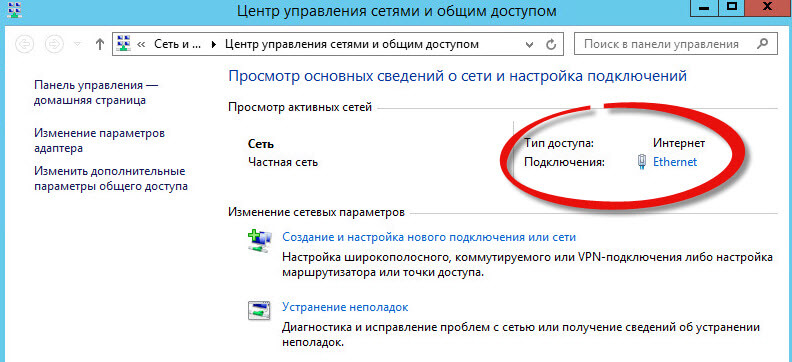

Далее выбираем ваше сетевое подключение

настройка сети windows server 2012

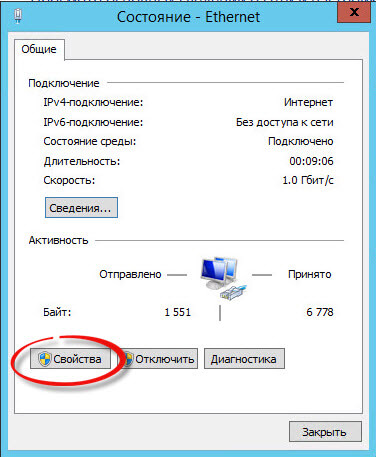

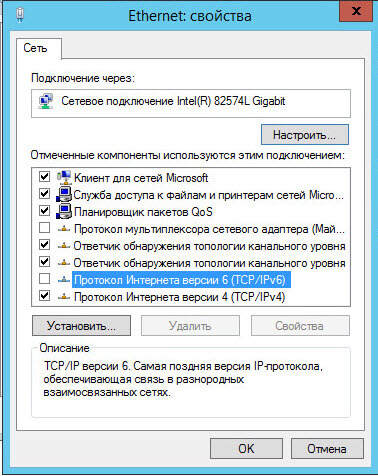

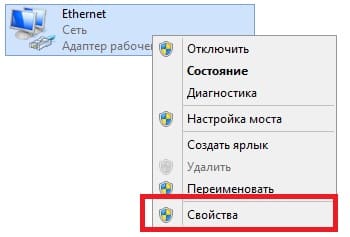

Нажимаем кнопку свойства

настройка сети windows server 2012

настройка сети windows server всегда требует одного правила отключаем все то, что не используется. Так как у меня не используется протокол ipv6, то я снимаю с него галку, так как компьютеры в первую очередь пытаются по умолчанию общаться через него.

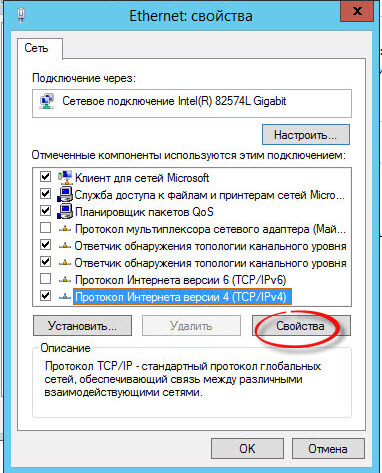

Теперь выбираем ipv4 и нажимаем свойства.

как сделать статический ip адрес из динамического

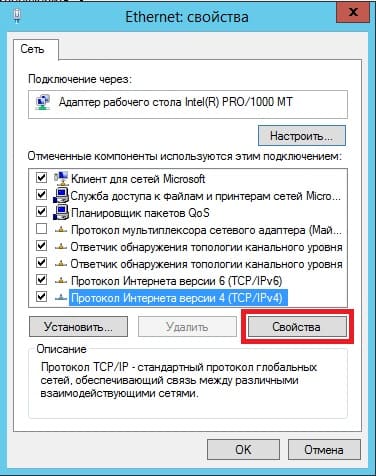

Так как наш ip адрес получен от DHCP сервера, то мы динамический ip адрес заменим на статический. Заранее вы для своей локальной сети должны были выбрать пул ip адресов, которые будут у вас. И для серверов, забронировать определенное количество ipшников. У меня это диапазон 10.10.2.0/24. И так как у меня данный сервер вскоре будет контроллером домена, то я ему назначу ip адрес 10.10.2.1 с маской 255.255.255.0 в качестве DNS сервера пропишу пока его же 10.10.2.1. Вот так производится настройка статического ip адреса.

настройка статического ip адреса

Жмем везде дальше ок и закрываем все окна. С сетью мы закончили работы.

Задаем имя сервера

Имя сервера, один из важных параметров в вашей инфраструктуре, существует много вариантов наименования серверов и с точки удобства и с точки зрения безопасности сети, так как явно понятное имя позволяет хакеру ускорить процесс совершения задуманного и понимания, что и где в сети. Лично я придерживаюсь, что контроллеры домена можно назвать и dc, а вот сервера просто обезличенно назвать server01 и так далее.

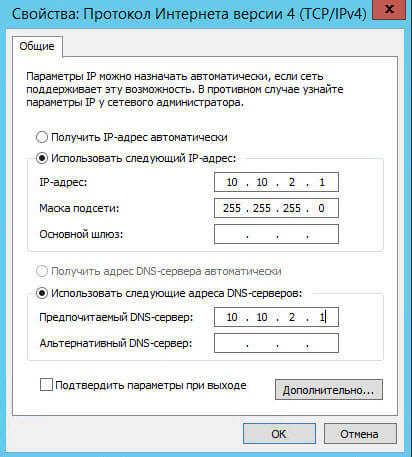

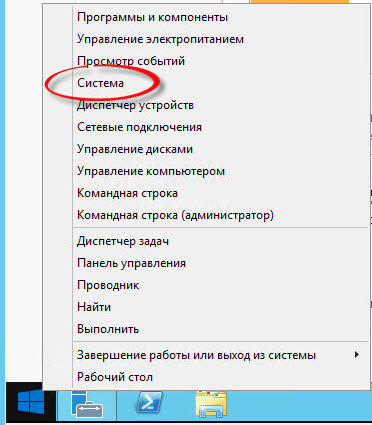

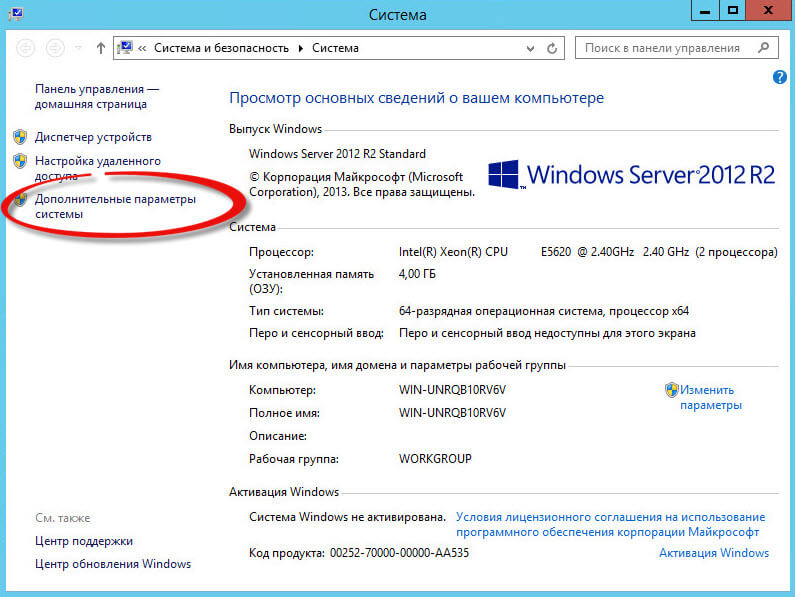

Щелкаем правым кликом по пуску и выбираем Система

задать имя сервера

Переходим в дополнительные параметры системы

задать имя сервера

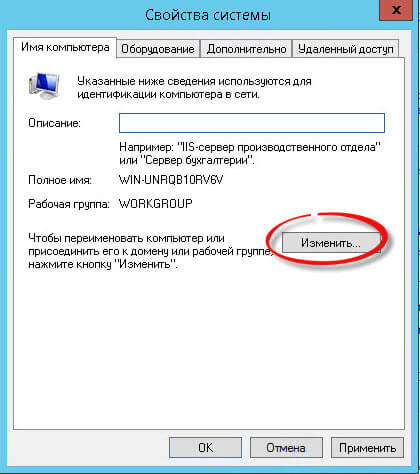

Переходим на вкладку имя сервера, на ней можно изменить имя сервера на любое какое вам нужно, до 16 символов.

изменить имя сервера

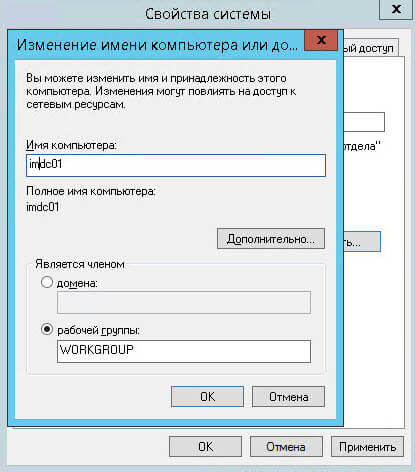

Я задаю имя компьютера, такое: у меня домен будет inmoskow.org и от имени домена возьму первые две буквы im и добавлю dc01, в итоге получаю imdc01, у вас может быть свой принцип.

изменить имя сервера

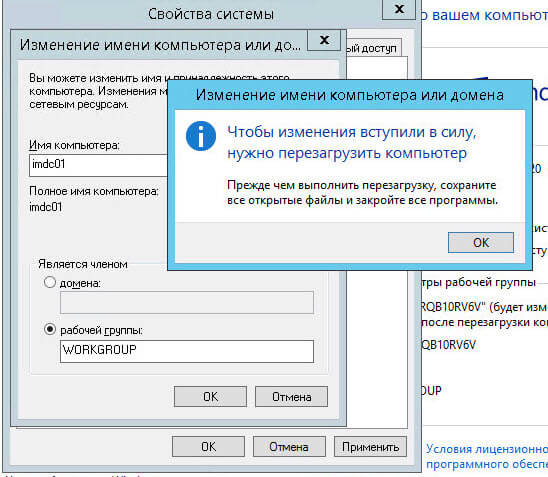

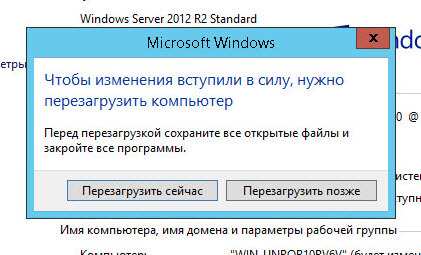

После чего вас уведомят, все настройки будут применены только после перезагрузки.

настройка windows server 2012 r2

Вас попросят перезагрузиться, сделаем это позже

перезагрузка Windows Server 2012 r2

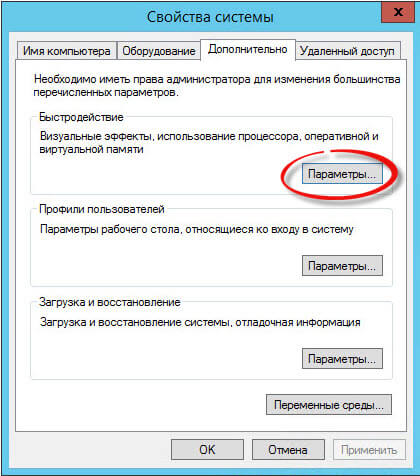

Быстродействие Windows Server 2012 r2

Для того, чтобы ускорить ваш сервер, нужно чтобы на нем работало только то что реально нужно, заходим на вкладку Дополнительно-Параметры

задать имя компьютера

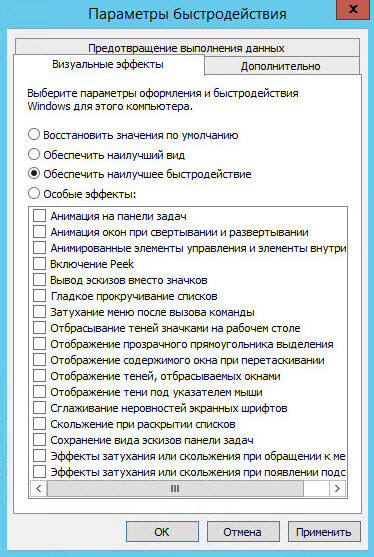

вкладка визуальные эффекты, и ставим переключатель на Обеспечить наилучшее быстродействие, это позволит ускорить сервер.

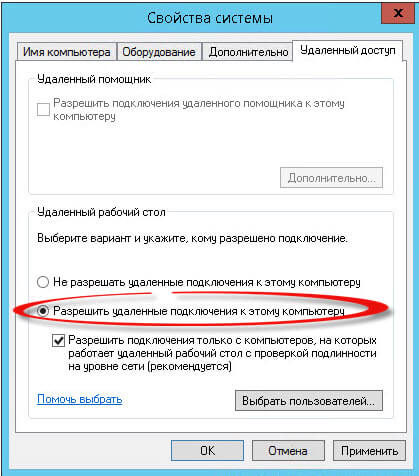

Включаем удаленный рабочий стол

Для того чтобы вы со своего рабочего места могли заходить по RDP, необходимо включить на вкладке Удаленный доступ птичку Разрешить удаленные подключения к этому компьютеру. В итоге будет создано правило в брандмауэре открывающее порт 3389.

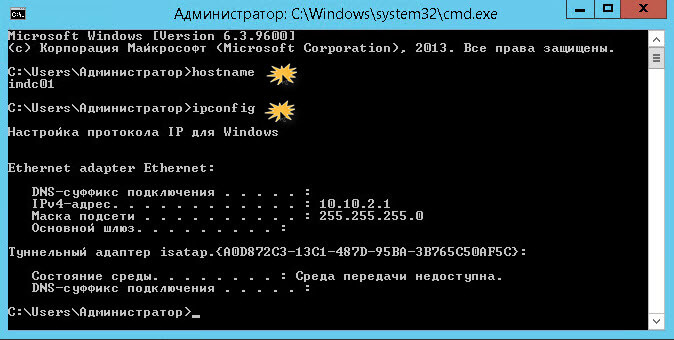

Вот теперь перезагружаемся и заходим на ваш сервер по RDP. Проверим как применились настройки на нашем сервере. Для этого вводим две команды

Команда hostname покажет текущее имя сервера, а ipconfig отобразит настройки сети, в нашем случае это ip адрес и маску. Видим, что все отлично применилось.

проверка настроек сервера

Вот так вот просто делается настройка windows server 2012 r2, можно двигаться дальше и устанавливать контроллер домена на платформе 2012R2.

Материал сайта pyatilistnik.orgWeb Application Proxy в Windows Server 2012 R2

Продолжаем знакомиться с новыми возможностями ОС Windows Server 2012 R2. Ранее мы рассказывали о корпоративном аналоге DropBox в Windows Server 2012 R2 под названием Work Folders. Сегодня речь пойдет о еще одном новшестве новой серверной платформы – функции Web Application Proxy. Web Application Proxy – это новая функция роли Remote Access в Windows 2012 R2, позволяющая публиковать HTTP/ HTTPS приложения, расположенные в периметре корпоративной сети на клиентских устройствах (в первую очередь подразумеваются мобильные устройства) за ее периметром. Благодаря возможности интеграции c AD FS (служба может выступать в качестве ADFS-прокси), возможно обеспечить аутентификацию внешних пользователей, пытающихся получить доступ к опубликованным приложениям.

Web Application Proxy предоставляет такие же возможности публикации приложений, как и Forefront Unified Access Gateway (UAG), однако данная служба также позволяет взаимодействовать с другими серверами и сервисами, обеспечивая тем самым более гибкую и рациональную конфигурацию.

Web Application Proxy по сути выполняет функцию обратного прокси сервера (HTTP reverse proxy), организуя ретрансляцию запросов клиентов из внешней сети на внутренний сервер, и является межсетевым экраном на прикладном уровне.

Сервер со службой Web Application Proxy получает внешний HTTP/HTTPS трафик и терминирует его, после чего от своего имени инициирует новое подключение ко внутреннему приложению (веб-серверу). Т.е. внешние пользователи прямого доступа к внутреннему приложению реально не получают. Любой другой трафик, получаемый Web Application Proxy, отклоняется (в том числе отклоняются HTTP/HTTPS запросы, которые могут быть использованы при DoS, SSL и 0-day атаках).

Требования к организации Web Application Proxy и ключевые особенности:

- Систему можно развернуть на серверах с ОС Windows Server 2012 R2, включенных в домен Active Directory, с ролями AD FS и Web Application Proxy. Эти роли должны быть установлены на разных серверах.

- Необходимо обновить схему Active Directory до Windows Server 2012 R2 (обновлять контроллеры домена до Windows Server 2012 R2 не нужно)

- В качестве клиентских устройств поддерживаются устройства с ОС Windows, IOS (iPad и iPhone). Работы над клиентами для Android и Windows Phone пока еще не окончены

- Аутентификация клиентов осуществляется службой Active Directory Federation Services (ADFS), которая также выполняет функции ADFS – проксирования.

- Типовая схема размещения сервера с ролью Web Application Proxy представлена на рисунке. Данный сервер располагается в выделенной DMZ зоне и отделен от внешней (Интернет) и внутренней сети (Интранет) межсетевыми экранами. В этой конфигурации для работы Web Application Proxy требует наличия двух интерфейсов – внутреннего (Intranet) и внешнего (DMZ)

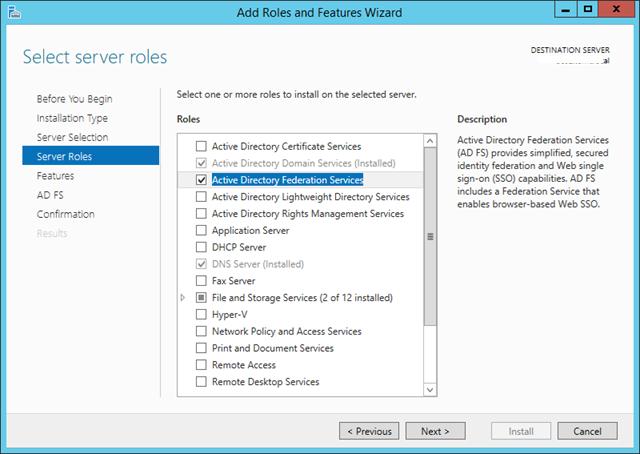

Установка роли ADFS в Windows Server 2012 R2

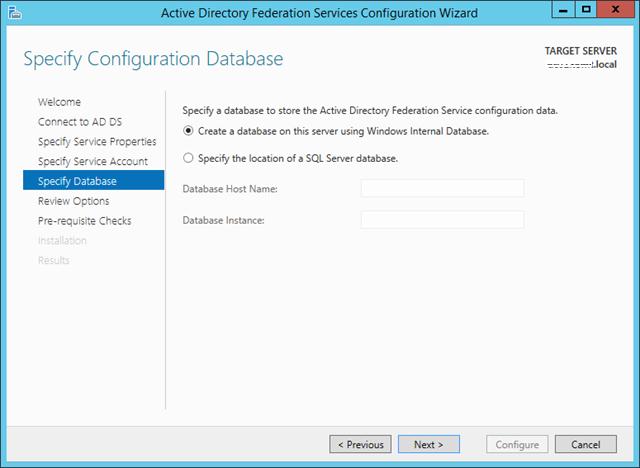

Для обеспечения дополнительной безопасности преаутентифкация внешних клиентов выполняется на сервере ADFS, в противном случае используется pass-through аутентификация на конечном сервере приложения (что менее секьюрно). Поэтому первый шаг при настройке Web Application Proxy – установка на отдельном сервере роли Active Directory Federation Services.

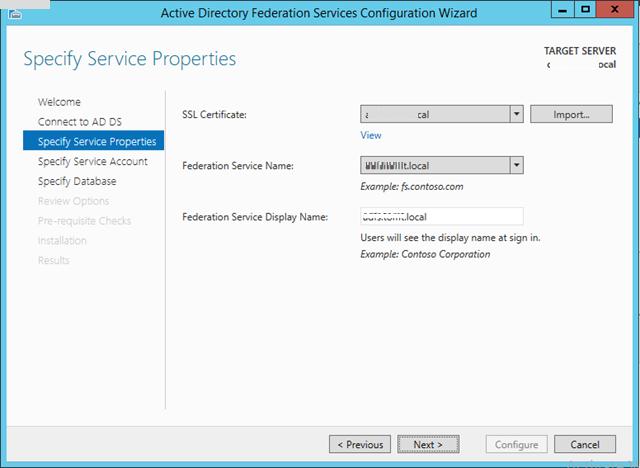

При установке ADFS нужно выбрать SSL сертификат, который будет использоваться для шифрования, а также DNS имена, которые будут использоваться клиентами при подключении (соответствующие записи в DNS зоне придется создать самостоятельно).

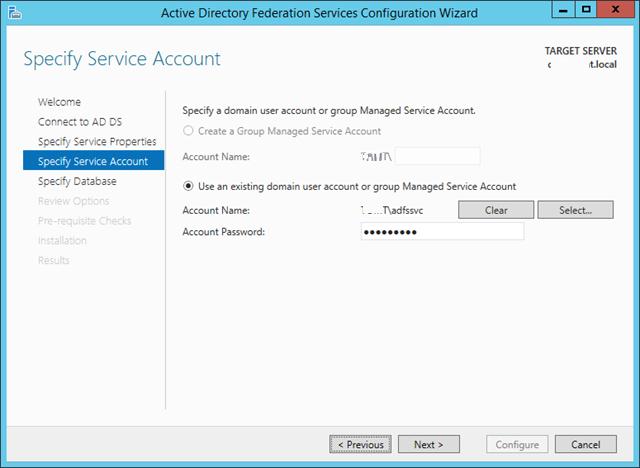

Затем нужно указать сервисную учетную запись для службы ADFS. Необходимо учесть, что имя ADFS должно быть указано в атрибут Service Principal Name аккаунта. Сделать это можно командой:

Установка службы Web Application Proxy

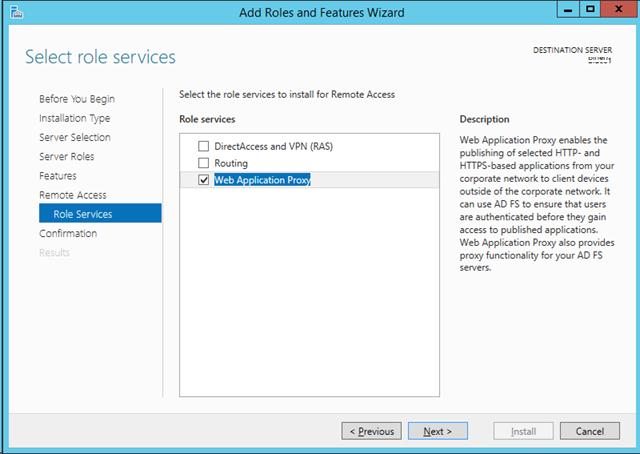

Следующий этап, настройка самой службы Web Application Proxy. Напомним, что служба Web Application Proxy в Windows Server 2012 R2 является частью роли “Remote Access”. Установите службу Web Application Proxy и запустите мастер ее настройки.

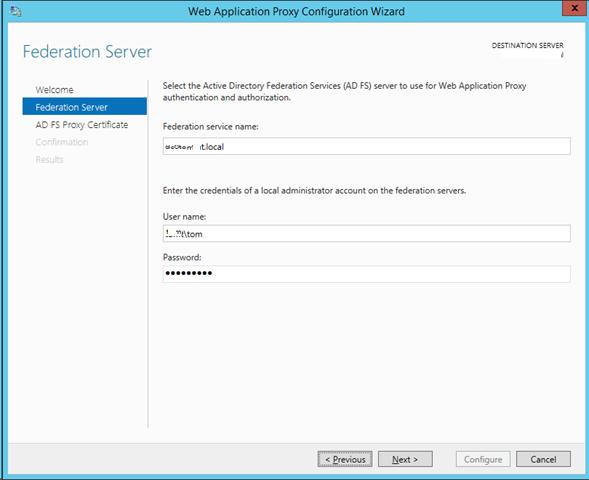

На первом этапе мастер предложит Вам указать имя ADFS сервера и параметры учетной записи, имеющей доступ к данной службе.

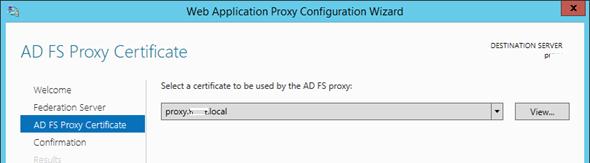

Далее нужно указать сертификат (убедитесь, что в альтернативных именах сертификата содержится имя сервера ADFS).

Публикация приложения через Web Application Proxy

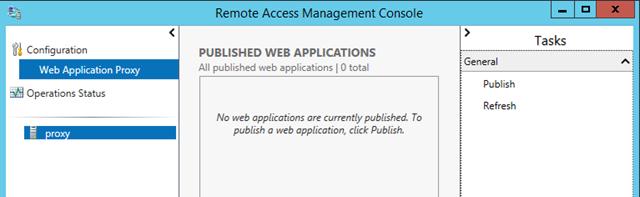

После того, как установлены роли ADFS и Web Application Proxy (которая работает еще и как ADFS Proxy), можно перейти непосредственно к публикации наружу конкретного приложения. Сделать это можно с помощью консоли Remote Access Management Console.

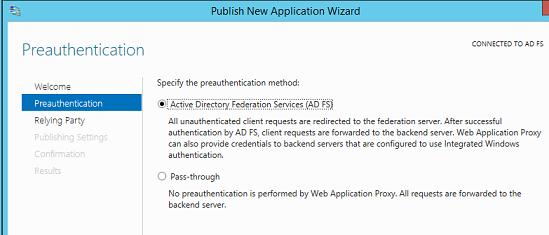

Запустите мастер публикации и укажите, хотите ли вы использовать для преаутентификации службу ADFS (это именно наш вариант).

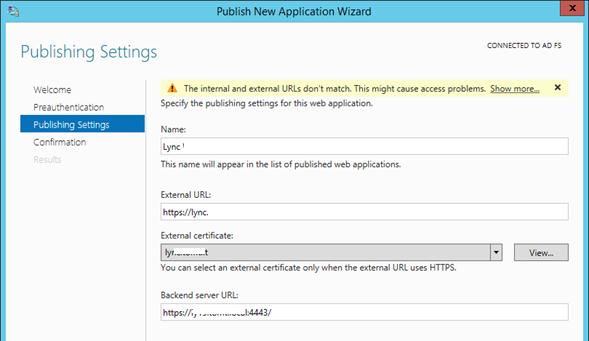

Затем нужно задать имя публикуемого приложения, используемый сертификат, внешний URL (имеенно его для подключения будут использовать внешние пользователи) и внутрений URL-адрес сервера, на который будут пересылаться запросы.

Backend server URL: lync.winitpro.local:4443

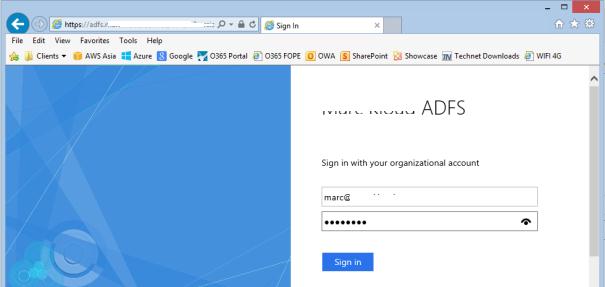

Завершите работу мастера, и на этом публикация приложений окончена. Теперь, если попытаться с помощью браузера зайти на опубликованный внешний URL-адрес, то браузер сначала будет перенаправлен на службу аутентификации (ADFS Proxy), а после успешной аутентификации пользователь будет отправлен непосредственно на внутренний сайт (веб приложение).

Благодаря новой службе Web Application Proxy в Windows Server 2012 R2 возможно реализовать функционал обратного прокси сервера с целью публикации внутренних служб предприятия наружу без необходимости использования задействовать сторонние файерволы и продукты, в том числе такие, как Forefront и пр.

Windows application server 2012 r2 настройка

В данной статье пошагово со скриншотами рассмотрим самые базовые настройки Windows Server 2012 R2 (любых версий: Standard, Datacenter, Essentials). В них входит настройка AD, DNS, DHCP, а так же лицензирование терминального сервера (настройка сервера RDP). Эти настройки как правило подходят для большинства задач и являются стандартными для использования их в Windows Server.

С процессом установки и самой начальной настройки как активация сервера, и получение обновлений Windows Server 2012 R2 можете ознакомиться в нашей прошлой статье.

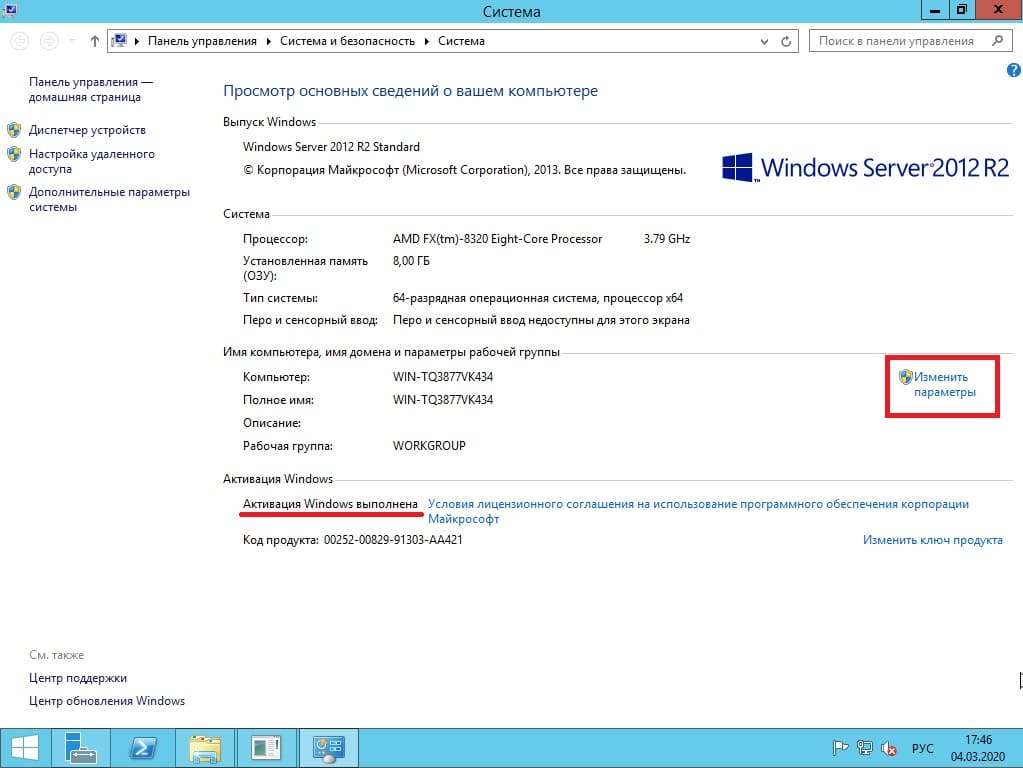

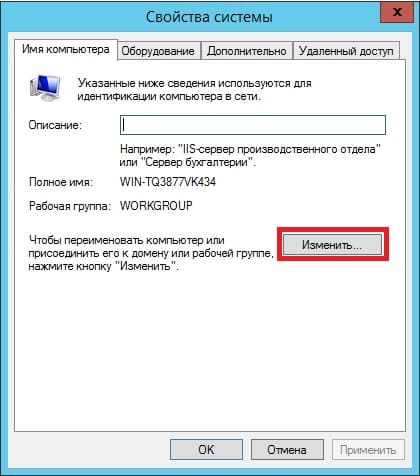

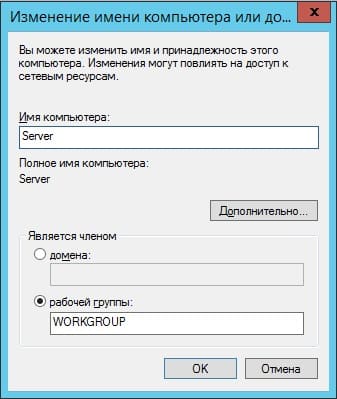

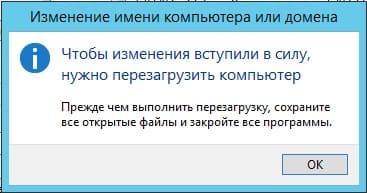

1) Итак, начнем. Для начала нам нужно задать имя сервера, чтобы оно было в последующем корректно указано в различных настройках для подключений. Зайдем в меню «Свойство системы» => Изменить параметры => Далее в окне «Имя компьютера» нажимаем кнопку «Изменить» => После в строке ввода «Имя сервера» задаем имя в произвольном порядке. У нас оно будет просто Server.

Чтобы настройки применились перезагрузите Ваш компьютер.

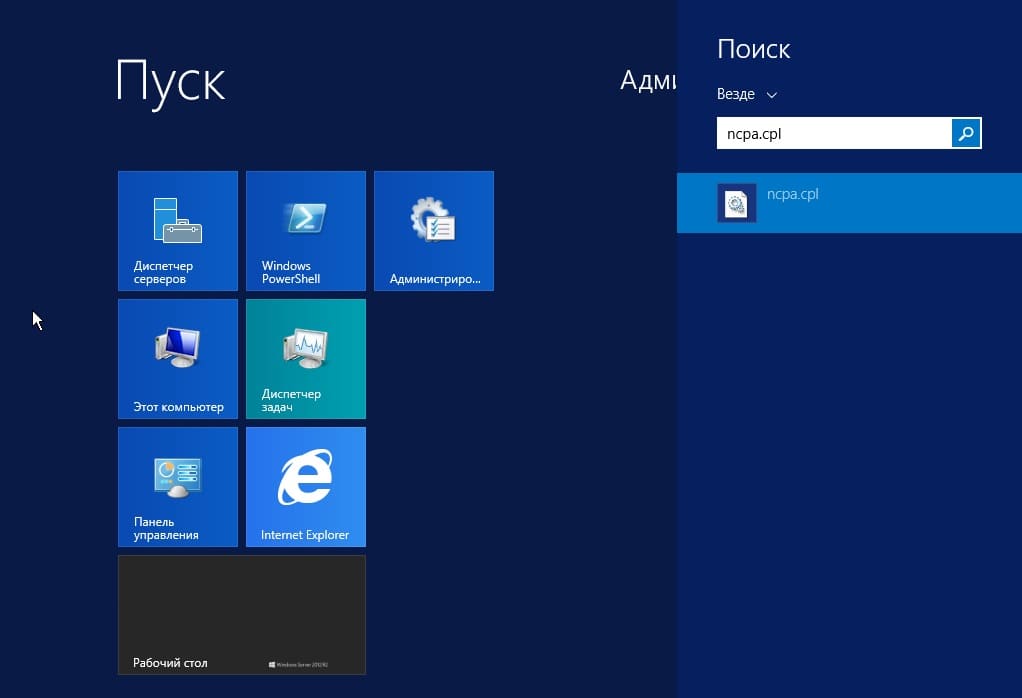

2) Следующая, тоже очень важная процедура — это задать локальный статический IP адрес серверу. Для быстроты переходим в меню «Пуск», далее в поиске вводим ncpa.cpl.

На Вашем основном сетевом адаптере щелкаем правой кнопкой мыши => Свойства

Выделяем протокол IPv4 и нажимаем «Свойства».

И задаете серверу статический IP адрес в зависимости от Вашей сети. (далее в статье рассмотрим настройку DHCP, чтобы Ваш сервер сам мог раздавать свой диапазон IP адресов). Чтобы посмотреть текущий локальный IP адрес и шлюз — Вам нужно открыть командную строку, в поиске введите «Cmd» => Далее введите команду «ipconfig». Как DNS сервера в предпочтительных можем оставить IP адрес Вашего шлюза (роутера, маршутизатора), а как альтернативный адрес Google — 8.8.8.8

После применяете настройки и проверяете Ваше соединение с интернетом, если все работает, значит Ваши настройки корректные.

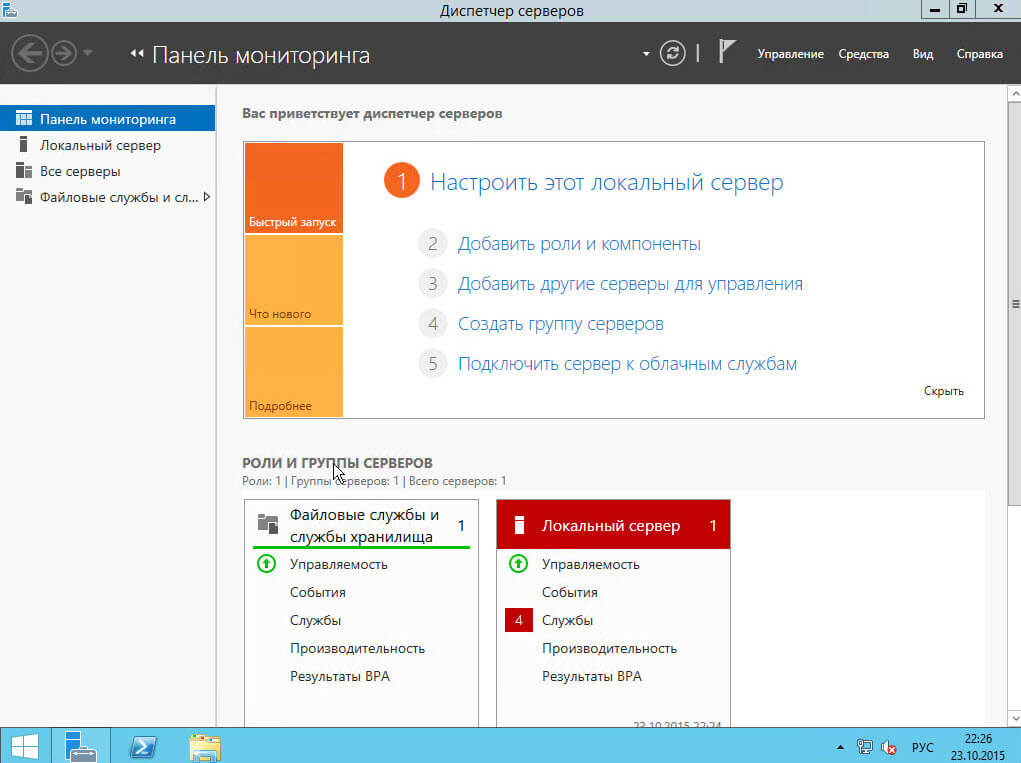

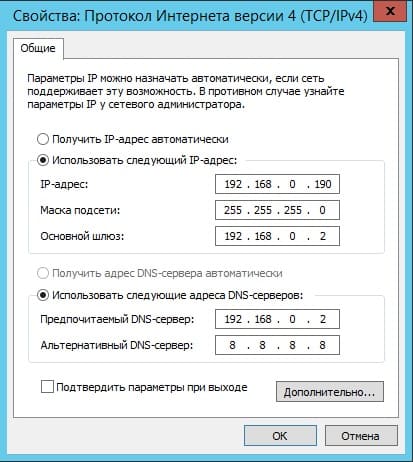

3) С настройками IP адресов пока закончено, перейдем к добавлению ролей и компонентов. Заходим в диспетчер серверов. Меню «Панель мониторинга» => Добавить роли и компоненты

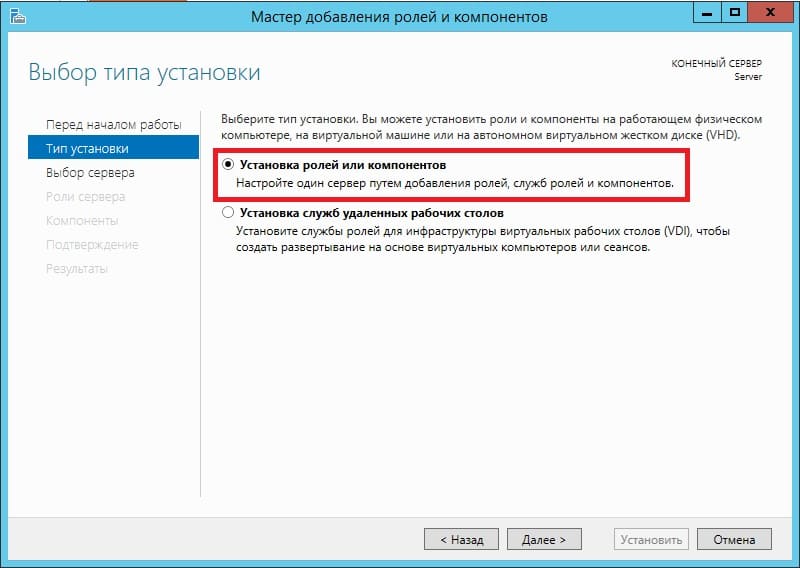

Переходим в пункт «Тип установки» и выбираем «Установка ролей или компонентов».

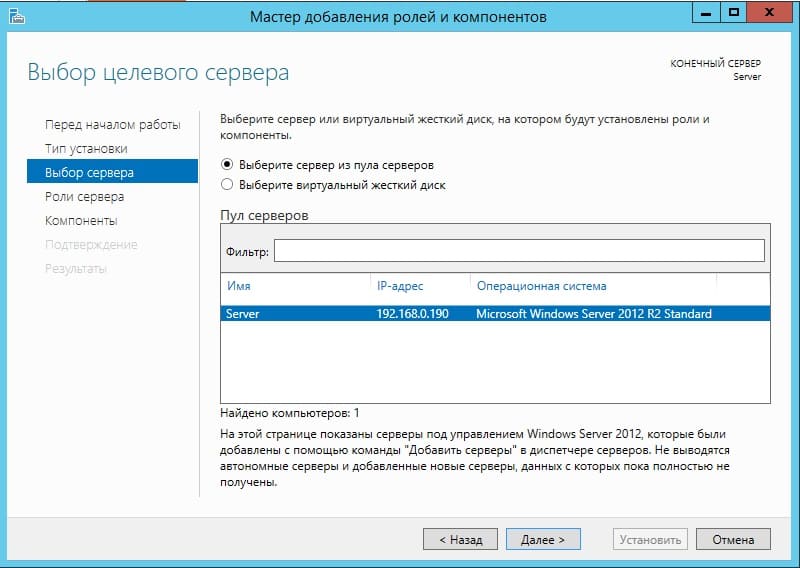

Выбираете Ваш сервер в меню выбора серверов.

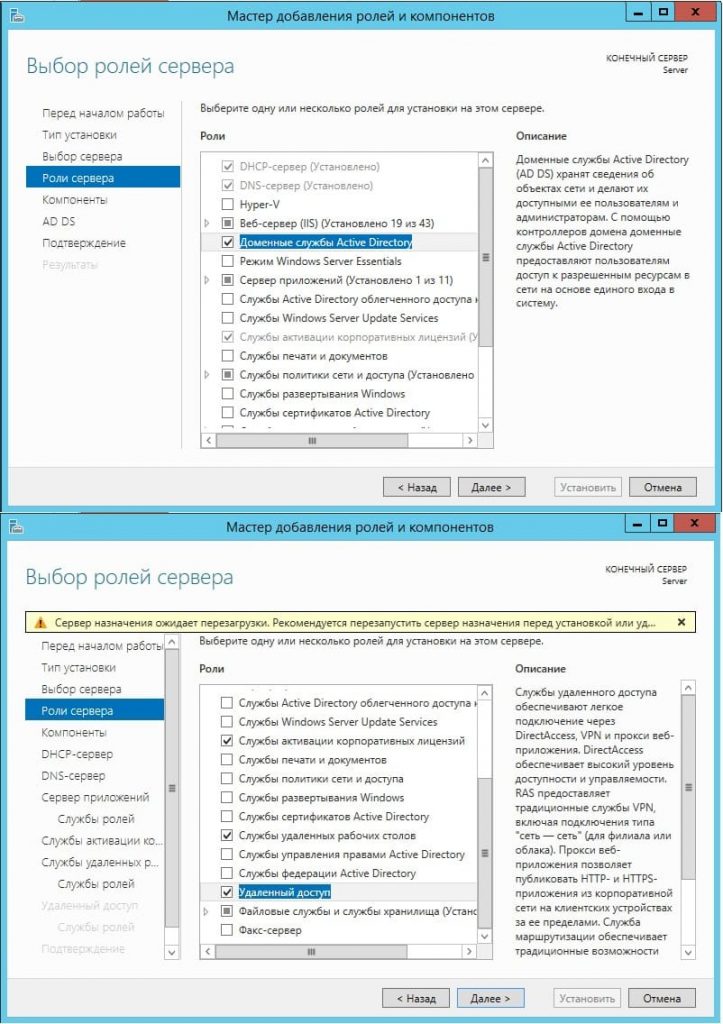

В ролях сервера мы в данном случае выбираем самые стандартные роли, которые используются как правило в большинстве задач. Можете сделать так же.

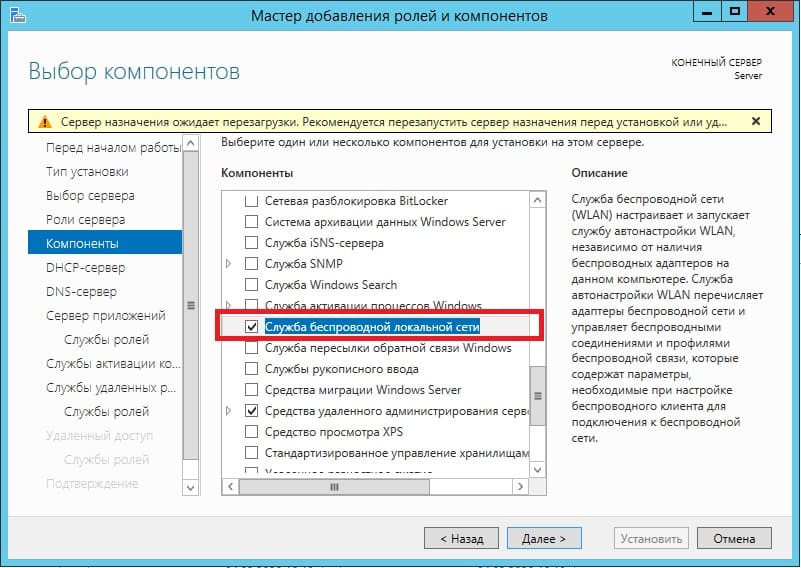

В компонентах оставляем все по стандарту. За исключением того, если у Вас сервер будет работать по Wi-FI, т.е в нем будет какой-либо Wi-Fi адаптер, то без компонента «Службы беспроводной локальной сети» — беспроводное соединение работать не будет. Отмечаете галкой его, если Вам требуется такой функционал.

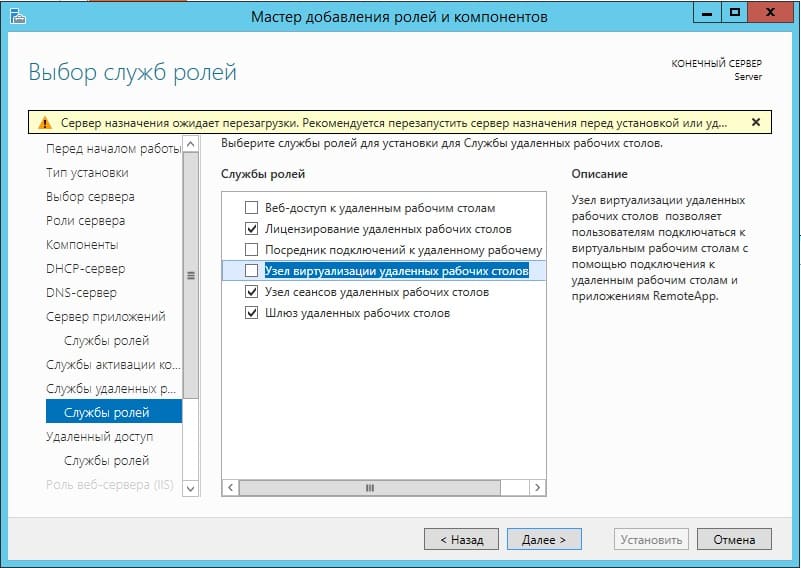

Далее доходим до меню «Службы ролей» для удаленных рабочих столов. Отмечаем галкой то, что нужно для работы с RDP.

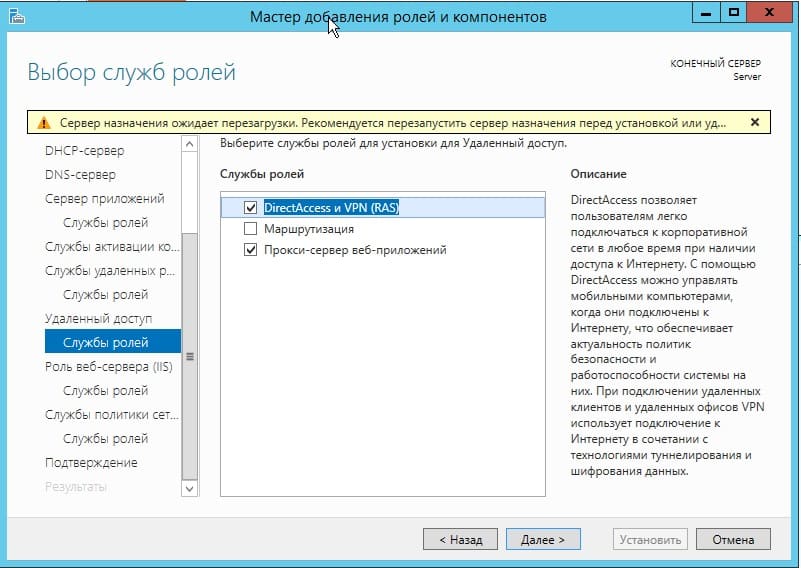

В службах «Удаленный доступ» по желанию можете выбрать работу с VPN и прокси-сервером, это как правило многим не нужно. На Ваш выбор.

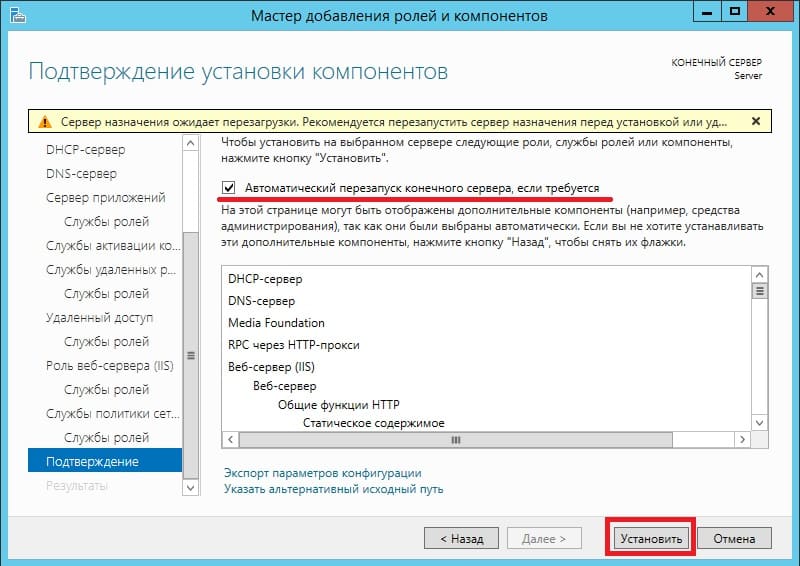

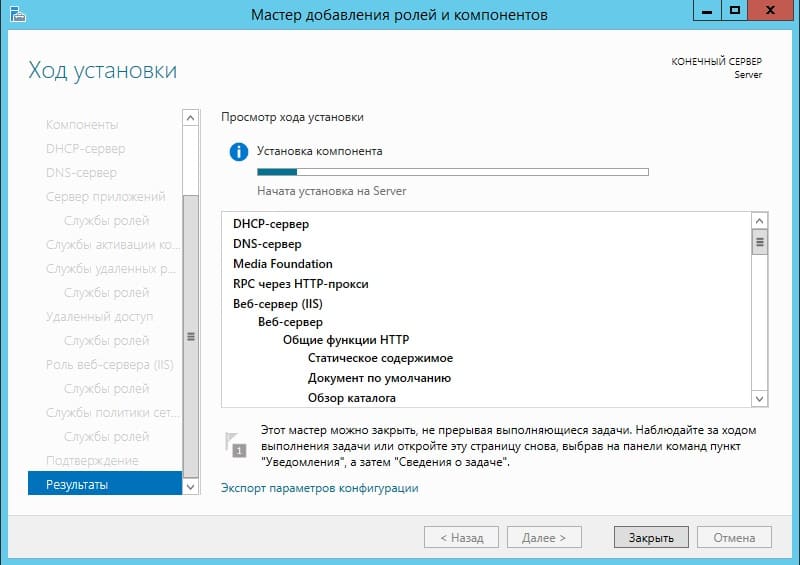

Доходим до пункта «Подтверждение», отмечаем галкой автоматический перезапуск после установки и жмем «Установить». Ожидаем пока все установится.

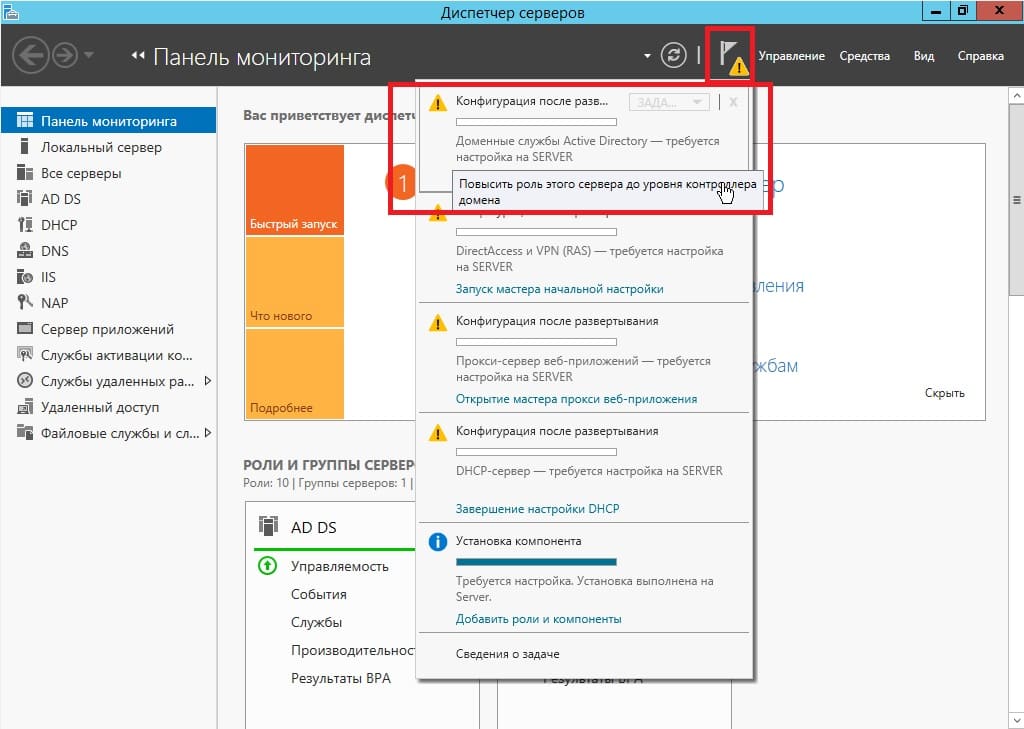

4) Теперь переходим к настройкам тому, что мы только что устанавливали. В конкретном случае к настройкам DNS. Заходим снова в меню «Диспетчер серверов» => Нажимаем на флажок => И выбираем пункт «Повысить роль этого сервера до контроллера домена».

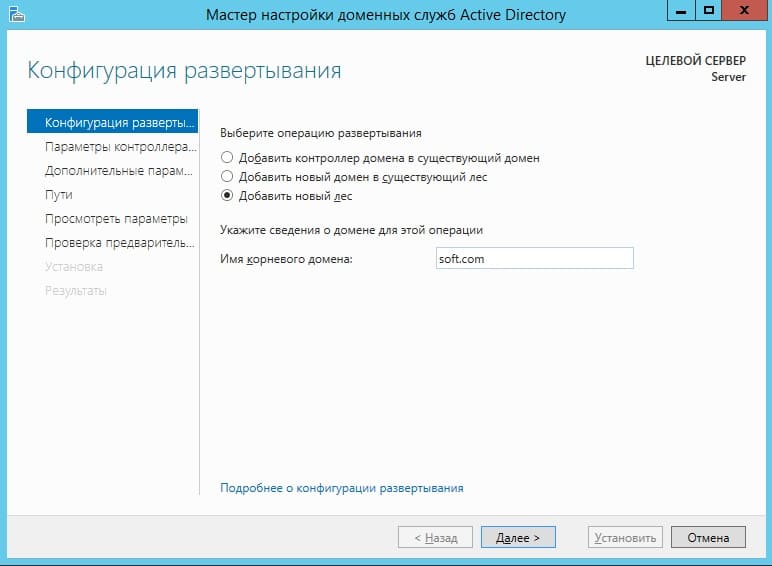

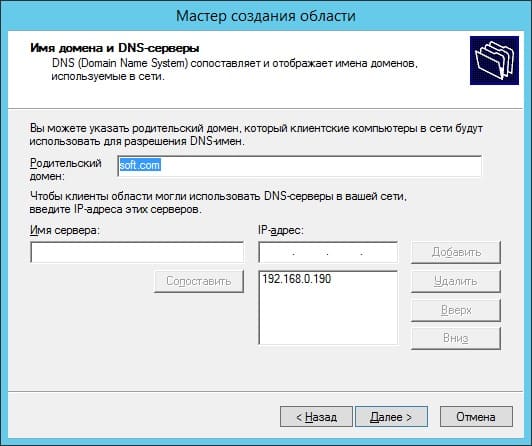

В конфигурации развертывания отмечаем пункт «Добавить новый лес» и придумываем имя корневого домена. В вашем случае это может быть абсолютно любое название, которое Вам понравится, мы назовем как пример «soft.com».

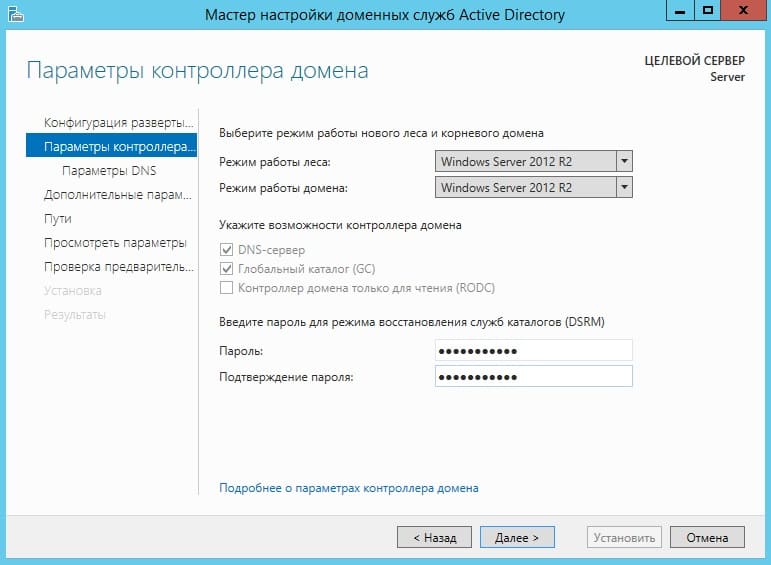

В параметрах контроллера придумываем Ваш пароль для Вашего домена и жмем «Далее».

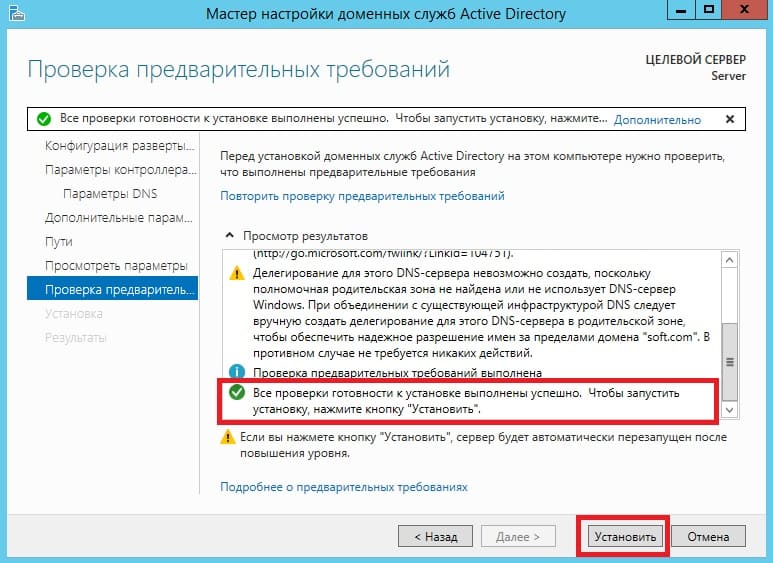

Теперь можем дойти сразу до предварительной проверки всех настроек. Все будет корректно если у Вас будет в окне указано, что «Все проверки готовности к установке выполнены успешно . «. Нажимаем установить. После установки перезагружаем сервер.

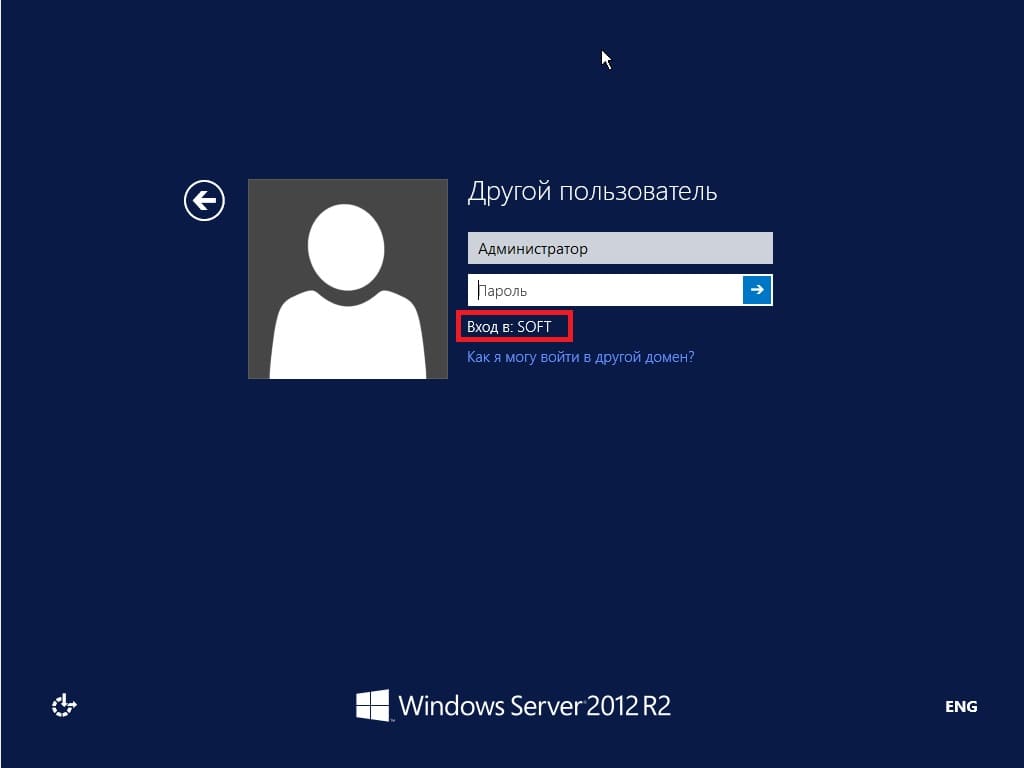

После перезагрузки как будете вводить пароль администратора, Вы можете заметить, что Ваш сервер уже добавлен в домен.

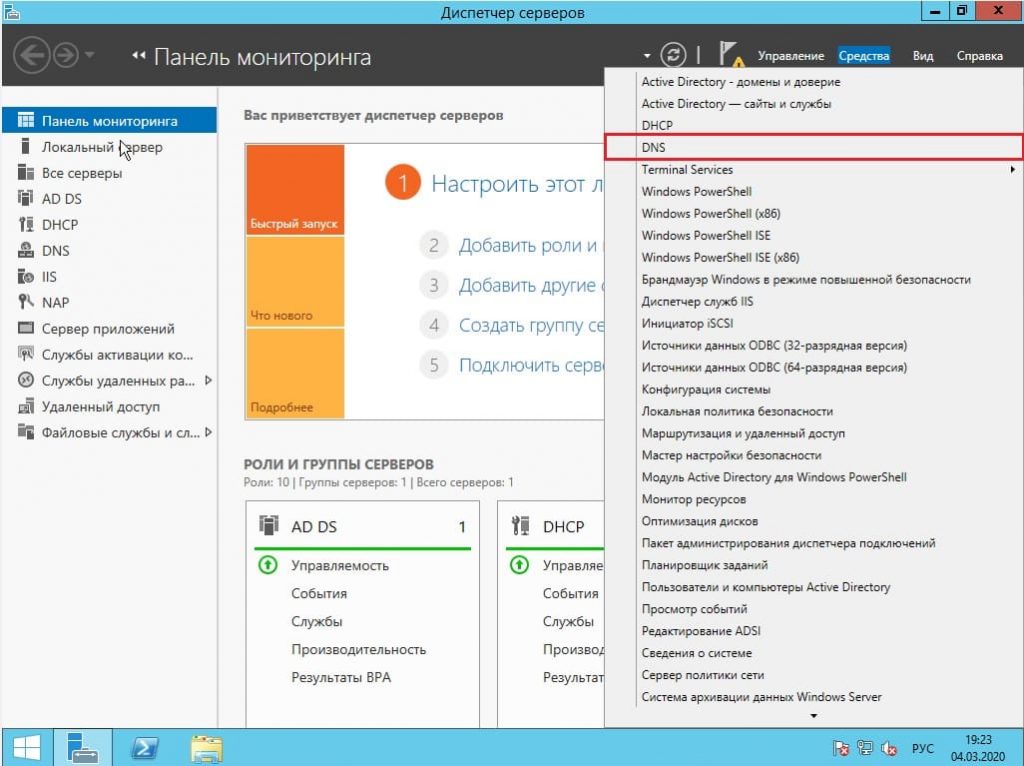

Но это еще не все, нам нужно его до конца настроить. Снова переходим в «Диспетчер серверов» => меню «Свойства» => DNS

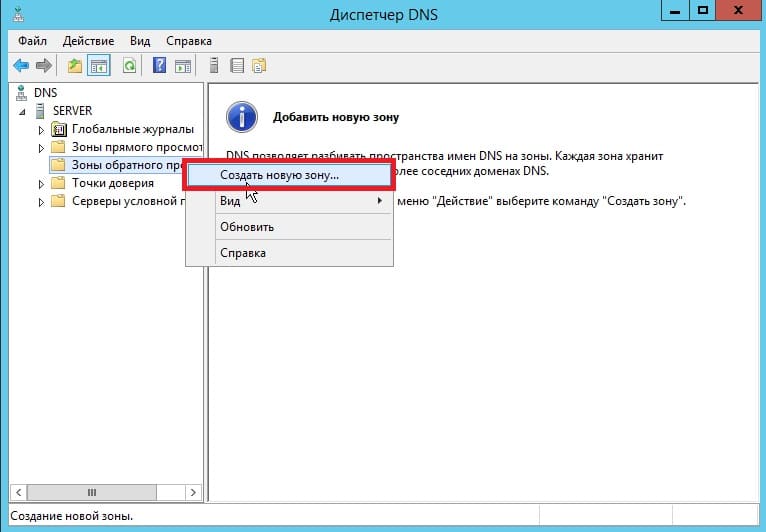

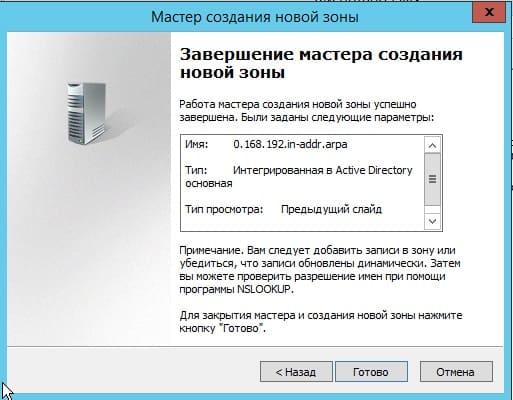

Мы перешли в «Диспетчер DNS». Разворачиваем дерево DNS => SERVER (Имя Вашего сервера) => Зоны обратного просмотра => Щелкаем правой кнопкой мыши и нажимаем на пункт «Создать новую зону».

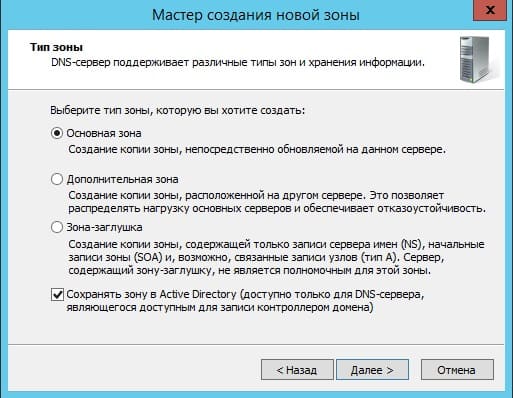

Выбираем «Основная зона» и отмечаем галкой «Сохранять зону в Active Directory . «.

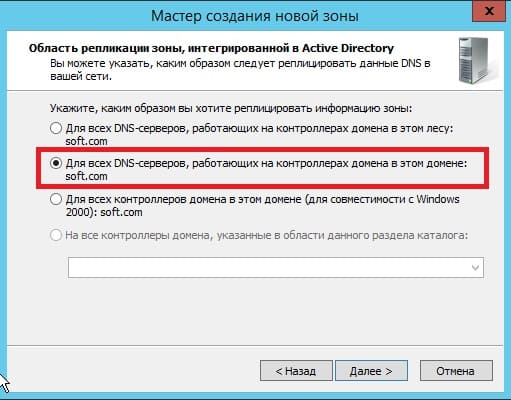

Следующим окном выбираем пункт «Для всех DNS-серверов, работающих на контроллерах домена в этом домене: «ваш домен»«.

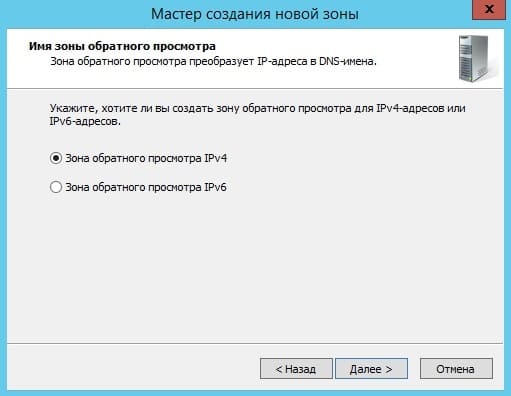

Далее выбираем пункт с IPv4 соответственно.

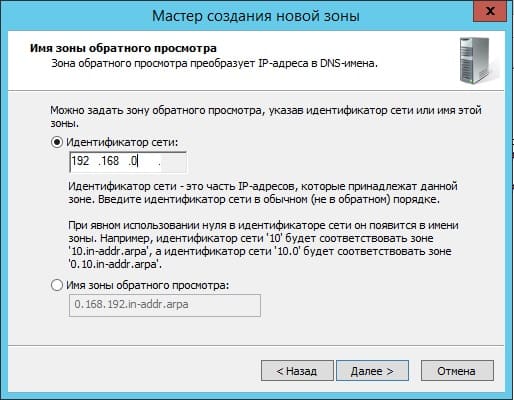

В индефикаторе сети для данного DNS выбираем Ваш IP диапазон или имя зоны. Мы на примере выберем DNS по IP диапазону.

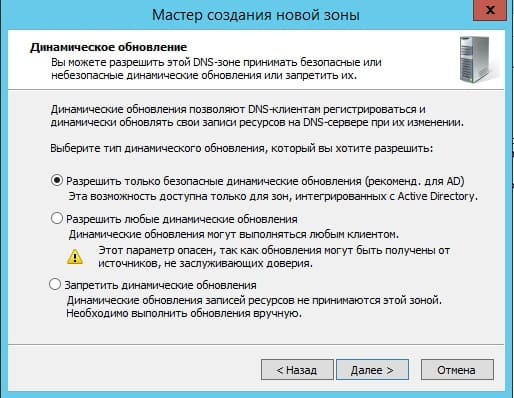

Разрешим динамические обновления, т.к это рекомендуемый параметр для настроек AD.

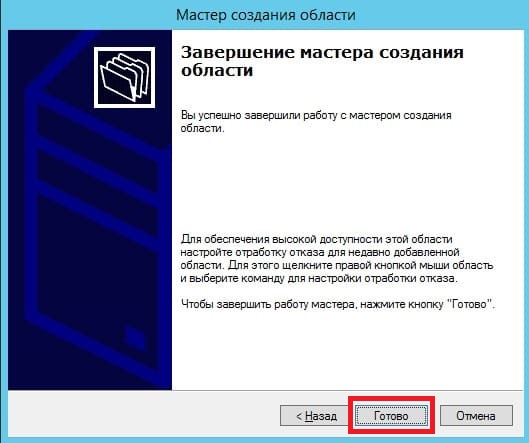

На этом все, нажимаем готово.

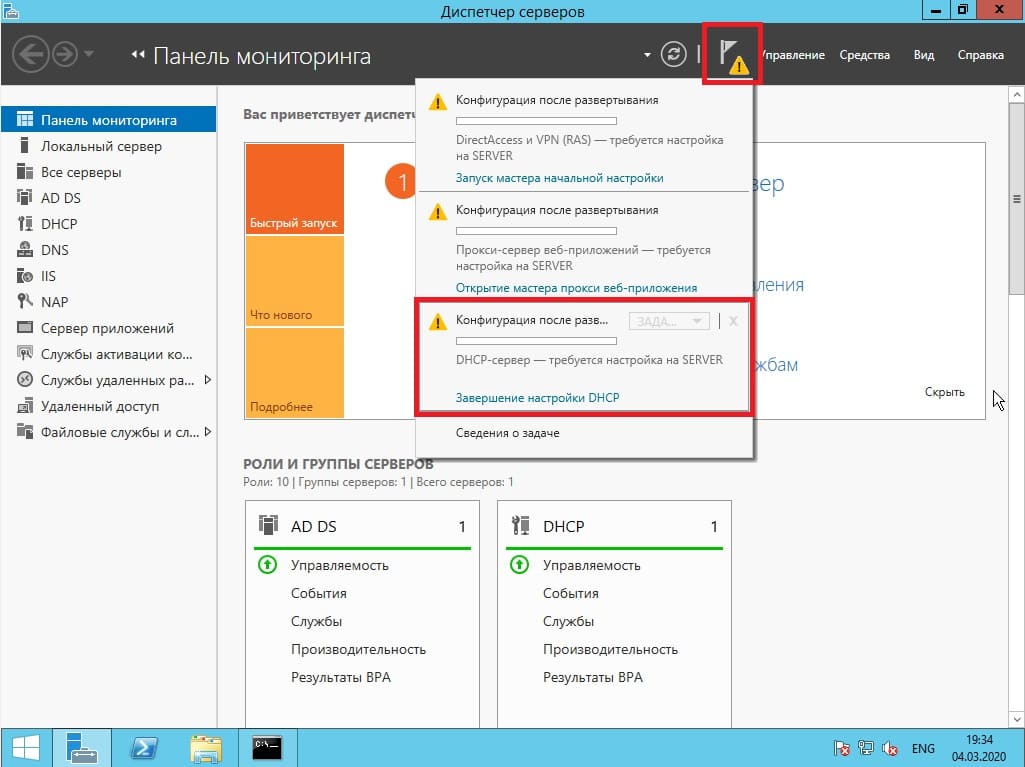

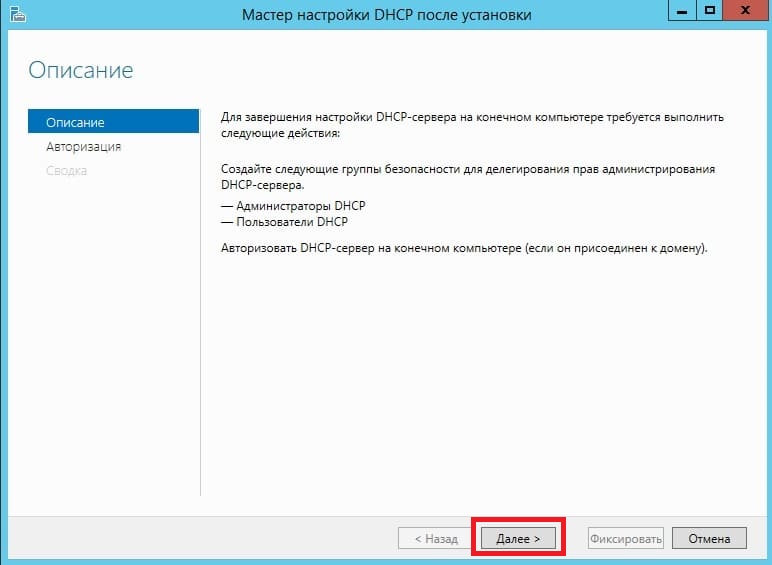

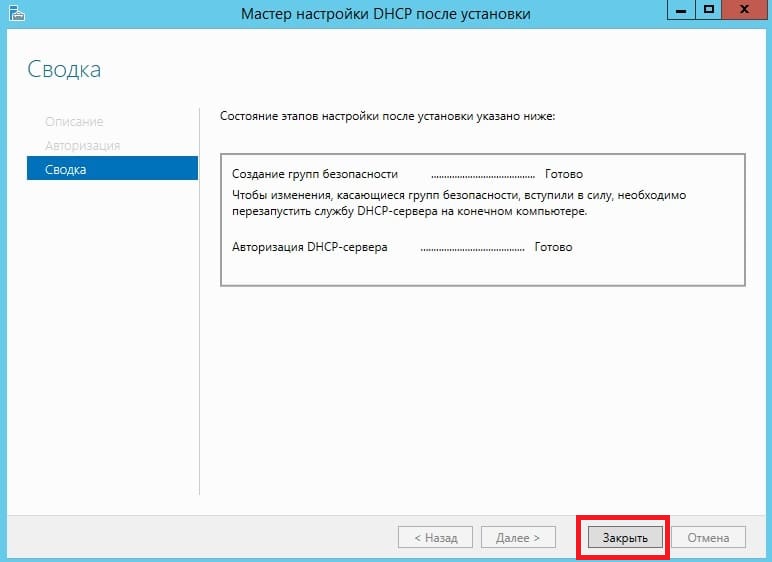

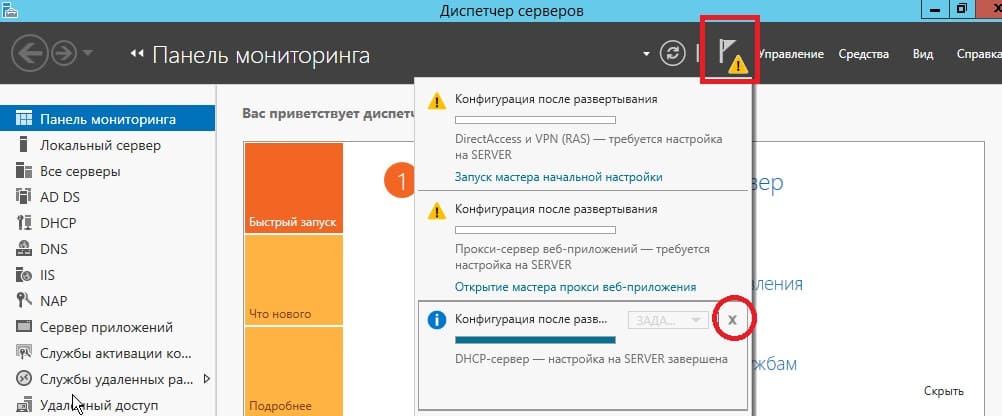

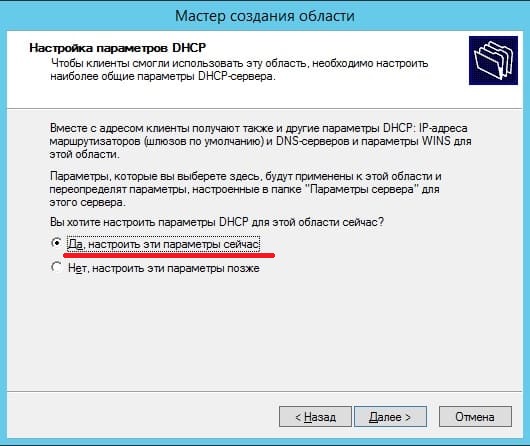

5) Теперь рассмотрим настройки DHCP (чтобы Ваш сервер мог раздавать свой диапазон IP адресов). Переходим в меню «Диспетчер серверов» и выбираем пункт «Завершение настройки DHCP».

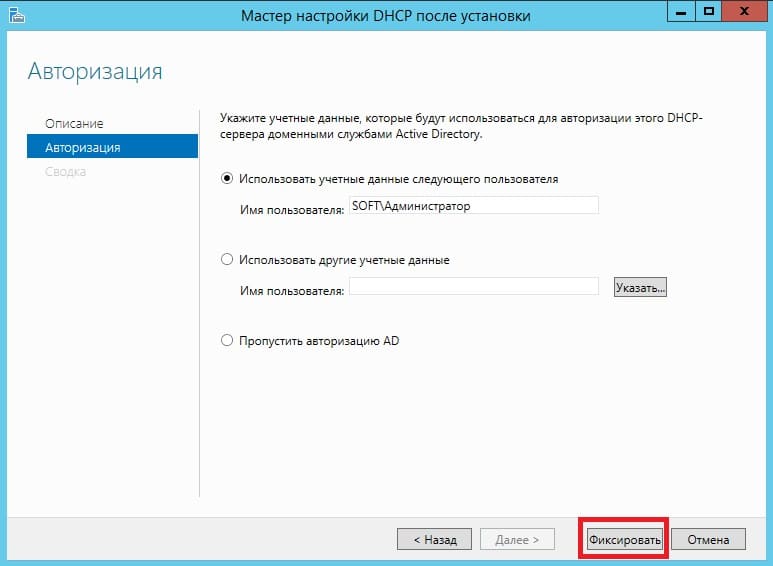

В меню «Авторизация» для удобства выбираем пункт «Использовать учетные данные текущего пользователя«. И нажимаем «Фиксировать».

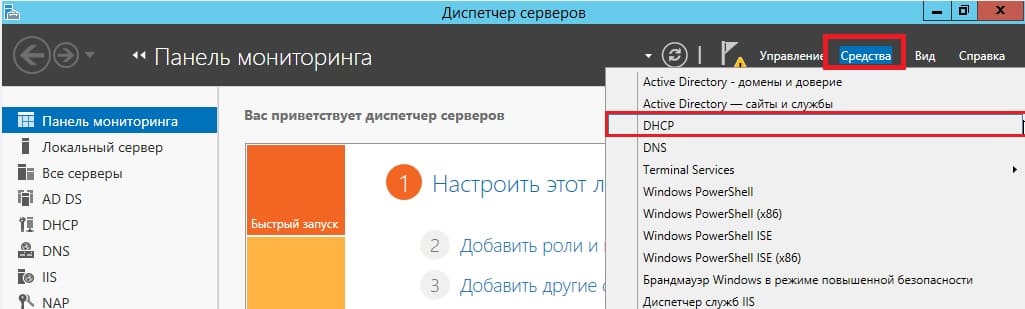

Теперь заходим в меню «Средства» => DHCP.

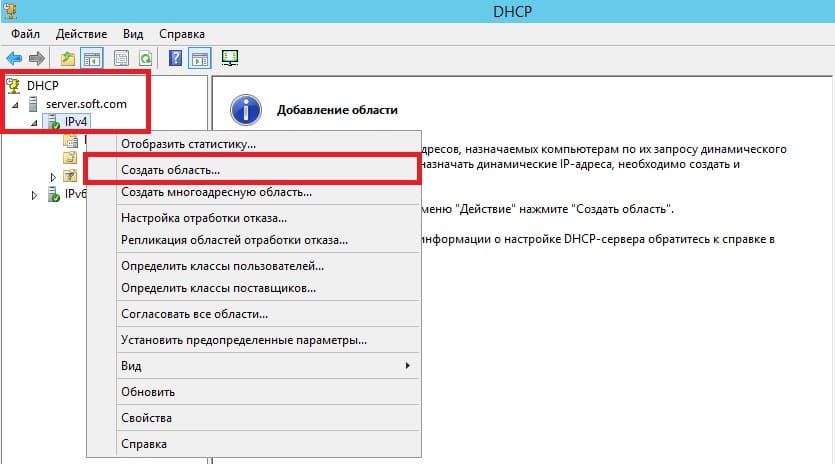

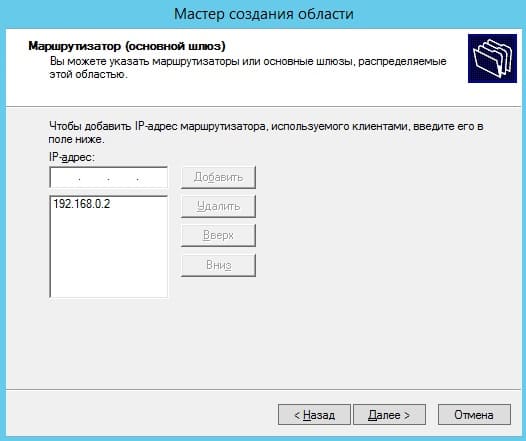

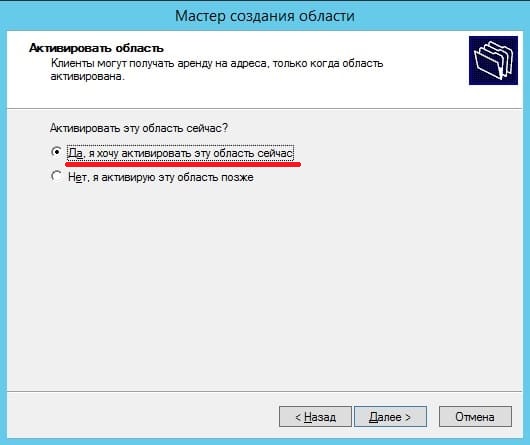

Разворачиваем дерево DHCP => «Имя вашего домена» => нажимаем на IPv4 правой кнопкой мыши => Создать область.

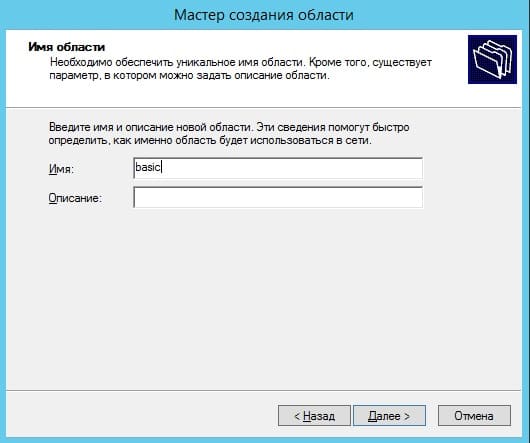

Задаем имя области, как пример «Basic», Вы можете задать любое название.

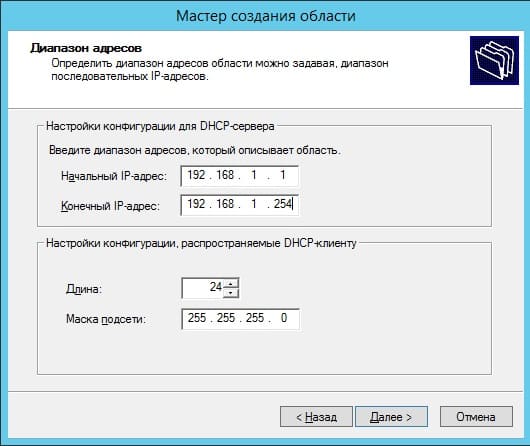

Теперь прописываем диапазон IP адресов, который будет раздавать Ваш сервер путем DHCP. Например 192.168.1.1/245. Диапазон задается по Вашему желанию.

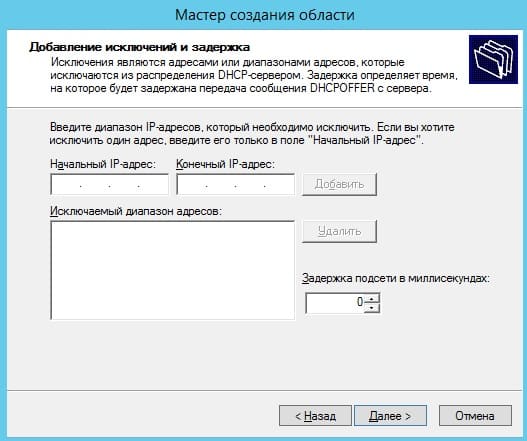

В следующем окне можете исключить какой-либо диапазон, например определенные IP адреса. На примере мы его пропустим.

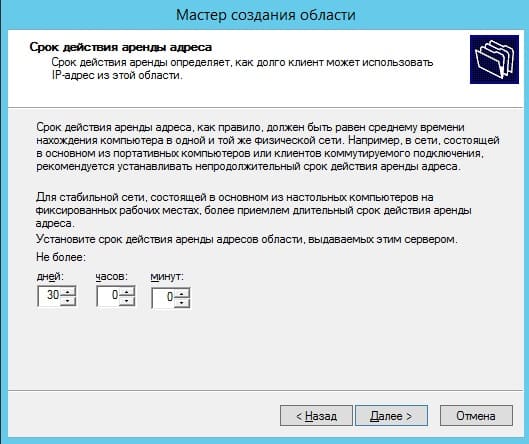

Задаем срок действия IP адреса для устройства, после которого динамически он сменится на другой. Можете задать любой срок в зависимости от Ваших задач, мы поставим 30 дней как пример.

Можете добавить Ваш маршутизатор в эту область, либо пропустить этот шаг.

Укажите имя Вашего домена как родительский.

6) Теперь Вам можно уже настроить удаленные рабочие столы для пользователей. Для этого на Вашем сервере нужно лицензировать сервер удаленных рабочих столов. С инструкцией как происходит настройка RDP на сервере можете ознакомиться в нашей прошлой статье на следующей странице. Приобрести ключ активации для лицензирования Windows Server User/Device CAL можете в нашем каталоге. Быстрая доставка ключа в течении нескольких часов на Вашу электронную почту.

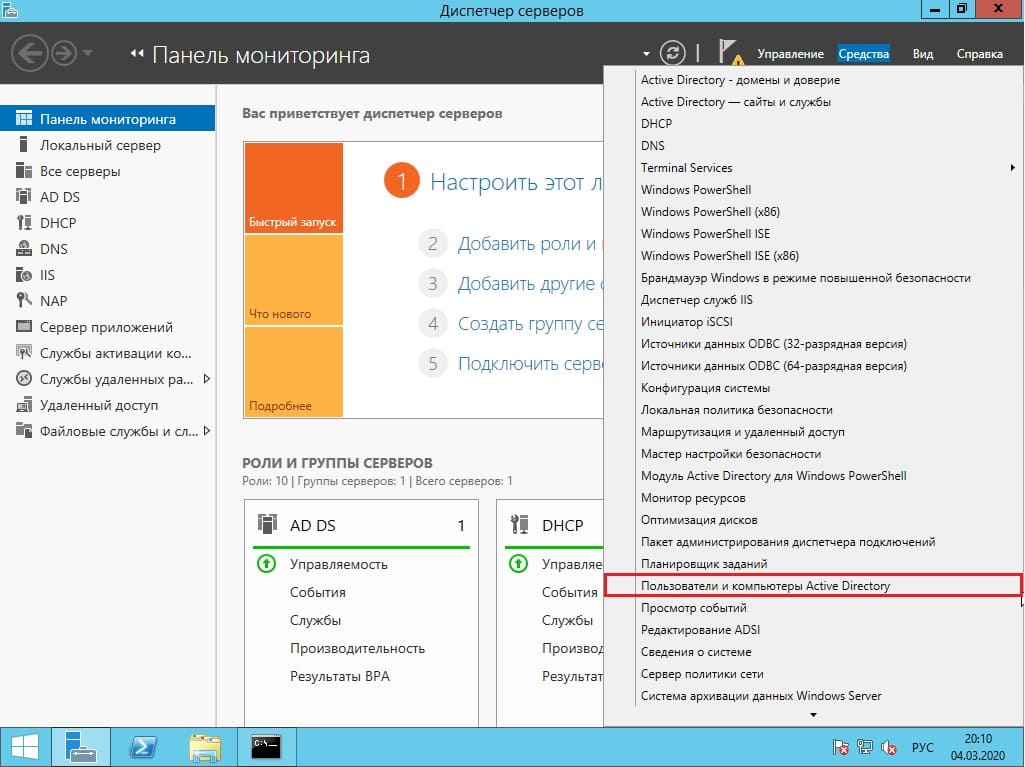

7) Теперь, после того как Вы успешно лицензировали сервер удаленных рабочих столов, можно добавить первого пользователя для подключения по RDP. Заходим в «Диспетчер серверов» => Средства => Пользователи и компьютеры Active Directory.

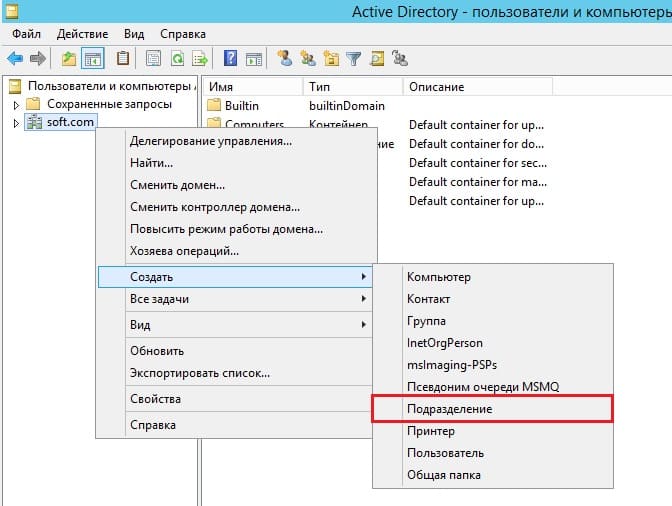

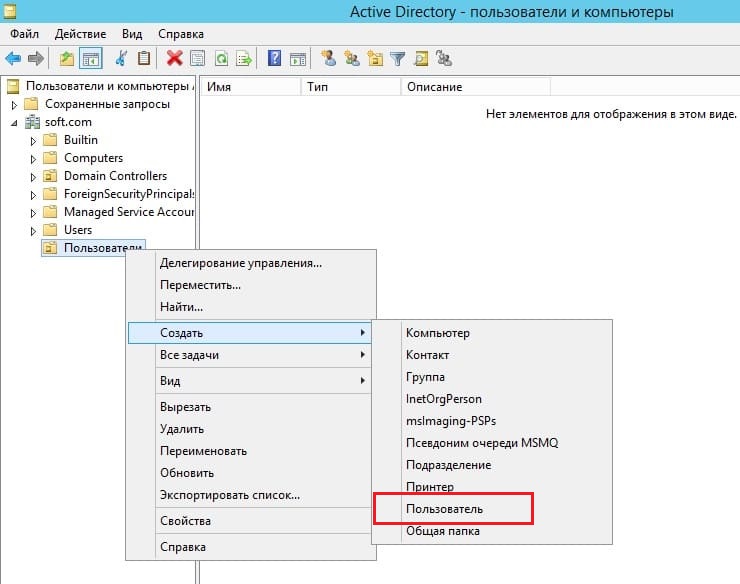

Разворачиваем дерево «Пользователи и компьютеры» => Правой кнопкой мыши на название Вашего домена или просто имя сервера => Создать => Подразделение.

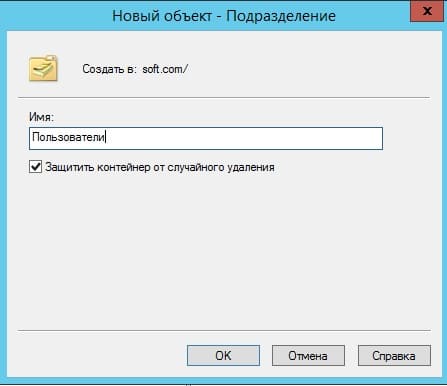

Чтобы было понятно, что за подразделение можете задать ему имя «Пользователи», или «Клиенты».

Далее в новом разделе «Пользователя» (в зависимости от того, как Вы назвали Ваше подразделение). Нажимаете на него правой кнопкой мыши => Создать => Пользователь.

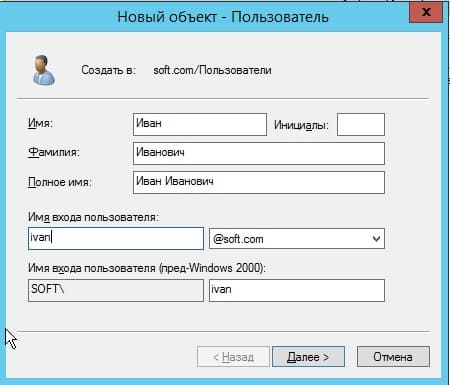

Теперь в карточке пользователя задаем параметры для пользователя, его имя, фамилию, имя для входа на латинице.

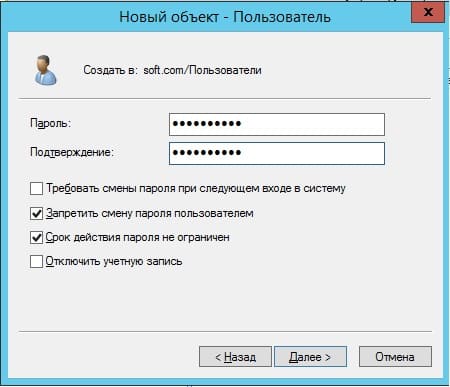

Задаем пароль для входа пользователю на сервер. Так же, по желанию, можете запретить смену пароля пользователям (желательно), поставить неограниченный срой действия пароля, чтобы в дальнейшем заново не задавать его.

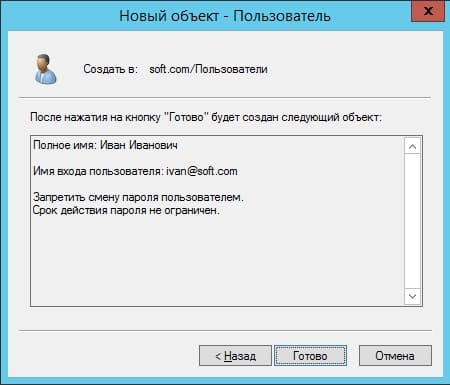

Добавление пользователя закончено. Теперь по RDP пользователь может подключиться к серверу со своими данными.

На этом все, мы закончили самую базовую настройку.