- Windows authentication using chrome

- Для чего нужна сквозная аутентификация в Google Chrome

- Методы настройки SSO в Google Chrome

- Параметры управления белым списком сайтов для SSO

- Настройка встроенной аутентификацию Windows в Google Chrome локально

- Настройка сквозной авторизации через реестр

- Настройка встроенной аутентификацию Windows в Google Chrome через GPO

- Google Chrome: сквозная проверка подлинности Windows

- Configure Chrome To Allow Windows Authentication Without Prompting

- Question / Problem:

- Answer / Solution:

- Configuring Chrome and Firefox for Windows Integrated Authentication

- Configuring Delegated Security for Mozilla Firefox

- Configuring Delegated Security in Google Chrome

- To use the command line to configure Google Chrome

- To modify the registry to configure Google Chrome

- To use ADM/ADMX templates through Group Policy to configure Google Chrome

Windows authentication using chrome

Добрый день! Уважаемые читатели и гости одного из посещаемых IT блогов Рунета Pyatilistnik.org. В прошлый раз мы с вами подробно разобрали реальные примеры использования утилиты Robocopy. Мне понравилось, что статья получила столько отзывов и комментариев. Сегодня я хочу вас научить производить настройку SSO в Google Chrome, чтобы пользователи не вводили свои учетные данные, а сразу попадали на корпоративные ресурсы, тем самым экономя свое время, мы поговорим про сквозную авторизацию.

Для чего нужна сквозная аутентификация в Google Chrome

Когда у вас в компании уже построена инфраструктура на базе домена Active Directory, то это подразумевает использование одной учетной записи на всех сервисах компании. Так как сейчас у сотрудника не обязательно есть только компьютер, у него может быть рабочий, планшет, телефон, ноутбук. Все эти устройства давно так же заводятся в домен и управляются централизовано. Когда вы включаете в компании политику стойкости пароля (PSO), то тем самым вы вынуждаете сотрудника делать его пароль очень сложным. Это за собой влечет сложность ввода учетных данных на мобильных устройствах, отнимая время вашего хелпдеска. Дабы всем упростить жизнь, есть такое понятие, как SSO (Single Sign On), если перевести на русский, это это единая точка входа.

Идея сквозной аутентификации очень проста, вы входите один раз под своей корпоративной учетной записью на устройство, а далее все сервисы компании на которых настроена SSO, для вас доступны без ввода логина и пароля. Согласитесь, что это очень удобно. Так мы например, недавно производили настройку SSO для ManageEngine ServiceDesk или для vCenter Server. Благодаря этому могу выделить плюсы:

- Удобство для пользователей, что влечет экономию простоя их рабочего времени

- Экономия времени сотрудников технической поддержки

- Простота доступа к новым сервисам компании

- Более высокая безопасность

Методы настройки SSO в Google Chrome

Я могу выделить вот такие методы сквозной аутентификации в данном браузере:

- Брать список надежных узлов в Internet Explorer

- Настройка через командную строку

- Настройка через реестр Windows

- Настройка через групповую политику

Параметры управления белым списком сайтов для SSO

В Google Chrome есть ряд настроек, которые отвечают за автоматический sso login.

- AuthNegotiateDelegateWhitelist (Белый список серверов Kerberos для передачи прав) — данный параметр говорит Google Chrome, для каких сервисов необходимо предоставлять данные встроенной аутентификацию Windows. Допускается указание названий серверов через запятую и использование подстановочных знаков (*).

- AuthServerWhitelist (Белый список аутентификации сервера) — в данный список вносятся сервера, для которых будет включен вход sso login. Тут ваш браузер будет ждать запрос от прокси-сервера или сервера, внесенного в этот список. Если вы не зададите данный параметр, то при обращении на сервер, где вы хотите, чтобы работала сквозная авторизация, Google Chrome будет проверять является ли данный адрес частью зоны интранет, напоминаю, это он берет из Internet Explorer, если сайт в интранет не входит (Местная интрасеть), то он сделает вывод, что сайт является частью интернета и будет игнорировать сквозной вход на сервер.

Настройка встроенной аутентификацию Windows в Google Chrome локально

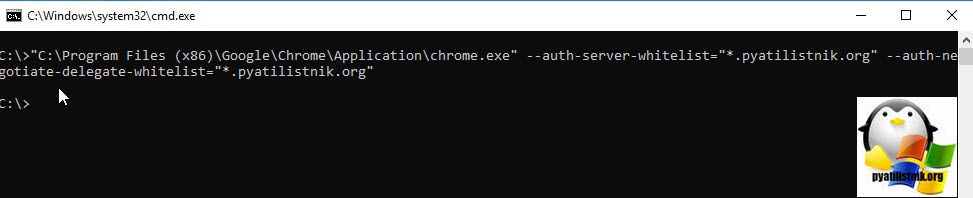

Данный метод позволит вам локально настроить ваш Google Chrome для входа на нужный ресурс с помощью встроенной аутентификацию Windows (сквозная авторизация). Открываем командную строку от имени администратора и вводим команду, в моем примере я буду настраивать вход без ввода учетных данных для ресурса https://pyatilistnik.org.

Пробуем теперь перезапустить ваш браузер и проверить автоматический вход на нужный вам сервис. Обратите внимание, что в итоге задали все те же две настройки auth-server-whitelist и auth-negotiate-delegate-whitelist.

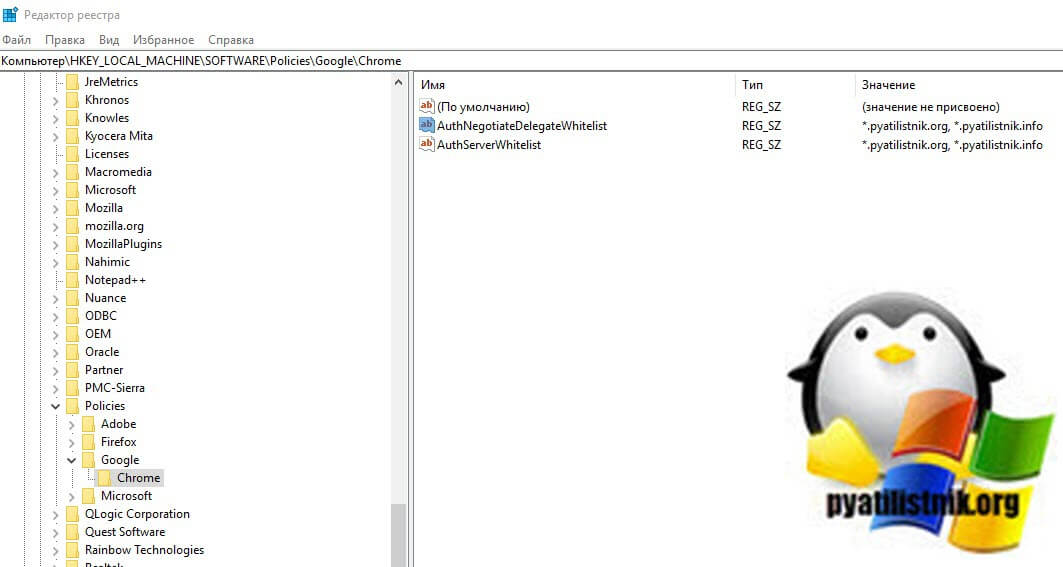

Настройка сквозной авторизации через реестр

Выше мы выяснили, что у хрома есть два параметра auth-server-whitelist и auth-negotiate-delegate-whitelist. Оба параметра являются всего лишь ключами реестра Windows. Вот вам две ветки реестра, где вы найдете нужные ключи реестра.

Тут должны быть ключи с типом REG_SZ. Все записи начинаются со знака *.имя домена и перечисляются через запятую. После внесения или создания данных ключей, вам нужно перезапустить Google Chrome.

Так же можно создать ключ REG_SZ с именем AuthSchemes — указывает, какие схемы HTTP-аутентификации поддерживаются Google Chrome. Возможные значения: «basic», «digest», «ntlm» и «gotiate». Разделите несколько значений запятыми. Если эта политика не установлена, будут использоваться все четыре схемы.

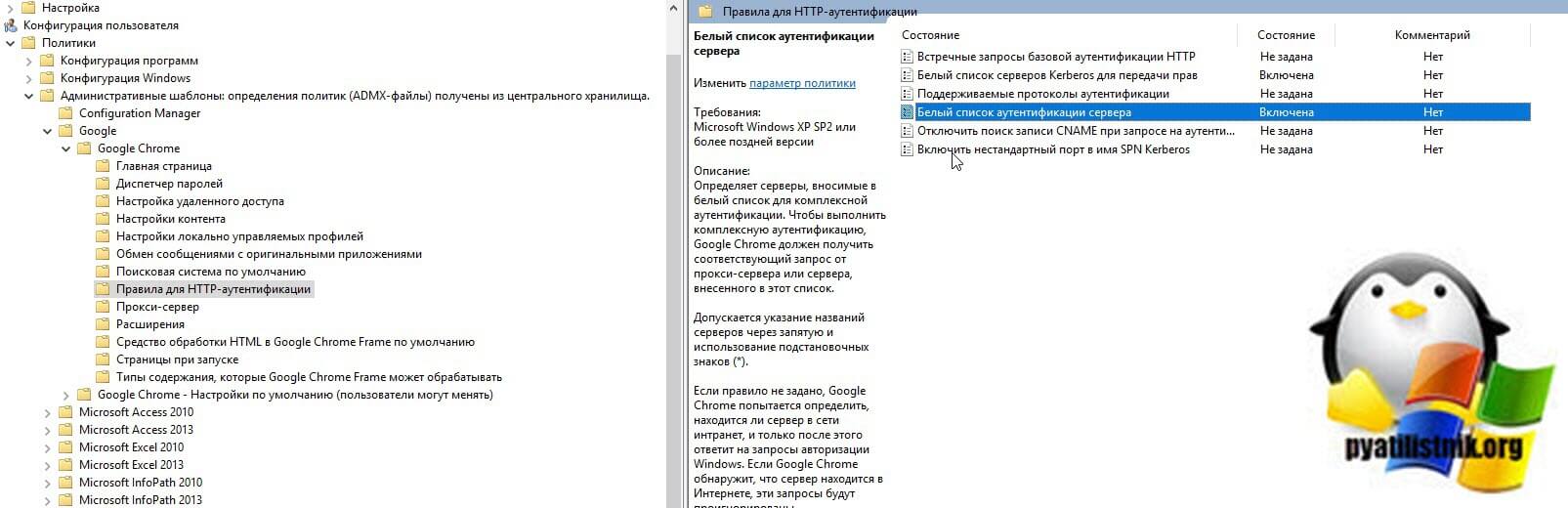

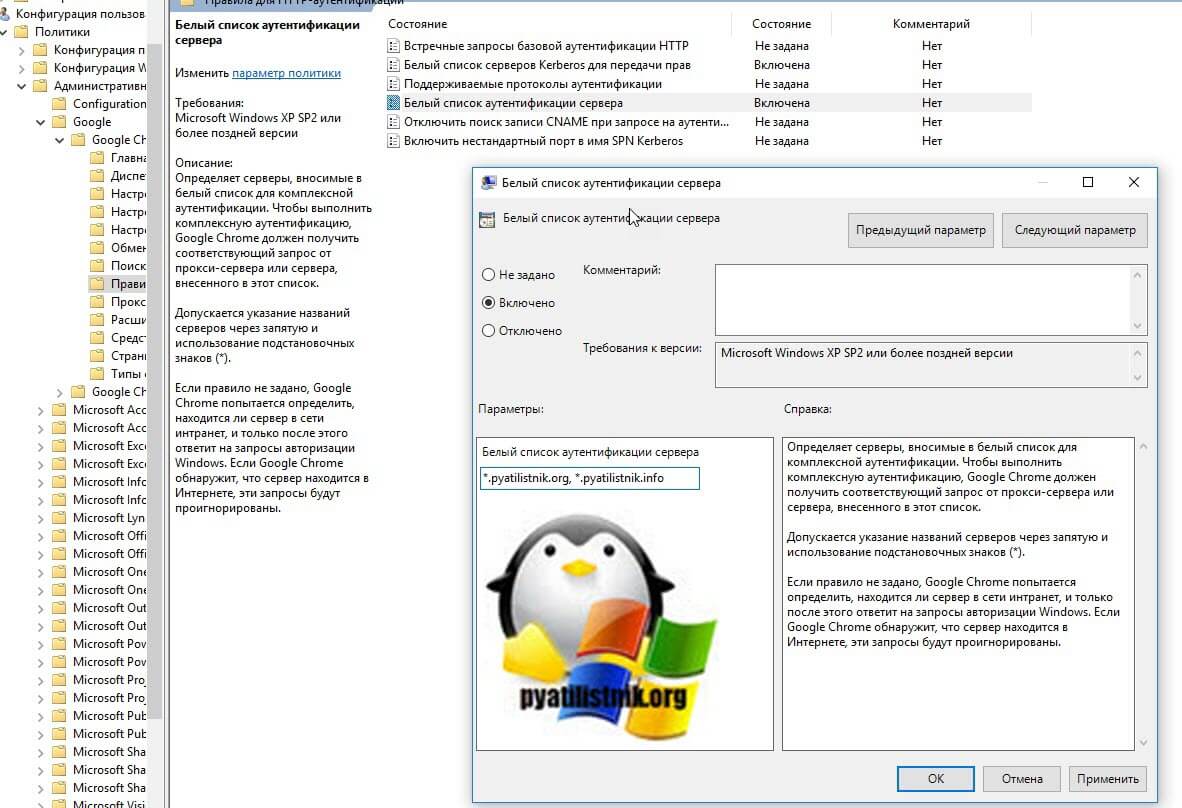

Настройка встроенной аутентификацию Windows в Google Chrome через GPO

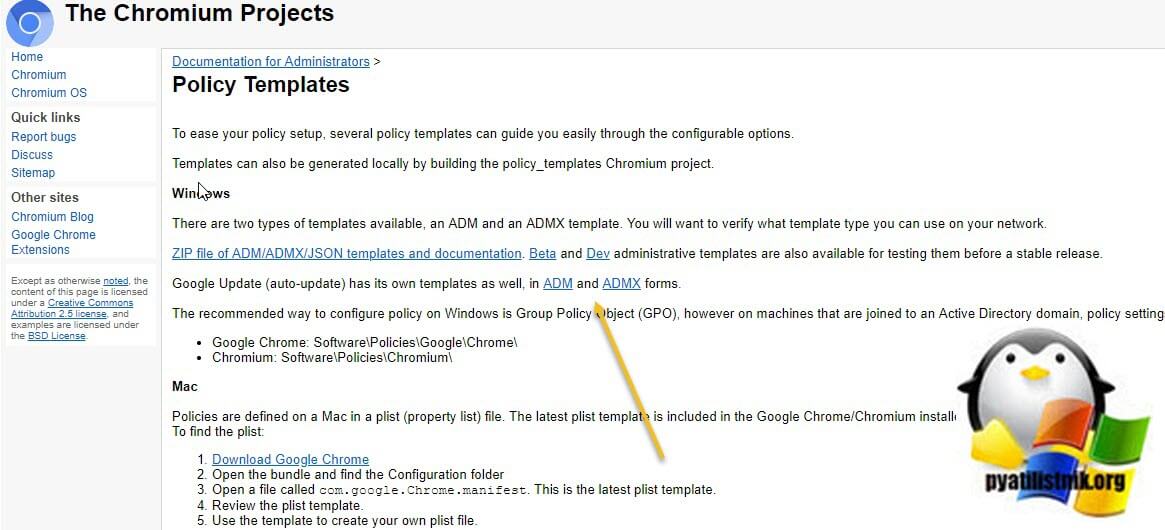

Когда у вас большая компания и огромный штат сотрудников, вам для быстрого распространения настроек, подойдет использование объектов групповой политики. Для этого у вас должен быть создан центральный репозиторий политик и скопирован в него последний набор ADMX шаблонов для Google Chrome.

Как импортировать шаблон настроек Google Chrome в ваш репозиторий, я уже подробно рассказывал, смотрим по ссылке. Создаем новый объект GPO или используем уже существующий. Напоминаю, что все настройки вы можете применять, как к компьютерам, так и к пользователям. Я буду применять к сотрудникам, перейдите в раздел:

Вводим тут сервер через запятую.

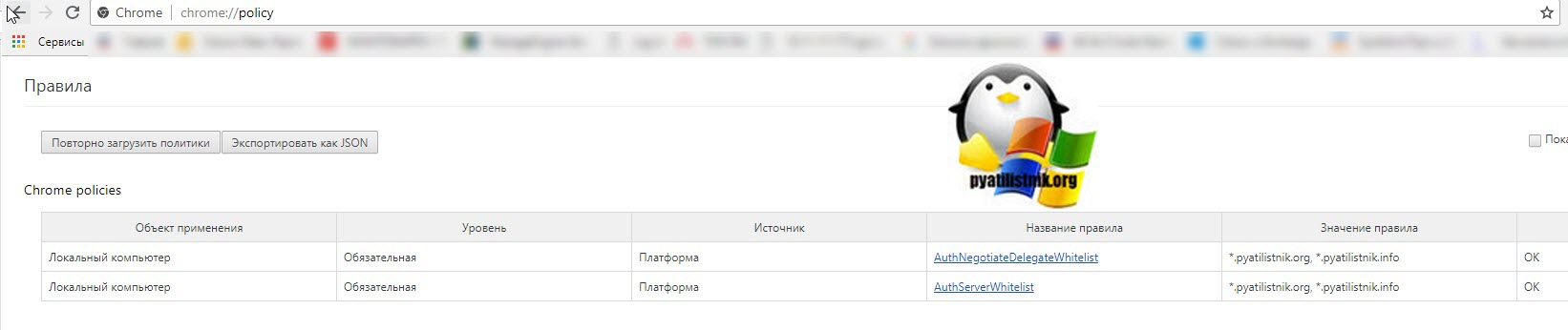

Далее вы обновляете групповые политики у пользователя на рабочей станции и можете проверить сквозную аутентификацию. Так же в Google Chrome, в адресной строке введите адрес chrome://policy/. Тут вы можете увидеть прилетевшие политики. Так же есть кнопка обновления «Повторно загрузить политики».

Настройка SSO в Google Chrome для Azure

Если вы произвели интеграцию вашего Active Directory в облако Azure, то для работы Single Sign On есть расширение «Windows 10 Accounts«. Используйте это расширение для входа на поддерживаемые веб-сайты с учетными записями в Windows 10. Если у вас есть удостоверение, поддерживаемое Microsoft, в Windows 10, вам не потребуется вводить учетные данные для входа на поддерживаемые веб-сайты. Вам нужно будет использовать это расширение, если ваша организация внедрила политику условного доступа. В настоящее время это расширение поддерживает удостоверения Azure Active Directory.

Google Chrome: сквозная проверка подлинности Windows

ИТ-отдел рассматривает возможность установки и автоматического развертывания браузера Google Chrome на более чем 100 рабочих столах. Одно из требований — для прохождения учетных данных домена. Желаемое поведение такое же, как в Internet Explorer.

Возникла проблема при просмотре ресурсов интрасети. Сайты интрасети, для которых требуется проверка подлинности Active Directory, отображают диалоговое окно «Требуется проверка подлинности».

Для каждого сайта вы должны ввести свои учетные данные домена.

Вопрос. Поддерживает ли в настоящее время или планирует ли Google Chrome сквозную аутентификацию Windows? Если да, то как настроить этот параметр безопасности?

Это было включено в стабильную версию Chrome 5.x по состоянию на май 2010 года. Она работает аналогично Internet Explorer в том, что URL-адреса «Интранет» (без точек в адресе) будут пытаться выполнить единый вход в систему по запросу сервера.

Чтобы включить сквозную передачу для других доменов, вам нужно запустить Chrome с дополнительным параметром командной строки:

Задний план

Согласно списку проблем Google для Chromium , об этой проблеме было сообщено в сентябре 2008 года. Функция сквозного прохождения NTLM была, по-видимому, предоставлена команде Google Summer of Code. Похоже, это будет работать летом 2009 года на Google Summer of Code .

Это хорошая новость, и мы надеемся, что она поднимет репутацию Chrome на предприятии. Интранет настолько распространен, и адаптировать браузер сложно без этой функции.

Вы настраиваете белый список NTLM, запуская Chrome с этим дополнительным параметром:

Chrome теперь имеет сквозную аутентификацию Windows, которая будет работать на любом хосте без домена. Если вы используете домены на всех сайтах интрасети, вам нужно будет использовать параметр командной строки —auth-server-whitelist .

Chrome был обновлен (версия 5+) и имеет следующее:

В Windows он интегрируется с настройкой зон интрасети в «параметрах Интернета».

В Windows , только , если переключатель командной строки нет, разрешенный список состоит из этих серверов в зоне безопасности локального компьютера или локальной интрасети (например, когда хост в URL включает в себя «» характер она находится за пределами Зона безопасности локальной интрасети), которая представляет собой поведение, присутствующее в IE.

Если вызов поступает с сервера, находящегося за пределами разрешенного списка, пользователю необходимо ввести имя пользователя и пароль.

Для других ОС вы можете использовать переключатель командной строки:

Это не входит в Google Chrome; однако вы можете попробовать запустить локальную прокси-службу, которая поддерживает NTLM. Это должно быть установлено на каждом рабочем столе, а Chrome должен быть настроен для использования прокси.

Я не могу сказать вам, запланировано это или нет, но его нет в текущей версии.

Он основан на браузере с открытым исходным кодом, Chromium. Если вы хотите такую функцию, вы можете заплатить кому-нибудь, чтобы добавить ее.

Configure Chrome To Allow Windows Authentication Without Prompting

Question / Problem:

Windows Integrated Authentication allows a user’s Active Directory credentials to pass through their browser to a web server. Windows Integrated Authentication is enabled by default for Internet Explorer but not Google Chrome or Mozilla Firefox. Users who use the non-Microsoft browsers will receive a pop-up box to enter their Active Directory credentials before continuing to the website. This adds additional steps and complexity for users who are using web based applications.

Answer / Solution:

To resolve the issue in Chrome, add your site into the Trusted Sites zone in Internet Properties and set «Automatic logon with current user name and password» in Local Intranet and Trusted Sites zones.

Here are the steps to configure Chrome:

Browse to chrome://settings or Open the ‘Customize’ menu (upper right corner) in Chrome and select Settings.

Scroll down to the bottom of the page and click on ‘Advanced’ to show more settings.

In the ‘System’ section, click on ‘Open proxy settings.’

Click the ‘Security tab > Trusted Sites icon’, then click the ‘Sites’ button and enter the URL of your Trusted Site, then click Add. This should be your TotalAgility site URL. See the attached screenshot.

Click ‘Close’ to close the Trusted Sites window.

Click on ‘Security tab > Local intranet’ then the ‘Custom level. ‘ button.

Scroll to the bottom and select the ‘Automatic logon with current user name and password’ option. It’s under the ‘Authentication > Logon’ section. See the attached screenshot.

Click OK to save the changes.

Do steps 6 and 7 for the ‘Trusted Sites’ zone also.

Click OK to save all the changes and close the Properties window.

Configuring Chrome and Firefox for Windows Integrated Authentication

Mar 14, 2017 (Last updated on February 5, 2021)

Windows Integrated Authentication allows a users’ Active Directory credentials to pass through their browser to a web server. Windows Integrated Authentication is enabled by default for Internet Explorer but not Google Chrome or Mozilla Firefox. Users who use the non-Microsoft browsers will receive a pop-up box to enter their Active Directory credentials before continuing to the website. This adds additional steps and complexity for users who are using web based applications like self-service password reset solutions Specops uReset and Specops Password Reset. In an effort to make this process as easy as possible for end-users, many IT administrators enable Windows Integrated Authentication for the third party browsers. This can be done with Chrome and Firefox with a few additional steps. This article will show you how to enable Windows Integrated Authentication for Google Chrome and Mozilla Firefox.

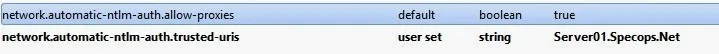

Configuring Delegated Security for Mozilla Firefox

To configure Firefox to use Windows Integrated Authentication:

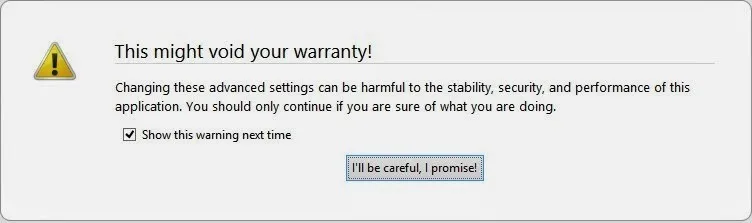

2. In the address bar type about:config

3. You will receive a security warning. To continue, click I’ll be careful, I promise.

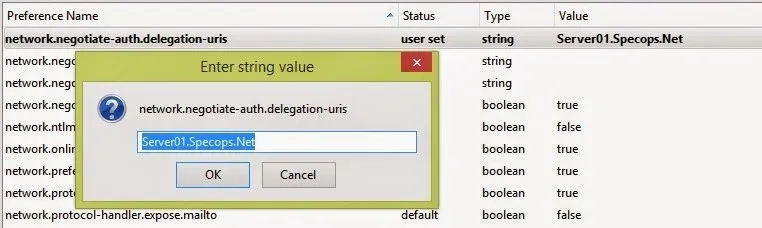

4. You will see a list of preferences listed. Find the settings below by browsing through the list or searching for them in the search box. Once you have located each setting, update the value to the following:

| Setting | Value |

|---|---|

| network.automatic-ntlm-auth.trusted-uris | MyIISServer.domain.com |

| network.automatic-ntlm-auth.allow-proxies | True |

| network.negotiate-auth.allow-proxies | True |

** MyIISServer.domain.com should be the fully qualified name of your IIS server that you are setting up the Windows Integrated Authentication to.

Negotiate authentication is not supported in versions of Firefox prior to 2006.

Configuring Delegated Security in Google Chrome

Note: The latest version of Chrome uses existing Internet Explorer settings. Older version of Chrome require additional configurations (see below).

You can use three methods to enable Chrome to use Windows Integrated Authentication.Your options are the command line, editing the registry, or using ADMX templates through group policy. If you choose to use the command line or edit the registry, you could use Group Policy Preferences to distribute those changes on a broader scale. Below are the steps for the three methods:

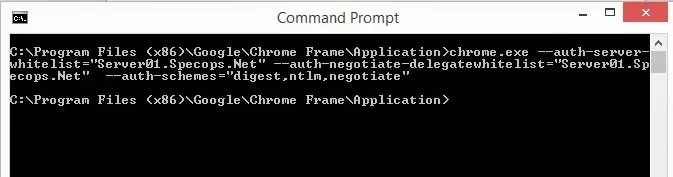

To use the command line to configure Google Chrome

Start Chrome with the following command:

Chrome.exe –auth-server-whitelist=”MYIISSERVER.DOMAIN.COM” –auth-negotiate-delegatewhitelist=”MYIISSERVER.DOMAIN.COM” –auth-schemes=”digest,ntlm,negotiate”

To modify the registry to configure Google Chrome

Configure the following registry settings with the corresponding values:

Data type: String (REG_SZ)

Windows registry location: Software\Policies\Google\Chrome\AuthSchemes

Mac/Linux preference name : AuthSchemes

Supported on: Google Chrome (Linux, Mac, Windows) since version 9

Supported features: Dynamic Policy Refresh: No, Per Profile: No

Description: Specifies which HTTP Authentication schemes are supported by Google Chrome. Possible values are ‘basic’, ‘digest’, ‘ntlm’ and ‘negotiate’. Separate multiple values with commas. If this policy is left not set, all four schemes will be used.

Data type: String (REG_SZ)

Windows registry location : Software\Policies\Google\Chrome\AuthServerWhitelist

Mac/Linux preference name : AuthServerWhitelist

Supported on : Google Chrome (Linux, Mac, Windows) since version 9

Supported features : Dynamic Policy Refresh: No, Per Profile: No

Description : Specifies which servers should be whitelisted for integrated authentication. Integrated authentication is only enabled when Google Chrome receives an authentication challenge from a proxy or from a server which is in this permitted list. Separate multiple server names with commas. Wildcards (*) are allowed. If you leave this policy not set Chrome will try to detect if a server is on the Intranet and only then will it respond to IWA requests. If a server is detected as Internet then IWA requests from it will be ignored by Chrome.

Data type: String (REG_SZ)

Windows registry location : Software\Policies\Google\Chrome\AuthNegotiateDelegateWhitelist

Mac/Linux preference name : AuthNegotiateDelegateWhitelist

Supported on : Google Chrome (Linux, Mac, Windows) since version 9

Supported features : Dynamic Policy Refresh: No, Per Profile: No

Description: Servers that Google Chrome may delegate to. Separate multiple server names with commas. Wildcards (*) are allowed. If you leave this policy not set Chrome will not delegate user credentials even if a server is detected as Intranet.

Example Value: ”MYIISSERVER.DOMAIN.COM”

To use ADM/ADMX templates through Group Policy to configure Google Chrome

1. Download Zip file of ADM/ADMX templates and documentation from: http://www.chromium.org/administrators/policy-templates.

2. Add the ADMX template to your central store, if you are using a central store.

3. Configure a GPO with your application server DNS host name with Kerberos Delegation Server Whitelist and Authentication Server Whitelist enabled.

Each of these three methods achieve the same results for configuring Google Chrome for Windows Integrated Authentication. The method that is best for you will depend on how your organization is set up. Personally, I would use the command line or the registry if you are deploying across an enterprise. You can easily distribute a shortcut on the user’s desktop with the command and distribute that with Group Policy preferences. If you choose to use the registry method, that is able to be distributed with Group Policy.

With a variety of third-party browsers available, many users will receive a pop-up box to enter their Active Directory credentials before continuing to an IIS hosted web application. This leads to additional steps, complexity and confusion for many end-users. By setting up Windows Integrated Authentication into Chrome and Firefox, you will be able to give your users the greatest amount of flexibility for their choice of browser as well as ease of use with your web-based applications.

Making everyday IT tasks easier for end users and IT admins is something we specialize in. Our self-service password reset solution Specops uReset guarantees end user adoption thanks to its flexible approach to multi-factor authentication.