Авторизация по ключам в домене MS Windows Server

Гораздо более сильным, чем пара логин/ пароль, способом регистрации сотрудника в информационной системе фирмы являются электронные ключи-токены. Токен есть принципиально невзламываемый чип, который содержит подписанный сертификат пользователя.

Домен Windows Server 2008/ 2003 поддерживает авторизацию по электронным ключам (при помощи встроенного сервера сертификатов), причем для усиления безопасности такой способ авторизации может быть объявлен единственно возможным – с запретом входа в систему по традиционной паре логин/ пароль. При этом вход по токену осуществляется как при логине на персональный компьютер или терминал — участник домена Windows Server, так и при попытке авторизации на сервере в режиме терминального доступа.

При извлечении карты доступ к компьютеру или серверу немедленно блокируется, для повторного входа нужно набрать уникальный пин-код. Сервер сертификатов, встроенный в любую версию MS Windows Server Standard и выше, осуществляет централизованное управление выдачей цифровых сертификатов стандарта X.509 и их привязку к пользователям домена, позволяет устанавливать сроки действия сертификатов, отзывать их и выпускать новые.

Ключи-токены выпускаются либо в виде USB-брелка, либо в виде смарт-карты, в последнем случае в компьютере или терминале должен быть установлен специальный считыватель смарт-карт. Преимущество смарт-карты состоит в том, что в нее может быть встроена RFID-метка, и карта становится универсальным средством доступа как в помещения фирмы, так и в компьютерную сеть.

Некоторые модели ключей eToken поддерживают российиские алгоритмы шифрования и сертифицированы ФСБ России

WIT Company оказывает услуги по введению системы доступа к информационным ресурсам предприятия с помощью е-токенов и смарт карт фирмы Аладдин Р.Д.

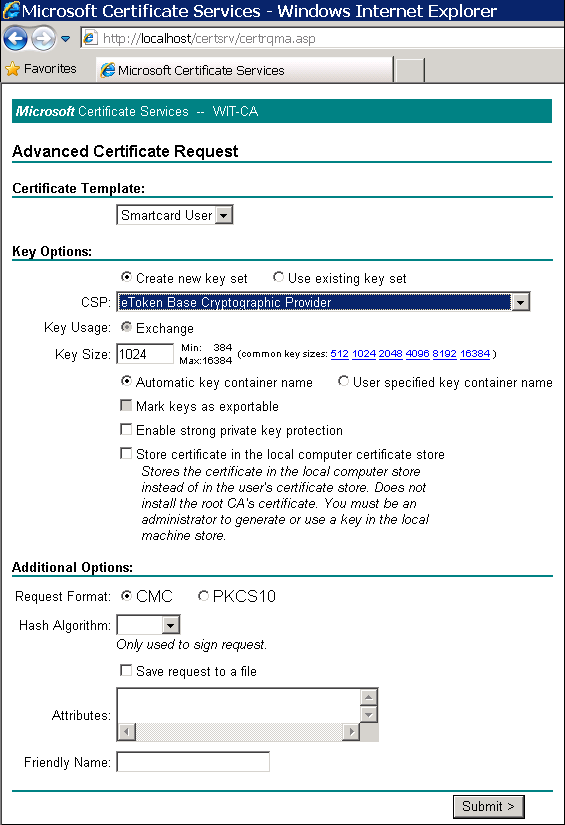

Сервер сертификатов MS Windows Server 2008 — запрос сертификата:

WIT Company © 1994-2020, e-mail: welcome@wit.ru

Телефон/ факс: 8 (495) 234-3379 (многоканальный)

Бесплатный телефон для звонков по России 8 (800) 250-3379

Windows авторизация по токену

Кратко: Теперь популярный идентификатор ruToken можно использовать в программах Rohos Logon Key и Rohos Disk как единный Ключ для входа в Windows и защиты данных.

Программа Rohos Logon Key полноценно работает в Windows Vista, а также поддерживает авторизацию на удаленный рабочий стол с помощью ruToken.

Устройство ruToken разработанно Российской компанией «Актив», которая производит семейство идентификаторов для осуществления аппаратной авторизации пользователей при доступе к информационным ресурсам и защиты электронной переписки.

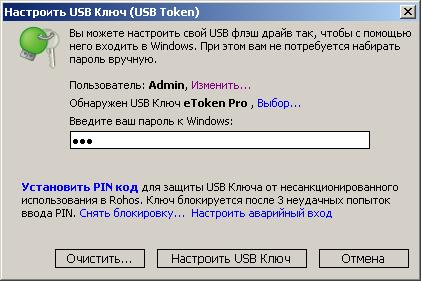

Программа Rohos Logon Key устанавливает надежную двухфакторную аутентификацию, когда доступ в Windows можно получить, только обладая USB токеном, и зная некоторый пароль (PIN-код).

Все что должен сделать пользователь — подключить ruToken к USB-порту и набрать PIN-код.

Rohos Logon Key единственная программа, которая полноценно работает в Windows Vista, а также поддерживает авторизацию на удаленный рабочий стол с помощью ruToken.

Преимущества использования ruToken в Rohos Logon:

- Аварийный вход — помогает войти в Windows при утере или поломке ruToken.

- PIN код по умолчанию — если установить PIN код 1111, тогда программа Rohos Logon Key не будет его запрашивать у пользователя.

- Возможность использования нескольких ruToken для входа на один компьютер, и наоборот одного брелка для нескольких компьютеров.

- Rohos Logon Key занимает 4кб на rutoken и совместим с другими программами, использующими ruToken.

Rohos Logon Key поддерживает работу в рамках сети Windows Active Directory. Серверная версия Rohos Logon Key позволяет легко настраивать программу и USB ключ eToken на множестве компьютерах удаленно.

Серверная версия влючает в себя две утилиты:

- Утилита управления token — используется для настройки всех token для аутентификации на рабочих станциях в сети (создание/удаление профайлов на token, создание резервной копии, установка PIN кода, настройка eToken на удаленный рабочий стол).

- Утилита Rohos Remote Admin — позволяет менять настройки Rohos Logon Key на удаленном компьютере, подключенном к Active Directory. Позволяет изменять следующие настройки: разрешение входа только по eToken, действие после извлечения token, блокировка token для пользователей и др.

- MSI пакет установки программы.

- Для начала необходимо установить программу Rohos Logon Key.

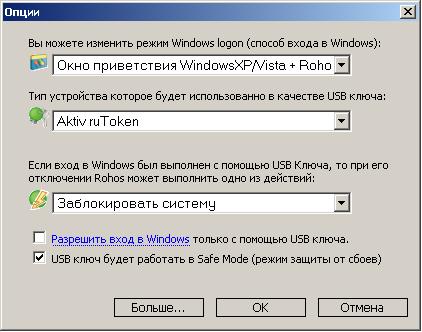

- В этом окне как тип устройства, которое будет использованно как ключ для входа, следует выбрать ruToken

(эта опция может быть установлена по умолчанию в параметрах MSI пакета ) - В этом окне можно установить различные опции для USB ключа. Подробности можно узнать в справке.

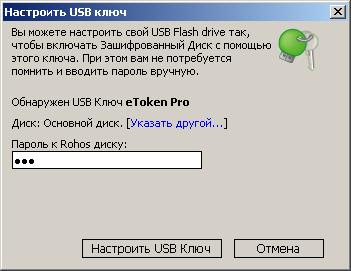

Настраивать eToken для входа в систему необходимо в окне «Настроить ключ»

USB токен ruToken также может быть использован как Ключ для доступа с секретному диску в программе Rohos Disk.

Программа Rohos Disk предоставляет удобное решение для защиты данных:

- Секретный диск работает автономно : при входе в систему с помощью USB ключа ruToken становиться доступным.

- При отключении USB ключа — диск отключается.

- Встроенный файл шреддер помогает перемещать файлы и папки на Rohos Диск и затирать оригиналы.

- Ярлыки документов на рабочем столе автоматически скрываются на Rohos диск в конце работы.

- Иконка диска доступна в MS Office и других приложениях для быстрого доступа.

- Rohos Disk может быть портативно установлен на USB flash накопитель для мобильной работы с секретным диском прямо с USB flash drive.

Внимание: Чтобы использовать eToken в программе Rohos Disk, необходимо установить Rohos Logon Key, так как в ней и происходит основная настройка eToken для входа в систему.

Для работы программы Rohos Logon Key требуется:

- Windows 2000 / 2003 / XP / Vista

- 2 Mb свободного места на диске

- Привилегии администратора для установки программы.

- Установленые драйвера ruToken (с PKCS11 модулем rtpkcs11.dll )

Rohos Logon Key также поддерживает :

- Windows XP / Vista 64 бит редакции;

Требования к идентификатору ruToken:

- Наличие 2 килобайт свободного места;

Програма Rohos Logon Key поддерживает любой PKCS11 совместимый токен :

- Aladdin eToken PRO/R2

- Aktiv ruToken

- uaToken

- iKey 1000/2000

- Crypto Identity

- ePass

Rohos Logon Key — Программа устанавливает новый способ для входа в Windows — с помощью USB flash drive. Загрузить (800 Кб )

Rohos Диск — Программа для защиты данных — шифрование диска, защита входа в Windows, контроль доступа, хранение паролей на USB flash накопителе. Загрузить (1 Мб )

My Blog

Немного об ИТ и ИБ

Свежие записи

Свежие комментарии

- Denis к записи Zabbix 5.0 на Centos 8 с TimescaleDB и PostgreSQL

- evgen к записи Zabbix 5.0 на Centos 8 с TimescaleDB и PostgreSQL

- Denis к записи Zabbix 5.0 на Centos 8 с TimescaleDB и PostgreSQL

- Denis к записи Zabbix 5.0 на Centos 8 с TimescaleDB и PostgreSQL

- Александр к записи Zabbix 5.0 на Centos 8 с TimescaleDB и PostgreSQL

Архивы

Двухфакторная аутентификация в домене с использованием токенов и MS CA

Пароль является не очень надежным средством защиты. Очень часто используются простые, легко подбираемые пароли или же пользователи не особо следят за сохранностью своих паролей (раздают коллегам, пишут на бумажках и т.д.). В Microsoft уже давно реализована технология, позволяющая для входа в систему использовать SmartCard, т.е. аутентифицироваться в системе по сертификату. Но не обязательно использовать непосредственно смарт-карты, ведь для них нужны еще и считыватели, поэтому проще их заменить на usb токены. Они позволят реализовать двухфакторную аутентификацию: первый фактор — это пароль от токена, второй фактор — это сертификат на токене. Далее на примере usb токена JaCarta и домена Windows я расскажу как внедрить этот механизм аутентификации.

Первым делом в AD создадим группу «g_EtokenAdmin» и уч. запись «Enrollment Agent», входящую в эту группу. Эта группа и пользователь будут рулить центром сертификации.

Далее добавим серверу роль AD CA (центр сертификации).

Дополнительно установим Web службу для запроса сертификатов.

Далее выбираем вариант для предприятия. Выбираем Корневой ЦС (если у нас это первый центр сертификации в домене)

Создаем новый закрытый ключ. Длину ключа можно оставить туже, а вот алгоритм хеширования лучше выбрать SHA2 (SHA256).

Введем имя CA и выберем срок действия основного сертификата.

Остальные параметры оставляем по умолчанию и запускаем процесс установки.

После установки зайдем в оснастку центра сертификации и настроим права на шаблоны.

Нас будут интересовать два шаблона: Агент регистрации (Enrollment Agent) и Вход со смарт-картой (Smartcard logon).

Зайдем в свойства этих шаблонов и на вкладке безопасность добавим группу «g_EtokenAdmin» с правами чтение и заявка.

Далее включим эти шаблоны.

И они появятся у нас в общем списке.

Следующим шагом настроим групповые политики:

Первым делом расскажем всем компьютерам домена о корневом центре сертификации, для этого изменим Default Domain Policy.

Конфигурация компьютера -> Политики -> Конфигурация Windows -> Параметры безопасности -> Политики открытого ключа -> Доверенные корневые центры сертификации -> Импорт

Выберем наш корневой сертификат, расположенный по пути: C:\Windows\System32\certsrv\CertEnroll. Закрываем Default Domain Policy.

На следующем шаге создадим политику для контейнера, в котором будут находится компьютеры с аутентификацией по токену (Смарт-карте).

По пути Конфигурация компьютера -> Политики -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Параметры безопасности. Настроим два параметра «Интерактивный вход в систему: требовать смарт-карту» и «Интерактивный вход в систему: поведение при извлечении смарт-карты».

На этом с настройками все, теперь можно генерировать клиентский сертификат и проверять аутентификацию по токену.

Залогинемся на компьютере под учетной записью «Enrollment Agent» и откроем браузер, перейдя по ссылке http://Имя_сервера_MS_CA/certsrv

Выбираем пункт Запрос сертификата -> Расширенный запрос сертификата -> Создать и выдать запрос к этому ЦС

Если возникнет ошибка вида «Чтобы завершить подачу заявки на сертификат, следует настроить веб-узел для ЦС на использование проверки подлинности по протоколу HTTPS», то нужно на сервере IIS, на котором установлен MS CA, сделать привязку сайта к протоколу https.

Продолжим получение сертификата, для этого на открывшейся странице выберем шаблон: «Агент регистрации» и нажмем кнопку выдать и установить сертификат.

Теперь пользователь Enrollment Agent может выписывать сертификаты для других пользователей. К примеру запросим сертификат для пользователя test. Для этого откроем консоль управления сертификатами certmgr.msc, т.к. через web интерфейс не получится записать сертификат на usb токен.

В этой консоли на папке личное сделаем запрос от имени другого пользователя

В качестве подписи выбираем единственный сертификат «Enrollment Agent» и переходим к следующему шагу, на котором выбираем пункт «Вход со смарт-картой» и нажимаем подробности для выбора криптопровайдера.

В моем случае я использую токены JaCarta, поэтому вместе с драйверами был установлен криптопровайдер «Athena…»:

На следующем шаге выбираем доменного пользователя, для которого выписываем сертификат и нажимаем на кнопку «Заявка».

Вставляем токен, вводим пин код и начинается процесс генерации. В итоге мы должны увидеть диалоговое окно с надписью «Успешно».

Если процесс окончился неудачно, возможно дело в шаблоне получения сертификата, в моем случае его надо было немного подправить.

Приступим к тестированию, проверим работу токена на компьютере, находящемся в OU с групповой политикой входа по смарт-карте.

При попытке войти под учетной записью с паролем мы должны получить отказ. При попытке войти со смарт-картой (токеном) мы получим предложение ввести пин и должны успешно зайти в систему.

P.s.

1) Если не работает автоматическая блокировка компьютера или выход из системы, после вытаскивания токена, смотрите запущена ли служба «Политика удаления смарт-карт»

2) На токен можно записать (сгенерировать сертификат) только локально, через RDP не получится.

3) Если не получается запустить процесс генерации сертификата по стандартному шаблону «Вход с смарт-картой», создайте его копию с такими параметрами.

На этом все, если будут вопросы, задавайте, постараюсь помочь.