Принцип работы входа по смарт-карте в Windows How Smart Card Sign-in Works in Windows

Применимо к: Windows 10, Windows Server 2016 Applies To: Windows 10, Windows Server 2016

Этот раздел для ИТ-специалистов содержит ссылки на ресурсы о внедрении технологий смарт-карт в операционной системе Windows. This topic for IT professional provides links to resources about the implementation of smart card technologies in the Windows operating system. Он включает следующие ресурсы об архитектуре, управлении сертификатами и службах, связанных с использованием смарт-карт: It includes the following resources about the architecture, certificate management, and services that are related to smart card use:

Архитектура смарт-карт:узнайте о включаемой связи со смарт-картами и средствами чтения смарт-карт, которые могут быть разными в зависимости от поставщика, который их поставляет. Smart Card Architecture: Learn about enabling communications with smart cards and smart card readers, which can be different according to the vendor that supplies them.

Требования к сертификатам и их нумерация.Узнайте о требованиях к сертификатам смарт-карт на основе операционной системы, а также об операциях, которые выполняются операционной системой при вставке смарт-карты в компьютер. Certificate Requirements and Enumeration: Learn about requirements for smart card certificates based on the operating system, and about the operations that are performed by the operating system when a smart card is inserted into the computer.

Smart Card and Remote Desktop Services: Learn about using smart cards for remote desktop connections. Smart Card and Remote Desktop Services: Learn about using smart cards for remote desktop connections.

Смарт-карты для службы Windows: узнайте о реализации службы смарт-карт для Windows. Smart Cards for Windows Service: Learn about how the Smart Cards for Windows service is implemented.

Служба распространения сертификатов: узнайте, как работает служба распространения сертификатов при вставке смарт-карты на компьютер. Certificate Propagation Service: Learn about how the certificate propagation service works when a smart card is inserted into a computer.

Служба политик удалениясмарт-карт: узнайте об использовании групповой политики для управления действиями, которые происходят при удалении смарт-карты пользователем. Smart Card Removal Policy Service: Learn about using Group Policy to control what happens when a user removes a smart card.

Защищённый вход в Windows при помощи USB-токенов и смарт-карт eToken

С момента появления операционной системы Microsoft Windows, поддерживающей авторизацию пользователя при доступе к компьютеру, прошло достаточно большое количество времени, за которое свет увидел немало версий этой операционной системы, но, к сожалению, сама процедура авторизации в ней осталась без изменений.

Как и прежде, для того чтобы осуществить вход в Windows необходимо ввести в системе имя пользователя и корректный пароль. Причём для повышения уровня защищённости системы этот пароль должен обладать определённой стойкостью, чтобы усложнить злоумышленнику задачу взлома или подбора пароля.

Вот здесь и проявляются все минусы использования такого метода авторизации пользователя в Windows — при использовании простых паролей, состоящих из несложных слов, написанных буквами одного регистра (а такие пароли чаще всего и применяют пользователи компьютеров) злоумышленнику не составляет большого труда подсмотреть или подобрать такой пароль.

Для того чтобы решить эту проблему можно, например, применять для входа в Windows не простые, а сложные пароли, состоящие из букв разного регистра, а также цифр, плюс периодически их менять. Но, к сожалению, не всё так просто, как кажется — сложные пароли весьма трудно, а порою и вовсе невозможно запомнить. Соответственно пользователю приходится держать такие пароли в открытом виде на компьютере или в записной книжке, а в отдельных случаях даже в виде записи на листке бумаги, прикреплённого к монитору или лежащего на столе среди бумаг, что явно не сказывается положительно на уровне защищённости такой системы.

Тем не менее, решить эту задачу всё-таки возможно и такое решение уже давно присутствует в операционных системах Microsoft Windows, выпускаемых на сегодняшний день. Суть решения в применении смарт-карт или USB-токенов eToken для авторизации пользователя в Windows. Иначе говоря, пользователю, для того чтобы войти в Windows необходимо предъявить системе смарт-карту (пластиковую карту с чипом) или токен и ввести, вместо имени пользователя и пароля, ПИН-код карты/токена.

Использование встроенных в Windows механизмов аутентификации пользователей по смарт-картам и USB-ключам eToken больше подходит для корпоративного сегмента, где компьютеры подключены к информационной сети предприятия, так как проверка авторизационных данных происходит на сервере компании. Соответственно такое решение не подходит пользователям, работающим на персональных компьютерах и ноутбуках, не имеющих подключения к корпоративной сети.

Выход из подобной ситуации в применении сторонних программных решений, например, eToken Windows Logon, eToken Network Logon, SafeNet Network Logon, JaCarta SecurLogon или Rohos Logon Key, позволяющих использовать смарт-карты и USB-ключи eToken для аутентификации пользователей на компьютерах и ноутбуках, как включённых в сеть предприятия, так и работающих автономно. При входе в Windows с помощью данных решений пользователю необходимо подключить карту или токен и ввести ПИН-код. На eToken, при этом, могут содержаться различные данные, необходимые для авторизации пользователя на разных компьютерах.

Применение подобных программных продуктов в значительной степени повышает уровень защищённости данных, так как становится возможным использование сложных паролей для входа в Windows, хранимых в защищённой ПИН-кодом памяти eToken. При этом такие пароли при авторизации не вводятся с клавиатуры, а значит, исключается риск того, что пароль будет перехвачен или подсмотрен третьими лицами в то время, когда пользователь будет осуществлять доступ к компьютеру.

Вход в Windows по смарт-карте

Для чего это нужно?

Использование микропроцессорных смарт-карт для авторизации в операционной системе Windows, рабочих программах, корпоративном домене значительно повышает защищённость информации и данных, доступ к которым осуществляет пользователь — такой способ аутентификации, вместо входа в Windows по устаревшей схеме с использованием имени и пароля, позволяет применять более сложные, стойкие к перебору пароли и электронные цифровые сертификаты, сохранённые в защищённой ПИН-кодом памяти контактной смарт-карты.

Даже если смарт-карта попадёт в чужие руки, то воспользоваться ею для доступа к конфиденциальным данным всё равно не удастся без знания ПИН-кода, который вы можете самостоятельно менять в случае необходимости.

Как этим пользоваться?

В зависимости от используемого для входа в Windows по смарт-карте программного обеспечения, после загрузки операционной системы на экране монитора появится окно авторизации пользователя, где вместо привычного ввода имени и пароля будет предложено ввести ПИН-код подключённой к компьютеру смарт-карты.

При успешном вводе ПИН-кода будет осуществлён привычный вход в систему Windows. В свою очередь при неверно введённом ПИН-коде доступ в систему будет запрещён, а если количество введённых неверно ПИН превысит установленное при инициализации смарт-карты значение, то система безопасности заблокирует карту.

Что необходимо приобрести?

Для внедрения на своём компьютере функциональной возможности доступа пользователя в операционную систему Windows по смарт-карте вместо авторизации по имени и паролю требуется приобрести соответствующее программное обеспечение, необходимую модель смарт-карты и считыватель смарт-карт.

Некоторые рекомендации по выбору программного обеспечения и оборудования:

- Программное обеспечение для аутентификации в Windows. При выборе программного обеспечения отталкивайтесь от своих потребностей в том или ином его функционале, который был бы вам полезен, перечня поддерживаемых операционных систем, моделей совместимых с ПО смарт-карт и считывателей.

Микропроцессорные смарт-карты для входа в Windows. Перечень поддерживаемых смарт-карт автоматически формируется на этапе выбора программного обеспечения. Остаётся лишь остановиться на конкретной модели карты с теми функциональными особенностями, которые необходимы именно вам.

Например, если вы предполагаете использовать трёхфакторную аутентификацию с применением отпечатков пальцев вместо ПИН-кода, то соответственно выбираете карты, поддерживающие данную особенность.

Другими критериями выбора карты являются ёмкость встроенной памяти и список поддерживаемых операционных систем. Установленная на вашем ПК операционная система, разумеется, должна входить в этот перечень. Что касается памяти карты, то чем её больше, тем больше информации, требуемой для аутентификации, вы сможете на неё записать.

Считыватели смарт-карт для авторизации в Windows. При выборе считывателя руководствуемся документацией на выбранное программное обеспечение.

Если жёстких рекомендаций нет, то отталкиваемся от своих потребностей: выбираем моно или комбинированное устройство (поддерживает один вид карт или несколько разновидностей), внешний вид и исполнение (настольный, складной или USB-токен). Не забываем о возможности работы устройства под управлением операционной системы, развернутой на вашем ПК.

Центр сертификации AD + Smart Card = Авторизация пользователя в домене

Сегодня я расскажу как настроить авторизацию пользователя в домене при помощи смарт-карты.

Итак, начнём!

Первое, что нам необходимо — это наличие считывателя для смарт-карт и карты, а также желание помочь пользователям забыть о пароле.

Для тестирования использовались продукты компании ESMART группы компаний ISBC (esmart.ru):

Считыватель ACR 38U:

Считыватель ACR 39U:

Смарт-карта ESMART Token SC 64k:

Второе — это наличие домена.

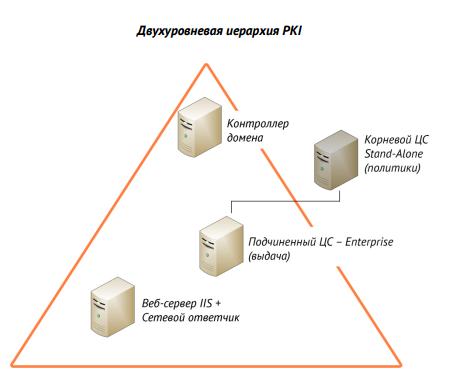

Первоначально спроектируем инфраструктуру PKI. При планировании необходимо определить количество и иерархию Центров Сертификации.

Мы использовали двухуровневую иерархию PKI с двумя центрами ЦС. Схема выглядит так:

Установим ESMART PKI Client на подчиненный ЦС. Свежую версию клиента можно скачать с официального сайта.

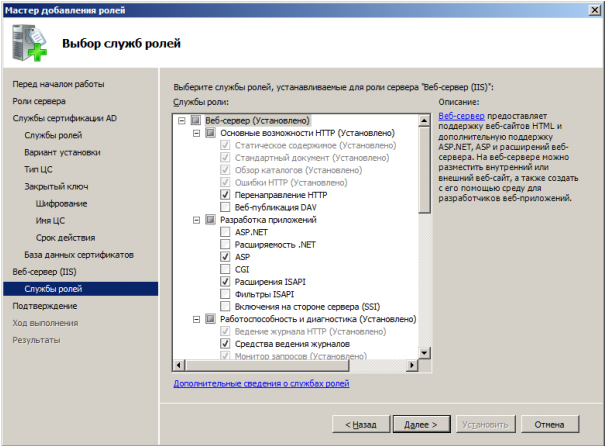

Добавляем роль сервера Web Server IIS и оставим все значение по умолчанию (для начала).

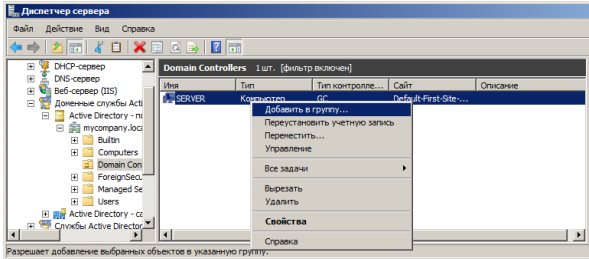

Добавим все контролеры домена в группу безопасности Certificate Service DCOM Access. Это необходимо для того чтобы была возможность запрашивать сертификат пользователя.

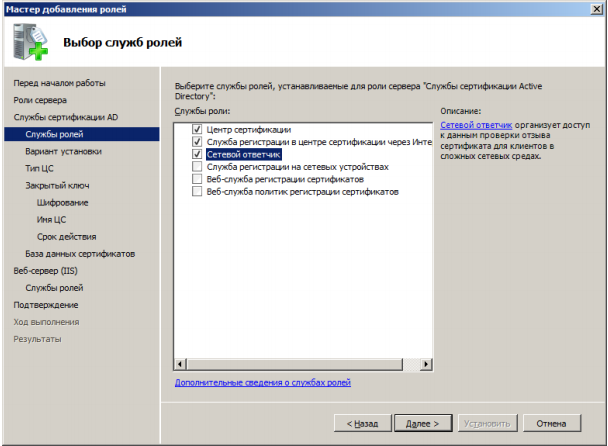

Теперь перейдем непосредственно к установке и настройке ЦС.

Добавляем роль сервера:

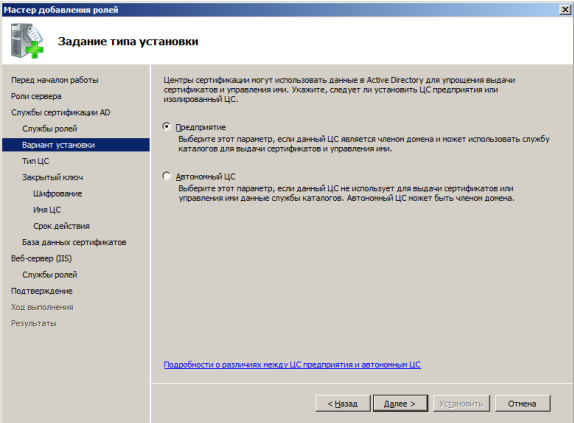

Сервер ЦС должен быть в домене, иначе у вас не будет активно пункт Enterprise (Предприятие):

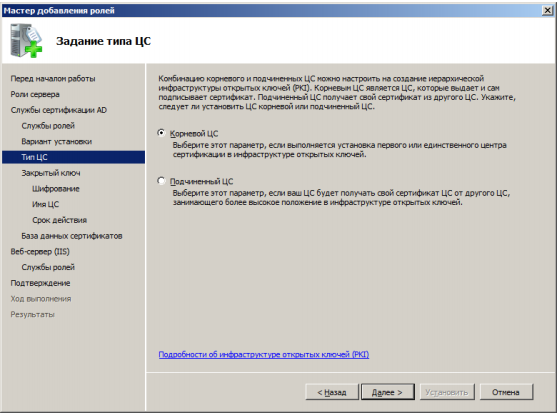

На следующем шаге установки выбираем нужны пункт смотря какой ЦС устанавливаем:

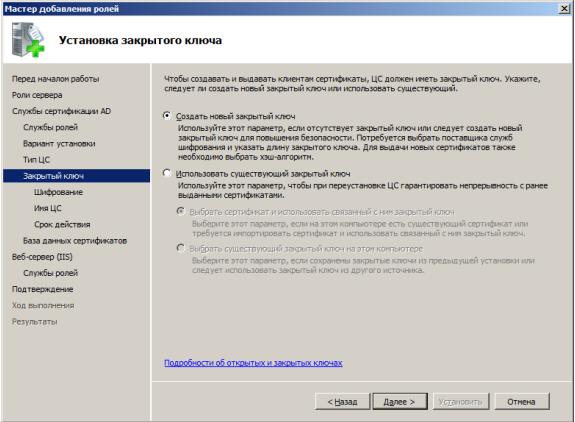

Создаем закрытый ключ:

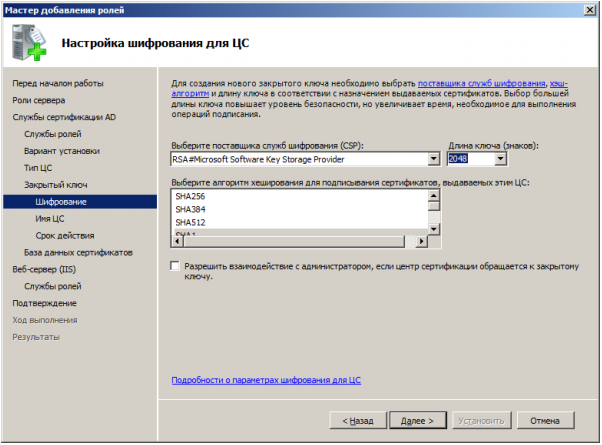

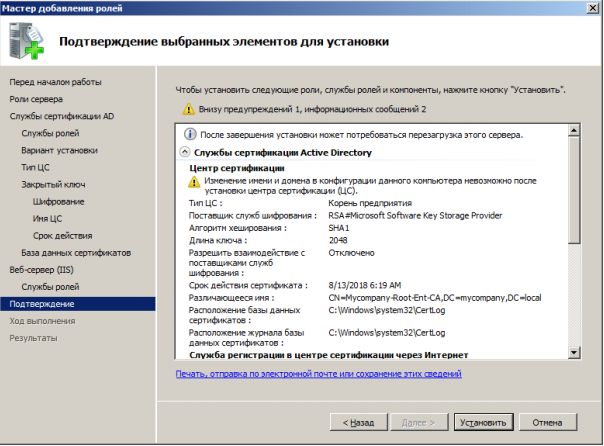

Выбираем необходимые настройки. Мы использовали алгоритм SHA-512 и длину ключа 2048:

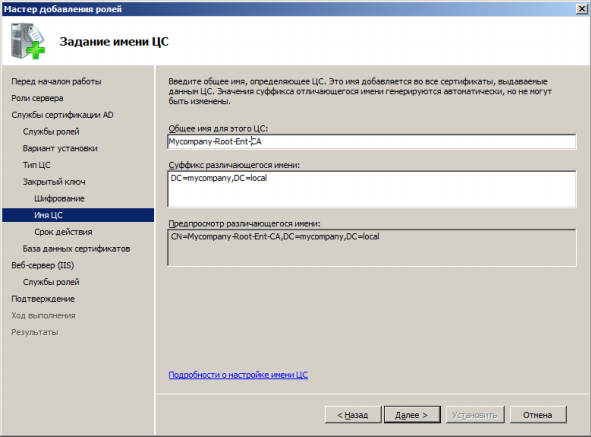

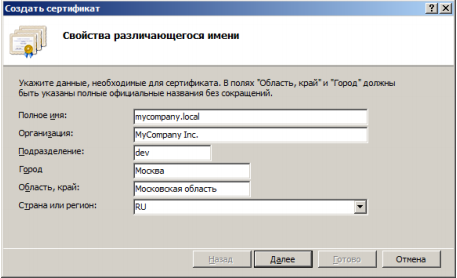

Задаем имя отображаемое в сертификате:

Выбираем срок действия сертификата ЦС. Для корневого ЦС мы оставили срок 10 лет, для подчиненного 5 лет, для сертификатов пользователей 1 год:

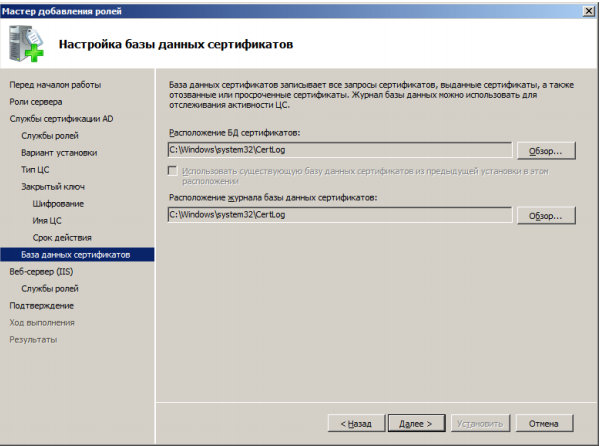

Указываем, где будем хранить логи:

Далее в мастере оставим все по умолчанию:

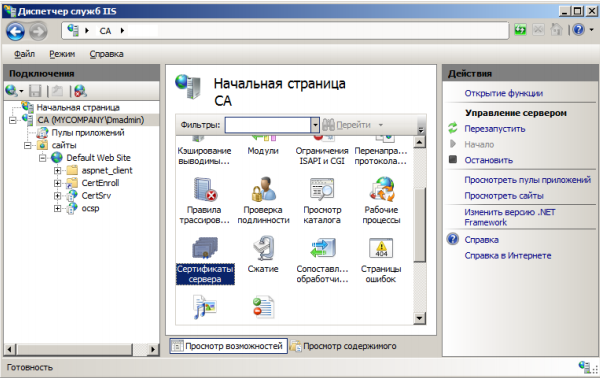

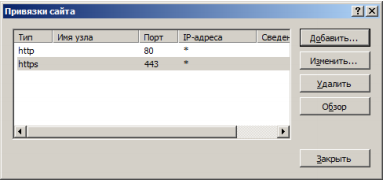

Итак, после установки у нас доступна служба регистрации по адресу http(s)://IP адрес или DNS имя сервера ЦС/certsrv. Настроем https протокол на IIS. Для корректной работы службы выдаче сертификатов необходимо создать сертификат домена и указать его роли IIS для протокола https.

Открываем Сертификаты серера:

Нажимаем Создать сертификат домена:

Выписанный сертификат появиться в списке сертификатов сервера. Его необходимо привязать к протоколу https. При привязке мы оставили доступ только через https:

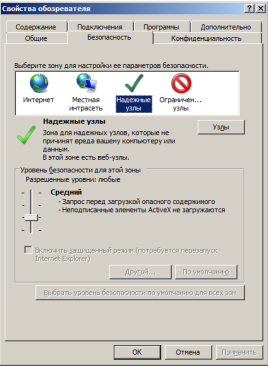

Чтобы не было проблем с ActiveX, необходимо добавить ресурс в доверенные узлы. Добавляли его через GPO.

Итак, пол дела сделано. Теперь необходимо настроить АРМ пользователей. Делать это будем через GPO.

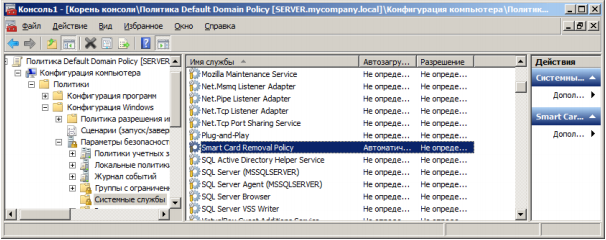

Первое что необходимо сделать это задать параметр запуска службы «Политика удаления смарт-карты»:

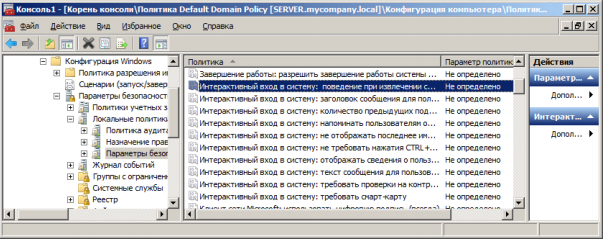

Через GPO настроим интерактивный вход для пользователей. Включаем параметр «Интерактивный вход в систему: Требовать смарт-карту» и «Интерактивный вход в систему: Поведение при извлечении смарт-карты».

Далее настроим шаблоны для выдачи сертификатов.

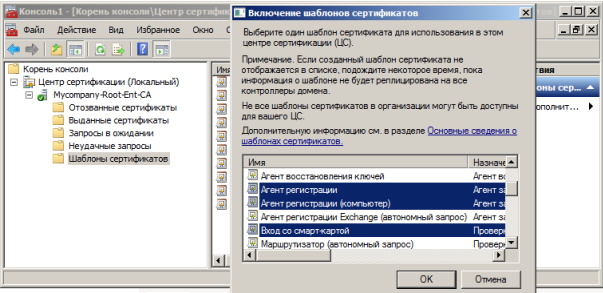

В оснастке Центр сертификации нажимает правой кнопкой на разделе «Шаблоны сертификатов» и создаем выдаваемые три шаблона.

По необходимости можно отредактировать шаблоны под нужды или требования компании. После изменения не забываем опубликовать шаблоны в домене.

Для того чтобы запрашивать сертификаты необходимо запросить сертификат Агента запроса сертификата. Для этого делаем запрос от имени Администратора домена или пользователя с делегированными правами.

Открываем оснастку сертификатов для локального пользователя, раздел Personal (Личные). В контекстном меню выберите All tasks – Request new certificate (Все задачи – Запросить новый сертификат). Нажмите Next. На следующем экране отметьте Enrollment Agent (Агент запроса сертификата) и нажмите Enroll (Запросить). После чего у администратора появиться новый сертификат:

А теперь сделаем запрос пользовательского сертификата на смарт-карту.

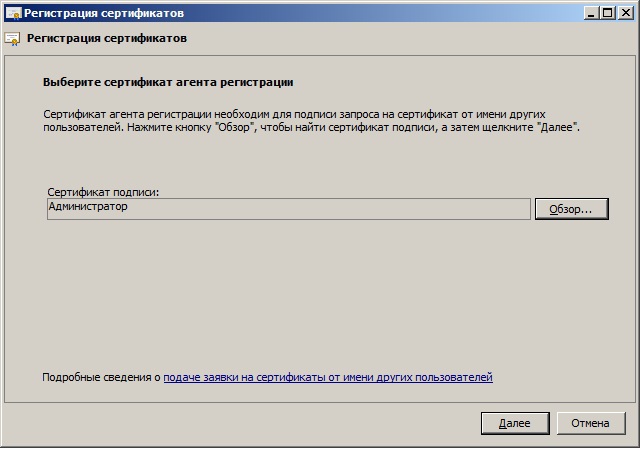

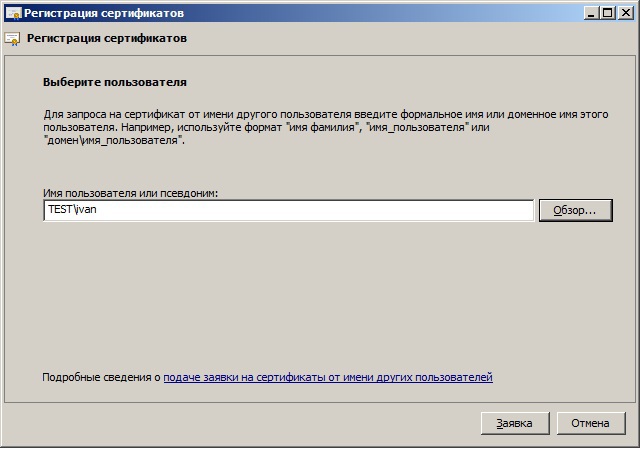

В консоли Сертификаты (certmgr.msc) щелкаем правой кнопкой мыши на раздел Личное -> Дополнительные операции -> Зарегистрировать от имени… и запрашиваем новый сертификат. Выбираем в соответствии с какой политикой будет происходить запрос.

Укажем сертификат агента регистрации:

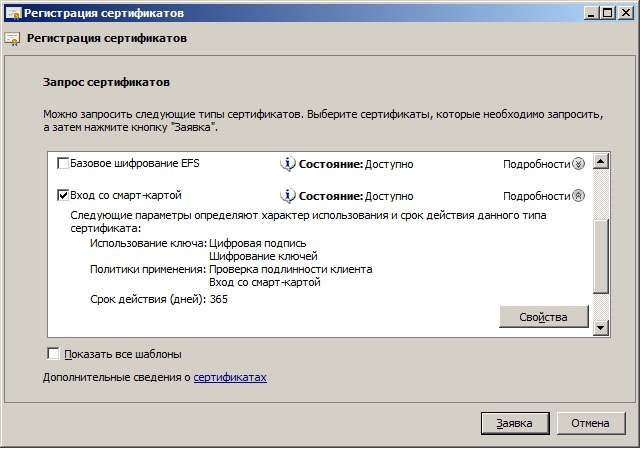

В списке запросов указываем «Вход со смарт-картой»:

В настройках необходимо указать криптографического провайдера:

Выбираем пользователя для которого будет выписан сертификат:

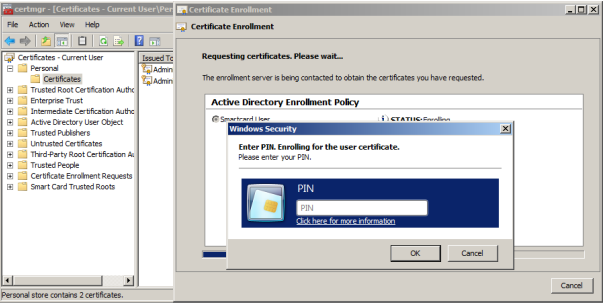

Для выдачи сертификата вставляем смарт-карту и вводим PIN от карты:

После всех операций можно проверять карту на рабочей станции пользователя.

Аналогичный алгоритм можно использовать для настройки авторизации пользователя по etoken PRO (Java).

Спасибо что читали данную статью. Если есть вопросы задавайте, буду рад ответить!