Scenario: File Access Auditing

Applies To: Windows Server 2016, Windows Server 2012 R2, Windows Server 2012

Security Auditing is one of the most powerful tools to help maintain the security of an enterprise. One of the key goals of security audits is regulatory compliance. Industry standards such as Sarbanes Oxley, Health Insurance Portability and Accountability Act (HIPAA), and Payment Card Industry (PCI) require enterprises to follow a strict set of rules related to data security and privacy. Security audits help establish the presence of such policies and prove compliance with these standards. Additionally, security audits help detect anomalous behavior, identify and mitigate gaps in security policies, and deter irresponsible behavior by creating a trail of user activity that can be used for forensic analysis.

Audit policy requirements are typically driven at the following levels:

Information security. File access audit trails are often used for forensic analysis and intrusion detection. Being able to get targeted events about access to high-value information lets organizations considerably improve their response time and investigation accuracy.

Organizational policy. For example, organizations regulated by PCI standards could have a central policy to monitor access to all files that are marked as containing credit card information and personally identifiable information (PII).

Departmental policy. For example, the finance department may require that the ability to modify certain finance documents (such as a quarterly earnings report) be restricted to the finance department, and thus the department would want to monitor all other attempts to change these documents.

Business policy. For example, business owners may want to monitor all unauthorized attempts to view data that belongs to their projects.

Additionally, the compliance department may want to monitor all changes to central authorization policies and policy constructs such as user, computer, and resource attributes.

One of the biggest considerations of security audits is the cost of collecting, storing, and analyzing audit events. If the audit policies are too broad, the volume of audit events collected rises, and this increases costs. If the audit policies are too narrow, you risk missing important events.

With Windows Server 2012 , you can author audit policies by using claims and resource properties. This leads to richer, more targeted, and easier-to-manage audit policies. It enables scenarios that, until now, were impossible or too difficult to perform. The following are examples of audit policies that administrators can author:

Audit everyone who does not have a high-security clearance and tries to access an HBI document. For example, Audit | Everyone | All-Access | Resource.BusinessImpact=HBI AND User.SecurityClearance!=High.

Audit all vendors when they try to access documents that are related to projects that they are not working on. For example, Audit | Everyone | All-Access | User.EmploymentStatus=Vendor AND User.Project Not_AnyOf Resource.Project.

These policies help regulate the volume of audit events and limit them to only the most relevant data or users.

After administrators have created and applied the audit policies, the next consideration for them is gleaning meaningful information from the audit events that they collected. Expression-based audit events help reduce the volume of audits. However, users need a way to query these events for meaningful information and ask questions such as, «Who is accessing my HBI data?» or «Was there an unauthorized attempt to access sensitive data?»

Windows Server 2012 enhances existing data access events with user, computer, and resource claims. These events are generated on a per-server basis. To provide a full view of events across the organization, Microsoft is working with partners to provide event collection and analysis tools, such as the Audit Collection Services in System Center Operation Manager .

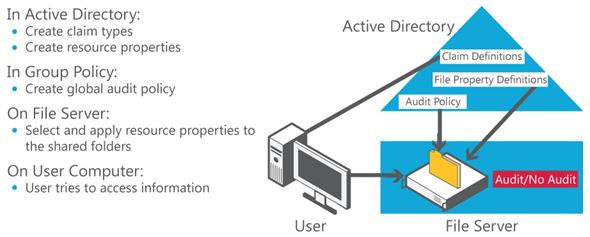

Figure 4 shows an overview of a central audit policy.

Figure 4 Central auditing experiences

Setting up and consuming security audits typically involves the following general steps:

Identify the correct set of data and users to monitor

Create and apply appropriate audit policies

Collect and analyze audit events

Manage and monitor the policies that were created

In this scenario

The following topics provide additional guidance for this scenario:

Roles and features included in this scenario

The following table lists the roles and features that are part of this scenario and describes how they support it.

Scenario: File Access Auditing Scenario: File Access Auditing

Область применения. Windows Server 2016, Windows Server 2012 R2, Windows Server 2012 Applies To: Windows Server 2016, Windows Server 2012 R2, Windows Server 2012

Аудит безопасности является одним из самых мощных инструментов, помогающих поддерживать безопасность на предприятии. Security Auditing is one of the most powerful tools to help maintain the security of an enterprise. Одна из основных целей аудита безопасности — обеспечение соответствия нормативным требованиям. One of the key goals of security audits is regulatory compliance. Согласно отраслевым стандартам, таким как закон Сарбейнса — Оксли, акт о передаче и защите данных учреждений здравоохранения HIPAA и стандарт индустрии платежных карт (PCI), предприятия должны следовать строгому набору правил в области безопасности и конфиденциальности данных. Industry standards such as Sarbanes Oxley, Health Insurance Portability and Accountability Act (HIPAA), and Payment Card Industry (PCI) require enterprises to follow a strict set of rules related to data security and privacy. Аудит безопасности помогает установить наличие политик безопасности и обеспечить соответствие требованиям указанных стандартов. Security audits help establish the presence of such policies and prove compliance with these standards. Кроме того, аудиты безопасности помогают обнаруживать аномальное поведение, выявлять и устранять недостатки в политиках безопасности, а также предотвращать безответственное поведение путем ведения протокола действий пользователей, который может быть использован при криминалистическом анализе. Additionally, security audits help detect anomalous behavior, identify and mitigate gaps in security policies, and deter irresponsible behavior by creating a trail of user activity that can be used for forensic analysis.

Требования политики аудита обычно распространяются на следующие уровни. Audit policy requirements are typically driven at the following levels:

Информационная безопасность. Information security. Журналы аудита доступа к файлам часто используются для ретроспективного анализа и обнаружения вторжений. File access audit trails are often used for forensic analysis and intrusion detection. Возможность получения интересующих данных о доступе к ценной информации позволяет организациям сократить время реакции и повысить точность расследования. Being able to get targeted events about access to high-value information lets organizations considerably improve their response time and investigation accuracy.

Политика организации. Organizational policy. Например, организации, регулируемые стандартами PCI, могут иметь централизованную политику по обеспечению контроля доступа ко всем файлам, содержащим информацию о кредитных картах и персональные данные (PII). For example, organizations regulated by PCI standards could have a central policy to monitor access to all files that are marked as containing credit card information and personally identifiable information (PII).

Политика отделов. Departmental policy. Например, финансовый отдел может потребовать, чтобы возможность изменения определенных финансовых документов (например, ежеквартального отчета о доходах) была доступна только финансовому отделу. Таким образом, финансовый отдел сможет отслеживать другие попытки изменения этих документов. For example, the finance department may require that the ability to modify certain finance documents (such as a quarterly earnings report) be restricted to the finance department, and thus the department would want to monitor all other attempts to change these documents.

Бизнес-политика. Business policy. Например, владельцы предприятия могут отслеживать все несанкционированные попытки просмотра данных о проектах. For example, business owners may want to monitor all unauthorized attempts to view data that belongs to their projects.

Кроме того, отдел по наблюдению за выполнением нормативных требований может отслеживать все изменения в централизованных политиках авторизации и элементах политики, например атрибутах пользователя, компьютера и ресурсов. Additionally, the compliance department may want to monitor all changes to central authorization policies and policy constructs such as user, computer, and resource attributes.

Одним из самых важных факторов, которые необходимо учитывать при аудите безопасности является стоимость сбора, хранения и анализа событий аудита. One of the biggest considerations of security audits is the cost of collecting, storing, and analyzing audit events. Если политики аудита слишком обширные, то количество событий аудита, сведения о которых собираются, растет и, следовательно, увеличиваются затраты. If the audit policies are too broad, the volume of audit events collected rises, and this increases costs. Если политики аудита слишком ограниченные, то существует риск пропустить важные события. If the audit policies are too narrow, you risk missing important events.

Windows Server 2012 позволяет создавать политики аудита с помощью заявок и свойств ресурсов. With Windows Server 2012 , you can author audit policies by using claims and resource properties. Это способствует созданию более полных, целенаправленных и удобных в управлении политик аудита. This leads to richer, more targeted, and easier-to-manage audit policies. В результате можно решать задачи, которые прежде было невозможно или слишком сложно решить. It enables scenarios that, until now, were impossible or too difficult to perform. Ниже приведены примеры политик аудита, которые может создать администратор. The following are examples of audit policies that administrators can author:

Проверять каждого, не имеющего разрешения от системы безопасности высокого уровня и пытающегося получить доступ к важному для предприятия документу (HBI). Audit everyone who does not have a high-security clearance and tries to access an HBI document. Например, Audit | Everyone | All-Access | Resource.BusinessImpact=HBI AND User.SecurityClearance!=High. For example, Audit | Everyone | All-Access | Resource.BusinessImpact=HBI AND User.SecurityClearance!=High.

Аудит всех поставщиков, пытающихся получить доступ к документам по проектам, над которыми они не работают. Audit all vendors when they try to access documents that are related to projects that they are not working on. Например, Audit | Everyone | All-Access | User.EmploymentStatus=Vendor AND User.Project Not_AnyOf Resource.Project. For example, Audit | Everyone | All-Access | User.EmploymentStatus=Vendor AND User.Project Not_AnyOf Resource.Project.

Эти политики помогают контролировать объем событий аудита и ограничить их до наиболее релевантных данных или пользователей. These policies help regulate the volume of audit events and limit them to only the most relevant data or users.

После того как администраторы создали и применили политики аудита, им нужно выбрать значимую информацию из собранных событий аудита. After administrators have created and applied the audit policies, the next consideration for them is gleaning meaningful information from the audit events that they collected. События аудита на основе выражений помогают сократить объем аудита. Expression-based audit events help reduce the volume of audits. Однако пользователям требуется способ запросить эти события для осмысленной информации и задать такие вопросы, как «кто получает доступ к моим данным HBI?». However, users need a way to query these events for meaningful information and ask questions such as, «Who is accessing my HBI data?» или «произошла несанкционированная попытка доступа к конфиденциальным данным?» or «Was there an unauthorized attempt to access sensitive data?»

Windows Server 2012 расширяет существующие события доступа к данным с помощью утверждений пользователей, компьютеров и ресурсов. Windows Server 2012 enhances existing data access events with user, computer, and resource claims. Эти события создаются для каждого сервера. These events are generated on a per-server basis. Для обеспечения полного обзора событий по всей организации корпорация Майкрософт работает со своими партнерами по созданию средств сбора и анализа событий. Пример такого средства — службы Audit Collection Services, расположенные в System Center Operation Manager. To provide a full view of events across the organization, Microsoft is working with partners to provide event collection and analysis tools, such as the Audit Collection Services in System Center Operation Manager .

На Рис. 4 приведен обзор централизованной политики аудита. Figure 4 shows an overview of a central audit policy.

Рис. 4 События централизованной политики аудита Figure 4 Central auditing experiences

Настройка и использование аудита безопасности включает в себя следующее: Setting up and consuming security audits typically involves the following general steps:

Определение правильной совокупности данных и пользователей для наблюдения Identify the correct set of data and users to monitor

Создание и применение подходящих политик аудита Create and apply appropriate audit policies

Сбор и анализ событий аудита Collect and analyze audit events

Управление созданными политиками и наблюдение за ними Manage and monitor the policies that were created

Содержание сценария In this scenario

Следующие разделы содержат дополнительную информацию по этому сценарию: The following topics provide additional guidance for this scenario:

Роли и компоненты, входящие в этот сценарий Roles and features included in this scenario

В следующей таблице перечислены роли и компоненты, являющиеся частью данного сценария, и описано, как они поддерживают его. The following table lists the roles and features that are part of this scenario and describes how they support it.