- Тестирование на проникновение – Взлом XP

- Что вам понадобится для взлома XP

- Знания

- Виртуальные машины

- Взгляд на фреймворк Metasploit

- Запуск фреймворка

- Осмотр целей

- Сканирование портов

- Сканирование портов в реальных условиях

- Поиск эксплойтов

- 4 thoughts to “Тестирование на проникновение – Взлом XP”

- Get Metasploit

- Metasploit Framework

- Open Source

- Metasploit Pro

- Commercial Support

- Other Products

- InsightVM

- InsightIDR

- InsightAppSec

- Other Projects

- Metasploitable

- metasploit-payloads, mettle

- vm-automation

- Hackazon

- RubySMB

- Metasploit Vulnerable Services Emulator

- Статья Metasploit — взлом чужого компа

Тестирование на проникновение – Взлом XP

The Codeby — одна из сильнейших Red Team в RU сегменте. Команда профессионалов, специализирующаяся на аудите информационных систем и тестировании на проникновение.

Мы предлагаем: Аудит веб-сайта компании, Аудит внешнего периметра, Аудит веб-приложения, Аудит внутренней корпоративной сети, Проверка ИБ-грамотности сотрудников, Анализ кода ПО, Аудит Wi-Fi и СКУД, Выявление уязвимостей ПО серверов и рабочих станций, Пентест инфраструктуры методом черного ящика. Подробнее .

Наш подход к тестированию на проникновение будет очень простым. Я уже написал пост об идеальном способе начать тестирование на проникновение. Но мы этим способом пользоваться не будем. Я обучу вас тестированию на проникновение так же, как когда-то изучил его сам: путём реального проникновения и использования уязвимостей. Конечно, мы не сможем взломать Windows 7 или Windows 8 со свежими обновлениями в первом же руководстве, но у нас получится осуществить взлом непропатченной машины с Windows XP. Для этого нам потребуется машина-жертва. Тестирование данного метода на чужом компьютере нелегально, и я этого делать не советую. Настоятельно рекомендую вам создать собственную виртуальную машину и тестировать эксплойты только на ней.

Что вам понадобится для взлома XP

Знания

- Базовые термины тестирования на проникновение (рекомендую ознакомиться со статьей по этой ссылке, поскольку в дальнейшем я буду свободно использовать эти термины без всяких разъяснений)

- Сложный способ тестирования на проникновение (большой объём продвинутого материала, который поможет вам стать прекрасным пентестером, если у вас хватит терпения на то, чтобы всё это прочитать и понять)

- Инструменты VMWare (без инструментов VMWare у вас не будет Kali linux (атакующая машина) и непропатченной версии XP (цель атаки), одновременно работающих на одном компьютере)

Виртуальные машины

- Kali linux (Нажмите на эту ссылку, чтобы прочитать подробное руководство)

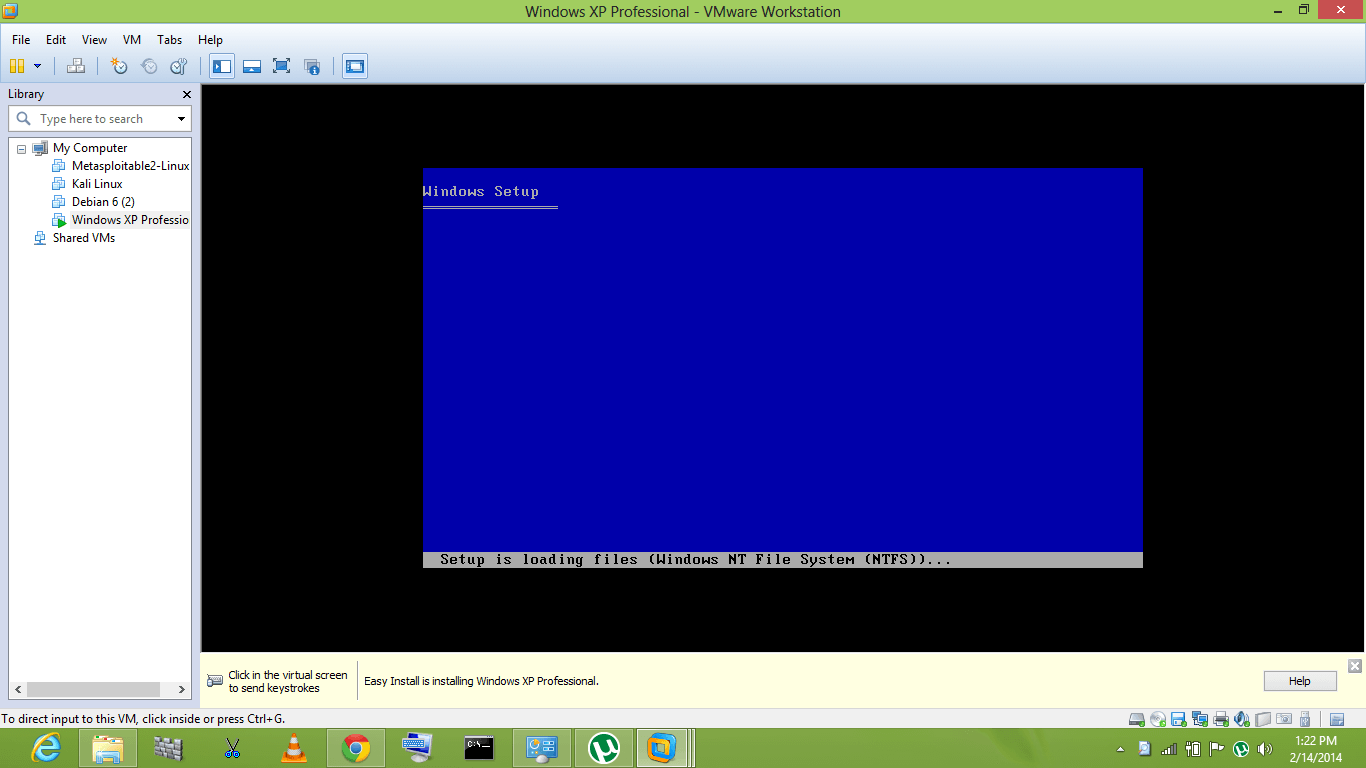

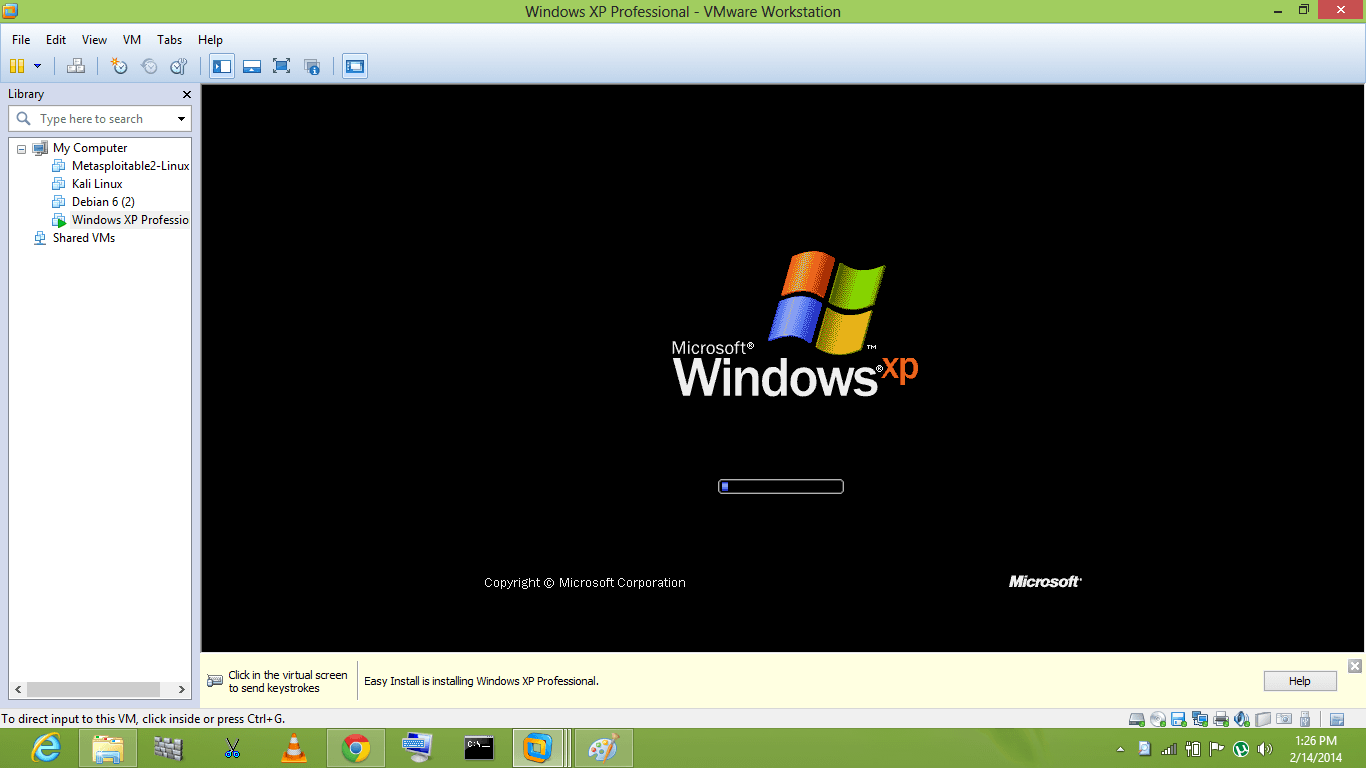

- Windows XP (После прочтения вышеприведённого руководства по установке Kali linux, установка XP на виртуальную машину не должна составить для вас особого труда. Ниже вы найдёте несколько скриншотов этого процесса)

В ситуации с Windows XP есть один подвох. Kali linux – бесплатная операционная система, а Windows XP – нет. Поэтому вам придётся её купить. Я категорически против пиратства и не буду содействовать ему в своём блоге. Просто убедитесь, что приобретаете непропатченную версию Windows XP с пакетом обновлений SP1. Если система окажется пропатчена, эксплойт не сработает. Попробуйте поискать на своих полках старый диск с XP, который вы купили много лет назад.

Взгляд на фреймворк Metasploit

Запуск фреймворка

«В соответствии с политикой сетевых служб Kali Linux, никакие сетевые сервисы, включая сервисы, обращающиеся к базам данных, не могут работать во время загрузки. Поэтому, чтобы запустить Metasploit с поддержкой базы данных, нам потребуется проделать кое-какую работу». Проще говоря, для работы Metasploit требуются сервисы, которые не запускаются вместе с загрузкой системы. Вот несколько команд, которые вам нужно будет выполнить в консоли, перед стартом metasploit:

(Metasploit использует PostgreSQL в качестве базы данных, поэтому его нужно запустить в первую очередь.)

После запуска PostgreSQL можно переходить к работе с самим сервисом metasploit. Во время первого запуска он создаст пользователя базы данных с логином msf3 и базу данных под названием msf3. При необходимости, сервис также запустит Metasploit RPC и веб-сервер.

Теперь мы, наконец, готовы к старту фреймворка metasploit.

Осмотр целей

На данный момент мой фреймворк metasploit работает в Kali, запущенной на Vmware, которая в свою очередь установлена на Windows 8. Вдобавок к этому, одновременно с Kali работает другая виртуальная машина с Windows XP Sp3. Нам нужно, чтобы фреймворк Metasploit увидел эти машины. Для этого мы проведём сканирование портов.

Сканирование портов

Metasploit обладает отличной функцией сканирования, которая называется auxiliary scanner. Вот команда, которую нужно выполнить для запуска сканирования.

Чтобы воспользоваться этой функцией, введите следующий код:

Выполните команду show options чтобы увидеть список доступных опций

Теперь нам нужно изменить несколько настроек. Во-первых, следует уменьшить число сканируемых портов

Во-вторых, нам нужно указать IP адрес для сканирования. Этот шаг сложнее предыдущих, поскольку IP может быть разным. Вот что вам необходимо сделать. Зайдите в свою виртуальную машину с XP (которую вы пытаетесь взломать). Запустите там командную строку и введите

В появившихся на экране результатах, найдите IP машины. Именно его и нужно указать в качестве опции RHOSTS.

В моём случае значение IP было таким – 192.168.63.131

Теперь вернитесь к своей машине с Kali и введите вот такую команду (IP замените на свой собственный)

Вот как это должно выглядеть

На этом скриншоте есть небольшая опечатка. Я написал RHOSTS неправильно. Убедитесь, что в конце стоит буква «s»

Всё готово. Снова выполните команду show options, чтобы увидеть внесённые вами изменения. Наконец, введите

Начнётся процесс сканирования. Через некоторое время вы увидите информацию о том, какие tcp открыты и уязвимы к атакам. Если вы использовали пропатченную версию Windows, уязвимых портов не будет.

Фактически, это означает, что все порты закрыты. В этом случае вы ничего не сможете сделать. Но если вам повезёт, и машина окажется уязвимой, на экране появятся доступные порты. В нашем случае, я просто отключил брандмауэр на машине с windows и вновь запустил модуль auxiliary.

После этого появилось 3 открытых порта. Если вы работаете с какой-то другой версией XP, вам тоже можете потребоваться отключить брандмауэр, чтобы увидеть открытые порты.

Теперь мы знаем, что IP адрес нашей цели 192.168.63.131, а порты 135 139 и 445 открыты.

Сканирование портов в реальных условиях

При тестировании на проникновение в реальной среде, у вас нет информации об IP адресе, открытых портах и даже операционной системе цели. В таких случаях мы можем использовать сканер портов Nmap, которые гораздо лучше auxiliary. Вернёмся к нему позже.

Поиск эксплойтов

Это очень важный шаг. Нам нужно выяснить, какие эксплойты работают на атакуемой операционной системе. В нашем случае мы уже знаем, что делать. Используйте команду back, чтобы выйти из сканера. Найдите dcom на msfconsole.

Это очень известный эксплойт для Windows.

Скопируйте номер эксплойта (3). В следующей строке введите

Теперь вы используете один из самых знаменитых эксплойтов для Windows. Снова введите show options

Укажите адрес 192.168.63.131 в качестве значения RHOST (подставьте адрес своей цели)

Кроме этого, укажите начинку.

Укажите set LPORT 135 (такой же как и для ms03_026_dcom (RPORT 135)

Настало время самой лучшей части

Вы успешно взломали компьютер, работающий под управлением Windows XP. У вас есть доступ к открытой оболочке командной строки с административными привилегиями. Короче говоря, теперь это ваш компьютер. Попробуйте что-нибудь сделать со своими новыми возможностями. Подробнее на этом мы остановимся в следующем руководстве.

Итак, во время данного урока мы подготовили среду для тестирования на проникновение и успешно взломали машину с XP.

4 thoughts to “Тестирование на проникновение – Взлом XP”

Ребят, для той же XP не плохо было бы описать эксплоит ms08_067_netapi с нагрузкой meterpreter и разбором команд к нему. Годная статейка получится.

Нашел пару неточностей в статье, исправьте , пожалуйста.

1) после того как будет указан пейлоад (set PAYLOAD windows/shell_bind_tcp), нужно указать set LPORT 135 (такой же как и для ms03_026_dcom (RPORT 135)

Спасибо, Дмитрий. Исправление внесли.

Сделал всё по инструкции. После слов Sending exploit… пишется, что соединение открыто на таких-то портах. И всё, дальше ничего. Возможно ли это потому что удаленная машина в спящем режиме? Или в таким случае не открылась бы сессия?

Get Metasploit

Download the version of Metasploit that’s right for you.

Metasploit Framework

Open Source

Metasploit Pro

Commercial Support

Which is right for you or your business?

Other Products

InsightVM

Rapid7’s solution for advanced vulnerability management analytics and reporting.

InsightIDR

Rapid7’s incident detection and response solution unifying SIEM, EDR, and UBA capabilities.

InsightAppSec

Rapid7’s cloud-powered application security testing solution that combines easy to use crawling and attack capabilities.

Other Projects

Metasploitable

Virtual machines full of intentional security vulnerabilities. Exploit at will! Metasploitable is essentially a penetration testing lab in a box created by the Rapid7 Metasploit team.

metasploit-payloads, mettle

These are Metasploit’s payload repositories, where the well-known Meterpreter payload resides. Meterpreter has many different implementations, targeting Windows, PHP, Python, Java, and Android. The new ‘Mettle’ payload also natively targets a dozen different CPU architectures, and a number of different operating systems.

vm-automation

Simplify interactions with virtual machines. Specifically, this was built to support automated testing by simplifying interaction with VMs. Currently, it supports VMWare Workstation through the vmrun.exe command-line application and ESXi through encapsulation of pyvmomi functions.

Hackazon

This intentionally vulnerable web app with e-commerce functionality lets you simulate attacks against technologies used in modern applications.

RubySMB

A native Ruby implementation of the SMB Protocol Family; this library currently includes both a Client level and Packet level support. A user can parse and manipulate raw SMB packets, or simply use the simple client to perform SMB operations.

Metasploit Vulnerable Services Emulator

The tool is created to emulate vulnerable services for the purpose of testing Metasploit modules and assisting with Metasploit usage training.

Статья Metasploit — взлом чужого компа

В предыдущей статье из серии профессиональных инструментов для взлома, мы загрузили и установили Metasploit. Теперь, мы начнем адаптироваться к Metasploit Framework и будем делать маленькие шаги чтобы инициировать наш первый настоящий взлом.

Прежде чем мы начнем взлом, давайте ознакомимся с программой и с некоторыми терминами, которые мы все должны знать их. При быстром взгляде на MetasploitFramework, он может быть немного непонятным с различными интерфейсами, параметрами, услугами, и модулями. Здесь мы постараемся сделать его более понятным, так чтобы мы смогли выполнить наш первый взлом.

Терминология

Следующая терминология популярна не только в Metasploit Framework, но и во всем мире профессиональных взломщиков и пентестеров, а также и в целях безопасности. По идее все должны быть знакомы с этими терминами чтобы четко понимать их для дальнейшего обучения в этой сфере.

Exploit

Exploit является средством, с помощью которого хакер использует недостатки или уязвимость в сети, приложения или службы. Хакер может использовать этот недостаток или уязвимость таким образом, что разработчик не подумал что так можно сделать, чтобы достичь желаемого результата (например, корень доступа). Из Некоторых более общих типов взломах вероятно, уже слышали о них являются SQL инъекциями, дос и т.д.

Payload

Payload является программой или кодом, который поступает в систему цели. Metasploitимеет встроенных средств пайлодов для этой цели, включенных в весьма полезной Meterpreter, или вы можете создать свои собственные. Это предназначено для злоумышленника чтобы он имел возможность управления или манипулирования целевой системой для своих конкретных потребностей.

Shellcode

Это набор инструкций, нужных в качестве пайлоада, когда происходит внедрение в систему. Shellcode, как правило, написан на ассемблере, но не всегда. Она называется «Shellode«, потому что командная оболочка или другая команда консоли предназначена для злоумышленника, которая может быть использована для выполнения команд на компьютере жертвы.

Module

Это кусок программного обеспечения, которой может быть использован в MetasploitFramework. Эти модули являются нанекотором уровне взаимозаменяемыми и дают Metasploit некую уникальную силу. Эти модули могут быть использованны как ивспомогательные модули.

Listener

Этот компонент, который слушает соединения из системы хакера к целевой системе. Listener просто поддерживает нужное соединение между этими двумя системами.

Show

Metasploit Framework имеет сотни модулей и других услуг. В результате, вы не сможете вспомнить их все. К счастью, команда show может показать список всех модулей, параметры, цели и т.д. В своих рамках.

Теперь вы узнали основы Metasploit концепций и его команд, давайте мы взломаем какую-нибудь систему!

Первым делом откройте терминал

Для успешного взлома используйте Unix системы в качестве рабочей машины.

Будте терпеливы так как Metasploit очень большой и требует много и системных ресурсов при запуске. Он содержит 1000 модулей и 250+ пайлодов. Чтобы узнать какой вирус вам нужен используйте Nmap чтобы от сканировать цель и узнать ее уязвимости. Я написал подробно как использовать Nmap. В нашем случае я выберу любой вид експлойтов. Для поиска нужного пишем:

Нам показан список вирусов из этой категории. Используем нужный при помощи команды use.

Команда должны выглядеть так:

Обратите внимание как все изменилось и теперь он отображает выбранный нами Exploit.

Используйте эту команду чтобы увидеть опции которые используется при выбранномексплоите.

Теперь нужно указать цель (set remote host). Используйте IP цели которую вы атакуите. Обратите внимание на порт который будет использован при атаке.

Теперь нужно посмотреть какие пайлоады доступны для этого експлоита. Для этого пишем:

Теперь мы видим список и можем выбрать. Для этого пишем:

Теперь остался последний шаг. Мы должны сказать программе какой у нас Ip адрес. В случае успеха у нас будет полный контроль над компьютером цели.

Пора запускать все. Пишем:

Надеюсь все прошло успешно.

Введите команду чтобы открыть cmd в системе XP, которая появится на вашей Metasploitконсоли. Поздравляем! Вы только что успешно взломали систему цели. Наслаждайтесь.

Важное замечание: взлом чужого компьютера без разрешения считается незаконным актом или преступлением в большинстве стран. Мы написали это руководство для целей безопасности!

Мы что-то упустили? Вы знаете как лучше? Вы что-то не поняли?

Пишите в комментариях мы всегда ответим!