- Где в Windows удалить сертификат, чтобы он не отображался на сайтах

- Windows личный сертификат удалить

- Способы удаления сертификата ЭЦП из Криптопро

- Основные способы удаления сертификата электронной цифровой подписи из реестра «Криптопро»

- Удаление средствами программы «КриптоПро»

- Удаление сертификата ЭЦП в ОС Linux

- Удаление «КриптоПро» с очисткой следов установки

- Прерванное удаление «КриптоПро»

- Подлежит ли сертификат в дальнейшем восстановлению

- В каких случаях не рекомендуется удалять сертификат ЭЦП

- Как списание корпоративного сертификационного органа Windows и удаление всех связанных объектов

- Аннотация

- Шаг 1. Отозовет все активные сертификаты, выданные корпоративным ЦС

- Шаг 2. Увеличение интервала публикации CRL

- Шаг 3. Публикация нового CRL

- Шаг 4. Запрет ожидающих запросов

- Шаг 5. Удалить службы сертификатов с сервера

- Шаг 6. Удаление объектов ЦС из Active Directory

- Удаление всех объектов служб сертификации из Active Directory

- Шаг 7. Удаление сертификатов, опубликованных в объекте NtAuthCertificates

- Шаг 8. Удаление базы данных ЦС

- Шаг 9. Очистка контроллеров домена

Где в Windows удалить сертификат, чтобы он не отображался на сайтах

Где в Windows хранятся сертификаты

Существует множество сайтов, авторизация на которых происходит по сертификату электронной подписи. Это различные государственные порталы (например, сайт налоговой, госуслуги), торговые площадки и многие другие. Иногда возникает необходимость удалить сертификаты из браузера: например, список сертификатов становится настолько большим, что в нем уже сложно ориентироваться и выбирать нужный.

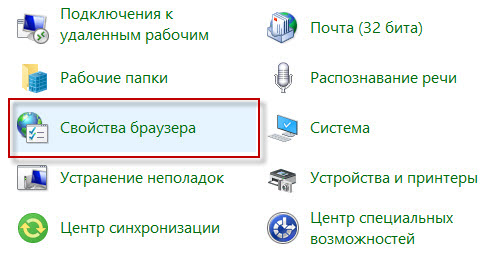

Удалить сертификат из браузера можно следующим способом: зайти в “Пуск” – “Панель управления” – “Свойства браузера”:

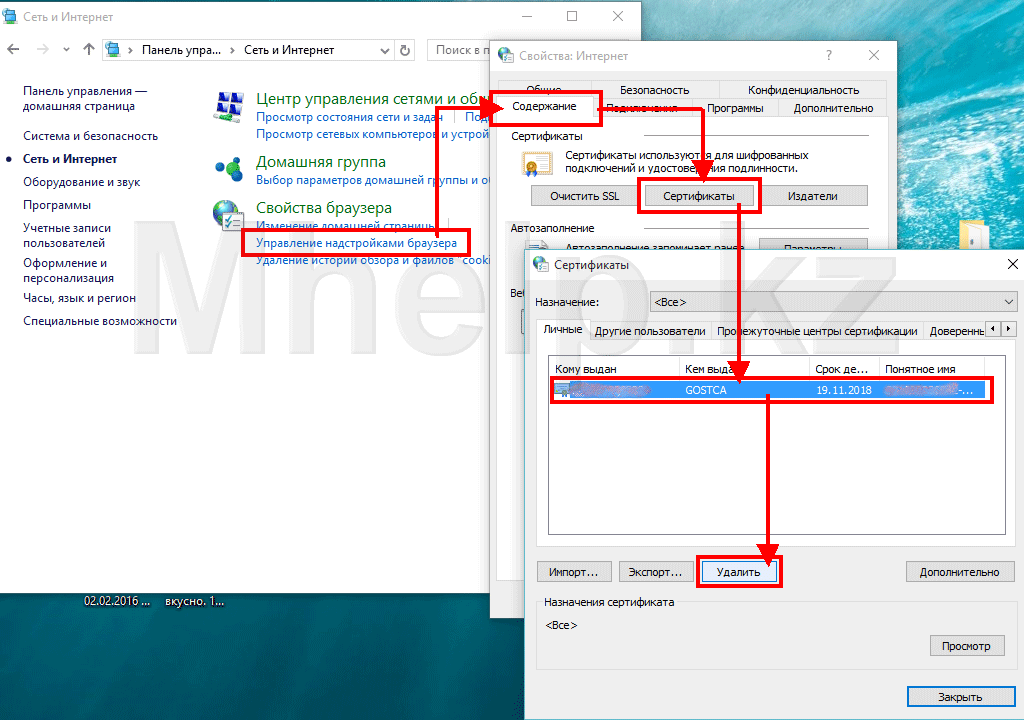

Перейти на вкладку “Содержание” – нажать кнопку “Сертификаты”:

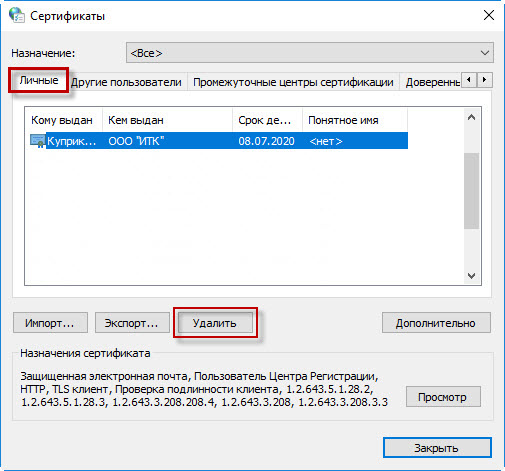

Затем перейти сверху на нужную вкладку (обычно нужна вкладка “Личные”) – выделить нужный сертификат и нажать внизу кнопку “Удалить”:

НО: проблема в том, что описанным выше способом не всегда получается удалить нужный сертификат. Я рекомендую для полного доступа к хранилищу сертификатов Windows воспользоваться оснасткой управления сертификатами:

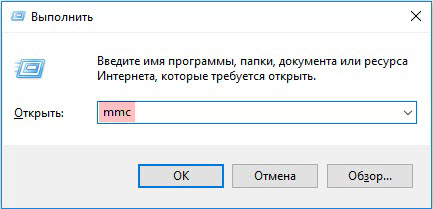

Нажмите на клавиатуре сочетание клавиш WIN+R:

В открывшемся окошке “Выполнить” введите mmc и нажмите “ОК”:

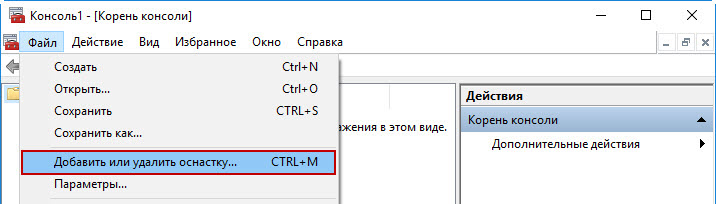

В открывшемся окне идем в “Файл” – “Добавить или удалить оснастку”:

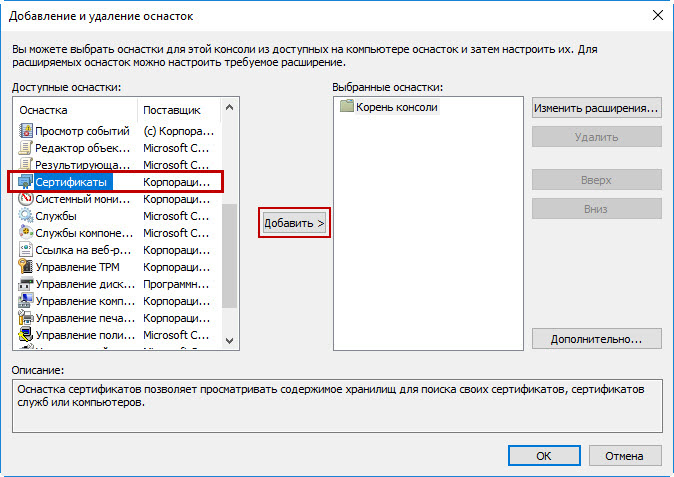

Далее в левом столбце находим и выделяем оснастку Сертификаты – жмем кнопку “Добавить”:

Т.е. сначала добавляем для пользователя:

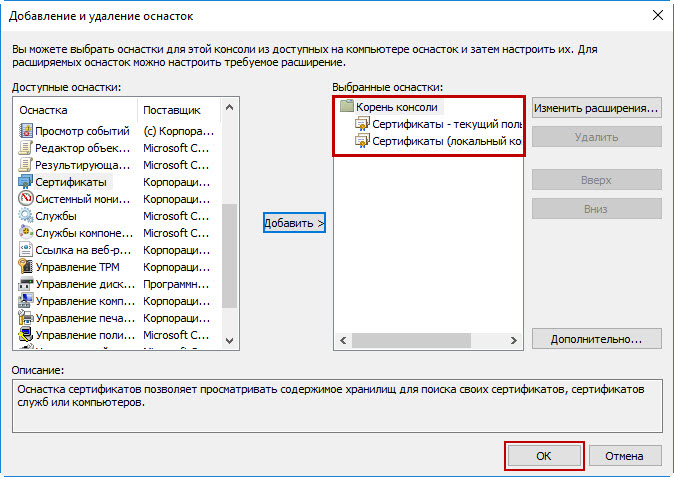

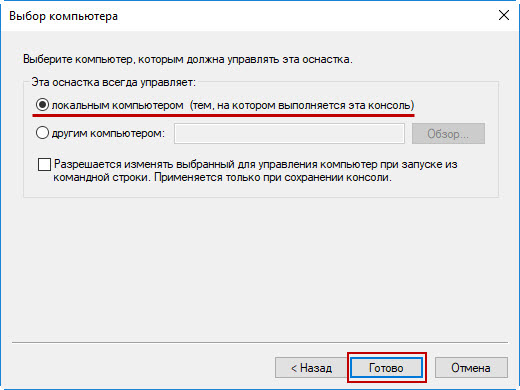

Потом снова жмем “Добавить” и выбираем для компьютера:

В итоге получается вот так — жмем здесь “ОК”:

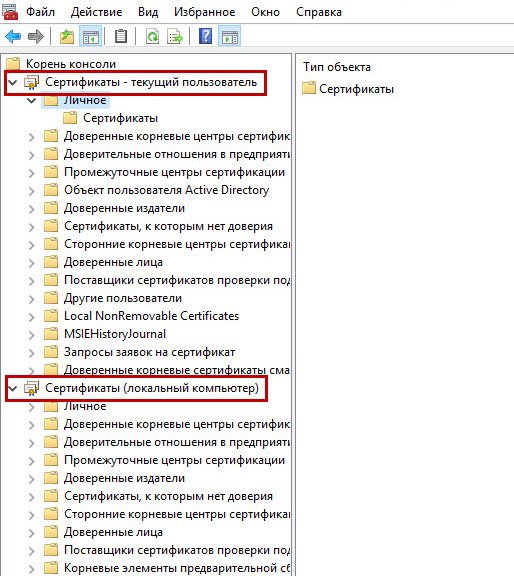

В консоли мы видим два подраздела: “Сертификаты – текущий пользователь” и “Сертификаты (локальный компьютер)”:

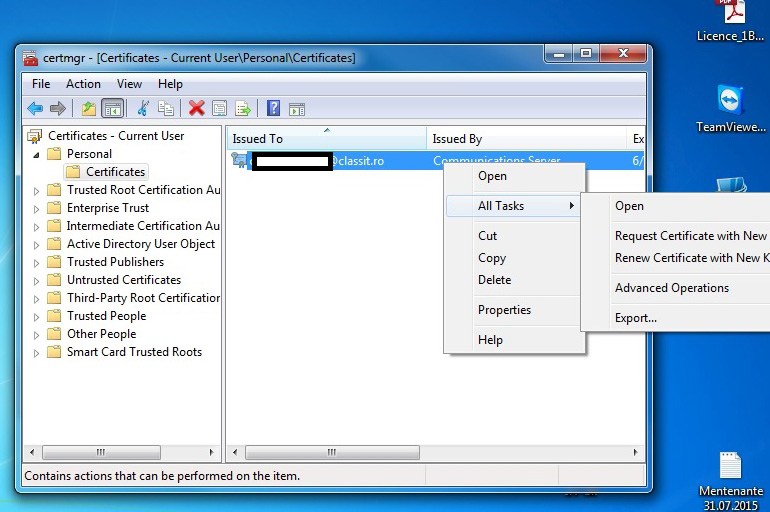

Пройдя по пути “Сертификаты – текущий пользователь” – “Личное” – “Сертификаты”, в правой части мы увидим установленные на компьютере сертификаты.

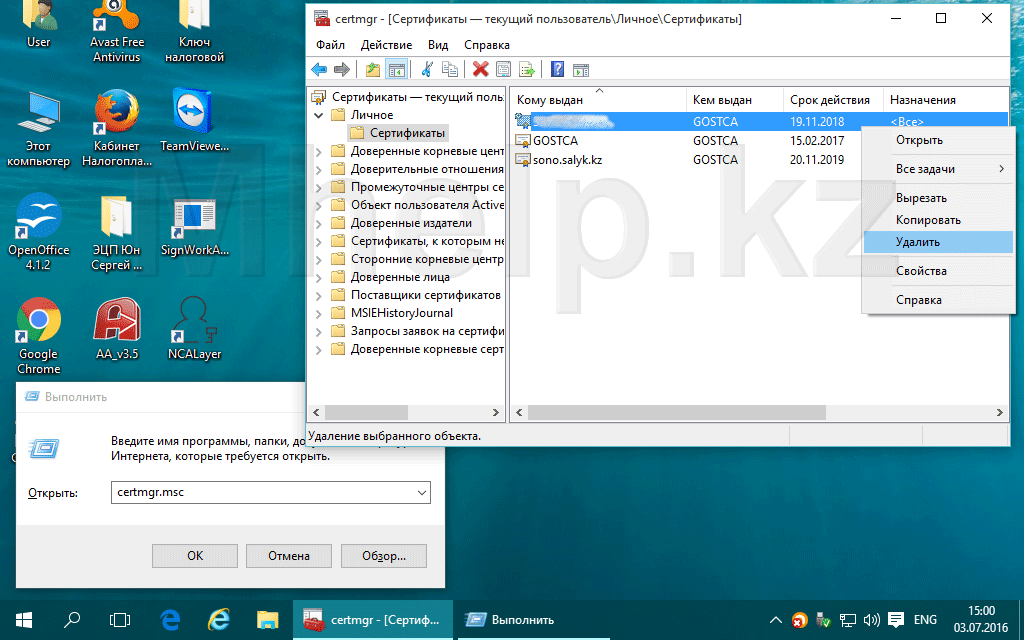

Мы можем щелкнуть правой клавишей мыши по любому из сертификатов и при необходимости удалить его через контекстное меню:

Windows личный сертификат удалить

Иногда возникает необходимость удаления сертификатов из хранилища Windows, устаревших, поврежденных или сертификатов в которых больше нет необходимости.

Например неиспользуемых сертификатов для Кабинета Налогоплательщика РК, портала Статистики РК или других порталах использующих для входа сертификаты из хранилища Windows.

Есть два способа доступа к хранилищу сертификатов Windows, через свойства браузера Internet Explorer или через оснастку управления Windows.

Рассмотрим первый способ, позволяющий удалить сертификаты (ЭЦП) пользователя.

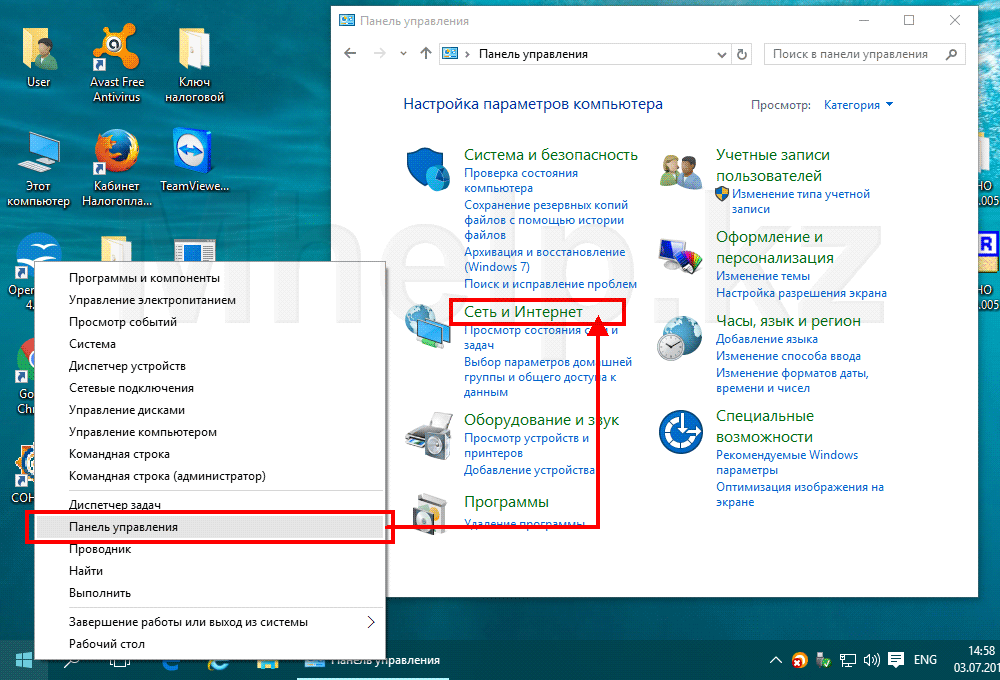

Для этого открываем Панель управления (в Windows 10 для этого щелкнет правой клавишей мыши по кнопке Пуск). В открывшейся Панели управления выбираем пункт Сеть и Интернет.

Скриншот: Открываем Панель управления

В открывшемся окне щелкнем по пункту Управление настройками браузера, появляется окно Свойства: Интернет.

Перейдем на вкладку Содержание, в ней нажмем на кнопку Сертификаты.

В окне Сертификаты мы можем удалить сертификат в котором больше нет необходимости.

Скриншот: Доступ к к окну управления сертификатами в хранилище Windows

Но используя данный способ мы видим не все установленные сертификаты и не ко всем сертификатам имеем доступ.

Для полного доступа в хранилищу сертификатов Windows используем доступ через оснастку управления.

Для этого либо в Командной строке, либо в окне Выполнить (вызывается комбинацией клавиш Windows +R) вводим название оснастки — certmgr.msc

Оснастка позволяет получить полный доступ к хранилищу сертификатов Windows, как к сертификатам пользователя, так и корневым центрам сертификации.

Например список сертификатов отображаемый при входе в Кабинет налогоплательщика РК, отображается в папке Личное — Сертификаты.

По традиции, видео урок, если какие-то моменты остались непонятными:

Способы удаления сертификата ЭЦП из Криптопро

Средства криптографической защиты используются в течение 12 месяцев для обеспечения целостности данных и формирования ключей шифрования и ЭЦП. Перед применением новой версии программы надо знать, как удалить сертификат из реестра “КриптоПро” и проверить отсутствие следов предыдущих установок приложения.

Основные способы удаления сертификата электронной цифровой подписи из реестра «Криптопро»

Сертификаты ЭЦП удаляются такими способами:

- средствами ОС (утилита certmgr.exe);

- с помощью шифрующей программы;

- специальной утилитой Ccleaner;

- непосредственной правкой реестра Windows.

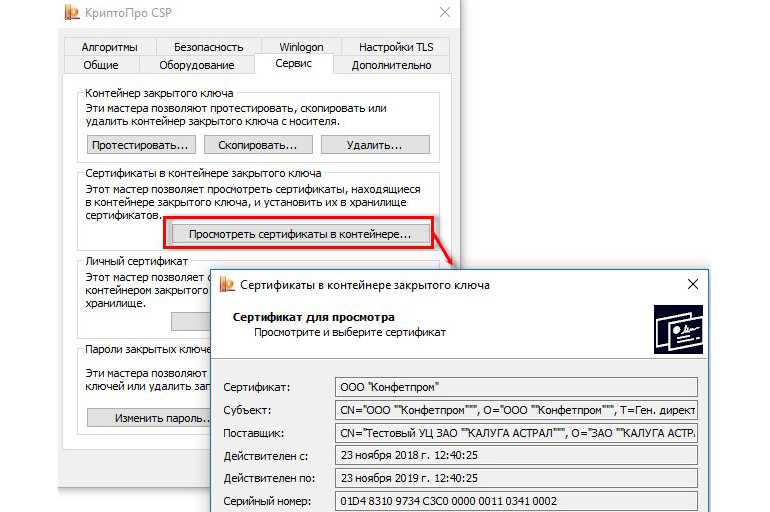

Удаление средствами программы «КриптоПро»

Приложение «КриптоПро CSP» предоставляет все возможности для работы с ЭЦП. Оно устанавливает, стирает, копирует и скрывает файлы сертификатов и ключей. Удаление просроченных и ненужных файлов с расширением “.key” требует выполнения следующих действий:

- запустить приложение «КриптоПро»;

- перейти на вкладку «Сервис» в окне программы;

- развернуть список ключей ЭЦП;

- отметить нужную запись;

- нажать на «Удалить» либо «Удалить контейнер» (определяется версией ПО);

- подтвердить действие.

Преимуществом этого способа является то, что «КриптоПро» удаляет каждую запись по отдельности либо сразу все вместе с корневым сертификатом УЦ.

Удаление сертификата ЭЦП в ОС Linux

Деактивация ключей ЭЦП в ОС Linux может выполняться в графической среде или в режиме командной строки. Порядок действий похож для всех дистрибутивов «Линукс»:

- открывается окно командного интерпретатора;

- вводится «certmgr -list»;

- в появившемся списке выбирается требуемая запись;

- вводится команда «certmgr -del -c -mxxxxx.cer», где вместо «xxxxx.cer» указывается номер сертификата.

При внесении данных следует быть внимательными, т.к. в окне отображаются сведения обо всех сертификатах, а не только ЭЦП.

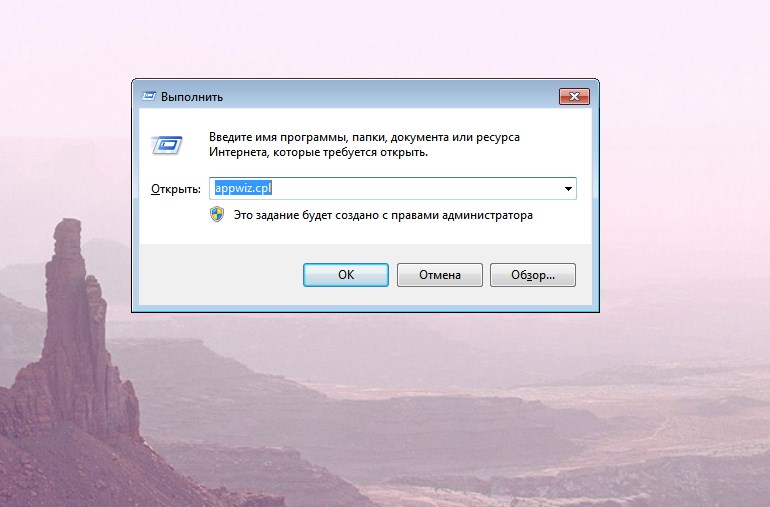

Удаление «КриптоПро» с очисткой следов установки

Устранение всех следов пребывания программы на компьютере осуществляется в 3 этапа:

- удаление приложения;

- очистка реестра утилитой Ccleaner;

- устранение остаточных следов установки «КриптоПро».

- клавишами Win+R вызывается командный интерпретатор;

- запускается appwiz.cpl;

- отмечается галочкой отказ от повторного вывода этого окна;

- находится нужная версия «КриптоПро CSP» и дается команда удалить ее;

- производится перезагрузка компьютера, система выдаст сообщение о необходимости этой операции;

- далее из командной строки вызывается утилита Ccleaner и галочкой отмечается пункт «Очистка»;

- после выполнения задания выделяются галочкой «Реестр» и «Поиск проблем»;

- на экран будет выведен список параметров, оставшихся в реестре;

- они удаляются нажатием кнопки «Исправить выбранное»;

- последние 2 действия Ccleaner повторяются до полной деинсталляции файлов;

- в завершение очищается кеш установки, для этого делаются видимыми скрытые каталоги и удаляется папка «C:\ProgramData\CryptoPRO».

По завершении всех действий в компьютере не остается следов пребывания криптографического пакета в реестре и на диске.

Прерванное удаление «КриптоПро»

Удаление файлов через оснастку Windows «Программы» или установочный диск может быть прервано вследствие аппаратного или программного сбоя. В такой ситуации возможно сохранение на компьютере части секретной информации. Для ее полного удаления следует воспользоваться специальной утилитой cspclean.exe:

- запустить файл cspclean.exe;

- перезагрузить компьютер;

- выполнить повторный запуск.

Если на компьютере остаются работающие компоненты программ «КриптоПро» или «КриптоАРМ» – тогда следует отказаться от использования этого сервиса и выбрать другой метод очистки.

Подлежит ли сертификат в дальнейшем восстановлению

Информация об удаленных сертификатах нигде не кешируется и не сохраняется в корзине, что делает невозможным их последующее восстановление даже при использовании специальной программы cpfixit.exe, возвращающей настройки безопасности реестра Windows. При ошибочном удалении ключа ЭЦП доступна только повторная установка либо добавление при помощи USB-рутокен КриптоПро.

Следует обратить внимание на получение соответствующих прав при работе с ЭЦП – для удаления достаточно иметь статус «Пользователя», а для установки потребуются полномочия «Администратора».

В каких случаях не рекомендуется удалять сертификат ЭЦП

Уничтожение сертификата делает невозможным открытие документов, созданных и зашифрованных с его помощью. Доступ к старой документации не будет предоставлен даже при установке нового ЭЦП для этого же пользователя. При большом объеме зашифрованных файлов правильным решением станет не удаление сертификата, а его скрытие. Такой способ предпочтителен для документов бухгалтерской отчетности и материально ответственных лиц.

Как списание корпоративного сертификационного органа Windows и удаление всех связанных объектов

В этой пошаговой статье описано, как списание корпоративного ЦС Microsoft Windows и удаление всех связанных объектов из службы каталогов Active Directory.

Исходная версия продукта: Windows Server 2012 R2

Исходный номер КБ: 889250

Аннотация

При этом сертификаты, выданные ЦС, обычно остаются невыполнеенными. Если невыполнение сертификатов обрабатывается различными клиентские компьютеры инфраструктуры открытых ключей, проверка не будет обработана, и эти сертификаты не будут использоваться.

В этой статье описывается, как отоать невыполненные сертификаты и выполнять различные другие задачи, необходимые для успешного удалить ЦС. Кроме того, в этой статье описываются некоторые средства, которые можно использовать для удаления объектов ЦС из домена.

Шаг 1. Отозовет все активные сертификаты, выданные корпоративным ЦС

- Выберите «Начните» и выберите пункт «Администрирование», а затем выберите «Сертификация».

- Разоберите свой ЦС и выберите папку «Выданные сертификаты».

- В правой области выберите один из выданных сертификатов и нажмите CTRL+A, чтобы выбрать все выданные сертификаты.

- Щелкните выбранные сертификаты правой кнопкой мыши, выберите «Все задачи» и выберите «Отооскить сертификат».

- В диалоговом окне «Отзыв сертификата» выберите «Прекращение работы» в качестве причины отзыва, а затем выберите «ОК».

Шаг 2. Увеличение интервала публикации CRL

- В оснастке консоли управления (MMC) для сертификации щелкните правой кнопкой мыши папку «Отозванные сертификаты» и выберите «Свойства».

- В поле интервала публикации CRL введите достаточно длинное значение и выберите «ОК».

Срок действия списка отзыва сертификатов (CRL) должен быть больше срока действия, который остается для сертификатов, которые были отозваны.

Шаг 3. Публикация нового CRL

- В оснастке MMC для сертификации щелкните правой кнопкой мыши папку «Отозванные сертификаты».

- Выберите все задачи, а затем выберите «Опубликовать».

- В диалоговом окне «Публикация CRL» выберите «Новый CRL» и выберите «ОК».

Шаг 4. Запрет ожидающих запросов

По умолчанию корпоративный ЦС не сохраняет запросы на сертификаты. Однако администратор может изменить это поведение по умолчанию. Чтобы отопросить ожидающих запросы сертификатов, выполните следующие действия.

- В оснастке MMC «Сертификация» выберите папку «Отложенные запросы».

- В правой области выберите один из ожидающих запросов и нажмите CTRL+A, чтобы выбрать все ожидающих сертификатов.

- Щелкните выбранные запросы правой кнопкой мыши, выберите «Все задачи» и выберите «Отказать в запросе».

Шаг 5. Удалить службы сертификатов с сервера

Чтобы остановить службы сертификатов, выберите «Начните», «Выполнить»,«Введите cmd» и выберите «ОК».

В командной подсказке введите certutil -shutdown и нажмите ввод.

В командной подсказке введите certutil -key и нажмите клавишу ВВОД.

Эта команда отображает имена всех установленных поставщиков служб шифрования (CSP) и хранилищ ключей, связанных с каждым поставщиком. В списке хранилищ ключей будет указано имя вашего ЦС. Имя будет перечислены несколько раз, как показано в следующем примере:

(1) Microsoft Base Cryptographic Provider v1.0:

1a3b2f44-2540-408b-8867-51bd6b6ed413

MS IIS DCOM ClientSYSTEMS-1-5-18

MS IIS DCOM Server

Корневой ЦС Windows2000 Корпоративная

MS IIS DCOM ClientAdministratorS-1-5-21-436374069-839522115-1060284298-500

afd1bc0a-a93c-4a31-8056-c0b9ca632896

Microsoft Internet Information Server

NetMon

MS IIS DCOM ClientAdministratorS-1-5-21-842925246-1715567821-839522115-500

(5) Microsoft Enhanced Cryptographic Provider v1.0:

1a3b2f44-2540-408b-8867-51bd6b6ed413

MS IIS DCOM ClientSYSTEMS-1-5-18

MS IIS DCOM Server

Корневой ЦС Windows2000 Корпоративная

MS IIS DCOM ClientAdministratorS-1-5-21-436374069-839522115-1060284298-500

afd1bc0a-a93c-4a31-8056-c0b9ca632896

Microsoft Internet Information Server

NetMon

MS IIS DCOM ClientAdministratorS-1-5-21-842925246-1715567821-839522115-500

Удалите закрытый ключ, связанный с ЦС. Для этого в командной командной области введите следующую команду и нажмите ввод:

Если имя ЦС содержит пробелы, его заключите в кавычках.

В этом примере имя цс сертификации — Windows2000 Enterprise Root CA. Поэтому в этом примере командная строка будет следующим образом:

Снова перечислите хранилища ключей, чтобы убедиться, что закрытый ключ для вашего ЦС удален.

После удаления закрытого ключа для ЦС удалите службы сертификатов. Для этого выполните следующие действия в зависимости от версии Windows Server, которую вы работаете.

При этом для выполнения этой процедуры необходимо быть как минимум членом группы администраторов предприятия или ее эквивалентом. Дополнительные сведения см. в Role-Based Администрирование.

Чтобы удалить ЦС, выполните следующие действия:

- Выберите «Начните»,«На указатель на администрирование» и выберите «Диспетчер серверов».

- В сводке ролей выберите«Удалить роли», чтобы запустить мастер удаления ролей, а затем выберите «Далее».

- Выберите, чтобы очистить окно «Службы сертификатов Active Directory», а затем выберите «Далее».

- На странице «Подтверждение параметров удаления» просмотрите сведения и выберите «Удалить».

- Если службы IIS запущены и вам будет предложено остановить службу перед продолжением процесса удалить, выберите «ОК».

- После завершения работы мастера удаления ролей перезапустите сервер. Это завершает процесс истечении процесса.

Эта процедура немного отличается, если на одном сервере установлено несколько служб ролей служб сертификатов Active Directory (AD CS). Чтобы удалить ЦС, но сохранить другие службы ролей AD CS, выполните следующие действия.

Для выполнения этой процедуры необходимо выполнить вход с помощью тех же разрешений, что и у пользователя, который установил ЦС. При этом для выполнения этой процедуры необходимо быть как минимум членом группы администраторов предприятия или ее эквивалентом. Дополнительные сведения см. в Role-Based Администрирование.

- Выберите «Начните»,«На указатель на администрирование» и выберите «Диспетчер серверов».

- В сводке ролей выберитеслужбы сертификатов Active Directory.

- В области «Службы ролей» выберите «Удалить службы ролей».

- Выберите, чтобы очистить окно «Сертификация», а затем выберите «Далее».

- На странице «Подтверждение параметров удаления» просмотрите сведения и выберите «Удалить».

- Если службы IIS запущены и вам будет предложено остановить службу, прежде чем продолжить процесс удалить, выберите «ОК».

- После завершения работы мастера удаления ролей необходимо перезапустить сервер. Это завершает процесс истечении процесса.

Если остальные службы ролей, такие как служба online Responder, были настроены на использование данных из выгруженного ЦС, необходимо перенастроить эти службы для поддержки другого ЦС. После этого на сервере остается следующая информация:

- База данных ЦС.

- Открытые и закрытые ключи ЦС.

- Сертификаты ЦС в личном хранилище.

- Сертификаты ЦС в общей папке, если общая папка была указана во время настройки AD CS.

- Корневой сертификат цепочки ЦС в хранилище доверенных корневых цс сертификации.

- Промежуточные сертификаты цепочки ЦС в хранилище промежуточных сертификационных органов.

- CrL ЦС.

По умолчанию эти сведения хранятся на сервере на случай, если вы будете их выдвожены, а затем переустановим ЦС. Например, можно удалить и переустановить ЦС, если вы хотите изменить автономный ЦС на корпоративный.

Шаг 6. Удаление объектов ЦС из Active Directory

При установке служб сертификатов Майкрософт на сервере, который является членом домена, в контейнере конфигурации Active Directory создается несколько объектов.

Эти объекты следуют следующим образом:

- Находится в CN=AIA,CN=Public Key Services,CN=Services,CN=Configuration,DC=ForestRootDomain.

- Содержит сертификат ЦС для ЦС.

- Расположение опубликованного доступа к информационному доступу к данным (AIA).

- Находится в CN=ServerName,CN=CDP,CN=Public Key Service,CN=Services,CN=Configuration,DC=ForestRoot,DC=com.

- Содержит список crl, периодически публикуемой ЦС.

- Опубликованное расположение точки распространения CRL (CDP).

- Расположен в CN=Certification Authorities,CN=Public Key Services,CN=Services,CN=Configuration,DC=ForestRoot,DC=com.

- Содержит сертификат ЦС для ЦС.

- Расположен в cn=Enrollment Services,CN=Public Key Services,CN=Services,CN=Configuration,DC=ForestRoot,DC=com.

- Создается корпоративным ЦС.

- Содержит сведения о типах сертификатов, которые ЦС был настроен на выдачу. Разрешения для этого объекта могут контролировать, какие из них могут быть зарегистрированы в этом ЦС.

При удалении ЦС удаляется только объект pKIEnrollmentService. Это предотвращает попытки клиентов зарегистрироваться в списаемом ЦС. Другие объекты сохраняются, так как сертификаты, выдавшиеся ЦС, вероятно, по-прежнему остаются невыполнеенными. Эти сертификаты должны быть отозваны в соответствии с процедурой, следующей в шаге 1 . Отзывать все активные сертификаты, выданные разделом корпоративного ЦС.

Чтобы клиентские компьютеры инфраструктуры открытых ключей (PKI) успешно обработать эти невыполневшиеся сертификаты, компьютеры должны найти пути доступа к информации центра сертификации (AIA) и точки распространения CRL в Active Directory. Стоит отоискить все оставшиеся сертификаты, продлить срок действия CRL и опубликовать список сертификатов в Active Directory. Если невыполнение сертификатов обрабатывается различными клиентами PKI, проверка будет невыполнена, и эти сертификаты не будут использоваться.

Если обслуживание точки распространения CRL и AIA в Active Directory не является приоритетом, эти объекты можно удалить. Не удаляйте эти объекты, если предполагается обработать один или несколько ранее активных цифровых сертификатов.

Удаление всех объектов служб сертификации из Active Directory

Удалять шаблоны сертификатов из Active Directory следует только после удаления всех объектов ЦС в лесу Active Directory.

Чтобы удалить все объекты служб сертификации из Active Directory, выполните следующие действия.

Определите имя CACommonName ЦС. Для этого выполните следующие действия:

- Выберите «Начните»,выберите «Выполнить»,введите cmd в поле «Открыть» и выберите «ОК».

- Введите certutil и нажмите ввод.

- Заметьте значение Name, которое принадлежит вашему ЦС. Для последующих действий в этой процедуре потребуется имя CACommonName.

Выберите «Начните», выберите «Администрирование» и «Сайты и службы Active Directory».

В меню «Вид» выберите узел «Показать службы».

Развернуть службы, развернуть службы открытых ключей, а затем выбрать папку AIA.

В правой области щелкните правой кнопкой мыши объект CertificationAuthority для вашего ЦС, выберите «Удалить» и выберите «Да».

В левой области оснастки MMC «Сайты и службы Active Directory» выберите папку CDP.

В правой области найдите объект контейнера для сервера, на котором установлены службы сертификатов. Щелкните контейнер правой кнопкой мыши, выберите «Удалить» и выберите «Да» два раза.

В левой области оснастки MMC «Сайты и службы Active Directory» выберите узел центра сертификации.

В правой области щелкните правой кнопкой мыши объект CertificationAuthority для вашего ЦС, выберите «Удалить» и выберите «Да».

В левой области оснастки MMC «Сайты и службы Active Directory» выберите узел «Службы регистрации».

В правой области убедитесь, что объект pKIEnrollmentService для вашего ЦС был удален при удалении служб сертификатов. Если объект не удаляется, щелкните его правой кнопкой мыши, выберите «Удалить» и выберите «Да».

Если вы не найдите все объекты, некоторые объекты могут остаться в Active Directory после выполнения этих действий. Чтобы очистить ЦС, который может оставить объекты в Active Directory, выполните следующие действия, чтобы определить, остаются ли какие-либо объекты AD:

Введите следующую команду в командной строке и нажмите ввод:

В этой команде имя CACommonName представляет значение Name, которое вы определили на шаге 1. Например, если значение Name — CA1 Contoso, введите следующее:

Откройте оставшийся файлCAobjects.ldf в Блокноте. Замените термин changetype: add with changetype: delete. Затем проверьте, являются ли удаляемые объекты Active Directory подлинными.

В командной подсказке введите следующую команду и нажмите ввод, чтобы удалить оставшиеся объекты ЦС из Active Directory:

Удалите шаблоны сертификатов, если вы уверены, что все органы сертификации удалены. Повторите шаг 12, чтобы определить, остаются ли какие-либо объекты AD.

Вы не должны удалять шаблоны сертификатов, если только не были удалены все органы сертификации. Если шаблоны случайно удаляются, выполните следующие действия.

Убедитесь, что вы вошли на сервер, на который запущены службы сертификатов, от качестве администратора предприятия.

В командную строку введите следующую команду и нажмите ВВОД:

Введите следующую команду и нажмите клавишу ВВОД:

Это действие повторно создает шаблоны сертификатов в Active Directory.

Чтобы удалить шаблоны сертификатов, выполните следующие действия.

- В левой области оснастки MMC «Сайты и службы Active Directory» выберите папку «Шаблоны сертификатов».

- В правой области выберите шаблон сертификата и нажмите CTRL+A, чтобы выбрать все шаблоны. Щелкните выбранные шаблоны правой кнопкой мыши, выберите «Удалить» и выберите «Да».

Шаг 7. Удаление сертификатов, опубликованных в объекте NtAuthCertificates

После удаления объектов ЦС необходимо удалить сертификаты ЦС, опубликованные в NtAuthCertificates объекте. Чтобы удалить сертификаты из магазина, используйте следующую NTAuthCertificates команду:

Для выполнения этой задачи необходимо иметь разрешения администратора предприятия.

Действие вызывает пользовательский интерфейс выбора сертификата для набора -viewdelstore сертификатов в указанном атрибуте. Вы можете просмотреть сведения о сертификате. Вы можете отменить диалоговое окно выбора, чтобы не вносить никаких изменений. При выборе сертификата этот сертификат удаляется при закрытии пользовательского интерфейса и полном выполнении команды.

Используйте следующую команду, чтобы увидеть полный путь LDAP к объекту NtAuthCertificates в Active Directory:

Шаг 8. Удаление базы данных ЦС

При этом база данных ЦС остается неизменной, чтобы ЦС можно было повторно создать на другом сервере.

Чтобы удалить базу данных ЦС, удалите папку %systemroot%\System32\Certlog.

Шаг 9. Очистка контроллеров домена

После удаления ЦС необходимо удалить сертификаты, выданные контроллерам домена.

Чтобы удалить сертификаты, выданные контроллерам домена Windows Server 2000, используйте с Dsstore.exe из комплекта ресурсов Microsoft Windows 2000 Resource Kit.

Чтобы удалить сертификаты, выданные контроллерам домена Windows Server 2000, выполните следующие действия.

Выберите «Начните», выберите «Выполнить», введите cmd и нажмите ввод.

На контроллере домена введите dsstore -dcmon в командной подсказке и нажмите ввод.

Введите 3 и нажмите ввод. Это действие удаляет все сертификаты на всех контроллерах домена.

С Dsstore.exe будет пытаться проверить сертификаты контроллера домена, выданные каждому контроллеру домена. Сертификаты, которые не проверяются, удаляются из соответствующего контроллера домена.

Чтобы удалить сертификаты, выданные контроллерам домена Windows Server 2003, выполните следующие действия.

Не используйте эту процедуру при использовании сертификатов, основанных на шаблонах контроллера домена версии 1.

Выберите «Начните», выберите «Выполнить», введите cmd и нажмите ввод.

В командной области контроллера домена введите certutil -dcinfo deleteBad.

Certutil.exe пытается проверить все сертификаты DC, выданные контроллерам домена. Сертификаты, которые не проверяются, удаляются.

Чтобы принудительно применение политики безопасности, выполните следующие действия:

- Выберите «Начните»,выберите «Выполнить»,введите cmd в поле «Открыть» и нажмите ввод.

- В командной подсказке введите соответствующую команду для соответствующей версии операционной системы и нажмите ввод:

.jpg)

.jpg)