- Event Logging (Windows Installer)

- Where Are The Windows Logs Stored?

- Accessing The Event Viewer

- Using The Event Viewer

- Log Categories

- Get Started Today!

- Windows: Логи Выключений/Перезагрузок

- Коды Событий Выключения

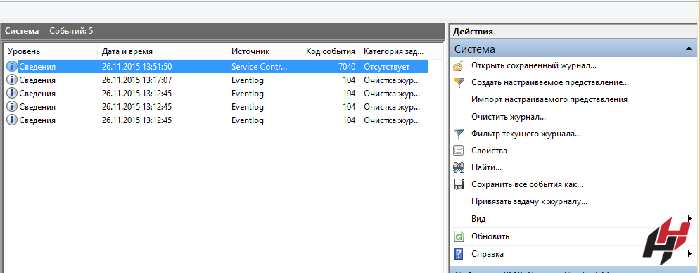

- «Просмотр событий» — История Выключений

- Логи Выключений в PowerShell

- Как посмотреть логи Windows?

- Просмотр событий для проверки логов.

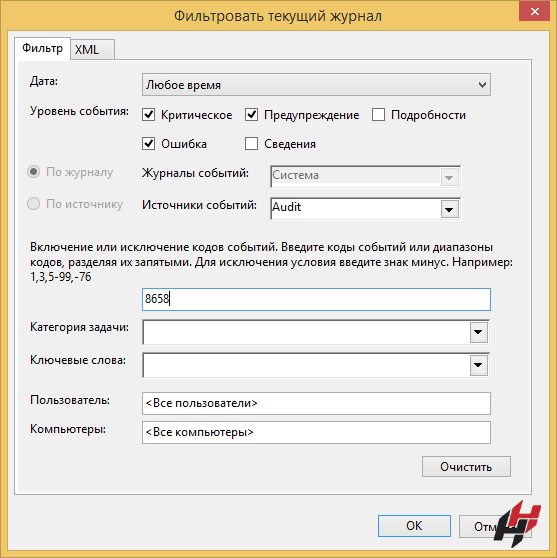

- Фильтрация событий.

- Просмотр PowerShell логов.

- Interactive logon: Message text for users attempting to log on

- Reference

- Possible values

- Best practices

- Location

- Default values

- Policy management

- Restart requirement

- Security considerations

- Vulnerability

- Countermeasure

- Potential impact

Event Logging (Windows Installer)

Windows Events provides a standard, centralized way for applications (and the operating system) to record important software and hardware events. The event-logging service stores events from various sources in a single collection called an event log. Prior to WindowsВ Vista, you would use either Event Tracing for Windows (ETW) or Event Logging to log events. WindowsВ Vista introduced a new eventing model that unifies both ETW and the Windows Event Log API.

The installer also writes entries into the event log. These record events such as following:

- Success or failure of the installation; removal or repair of a product.

- Errors that occur during product configuration.

- Detection of corrupted configuration data.

If a large amount of information is written, the Event Log file can become full and the installer displays the message, «The Application log file is full.»

The installer may write the following entries in the event log. All event log messages have a unique event ID. All general errors authored in the Error table that are returned for an installation that fails are logged in the Application Event Log with a message ID equal to the Error + 10,000. For example, the error number in the Error table for an installation completed successfully is 1707. The successful installation is logged in the Application Event Log with a message ID of 11707 (1707 + 10,000).

For information about how to enable verbose logging on a user’s computer when troubleshooting deployment, see Windows Installer Best Practices.

Where Are The Windows Logs Stored?

In this article, we discuss Windows logging, using the event viewer, and the windows log storage locations.

Windows VPS server options include a robust logging and management system for logs. These logs record events as they happen on your server via a user process, or a running process. This information is very helpful in troubleshooting services and other issues, or to investigate a security problem.В

Windows references logs as events, while Plesk and most other systems call them logs. For standardization, they call them logs in this article. Follow below to see how you can use the event viewer to review your logs and investigate issues.В

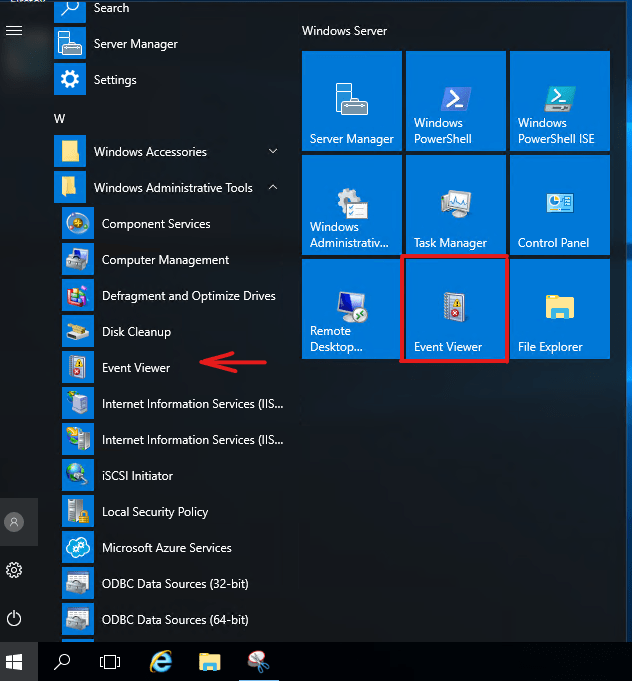

Accessing The Event Viewer

The first step in accessing the Event Viewer is to connect to your server. Gaining access to the server is accomplished through the Console button in Manage, or through a manual RDP connection.

Once you have connected to your Windows server, you will need to log in to your administrator account. Once logged in, click the Start menu, then Event Viewer.

Using The Event Viewer

The event viewer is a system application included on all versions of Windows servers. This program allows you to view logs recorded to it by applications and the system. The event viewer has four main views you will see when you first launch the application:

- Custom Views

- Windows Logs

- Application and Services logs

- Subscriptions

For this article, we will focus mainly on the Windows Logs. The project you are hosting may have you reference the application logs for programs you use, which may be outside the scope of this article.В

All logs are assigned an event level. This event level denotes the severity or seriousness of any issues noted in the logs. The default view of the list below is by acuity.

- Audit Success — (Security category only)

- Audit Failure — (Security category only)

- Critical

- Error

- Warning

- Information

- Verbose

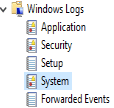

Log Categories

You will also notice that Windows logs are broken down into categories. These classifications are listed below, along with some quick info about each section.В В

Application — Logs related to drivers and other system components

Security — Logs pertaining to successful and failed logins, and other authentication requestsВ

Setup — Logs associated with Windows install and updates

System — Logs linked to uptime, service status changes, and other messages generated by the operating system

Forward Events — Logs from a remote server, forwarded to this server

Clicking on any of the categories above will load all of the saved logs for that category. The logs will, by default, be arranged in chronological order. You can also modify how the logs are arranged by clicking on any of the column headers.В

Clicking on any specific record will bring up some general information about the log, like the time of the log entry, the log entry level, it’s ID and source, as well as a variety of other information that can be used to identify an issue.В

Clicking on details will provide you with the raw log data, which can present a more considerable amount of detail that can be used to investigate and solve problems.В

Lastly, the default location of these logs can be found in the following folder on the server:В

Get Started Today!

Are you have issues tracking down where problems are occurring on your windows server? Need help deciphering the information in a log file, or trying to locate ways to improve the responsiveness of your server?

Our Level 3 Windows administrators are tough, smart, and experienced techs who can help with any issue. Reach out today if you are running out of options and need to hear from a professional regarding any of our Windows servers or platforms using either our Managed Cloud or Private Cloud Powered by VMware and NetApp!

If you are on a Fully Managed VPS server, Cloud Dedicated, Private Parent server, or a Dedicated server owner and want to make a change, give us a call at 800.580.4985, or open aВ chatВ orВ ticketВ with us to find out how!

Windows: Логи Выключений/Перезагрузок

При диагностики проблемы, которая вызывает неожиданные перезагрузки или выключения машины под управлением Windows, важно знать, какие события могут быть с этим связаны, коды этих событий (англ. event ID) и как найти соответствующие логи.

В этой заметке я публикую коды событий, связанных с выключением/перезагрузкой системы.

Я также показываю, как просмотреть историю включений/выключений с помощью стандартного приложения «Просмотр событий» (англ. Event Viewer) или из командной строки с помощью PowerShell.

Дельный Совет: Загрузка Windows в безопасном режиме! Читать далее →

Коды Событий Выключения

Список кодов в журнале событий Windows, связанных с выключением или перезагрузкой системы:

| Event ID | Описание |

|---|---|

| 41 | Система была перезагружена без корректного завершения работы. |

| 1074 | Система была корректного выключена пользователем или процессом. |

| 1076 | Следует за Event ID 6008 и означает, что первый пользователь (с правом выключения системы) подключившийся к серверу после неожиданной перезагрузки или выключения, указал причину этого события. |

| 6005 | Запуск «Журнала событий Windows» (англ. Event Log). Указывает на включение системы. |

| 6006 | Остановка «Журнала событий Windows» (англ. Event Log). Указывает на выключение системы. |

| 6008 | Предыдущее выключение системы было неожиданным. |

| 6009 | Версия операционной системы, зафиксированная при загрузке системы. |

| 6013 | Время работы системы (англ. system uptime) в секундах. |

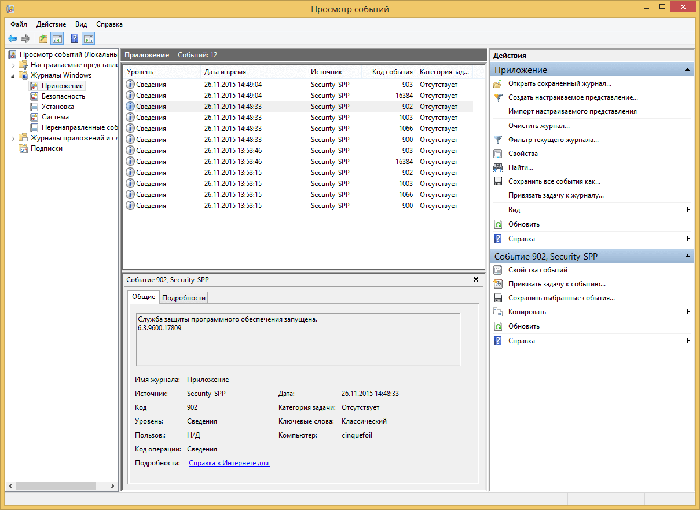

«Просмотр событий» — История Выключений

События связанные с выключениями системы (включая дату и время) могут быть просмотрены с помощью программы «Просмотр событий».

Запустить «Просмотр событий» и найти события связанные с выключениями:

- Нажмите клавишу Win , наберите eventvwr и запустите Просмотр событий

- В панели слева разверните Журналы Windows и перейдите в Система

- Щелкните правой кнопкой мыши на Система и выберите Фильтр текущего журнала.

- Введите следующие коды в поле и нажмите OK :

Дельный Совет: История команд в PowerShell! Читать далее →

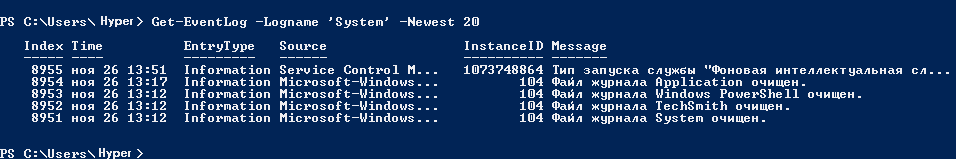

Логи Выключений в PowerShell

Например, чтобы отфильтровать 10000 последних записей из системного журнала событий в Windows и отобразить только те события, которые связаны с включениями или выключениями системы, выполните:

Дельный Совет: Запуск/Остановка служб в Windows из CMD! Читать далее →

Как посмотреть логи Windows?

Логи — это системные события, который происходят в любой операционной системе. С помощью логов можно легко отследить кто, что и когда делал. Читать логи могут не только системные администраторы, поэтому в данной инструкции рассмотрим, как смотреть логи ОС windows.

Ищете сервер с Windows? Выбирайте наши Windows VDS

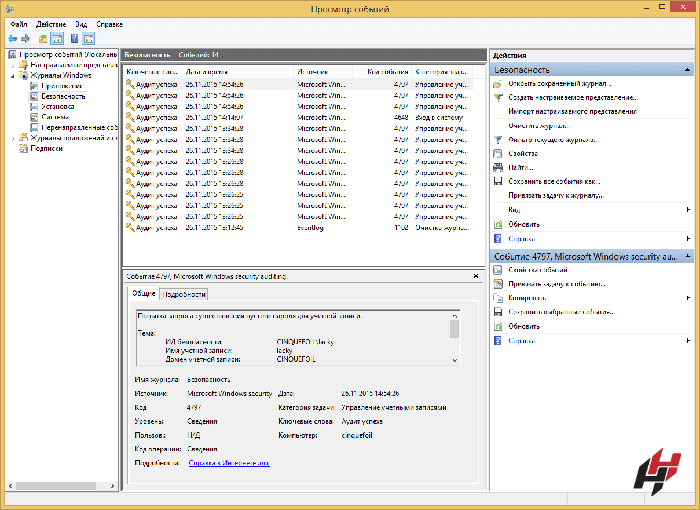

Просмотр событий для проверки логов.

После нажатия комбинации “ Win+R и введите eventvwr.msc ” в любой системе Виндовс вы попадаете в просмотр событий. У вас откроется окно, где нужно развернуть Журналы Windows. В данном окне можно просмотреть все программы, которые открывались на ОС и, если была допущена ошибка, она также отобразится.

Аудит журнал поможет понять, что и кто и когда делал. Также отображается информация по запросам получения доступов.

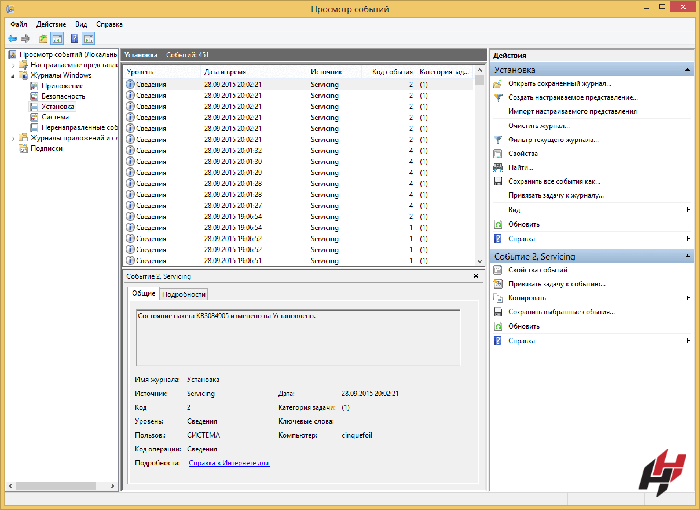

В пункте Установка можно посмотреть логи ОС Виндовс, например, программы и обновления системы.

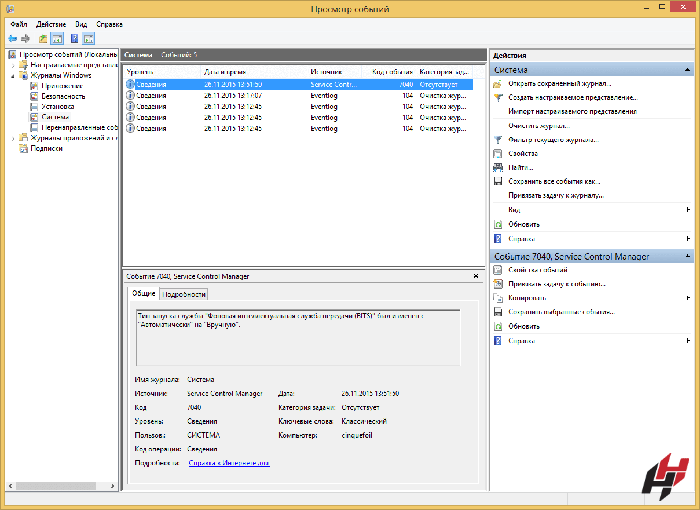

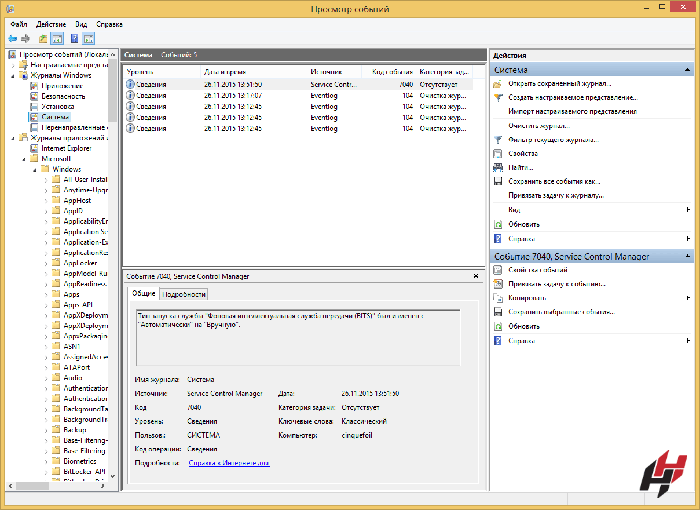

Система — наиболее важный журнал. С его помощью можно определить большинство ошибок ОС. К примеру, у вас появлялся синий экран. В данном журнале можно определить причину его появления.

Логи windows — для более специфических служб. Это могут быть DHCP или DNS.

Фильтрация событий.

С помощью Фильтра текущего журнала (раздел Действия) можно отфильтровать информацию, которую вы хотите просмотреть.

Обязательно нужно указать уровень Событий:

- Критическое

- Ошибка

- Предупреждение

- Сведения

- Подробности

Для сужения поиска можно отфильтровать источник событий и код.

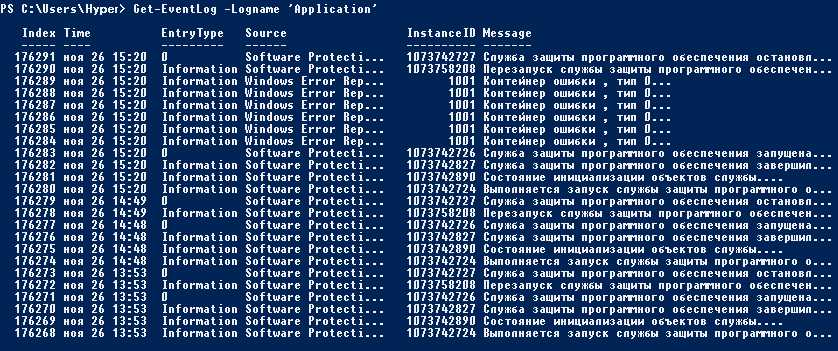

Просмотр PowerShell логов.

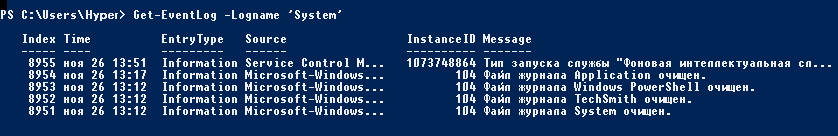

Открываем PowerShell и вставляем следующую команду Get-EventLog -Logname ‘System’

В результате вы получите логи Системы

Для журнала Приложения используйте эту команду Get-EventLog -Logname ‘Application

Также обязательно ознакомьтесь с перечнем аббревиатур:

- Код события — EventID

- Компьютер — MachineName

- Порядковый номер события — Data, Index

- Категория задач — Category

- Код категории — CategoryNumber

- Уровень — EntryType

- Сообщение события — Message

- Источник — Source

- Дата генерации события — ReplacementString, InstanceID, TimeGenerated

- Дата записи события — TimeWritten

- Пользователь — UserName

- Сайт — Site

- Подразделение — Conteiner

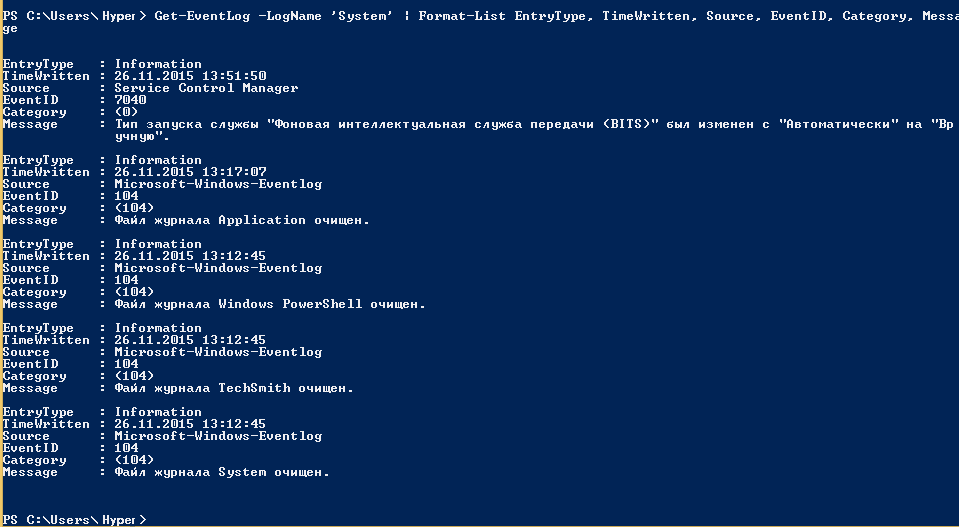

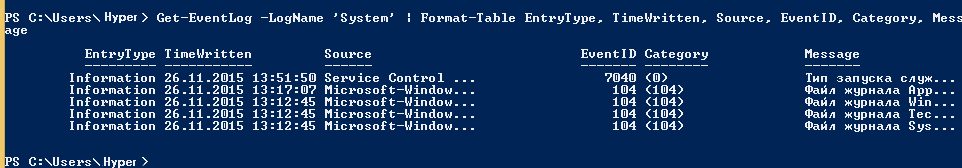

Для выведения событий в командной оболочке только со столбцами «Уровень», «Дата записи события», «Источник», «Код события», «Категория» и «Сообщение события» для журнала «Система» используйте:

Get-EventLog –LogName ‘System’ | Format-Table EntryType, TimeWritten, Source, EventID, Category, Message

Если нужна подробная информация, замените Format-Table на Format-List на

Get-EventLog –LogName ‘System’ | Format-List EntryType, TimeWritten, Source, EventID, Category, Message

Формат информации станет более легким

Для фильтрации журнала, например, для фильтрации последних 20 сообщений, используйте команду

Get-EventLog –Logname ‘System’ –Newest 20

Если нужен список, позднее даты 1 января 2018 года, команда

Get-EventLog –LogName ‘System’ –After ‘1 января 2018’

Надеемся, данная статья поможет вам быстро и просто читать логи ОС Windows.

Желаем приятной работы!

Как установить свой образ на ВДС сервер с Виндовс, читайте в предыдущей статье.

Interactive logon: Message text for users attempting to log on

Applies to:

Describes the best practices, location, values, management, and security considerations for the Interactive logon: Message text for users attempting to log on security policy setting.

Reference

The Interactive logon: Message text for users attempting to log on and Interactive logon: Message title for users attempting to log on policy settings are closely related.

Interactive logon: Message text for users attempting to log on specifies a text message to be displayed to users when they log on.

Interactive logon: Message title for users attempting to log on specifies a title to appear in the title bar of the window that contains the text message. This text is often used for legal reasons — for example, to warn users about the ramifications of misusing company information, or to warn them that their actions might be audited.

Not using this warning-message policy setting leaves your organization legally vulnerable to trespassers who unlawfully penetrate your network. Legal precedents have established that organizations that display warnings to users who connect to their servers over a network have a higher rate of successfully prosecuting trespassers.

When these policy settings are configured, users will see a dialog box before they can log on to the server console.

Possible values

The possible values for this setting are:

Best practices

It is advisable to set Interactive logon: Message text for users attempting to log on to a value similar to one of the following:

- IT IS AN OFFENSE TO CONTINUE WITHOUT PROPER AUTHORIZATION.

- This system is restricted to authorized users. Individuals who attempt unauthorized access will be prosecuted. If you are unauthorized, terminate access now. Click OK to indicate your acceptance of this information.

Any warning that you display in the title or text should be approved by representatives from your organization’s legal and human resources departments.

Location

Computer Configuration\Windows Settings\Security Settings\Local Policies\Security Options

Default values

The following table lists the actual and effective default values for this policy. Default values are also listed on the policy’s property page.

| Server type or GPO | Default value |

|---|---|

| Default Domain Policy | Not defined |

| Default Domain Controller Policy | Not defined |

| Stand-Alone Server Default Settings | Not defined |

| DC Effective Default Settings | Not defined |

| Member Server Effective Default Settings | Not defined |

| Client Computer Effective Default Settings | Not defined |

Policy management

This section describes different requirements to help you manage this policy.

Restart requirement

None. Changes to this policy become effective without a device restart when they are saved locally or distributed through Group Policy.

Security considerations

This section describes how an attacker might exploit a feature or its configuration, how to implement the countermeasure, and the possible negative consequences of countermeasure implementation.

There are two policy settings that relate to logon displays:

The first policy setting specifies a text message that displays to users when they log on, and the second policy setting specifies a title for the title bar of the text message window. Many organizations use this text for legal purposes; for example, to warn users about the ramifications of misuse of company information, or to warn them that their actions may be audited.

Vulnerability

Users often do not understand the importance of security practices. However, the display of a warning message before logon may help prevent an attack by warning malicious or uninformed users about the consequences of their misconduct before it happens. It may also help reinforce corporate policies by notifying employees of appropriate policies during the logon process.

Countermeasure

Configure the Interactive logon: Message text for users attempting to log on and Interactive logon: Message title for users attempting to log on settings to an appropriate value for your organization.

Potential impact

Users see a message in a dialog box before they can log on to the server console.