- Pagefile sys: что это за файл в Windows 10 и Windows 7

- Что такое Pagefile.sys

- Как удалить Pagefile.sys

- Как перенести файл Pagefile.sys на другой диск

- Файл pagefile.sys

- Где находится и за что отвечает pagefile.sys?

- Можно удалить pagefile.sys и зачем это делать?

- Как удалить pagefile.sys?

- Файл pagefile.sys в Windows 10

- Pagefile.sys – что это за файл и за что он отвечает?

- Уменьшаем pagefile.sys в Windows 10

- Удаляем pagefile.sys

- Тайны файла подкачки pagefile.sys: полезные артефакты для компьютерного криминалиста

- Часть 1. Что скрывают pagefile.sys

- Идем в поля

- А что еще?

Pagefile sys: что это за файл в Windows 10 и Windows 7

Изучая файлы на системном диске, пользователи часто обнаруживают файл Pagefile.sys. Данный файл лежит в корне системного диска и в большинстве случаев занимает много места. В стремлении освободить как можно больше места на системном диске пользователи задаются вопросом, что за файл Pagefile.sys, для чего он используется и как его удалить.

Что такое Pagefile.sys

С другой стороны, использование файла Pagefile.sys как продолжения оперативной памяти имеет некоторые недостатки. Во-первых, скорость работы. Жесткие диски самый медленный компонент компьютера. Поэтому, когда компьютеру приходится выгружать данные с файла Pagefile.sys, который находится на жестком диске, в оперативной память, то начинаются зависания. В такие моменты программы или вся операционная система может кратковременно подвисать. Использования твердотельных накопителей (SSD) немного улучшает ситуацию, но решает проблему полностью, поскольку SSD все равно намного медленней оперативной памяти. Второй недостаток – место на жестком диске. Pagefile.sys занимает немало места на системном диске, что особенно актуально для SSD, которые имеет очень скромный объем.

Как удалить Pagefile.sys

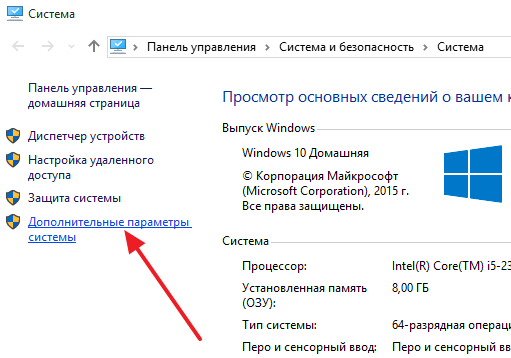

Еще один распространенный вопрос на данную тему, это вопрос о том, как удалить Pagefile.sys и можно ли удалять Pagefile.sys. Что касается первого вопроса то, да файл Pagefile.sys можно удалить. Такая возможность предусмотрена в операционной системе Windows. Для этого нужно открыть «Панель управления» и перейти в раздел «Система и безопасность – Система». Здесь нужно нажать на ссылку «Дополнительные параметры системы».

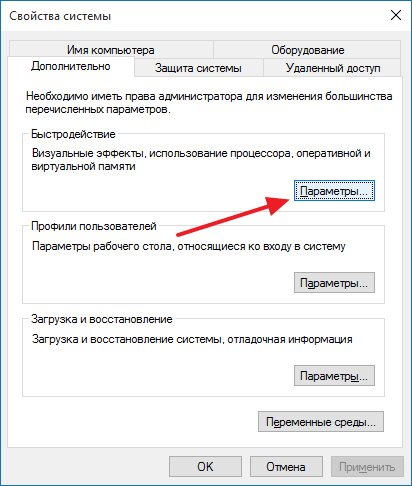

Дальше нужно нажать на кнопку «Параметры».

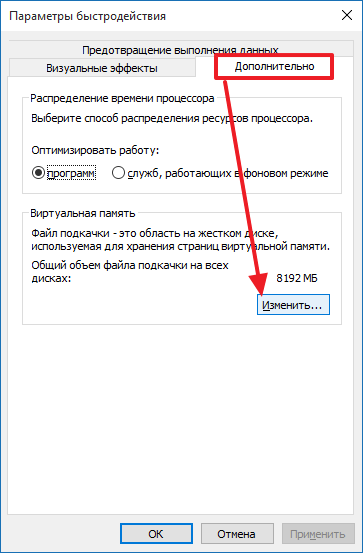

Потом перейти на вкладку «Дополнительно» и нажать на кнопку «Изменить».

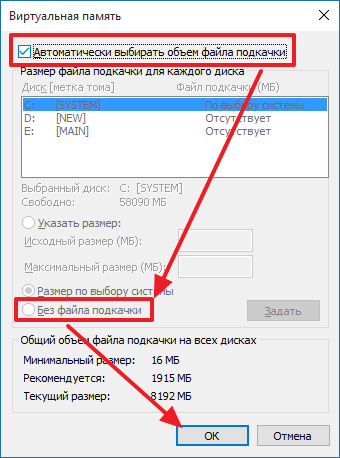

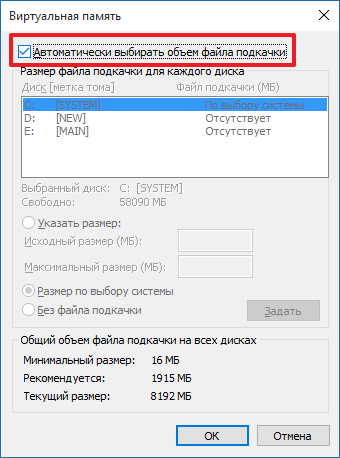

В результате перед вами должно открыть окно с настройками файла Pagefile.sys. Для того чтобы удалить Pagefile.sys вам нужно снять галочки напротив функции «Автоматически выбирать объем файла подкачки», включить функцию «Без файла подкачки» и сохранить настройки нажатием на кнопку «Ok».

В результате таких манипуляций файл Pagefile.sys будет удален. Но, делать это не стоит, даже если у вас большой объем оперативной памяти. От удаления файла Pagefile.sys вы ничего не выиграете. Ваш компьютер не станет работать быстрее. А вот, зависания и вылеты программ могут появиться. Ведь теперь у вас не будет подстраховки на случай если система израсходует всю оперативную память.

Что касается места на системном диске, то его лучше освободить другим способом. Например, вы можете запустить очистку диска и удалить мусорные файлы, которые накопились в системе. В крайнем случае файл Pagefile.sys можно перенести на другой диск.

Как перенести файл Pagefile.sys на другой диск

Для того чтобы перенести файл Pagefile.sys на другой диск вам нужно открыть настройки так как это описано выше. После этого отключите автоматический выбор объема файла подкачки.

Дальше отключите файл подкачки для системного диска (обычно это диск C). Чтобы применить настройки нажмите на кнопку «Задать». После нажатия на эту кнопку вы можете получить окно с предупреждением. В этом окне просто нажмите на кнопку «Ok».

Файл pagefile.sys

Изучая внутреннее строение операционной системы Windows, неподготовленному пользователю может показаться непонятным назначение ряда файлов и многие из них выглядят попросту бесполезными. В результате появляется вполне закономерное желание от них избавиться. В особенности сильными побуждения к очистке жесткого диска становятся, если такие файлы занимают много места. Типичным представителем рассматриваемой категории файлов является pagefile.sys. Ознакомившись с представленной далее информацией, вы узнаете, зачем он нужен, можно ли его удалить, как это сделать и к чему могут привести подобные манипуляции.

Где находится и за что отвечает pagefile.sys?

По своей сути рассматриваемый объект является файлом подкачки операционной системы Windows и выполняет очень важную миссию. Чтобы ее понять, изучите нижеизложенную информацию.

Вне зависимости от того, каким объемом оперативной памяти будет оснащен ваш ноутбук или компьютер, некоторым играм и программам все равно не будет хватать представленных возможностей. Именно в таких ситуациях и применяется рассматриваемый сегодня файл, обеспечивая операционную систему дополнительными ресурсами и гарантируя нормальную работу запускаемых приложений.

По умолчанию pagefile.sys хранится в корне локального диска С:\ или другого раздела, выбранного для установки операционной системы. Чтобы найти его на своем компьютере, последовательно выполните шаги нижеприведенного руководства.

- Откройте «Мой компьютер». На скриншоте показан вариант входа в упомянутый раздел через Пуск, вы же можете сделать это с рабочего стола или другим удобным способом.

- Зайдите на диск С:\ или другой раздел, выбранный ранее для установки ОС.

- В списке файлов и папок вы увидите тот самый pagefile.sys.

Можете детально ознакомиться со всей доступной системной информацией о нем и приступать к дальнейшим действиям.

Можно удалить pagefile.sys и зачем это делать?

К удалению рассматриваемого нами сегодня файла пользователей подталкивает несколько причин. Наиболее часто встречаются 2 провоцирующих фактора, а именно:

- pagefile.sys занимает много места на жестком диске.

- Пользователь ошибочно полагают, что на его современном компьютере и так достаточно оперативной памяти, поэтому в использовании файла подкачки нет никакого смысла.

С первой причиной все понятно – место никогда лишним не бывает. Однако в настоящее время, когда даже самые простые ноутбуки комплектуются жесткими дисками на 1 Тб и более, а видео и музыку пользователи преимущественно проигрывают онлайн, ничего не скачивая и не сохраняя в памяти компьютера, экономия нескольких гигабайт вряд ли будет иметь большой смысл. Как показывает практика, если место на жестком диске и заканчивается, то наверняка пользователь хранит много ненужной информации. Поэтому в первую очередь рекомендуется избавляться именно от «мусора», а не от полезных системных файлов.

Что касается производительности, здесь тоже можно долго рассуждать и дискутировать. Разумеется, Windows сможет нормально работать с выключенным/удаленным файлом подкачки, если компьютер укомплектован большим объемом оперативной памяти, однако на производительности системы в целом это может в итоге отразиться не самым лучшим образом.

К примеру, некоторым программам может быть недостаточно даже 8-16 Гб оперативной памяти, не говоря уже о более скромных показателях. Приложения будут «глючить», «вылетать» и в целом нестабильно работать. Некоторые программы, к примеру, различные виртуальные машины, без pagefile.sys и вовсе не запускаются.

Как удалить pagefile.sys?

Решили, что сможете замечательно обойтись и без этого системного файла? Тогда смело его отключайте и удаляйте из памяти своего компьютера. Для этого следуйте нижеизложенной инструкции.

- Откройте Панель управления.

- Зайдите в раздел Система.

- Найдите слева пункт «Дополнительные параметры системы» и щелкните по нему указателем мышки.

- Откройте раздел «Дополнительно».

- Перейдите по вкладке «Параметры» в подразделе «Быстродействие».

- В открывшемся меню отройте категорию «Дополнительно».

- Найдите в категории «Виртуальная память» кнопку «Изменить» и кликните по ней.

Файл pagefile.sys в Windows 10

Предмет этой статьи, а именно pagefile – это файл подкачки в системах семейства Windows. В Windows 10 его можно обнаружить на системном диске, лишь если включена опция отображения скрытых/защищённых файлов системы. Чаще всего pagefile.sys занимает внушительное место на диске и содержит данные, не умещающиеся в рамках имеющейся ОЗУ.

В общем, этот файл непосредственным образом относится к виртуальной памяти. Сегодня поговорим о том, какие функции выполняет pagefile.sys, а также как его можно удалить из системы либо уменьшить его размеры. Последний пункт целесообразен, только если на вашем ПК установлено достаточно оперативной памяти.

Pagefile.sys – что это за файл и за что он отвечает?

Как уже было сказано, это настраиваемый файл подкачки, размер и функции которого определяются системой автоматически. Стоит отметить, что даже при наличии ОЗУ в районе 12 Гб, Windows 10 определяет его размер в те же 12 гигов пространства на жёстком диске соответственно.

По сути, файл подкачки представляет собой участок жёсткого диска, который выделяется под хранение страниц Virtual Memory. Все процессы, которые работают в фоне, автоматически переносятся системой в область действия файла подкачки. Примечательно, что вы сами можете указать размер виртуальной памяти либо отключить файл подкачки.

Чтобы увидеть pagefile.sys, необходимо в проводнике перейти к параметрам папок, далее выбрать пункт «Изменить параметры директорий и поиска» и на вкладке «Вид» снять отметку напротив пункта «Скрывать защищённые файлы системы». Теперь все файлы, которые были скрыты системой по умолчанию, включая pagefile.sys, будут отражены на системном диске.

Уменьшаем pagefile.sys в Windows 10

Чтобы уменьшить размер файла, потребуется самостоятельно выставить размер виртуальной памяти. Для этого нужно изменить несколько параметров. Для этого:

Воспользуемся службой «Выполнить» (Win+R) и выполним команду sysdm.cpl. Таким образом, мы перейдём к дополнительным системным параметрам. В активном окне выбираем вкладку «Дополнительно» и в разделе «Быстродействие» переходим к «Параметрам».

Снова выбираем «Дополнительно», где увидим общий размер файла подкачки для всех дисков. Чтобы уменьшить его, нужно нажать «Изменить», после чего снять отметку «Автоматически установить объём…».

Далее выбираем требуемый локальный диск и вместо «По выбору системы» вписываем Исходный и Максимальный размер. Нажимаем ОК, чтобы изменения вступили в силу.

Удаляем pagefile.sys

Такие системные файлы требуются для корректной и стабильной работы системы. Именно поэтому они изначально защищены/скрыты. Любые манипуляции с ними, в том числе удаление, может привести к некорректной работе ПК. Безусловно, удалить pagefile.sys можно, однако можно ли сделать это стандартно, через проводник?

Ответ – да, но прежде потребуется полностью отключить файл подкачки в соответствующих настройках. Для этого переходим в дополнительные настройки, как показано в руководстве выше, и вместо «Размер по выбору системы» и «Указать размер» ставим чекбокс напротив «Без файла подкачки».

После того как изменения вступят в силу, производим перезагрузку ПК. Далее нужно проверить наличие pagefile.sys на диске. Он может содержаться и на нескольких логических дисках, для которых был установлен файл подкачки. В таком случае нужно искать такой файл на каждом диске и удалять его.

Иной раз пользователи предпочитают не удалять его насовсем, а переносить на другой диск. Для этого можно отключить файл подкачки на одном диске и включить его на ином.

Тайны файла подкачки pagefile.sys: полезные артефакты для компьютерного криминалиста

В одной крупной финансовой организации произошел неприятный инцидент: злоумышленники проникли в сеть и «пылесосили» всю критически важную информацию — копировали, а затем отправляли данные на свой удаленный ресурс. Криминалистов Group-IB призвали на помощь лишь спустя полгода после описываемых событий…. К тому времени часть рабочих станций и серверов была уже выведена из работы, а следы действий злоумышленников уничтожены из-за использования ими специализированного ПО и из-за неправильного логирования. Однако на одном из серверов, участвовавших в инциденте, был обнаружен файл подкачки Windows, из которого эксперты получили критически важную информацию об инциденте.

В этой статье Павел Зевахин, специалист Лаборатории компьютерной криминалистики Group-IB, рассказывает о том, какие данные можно обнаружить в ходе криминалистического исследования в файлах подкачки Windows.

Часть 1. Что скрывают pagefile.sys

Итак, pagefile.sys — это файл подкачки операционной системы Windows. При нехватке оперативной памяти Windows резервирует определенное место на жестком диске и использует его для увеличения своих возможностей. Иными словами, выгружает часть данных из оперативной памяти в файл pagefile.sys. Очень часто необходимые для исследователя сведения остаются только в файле подкачки.

Выгрузка в файл подкачки происходит постранично, блоками по 4 Кб, поэтому данные могут занимать как непрерывную область в файле подкачки, так и находиться в разных его частях. Это означает, что в большинстве случаев информация, обнаруженная в этом файле, будет извлекаться с потерей целостности.

Размер pagefile.sys в файловой системе по умолчанию задается операционной системой, но пользователь всегда может отключить файл подкачки или изменить его максимальный размер. Стандартное расположение файла — в корне системного раздела, но он может находиться и на любом другом логическом диске — в зависимости от того, куда пользователь его поместил. Нужно помнить этот факт.

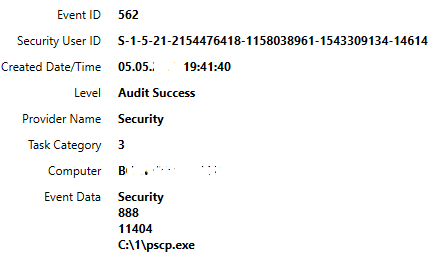

Прежде чем мы займемся извлечением pagefile.sys, надо понять, что это за файл с точки зрения файловой системы. Для этого воспользуемся ПО AccessData FTK Imager:

| Hidden | True | Owner SID | S-1-5-32-544 |

| System | True | Owner Name | Администраторы |

| Read Only | False | Group SID | S-1-5-18 |

| Archive | True | Group Name | SYSTEM |

Видно, что это скрытый системный файл, который так просто не скопировать.

Как тогда получить этот файл? Сделать это можно несколькими способами:

- если вы работаете с активной операционной системой, то для извлечения используем ПО FTK Imager или KAPE Эрика Циммермана

Не забываем, что файлы pagefile.sys могут находиться в теневых копиях (Volume Shadow Copy) и на других логических дисках. Правда, бывают случаи, когда правила теневого копирования задает сам пользователь и исключает копирование файла подкачки (в системном реестре есть ветвь HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\BackupRestore\FilesNotToSnapshot, где указываются файлы, которые будут исключены из теневого копирования).

На изображении ниже можно увидеть, как меняется объем обнаруженных данных в текущем файле подкачки (на изображении — крайний левый) и файлах подкачки, которые были извлечены с этого же накопителя из теневых копий, созданных в разное время.

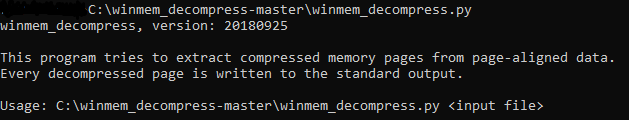

Важный момент, о котором стоит помнить: начиная со сборки 10525 Windows 10 используется компрессия файла подкачки. При нехватке памяти система сжимает неиспользуемые ресурсы памяти в каждом процессе, позволяя большему количеству приложений оставаться активными одновременно. Для декомпрессии такого файла необходимо использовать специализированное ПО.

Например, можно использовать для декомпрессии утилиту winmem_decompress Максима Суханова:

Это будет полезным, когда поиск в изначальном файле подкачки результатов не дал или же необходимые данные находились в сжатом виде.

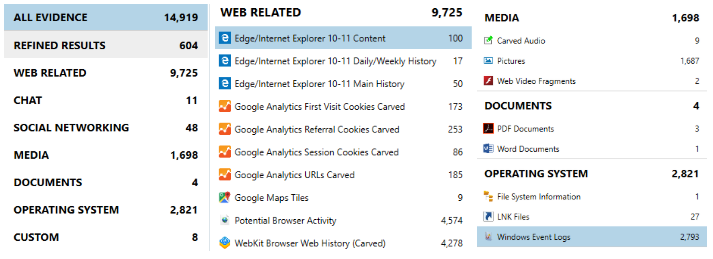

Итак, когда файл pagefile.sys у нас в руках, можно приступать к его исследованию. И тут надо выделить две ситуации: первая — когда мы знаем, что искать, и вторая — когда не знаем. В первом случае это могут быть фрагменты файлов, следы работы того или иного ПО, какая-то пользовательская активность. Для такого поиска обычно используется шестнадцатеричный редактор X-Ways WinHEX (или любой другой). Во втором случае придется полагаться на специализированное ПО, например, MAGNET AXIOM, Belkasoft Evidence Center, утилиту strings (ее можно считать основной и наиболее часто используемой), ПО Photorec (ПО для восстановления, использующее сигнатурный метод), в некоторых случаях применять yara-правила (при условии настройки сканирования файлов большого размера) — или же просто просматривать файл вручную.

А что можно найти в файле pagefile.sys, и почему мы делаем акцент на файле подкачки? Все просто: это данные, частично выгруженные из оперативной памяти, то есть процессы, файлы и прочие артефакты — то, что было активно и функционировало в ОС. Это может быть часть интернет-истории и IP-адреса, информация о запуске каких-то файлов или же сами файлы, фрагменты изображений и текстов, сведения о сетевых запросах функционировавшего ранее ПО, следы работы вредоносного ПО в виде журналов нажатых клавиш, системные файлы и журналы ОС и много всего другого.

Идем в поля

Пора переходить непосредственно к реальным делам и исследованиям. Итак, что полезного можно найти в файле подкачки Windows с точки зрения цифровой криминалистики?

В одном из кейсов исследовался образ накопителя, зараженного разным вредоносным ПО, при помощи которого злоумышленники похитили деньги со счета организации.

Чтобы дать полный ответ, что произошло и как, криминалисту необходимо установить начальную точку заражения, используемый злоумышленниками инструментарий и последовательность действий. В ходе исследования удалось найти не все следы функционирования вредоносного ПО. И вот тут был проанализирован pagefile.sys. Как мы уже знаем, там можно найти страницы из памяти процессов, выгруженные из оперативной памяти в файл подкачки, которые иногда можно восстановить, например, при помощи ПО Photorec сигнатурным методом, как и было сделано в данном кейсе.

При этом нужно отметить следующее: так как в файле подкачки лежат уже выгруженные из оперативной памяти процессы (файлы), то их адресация будет отличаться от адресации оригинальных файлов. К тому же они могут быть сильно фрагментированы, поэтому запустить такой исполняемый файл зачастую нельзя, да и все другие файлы, как правило, будут иметь повреждения внутренней структуры из-за фрагментации, ведь сигнатурное восстановление не может само найти все фрагменты файла и расставить их в правильном порядке.

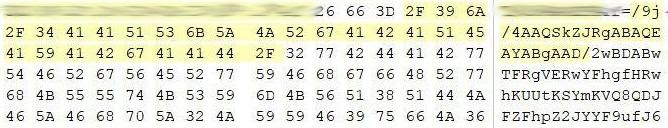

Выше представлен пример файлов (Photorec присвоил файлам имена, исходя из смещения относительно начала файла подкачки), выгруженных в ходе проведения этого исследования. Мы видим, что это исполняемые, графические, текстовые и иные файлы. Дальше все просто: анализируем их, исходя из необходимых критериев и задач.

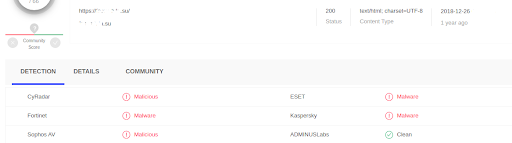

В конкретном случае из файла подкачки были восстановлены dll-файлы, в которых есть вредоносный код. Ниже приведен пример их детектов на VirusTotal (поиск осуществлялся по контрольной сумме файлов):

В ходе анализа был установлен адрес удаленного сервера, с которым могли взаимодействовать эти файлы. При помощи шестнадцатеричного редактора X-Ways WinHEX в исследуемом pagefile.sys обнаружены строки, содержащие адреса удаленного сервера. Это говорит о том, что обнаруженные файлы функционировали в ОС и активно взаимодействовали со своим удаленным сервером. А вот и детекты сервиса VirusTotal за декабрь 2018 года:

Таким образом, в данном кейсе благодаря обнаруженным в pagefile.sys сведениям мы установили всю цепочку заражения.

А что еще?

Существуют порой уникальные случаи, когда в файле подкачки помимо иных следов можно найти закодированные в base64 снимки экрана. Например, такие при отправке создает банковский троян Buhtrap.

В конкретном случае начало файла было следующим: /9j/4AAQSkZJRgABAQEAYABgAAD/. Это заголовок jpeg-файла, закодированный в base64 (представлена часть изображения):

Вышеуказанный фрагмент скопировали, декодировали и добавили к нему расширение jpg. Нам повезло, и обнаруженный скриншот содержал полный снимок активного рабочего стола бухгалтерского компьютера с открытым ПО «1С: Бухгалтерия», на котором отображался финансовый баланс предприятия и прочие важные данные. Другие обнаруженные закодированные изображения из-за особенности хранения информации в файле подкачки были неполными (битыми).

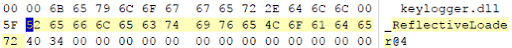

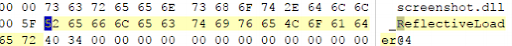

Другой пример. В ходе одного из инцидентов обнаружены следы фреймворка Cobalt Strike (характерные строки в файле подкачки — SMB mode, status_448, ReflectiveLoader):

И впоследствии можно попытаться выгрузить модули. На изображении выше это keylogger.dll и screenshot.dll, но могут быть и другие.

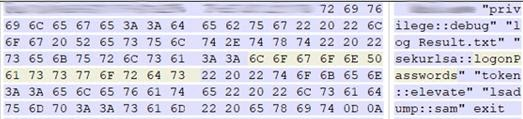

Идем дальше. Входящий в Cobalt Strike и часто используемый злоумышленниками модуль mimikatz — это инструмент, реализующий функционал Windows Credentials Editor и позволяющий извлекать аутентификационные данные залогинившегося в системе пользователя в открытом виде. Именно в файле подкачки были обнаружены следы его функционирования, а именно следующие символьные строки:

- sekurlsa::logonPasswords — извлечение логинов и паролей учетной записи

- token::elevate — повышение прав доступа до SYSTEM или поиск токена администратора домена

- lsadump::sam — получение SysKey для расшифровки записей из файла реестра SAM

- log Result.txt — файл, куда записываются результаты работы ПО (не забываем поискать этот файл в файловой системе):

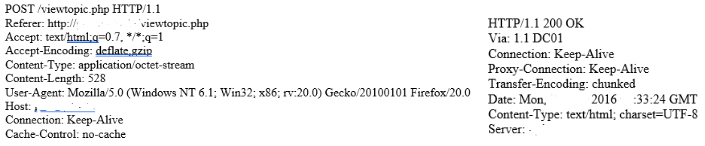

Следующий пример — следы функционирования банковского трояна Ranbyus, который состоит из множества модулей. В ходе одного исследования в файле подкачки, который находился в теневой копии (VSS), обнаружили строки, сформированные дополнительным модулем, расширяющим функциональные возможности ПО Ranbyus. Строки содержали, помимо всего прочего, и введенные аутентификационные данные пользователя (логин и пароль) в системе «клиент-банк». А в качестве примера — часть сетевого запроса, включая сведения об управляющем сервере, который был обнаружен в файле pagefile.sys:

На самом деле довольно часто можно встретить примеры POST-запросов вредоносного ПО к своим управляющим серверам, а также ответы этих серверов на запросы. Ниже приведены такие случаи на примере взаимодействия ПО Buhtrap со своим управляющим сервером:

Теперь вспомним про кейс, с которого мы начинали этот пост. В крупной организации с множеством серверов и рабочих станций произошел инцидент, в ходе которого злоумышленники проникли в сеть, завладели учетными данными одного из администраторов контроллера домена и далее перемещались по сети, используя легитимное ПО. Они копировали критически важную информацию, а затем отправляли эти данные на удаленный ресурс. На момент реагирования прошло более полугода, часть рабочих станций и серверов уже были выведены из работы, а следы действий злоумышленников уничтожены «благодаря» использования ими специализированного ПО и из-за неправильного логирования.

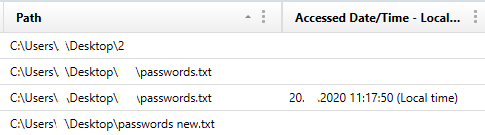

В процессе реагирования мы вышли на сервер с ОС Windows Server 2012, участвовавший в инциденте. Файлы системных журналов уже не один раз перезаписаны, а свободное дисковое пространство затерто. Но там был файл подкачки! Благодаря долгой работе сервера без перезагрузки и большому объему файла подкачки в нем сохранились следы запуска ПО злоумышленников и скриптов, которые на момент исследования уже отсутствовали в файловой системе без возможности восстановления. Сохранились и сведения о каталогах и файлах (пути и имена), которые создавались, копировались и впоследствии удалялись злоумышленниками, IP-адреса рабочих станций организации, откуда копировались данные, и прочая важная информация.

Что интересно, автоматизированный анализ при помощи различного криминалистического ПО полных результатов не дал, каких-то определенных критериев поиска не было, поэтому специалисты прибегли к ручному анализу файла подкачки, используя шестнадцатеричный редактор X-Ways WinHEX.

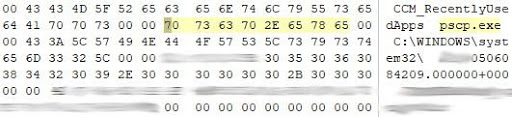

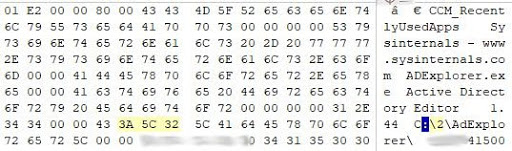

Ниже несколько примеров того, что обнаружили специалисты:

Сведения об использовании утилит pcsp.exe и ADExplorer.exe (присутствуют и даты, и пути).

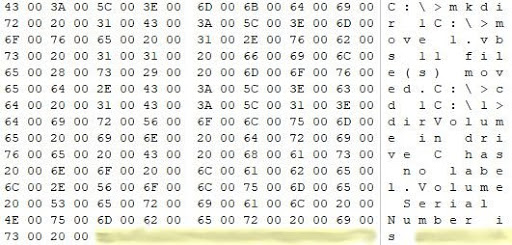

Дальше — сведения об использовании vbs-скрипта (на изображении — начало и конец).

Примечательно, что указаны учетные данные (логин и пароль) одного из администраторов контроллера домена, которые ранее были скомпрометированы:

В результате почти вся критически важная информация о произошедшем инциденте была обнаружена именно в файле подкачки одного из серверов. Установлен инструментарий злоумышленников и часть их действий в сети организации.

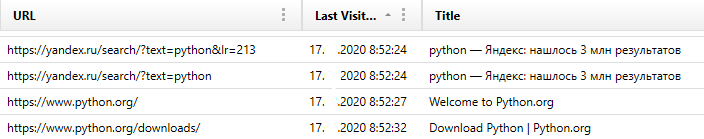

Ну и в завершение, конечно же, стоит упомянуть про остальные артефакты, такие как данные о посещении интернет-сайтов (иногда можно обнаружить сведения об использовании электронных почтовых ящиков), сведения о файлах и каталогах:

Можно обнаружить и такую информацию, как имя компьютера и серийный номер тома, где располагался файл подкачки:

А также информацию из файлов Prefetch и, конечно же, системные журналы Windows.