- Блог о компьютерах и программах.

- Установка комплекса по управлению проектами Redmine на Windows Server 2012. Перенос с FreeBSD на Windows.

- Итак, можно приступать к установке.

- Настройка FreeBSD и подключение к сети

- Настройка

- Виртуальный сервер FreeBSD

- Настройка подключения к сети БЕЗ DHCP

- Настройка подключения к сети с DHCP

- Настройка FTP-сервера в Windows Server 2012

- Установим Веб-сервер IIS

- Переходим к настройке сервера.

- Настраиваем брандмауэр.

- Настройка защищенного (Secure) FTP.

- Создадим самоподписанный сертификат.

- Рекомендации по запуску FreeBSD в Hyper-V Best practices for running FreeBSD on Hyper-V

- Включение CARP в FreeBSD 10,2 в Hyper-V Enable CARP in FreeBSD 10.2 on Hyper-V

- Создание меток для дисковых устройств Create labels for disk devices

- Использование беспроводного сетевого адаптера в качестве виртуального коммутатора Use a wireless network adapter as the virtual switch

Блог о компьютерах и программах.

Установка комплекса по управлению проектами Redmine на Windows Server 2012. Перенос с FreeBSD на Windows.

Итак, можно приступать к установке.

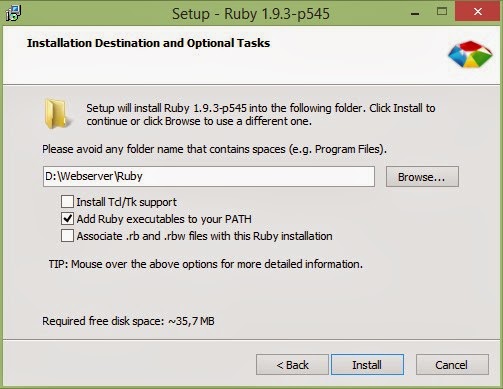

1. Устанавливаем Ruby. Выбираем путь установки (здесь и далее в подготовленную папку).

Отмечаем для установки Add Ruby executables to your PATH

2. Распаковываем скачанный архив DevKit. Для удобства, я распаковал его в D:\Webserver\Ruby\devkit.

Запускаем режим командной строки и переходим в папку с devkit и выполняем следующие команды для установки:

ruby dk.rb init — инициализация;

ruby dk.rb review — проверка, правильный ли путь к Ruby (D:/Webserver/Ruby);

ruby dk.rb install — установка;

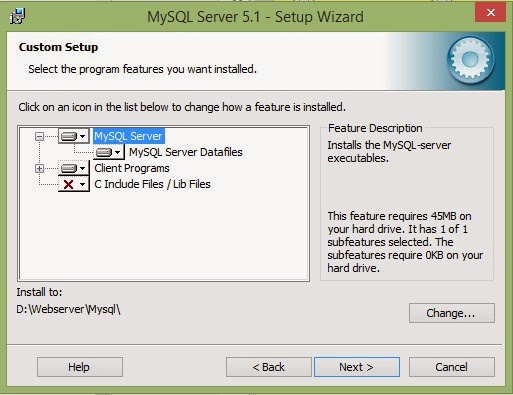

3. Устанавливаем MySQL Essential выбрав выборочную установку Custom.

В следующем окне укажем путь для установки D:\Webserver\Mysql

Далее со всем соглашаемся, устанавливаем до появления окна:

Выбираем Детальную конфигурацию.

Может быть я слишком «разжевываю» процесс установки. Мало вероятно, что человек, не умеющий создавать директории и не ставивший MySQL возьмется за это дело. Но, моя жена преподаватель в колледже связи, и я привык таким образом излагать материал. Не судите строго.

Далее ничего не меняем до появления окна:

Отмечаем Add firewall exception for this port.

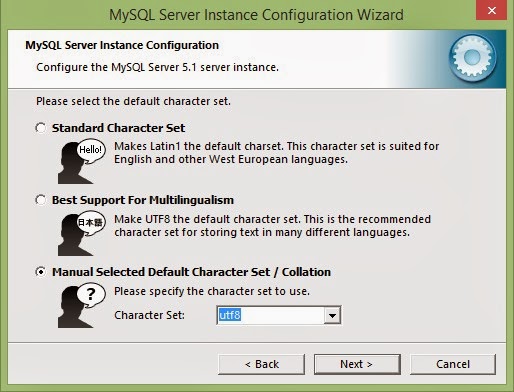

В следующем окне выбираем кодировку UTF-8.

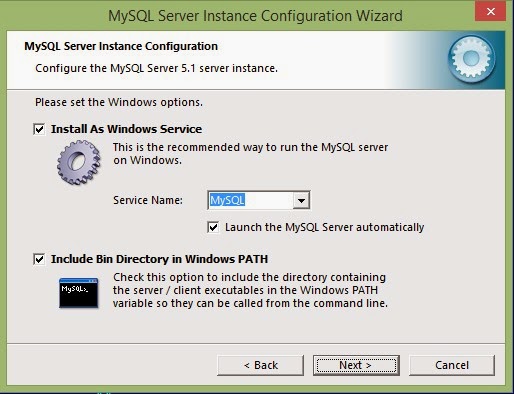

Далее включаете Include Bin Directory in Windows PATH

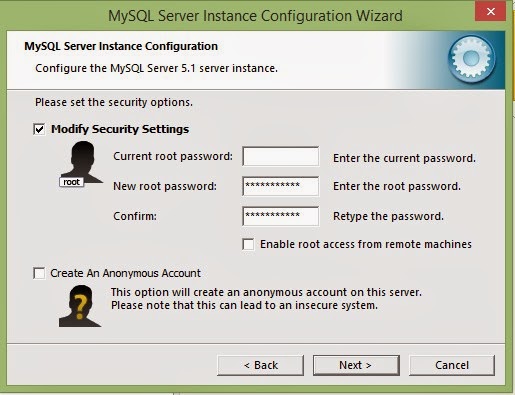

В следующем окне зададим пароль для root (Администратор баз данных MySQL).

Далее запустится процесс настройки MySQL.

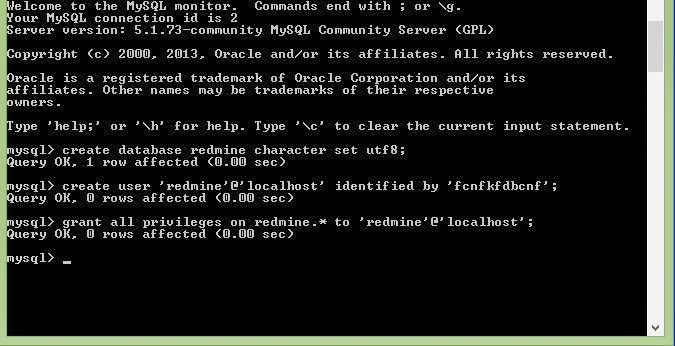

4. После установки создадим базу данных и пользователя redmine. Для этого из командной строки заходим в MySQL:

mysql -uroot -ppassword — где password ваш пароль;

create database redmine character set utf8; — создаем базу «redmine»;

create user ‘redmine’@’localhost’ identified by ‘password’; — пользователя «redmine» с паролем «password«;

grant all privileges on redmine.* to ‘redmine’@’localhost’; — даем полные права пользователю «redmine» к базам MySQL «redmine«. «;» в конце запросов mysql обязательна.

exit — выход из MySQL.

Теперь, если вы переносите redmine с другого сервера (FreeBSD, Linux и т.д.), необходимо сделать дамп базы redmine с этого сервера:

mysqldump -uredmine -ppassword redmine > dump_redmine.sql

и загрузить его на новом сервере в созданную базу redmine:

mysql -uredmine -ppassword redmine

ServerName redmine

DocumentRoot «D:/Webserver/Redmine/public»

Require all granted

Options -MultiViews

ProxyPass / balancer://redmine_cluster/

ProxyPassReverse / balancer://redmine_cluster/

ProxyPreserveHost On

ErrorLog «D:/Webserver/Redmine/error_redmine.log»

CustomLog «D:/Webserver/Redmine/access_redmine.log» common

Отредактируем файл C:\Windows\system32\drivers\etc\hosts добавив разрешения DNS-имен

127.0.0.1 localhost

127.0.0.1 redmine

Настройка FreeBSD и подключение к сети

В этом руководстве будет рассмотрен процесс настройки интерфейсов и подключения виртуального сервера под управлением операционной системы FreeBSD 10 x64 к локальной сети.

Настройка

С помощью команды ifconfig выведите информацию о доступных сетевых интерфейсах: ifconfig

Виртуальный сервер FreeBSD

- Бесплатное тестирование

- Тех. поддержка 24×7

- Безлимитный трафик

Из вывода команды видно, что настроен и работает интерфейс vmx0 ( ), значит для работы в частной сети необходимо настроить интерфейс em0.

Примечание: интерфейс lo0 — устройство loopback.

Все последующие действия выполняются в привилегированном режиме.

Настройка подключения к сети БЕЗ DHCP

С помощью текстового редактора, например vi, откройте файл /etc/rc.conf: vi /etc/rc.conf

Добавьте следующую строку, указав верные параметры: ifconfig_ =»inet netmask «

Например: ifconfig_em0=»inet 10.0.1.5 netmask 255.255.255.0″

Значение локального IP можно найти в панели управления в разделе “Частные сети”.

Пример содержимого файла /etc/rc.conf.

После внесения изменений в файл, обязательно перезагрузите сервер средствами ОС для применения новых настроек.

Настройка подключения к сети с DHCP

Если при создании сети вы указали DHCP, то вам необходимо получить IP-адрес динамически, это можно сделать с помощью следующей команды, указав имя интерфейса: dhclient

Настройка FTP-сервера в Windows Server 2012

FTP (File Transfer Protocol) — протокол передачи файлов. Применяется для передачи файлов клиентами локальной сети, а также для загрузки данных на локальные и удаленные хранилища.

Рассмотрим настройку FTP-сервера из набора IIS от компании Microsoft, создание самоподписанного сертификата, а также настройку защищенной передачи файлов.

Операционная система — Windows Server 2012 R2.

Установим Веб-сервер IIS

Запускаем Диспетчер серверов из меню Пуск или кликом по значку на панели задач.

Выбираем пункт Добавить роли и компоненты.

В новом окне выбираем, слева, Тип установки, затем Установка ролей или компонентов, кликаем по кнопке Далее.

Из предложенного пула серверов выбираем необходимый. В нашем случае он один, кликаем Далее.

В списке ролей находим Веб-сервер (IIS) и ставим галочку напротив этого пункта.

В новом окне Мастер добавления ролей и компонентов просто кликаем по Добавить компоненты. Данное окно обычно появляется при первой установке Веб-сервера (IIS). Кликаем Далее.

Слева кликаем по Служба ролей (подпункт Роль Веб-сервера (IIS)). Ставим галку напротив FTP-сервер. При необходимости устанавливаем галку напротив Расширяемость FTP. Кликаем Далее.

Проверяем компоненты для установки. При первой установке, рекомендуем установить галку в поле Автоматический перезапуск конечного сервера, если потребуется. Кликаем Установить. Важно! При первой установке Веб-сервера (IIS) будут установлены дополнительные компоненты службы.

Ожидаем завершения процесса установки. По окончании кликаем Закрыть.

Переходим к настройке сервера.

1. Открываем Администрирование. Можно из меню Пуск, но если там отсутствует этот пункт, то Пуск -> Панель управления -> Система и безопасность — > Администрирование

2. Запускаем Диспетчер служб IIS

3. В открывшемся окне, в левой части, разворачиваем ветку под необходимым сервером. Кликаем правой кнопкой мыши по элементу Сайты и выбираем пункт Добавить FTP-сайт…

4. В новом окне Добавить FTP-сайт указываем имя и путь до каталога где будут расположены файлы. Кликаем Далее.

5. В обновленном окне указываем на каких IP-адресах будет запущен FTP-сервер (актуально, когда у сервера несколько сетевых интерфейсов либо алиасов), а также указываем порт, который будет прослушивать служба (по умолчанию 21 TCP-порт). Проверяем наличие галочки Запускать сайт FTP автоматически. В настройках SSL указываем Без SSL. Если требуется шифрование, тогда выбираем соответствующий пункт и указываем сертификат. Кликаем Далее.

6. Следующим этапом настраиваем аутентификацию. В разделе Проверка подлинности выбираем Обычный (если требуется анонимное предоставление доступа следует выбрать Анонимный). В разделе Авторизация можно гибко указать доступ для пользователей. В нашем примере разрешим доступ Всем пользователям, кроме анонимных. Разрешаем чтение и запись. Кликаем Готово.

7. В случае успешности, в окне Диспетчера служб IIS добавится строка с именем добавленного FTP-сервера (сайта). Сворачиваем или закрываем это окно. Оно нам более не понадобится.

Настраиваем брандмауэр.

1. В окне Администрирование открываем Брандмауэр Windows в режиме повышенной безопасности.

2. В открывшемся окне, в левой части, выбираем Правила для входящих подключений. В правой части кликаем по Создать правило…

3. В новом окне выбираем Предопределенные. Из выпадающего списка выбираем FTP-сервер. Кликаем Далее.

4. Отмечаем галочками все пункты, кликаем Далее.

5. Следующим шагом выбираем Разрешить подключение, кликаем Готово.

Выбранные правила будут добавлены в общий список правил входящих подключений. Для применения настроек брандмауэра следует перезагрузить сервер.

Подключиться к серверу можно любым FTP-клиентом указав IP-адрес сервера, имя пользователя и пароль, например FileZilla. Однако, доступность сервера можно проверить и с помощью Internet Explorer. В строке адреса указываем ftp://IP.адрес.нашего.сервера/ (либо доменное имя). Указываем имя пользователя и пароль.

Настройка защищенного (Secure) FTP.

Для защиты трафика рекомендуется использовать SSL-сертификаты. Можно использовать самоподписанные сертификаты либо выданные центром сертификации. Обратите внимание, что при подключении к серверу с самоподписанным сертификатом пользователь будет уведомлен об этом.

Создадим самоподписанный сертификат.

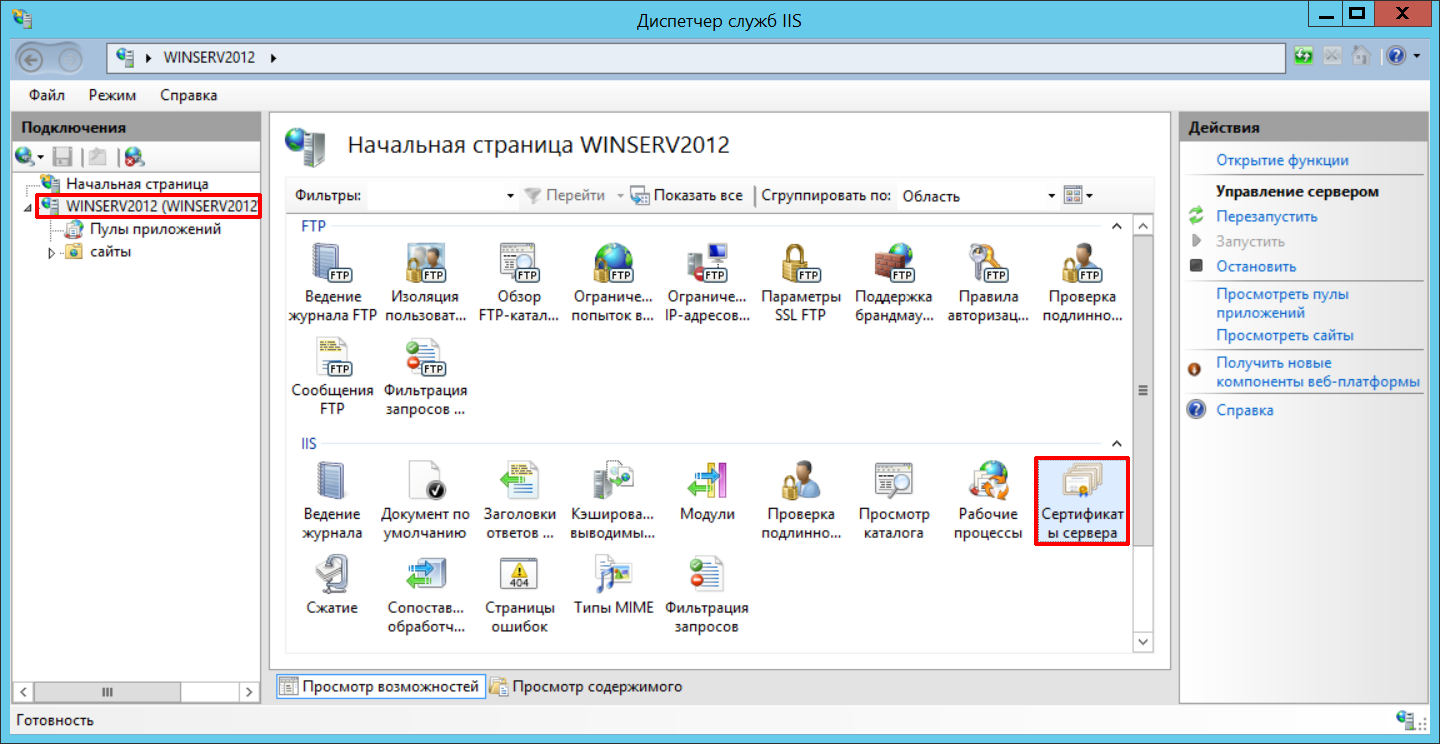

1. Запускаем Диспетчер служб IIS (см. выше Настройку сервера).

2. В открывшемся окне, в левой части, разворачиваем ветку под необходимым сервером. Выбираем Сертификаты сервера.

3. В новом окне, в правой части, выбираем Создать самозаверенный сертификат.

4. В открывшемся окне указываем имя сертификата и его тип — Личный. Кликаем Ок.

Сертификат создан. Теперь перейдем к настройке защищенного FTP.

1. В окне Диспетчер служб IIS, в левой части, разворачиваем ветку под необходимым сервером, выбираем созданный сервер. В основной части окна выбираем Параметры SSL FTP.

2. В обновленном окне, в выпадающем списке, выбираем созданный сертификат, либо выданный центром сертификации, если такой имеется. Выбираем Требовать SSL-соединения. В правой части окна выбираем Применить. Закрываем окно, если необходимо.

Для подключения к защищенному FTP-серверу рекомендуем использовать программу WinSCP.

Файловый протокол — FTP

Шифрование — Явное шифрование TLS/SSL (TLS/SSL Explicit encryption)

Рекомендации по запуску FreeBSD в Hyper-V Best practices for running FreeBSD on Hyper-V

Применимо к: Azure Stack ХЦИ, версия 20H2; Windows Server 2019, Windows Server 2016, Hyper-V Server 2016, Windows Server 2012 R2, Hyper-V Server 2012 R2, Windows Server 2012, Hyper-V Server 2012, Windows Server 2008 R2, Windows 10, Windows 8.1, Windows 8, Windows 7,1, Windows 7 Applies To: Azure Stack HCI, version 20H2; Windows Server 2019, Windows Server 2016, Hyper-V Server 2016, Windows Server 2012 R2, Hyper-V Server 2012 R2, Windows Server 2012, Hyper-V Server 2012, Windows Server 2008 R2, Windows 10, Windows 8.1, Windows 8, Windows 7.1, Windows 7

В этом разделе содержится список рекомендаций по запуску FreeBSD в качестве гостевой операционной системы на виртуальной машине Hyper-V. This topic contains a list of recommendations for running FreeBSD as a guest operating system on a Hyper-V virtual machine.

Включение CARP в FreeBSD 10,2 в Hyper-V Enable CARP in FreeBSD 10.2 on Hyper-V

Протокол CARP позволяет нескольким узлам использовать один и тот же IP-адрес и идентификатор виртуального узла (ВХИД), чтобы обеспечить высокий уровень доступности для одной или нескольких служб. The Common Address Redundancy Protocol (CARP) allows multiple hosts to share the same IP address and Virtual Host ID (VHID) to help provide high availability for one or more services. В случае сбоя одного или нескольких узлов другие узлы прозрачно перейдут, чтобы пользователи не могли заметить сбой службы. Чтобы использовать CARP в FreeBSD 10,2, следуйте инструкциям в руководстве по FreeBSD и выполните следующие действия в диспетчере Hyper-V. If one or more hosts fail, the other hosts transparently take over so users won’t notice a service failure.To use CARP in FreeBSD 10.2, follow the instructions in the FreeBSD handbook and do the following in Hyper-V Manager.

- Убедитесь, что виртуальная машина имеет сетевой адаптер, и ей назначен виртуальный коммутатор. Verify the virtual machine has a Network Adapter and it’s assigned a virtual switch. Выберите виртуальную машину и щелкните >Параметры действия. Select the virtual machine and select Actions >Settings.

Включите подмену MAC-адресов. Enable MAC address spoofing. Для этого сделайте следующее. To do this,

Выберите виртуальную машину и щелкните > Параметры действия. Select the virtual machine and select Actions > Settings.

Разверните узел сетевой адаптер и выберите Дополнительные функции. Expand Network Adapter and select Advanced Features.

Выберите включить подмену MAC-адресов. Select Enable MAC Address spoofing.

Создание меток для дисковых устройств Create labels for disk devices

Во время запуска узлы устройств создаются при обнаружении новых устройств. During startup, device nodes are created as new devices are discovered. Это может означать, что имена устройств могут измениться при добавлении новых устройств. This can mean that device names can change when new devices are added. Если во время запуска возникает ошибка КОРНЕВого подключения, необходимо создать метки для каждой секции IDE, чтобы избежать конфликтов и изменений. If you get a ROOT MOUNT ERROR during startup, you should create labels for each IDE partition to avoid conflicts and changes. Дополнительные сведения см. в разделе маркировка дисковых устройств. To learn how, see Labeling Disk Devices. Ниже приведены примеры. Below are examples.

Создайте резервную копию fstab, прежде чем вносить изменения. Make a backup copy of your fstab before making any changes.

Перезагрузите систему в однопользовательском режиме. Reboot the system into single user mode. Это можно сделать, выбрав в меню загрузки пункт 2 для FreeBSD 10.3 + (вариант 4 для FreeBSD 8. x) или выполнив команду boot-s из командной строки. This can be accomplished by selecting boot menu option 2 for FreeBSD 10.3+ (option 4 for FreeBSD 8.x), or performing a ‘boot -s’ from the boot prompt.

В однопользовательском режиме Создайте метки ЖЕОМ для каждого раздела диска IDE, указанного в fstab (корневой и подкачки). In Single user mode, create GEOM labels for each of the IDE disk partitions listed in your fstab (both root and swap). Ниже приведен пример FreeBSD 10,3. Below is an example of FreeBSD 10.3.

Дополнительные сведения о метках ЖЕОМ можно найти по адресу: Добавление меток для дисковых устройств. Additional information on GEOM labels can be found at: Labeling Disk Devices.

Система продолжит загрузку нескольких пользователей. The system will continue with multi-user boot. После завершения загрузки измените/etc/fstab и замените имена стандартных устройств соответствующими метками. After the boot completes, edit /etc/fstab and replace the conventional device names, with their respective labels. Окончательный/etc/fstab будет выглядеть следующим образом: The final /etc/fstab will look like this:

Теперь система может быть перезагружена. The system can now be rebooted. Если все прошло хорошо, в обычном режиме будет отображаться следующее: If everything went well, it will come up normally and mount will show:

Использование беспроводного сетевого адаптера в качестве виртуального коммутатора Use a wireless network adapter as the virtual switch

Если виртуальный коммутатор на узле основан на адаптере беспроводной сети, уменьшите срок действия ARP до 60 секунд, выполнив следующую команду. If the virtual switch on the host is based on wireless network adapter, reduce the ARP expiration time to 60 seconds by the following command. В противном случае сетевые подключения виртуальной машины могут перестанут работать через некоторое время. Otherwise the networking of the VM may stop working after a while.