- Аудит Windows: аудит системных событий для отслеживания деятельности пользователей

- Аудит доступа к файлам и папкам Windows на примере Windows server 2012R2

- Настройка аудита в Windows для полноценного SOC-мониторинга

- Введение

- Знакомство с расширенным аудитом Windows

- Настройка политик аудита

- Усиление цифровой обороны

- Выводы

Аудит Windows: аудит системных событий для отслеживания деятельности пользователей

Даже самое современное производство, небольшой офис или крупная компания сталкиваются с проблемой банальной человеческой ошибки. Бухгалтерия, экономический отдел, менеджеры, любые другие сотрудники – многие могут иметь доступ к определенным файлам. Поэтому очень важным является применение аудита Windows для отслеживания деятельности пользователей. Может получиться так, что кто-то из сотрудников удалил очень важный файл или данные, которые включены в общедоступные папки на файловом сервере. В результате плоды труда целой организации могут быть удалены или искажены, а системному администратору придется биться над этой проблемой самостоятельно. Но только не в том случае, если вы закажете услугу аудит Windows.

Стоит отметить, что в ОС есть система Audit, в которой есть возможность отслеживать и заносить в журнал данные о том, когда, где и при каких обстоятельствах, а еще при помощи какой именно программы произошли те или иные события, которые повлекли за собой удаление папки или позволили стереть или изменить важный файл. Но по умолчанию Аудит не работает, так как важно задействовать определенную мощность системы. А нагрузка может быть слишком высокой, поэтому политики в Аудит ведут выборочную запись тех событий, которые по-настоящему важны.

Audit встроен в любые ОС Windows, но самостоятельная настройка может оказаться достаточно сложной, поэтому лучше заказать аудит доступа к файлам на Windows сервере.

Итак, для ведения аудита необходимо включить его функцию и указать каждый файл и папки, к которым придется фиксировать доступность. Windows аудит доступа к файлам проводится только на томах файловой системы NTFS.

Включаем Audit на объекты файловой системы в Windows Server 2008 R2

Включить или отключить аудит доступа к объектам можно с помощью групповой политики. Это может быть доменный вариант для Active Directory или локальный – безопасности, предназначенный для отдельных серверов.

Включение аудита на отдельном сервере происходит следующим образом. Следует открыть консоль управления для локальных вариантов Start -> … -> Local Security Policy. После этого развернуть дерево Local Policies, а затем выбрать Audit Policy. В правой части выбирают Audit Object Access, после чего выбирают события доступности к каждому файлу и в папки, которые необходимо фиксировать.

Выбор файлов и папок, доступ к которым будет фиксироваться

После того, как Audit на файловом сервере активирован, подобрать определенные объекты, по отношению к которым будет проводиться аудит доступа. Чтобы выполнить это, следует щелкнуть правой кнопкой и выбрать Свойства. Затем перейти в меню Безопасности (Security) и после этого нажать Advanced. Расширенные настройки безопасности открывают вкладку Аудит. Для настройки требуются права администратора. Чтобы настроить права использования, важно добавить запись в Add и указать имя пользователей. Позже указываются точные настройки, включая вход, создание/изменение или, при удалении файла, другие операции.

После этого в журнале Security (Computer Management -> Events Viewer) будет появляться при каждом входе соответствующая запись. Задачи можно отфильтровать PowerShell — Get-Event Log. Так, на операции с eventid 4660 придется выполнить Get-EventLog security | ?<$_.eventid -eq 4660.

Включаем расширенный аудит файлов и папок на файловых серверах

Аудит Windows Server 2008 R2 лучше проводить на тестовом главном устройстве. Файловый главный компьютер аудит доступа требует управления групповыми папками. Его проверка подразумевает создание нового GPO. Через Конфигурации компьютера необходимо перейти в Параметры безопасности. Там потребуется отрегулировать параметры Журнала и настроить сам аудит. Настраиваемые операции принято делать индивидуально. Обычно хватает 200 Мб, максимальное время хранения до 2 недель, поставить автоматическое сохранение по дням.

Чтобы настроить аудит файлового обслуживающего центра баз данных, потребуется использовать аудит файловой системы. Если выбрать вариант «Об общем файловом ресурсе», то запись будет вестись максимально подробно, и будут записываться любые сведения. Для оптимизации политики важно применить ее к главному аппаратному устройству. Лучше делать это на контроллере домена. Нажимают «Добавить», а в качестве объектов указывают «Компьютеры». Потом проводят контрольную проверку политики, сверяют результаты и уходят на файловый главный обслуживающий центр. Важно убедиться в том, что папка представлена с файловым доступом.

Теперь можно перейти во вкладку безопасности в раздел «Дополнительно». Затем добавляют SACL. Что касается типа, то это может быть Audit доступа к файлам, Audit удаления файлов, аудит изменения файлов – каждый механизм действия зависит от поставленных перед пользователем задач. Важно понимать, что для каждого отдельного предприятия такие задачи могут быть разными и по содержанию, и по объему.

Аудит доступа к файлам на Windows сервере

При удалении файла создаются одинаковые события под номером Причем в теле BodyL появляется запись данных или удаление файла DELETE. При переименовании появляется не одна запись а сразу две. В первом случае происходит удаление, во втором – запись данных. Нельзя обойти вариант сообщения 4660, в котором присутствует имя пользователя и другие служебные данные, в том числе и код дескриптора.

При удалении файла такие события генерируются одновременно, но их последовательность всегда 4663 в первую очередь, и только потом 4660. Причем порядковый номер различается на 1. И порядковый номер у 4660 больше на 1, чему 4663. И вот по этому свойству нужно искать требуемые задачи.

Соответственно, берут происходящие события с 4660. У них выделяется два свойства: время (Time) создания и порядковый номер. Позже в переменной $PrevEvent вносят номер операции, где содержатся данные об удаленном файле. Обязательно определяются временные рамки для поиска, при этом их нужно сократить до 2 с (с интервалом +- 1 с). Скорее всего, это дополнительное время (Time) потребуется для создания каждого выполненного задания отдельно.

Соответственно, аудит файлового сервера Windows Server 2008 R2 не записывает данные о временных доках, которые удалены (.*tmp). Не записываются документы блокировок (.*lock) и временные (.*

$*). Аналогично выбираются поля для переменной $BodyL, а после того, как будут найдены задачи, $BodyL записывается в Text файл лог.

Лог для Audit доступа к документам требует такой схемы: 1 файл на месяц с именем (Name), в котором содержится месяц и год. Дело в том, что удаленных элементов намного меньше, чем тех доков, при которых проводится аудит доступа. Именно поэтому вместо того, чтобы проверять каждый лог, открывается лог-файл в любой таблице и просматриваются данные по пользователю или самому содержимому документа.

Можно поделиться своим мнением по этому поводу и посмотреть другие комментарии (20):

Настройка аудита файловых серверов: подробная инструкция и шпаргалка (.pdf)

Аудит папки Windows Server 2008 осуществляется очень просто. Нужно открыть Start → Run → eventvwr.msc, далее журнал безопасности Security. Так как в нем присутствуют разные события, совершенно ненужные, то потребуется нажать View → Filter и отфильтровать события

Event Types: Success Audit;

а также Category: Object Access;

Event Source: Security.

Превратно понимать удаления не нужно. Просто такая функция при операции Аудит Windows XP применима к обычной работе программ. В том числе большинство приложений при запуске сначала формируют временный файл, потом основной, а временный удаляют, когда происходит выход из программы. Бывает и так, что файл и целые папки (иногда – базы данных) удаляются со злым умыслом. Например, уволенный сотрудник решил навредить предприятию и удалить всю информацию. Но восстановить папки не составит труда и для обычного системного администратора. Совсем другое дело, когда можно сказать, когда и кто сделал подобное.

Аудит сетевой папки или аудит сетевых папок (как вам будет удобнее) начинается с настройки. Для этого нужно зайти в Свойства шары, зайти во вкладку безопасности и выделить «Advanced», далее вкладка Audit, где (where) нужно выбрать группу пользователей Everyone. Затем нужно выбрать Edit, и только после этого кликнуть присутствующие флажки как на скрине:

Аудит Windows Server 2008 подразумевает настройку общей политики. Перед настройкой следует убедиться в том, что учетная запись есть в группе администраторов. Аудит сетевой папки Windows Server 2008 R2 Standart сравним с более ранними версиями. Но при этом сами разработчики советуют использовать расширенные возможности, а не папки или элементов(объектов), хотя с времен 2003 мало что поменялось. Поэтому искать какие-либо актуальные данные вряд ли стоит. Просто потребуется немного времени, чтобы настроить аудит Server 2008 для конкретных задач и в соответствии с теми требованиями, которые предъявляются для определенных бизнес-целей компании

Аудит доступа к файлам и папкам Windows на примере Windows server 2012R2

Иногда бывает необходимо понять кто удалил/изменил/переименовал конкретный файл или папку. В ОС Windows для этого используется аудит доступа к объектам.

Аудит это запись в специальные журналы информации об определенных событиях (источник, код события, успешность, объект и т.д. ). Объектом аудита может являться как любой файл или папка, так и определенное событие, например вход в систему или выход из нее, то есть можно записывать все события происходящие с конкретным файлом или папкой — чтение, запись, удаление и т.д., можно события входа в систему и т.д.

Необходимо понимать, что аудит забирает на себя.

Для того, чтобы можно было настраивать аудит файлов и папок необходимо предварительно включить эту возможность через локальные (или в случае если у Вас используется Microsoft AD групповые) политики безопасности.

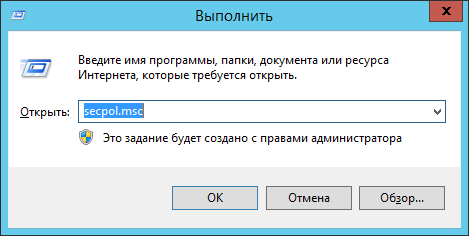

В случае локальных политик необходимо запустить оснастку “Локальная политика безопасности”, для этого необходимо нажать комбинацию клавиш Win+R, в открывшееся поле ввести secpol.msc и нажать клавишу Enter.

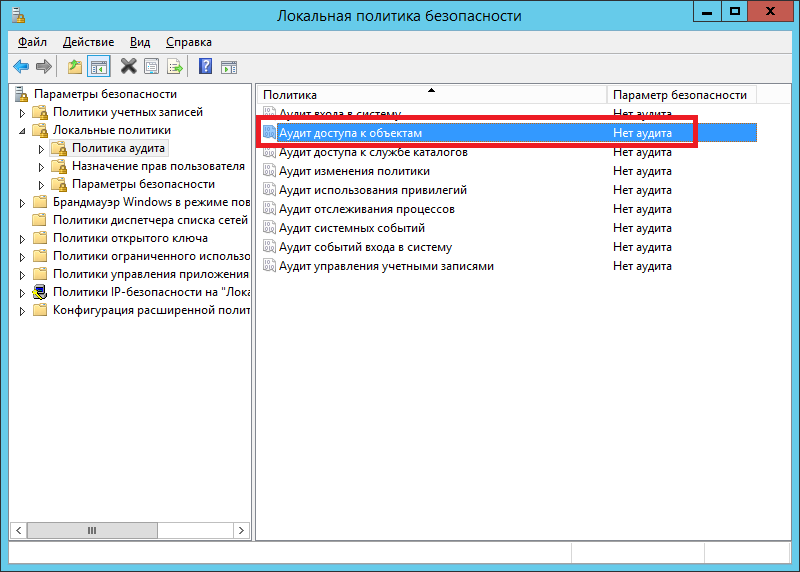

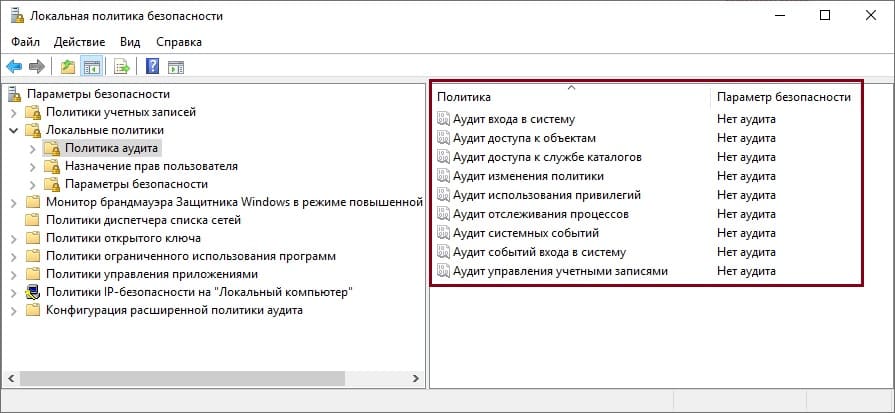

В открывшейся оснастке в дереве слева необходимо перейти в раздел “Локальные политики” — “Политика аудита”.

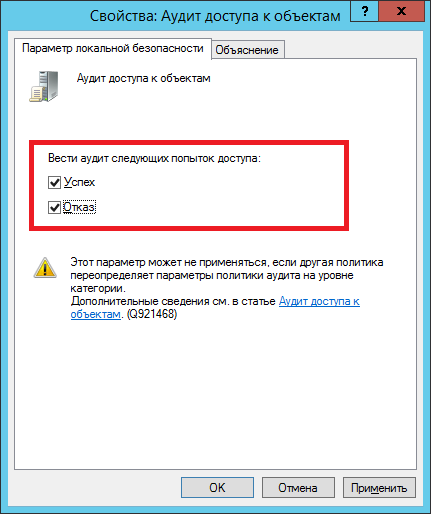

Далее необходимо выбрать необходимую нам политику — в данном случае это “Аудит доступа к объектам”. Именно этой политикой регулируется доступ к объектам файловой системы (файлам и папкам) и раскрыть ее двойным щелчком мыши. В открывшемся окне необходимо выбрать какие именно типы событий будут регистрироваться — “Успех” (разрешение на операцию получено) и/или “Отказ” — запрет операции и проставить соответствующие галочки, после чего нажать “Ок”.

Теперь когда включена возможность ведения аудита интересующих нас событий и их тип можно переходить к настройке самих объектов — в нашем случае файлов и папок.

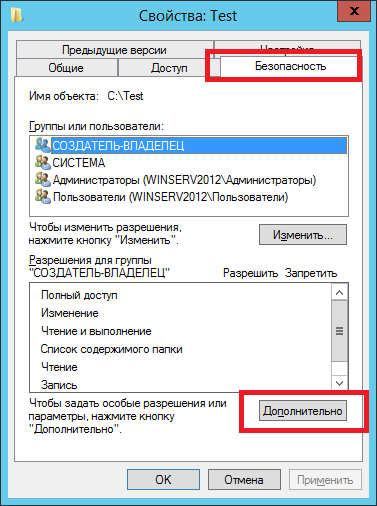

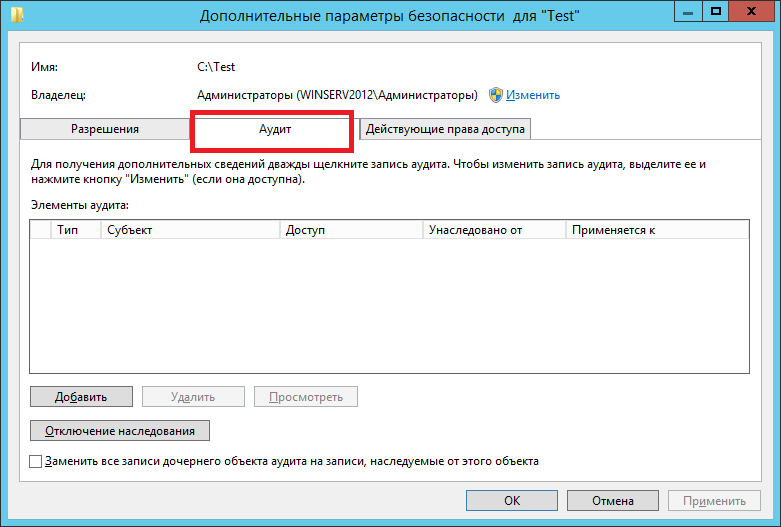

Для этого необходимо открыть свойства файла или папки, перейти на вкладку “Безопасность”, нажать “Дополнительно” и “Аудит”.

Нажимаем “Добавить” и начинаем настраивать аудит.

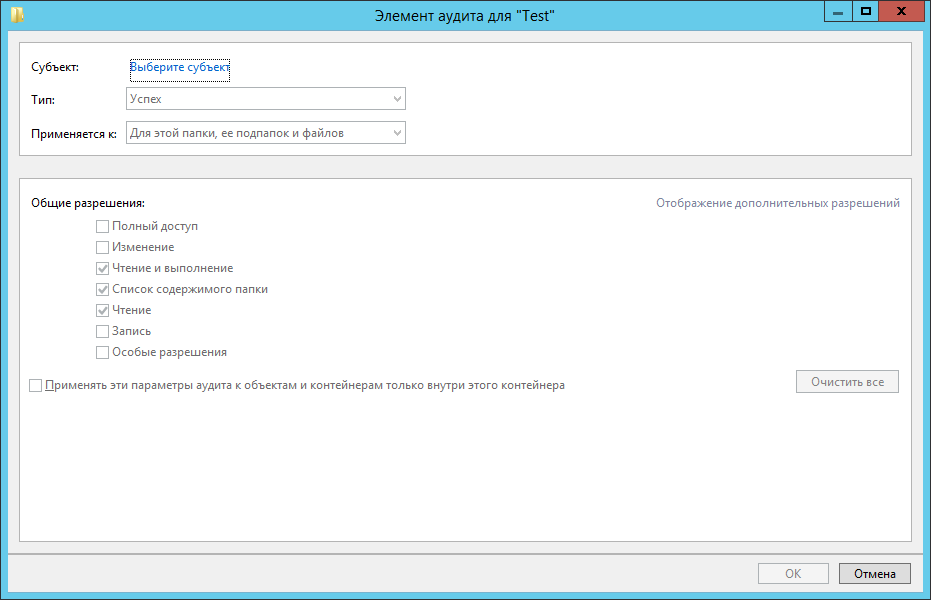

Сначала выбираем субъект — это чьи действия будут аудироваться (записываться в журнал аудита).

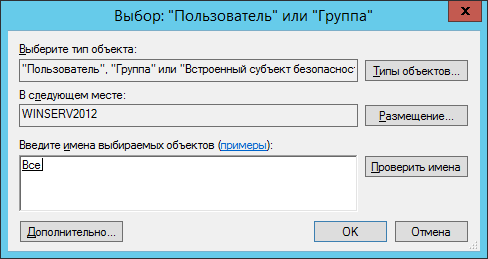

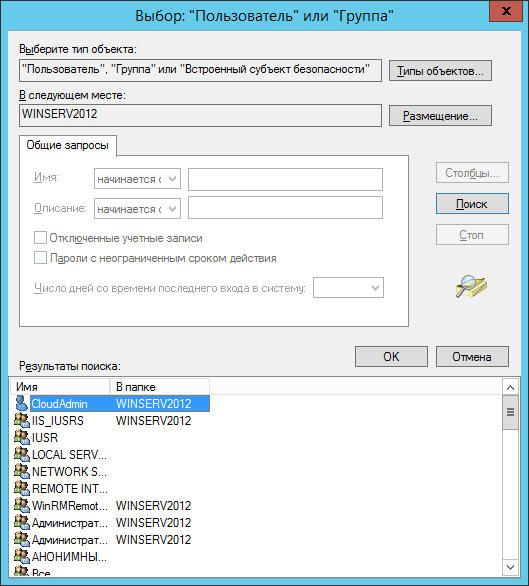

Можно вписать туда имя пользователя или группы, если имя заранее неизвестно, то можно воспользоваться кнопкой “Дополнительно” которая открывает форму поиска где можно выбрать интересующих нас пользователей и группы. Чтобы контролировались действия всех пользователей необходимо выбрать группу “Все”.

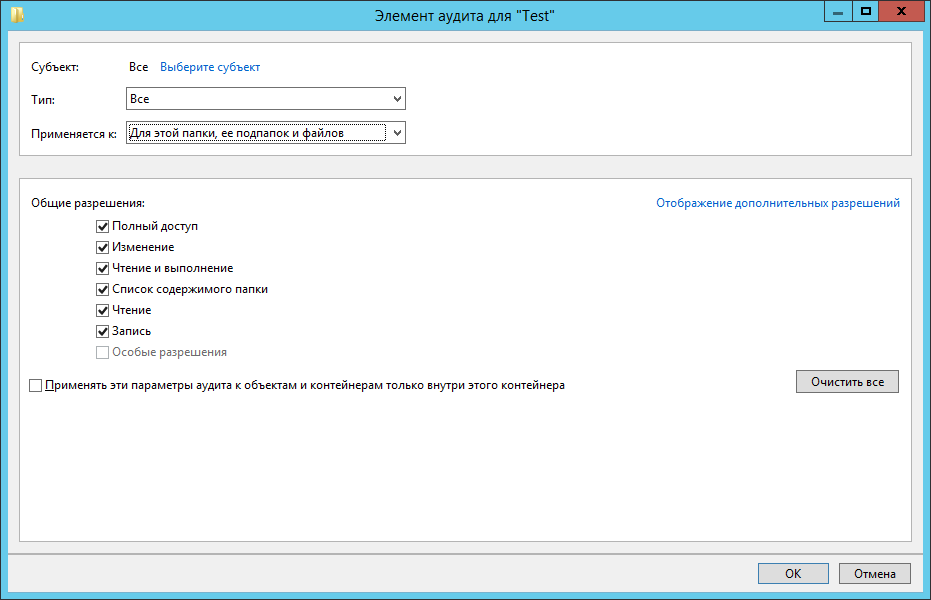

Далее необходимо настроить тип аудируемых событий (Успех, Отказ, Все), также область область применения для аудита папок — только эта папка, папка с подпапками, только подпапки. только файлы и т.д., а также сами события аудита.

Для папок поля такие:

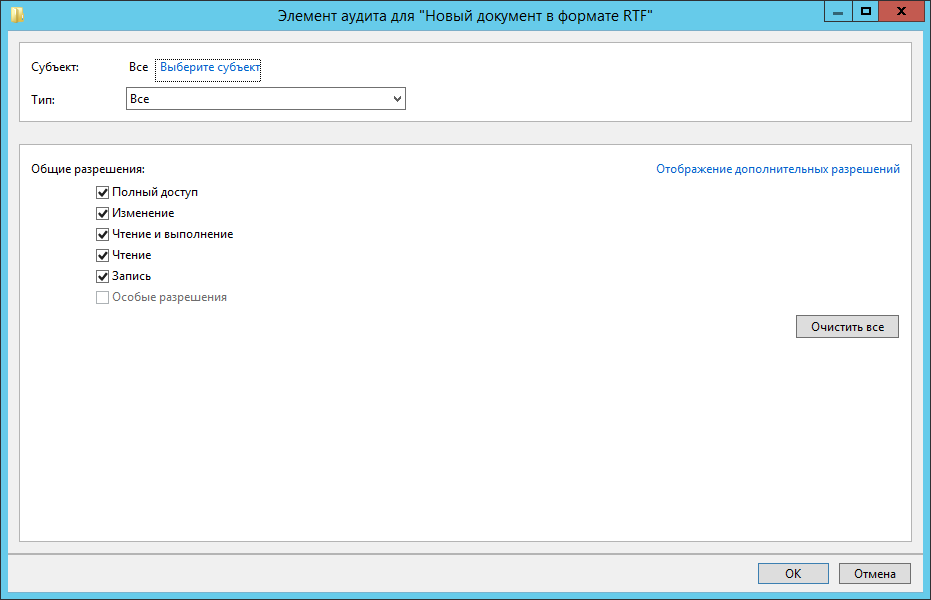

А такие для файлов:

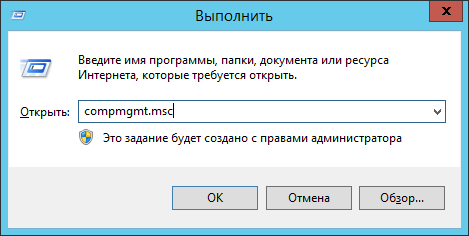

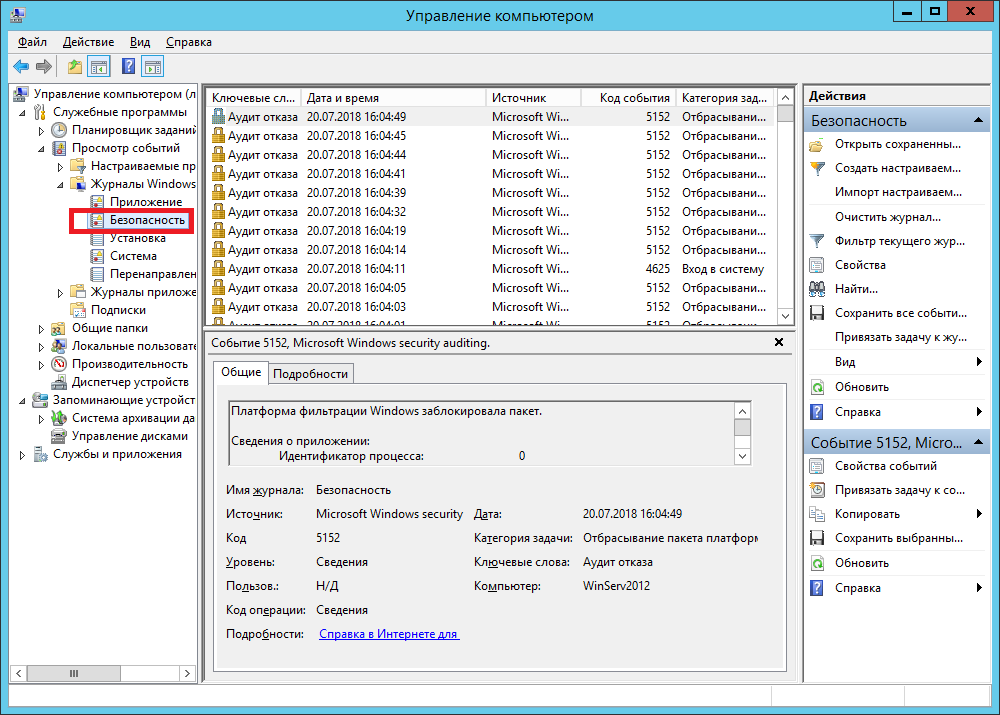

После этого начнется сбор данных аудита. Все события аудита пишутся в журнал “Безопасность”. Открыть его проще всего через оснастку “Управление компьютером” compmgmt.msc.

В дереве слева выбрать “Просмотр событий” — “Журналы Windows” — “Безопасность”.

Каждое событие ОС Windows имеет свой код события. Список событий достаточно обширен и доступен на сайте Microsoft либо в интернете. Например события аудита можно посмотреть здесь.

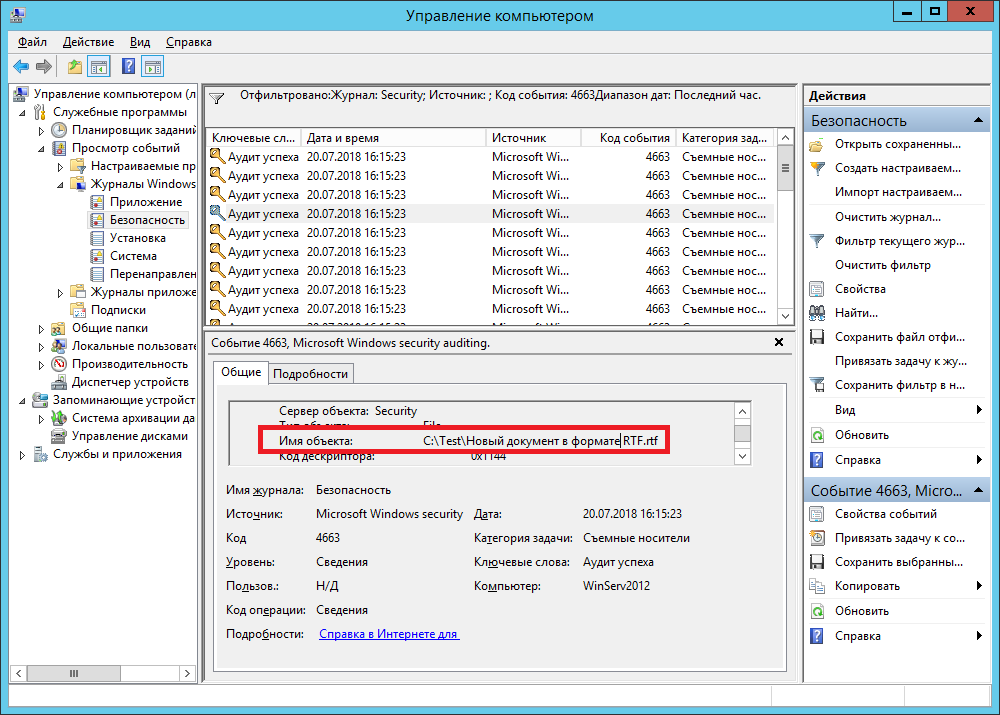

Попробуем например найти событие удаления файла, для этого удалим файл на котором предварительно настроен аудит (если это не тестовые файл, то не забываем сделать его копию, так как аудит это всего лишь информация о действиях, а не разрешение/запрет этих действий). Нам нужно событие с кодом 4663 — получение доступа к объекту, у которого в поле Операции доступа Написано “DELETE” . Поиск событий в журналах Windows достаточно сложен, поэтому обычно используются специализированные средства анализа — системы мониторинга, скрипты и т.д.

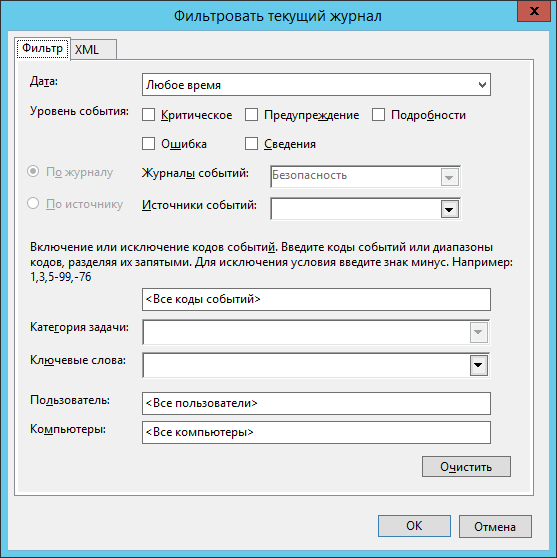

Вручную можно, например, задать например такой фильтр:

Далее в отфильтрованных событиях необходимо найти интересующее нас по имени объекта.

Открыть его двойным щелчком мыши и увидеть кто удалил данный файл в поле субъект.

Настройка аудита в Windows для полноценного SOC-мониторинга

Как настроить политики аудита Windows таким образом, чтобы охват мониторинга SOC был полноценным? Рассмотрим оптимальный список политик, а также выделим самое необходимое, отсеяв лишнее.

Введение

Все мы любим заворожённо читать про очередное расследование инцидента, где шаг за шагом распутывается клубок: как проник злоумышленник, какие инструменты он использовал и когда, что за процессы создавались на скомпрометированном хосте, что происходило в сети и, конечно же, кто виноват и что делать.

На практике ответы на эти вопросы находятся не всегда. Зачастую при расследовании специалисты отделов ИБ сталкиваются с тем, что аудит не настроен, логи перезаписались, отсутствует единая система хранения и анализа журналов, «перезалит» заражённый хост (популярное решение всех проблем).

Ниже мы разберём один из самых важных этапов, который нужен для того, чтобы расследование не завершилось ещё в самом начале: сбор и хранение журналов аудита. Будут рассмотрены возможности расширенного аудита ОС Windows и его настройка.

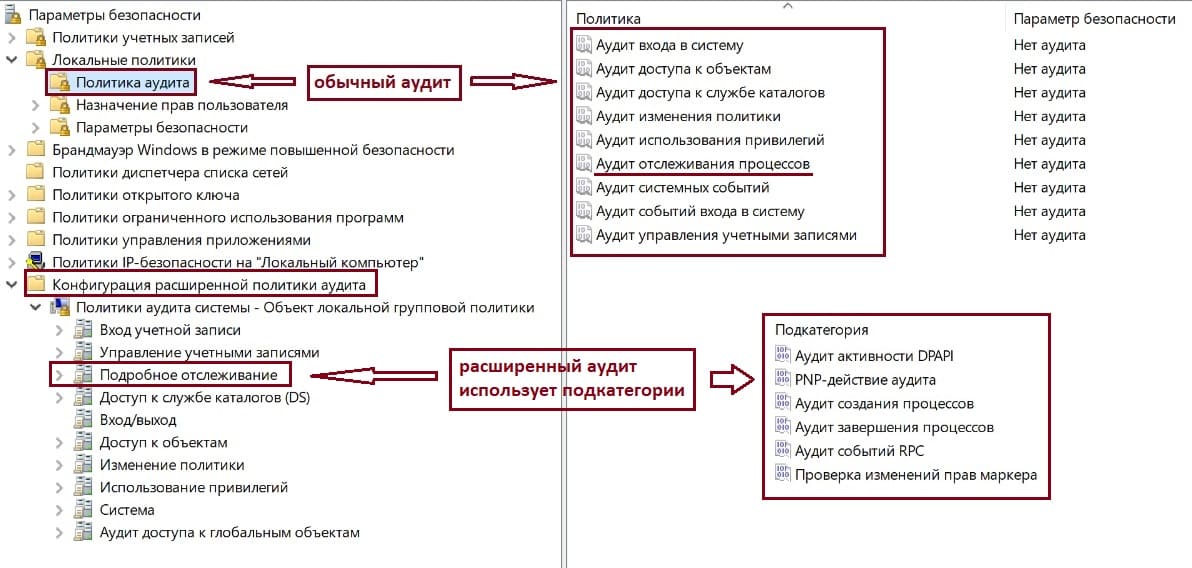

Знакомство с расширенным аудитом Windows

Речь пойдёт о настройках для систем Microsoft Windows Vista / Server 2008 и выше. Начиная с указанных операционных систем компания Microsoft сделала шаг вперёд в понимании аудита и управления им. Так появился расширенный аудит. Теперь администраторы и специалисты по информационной безопасности могут управлять аудитом на уровне не только категорий, но и подкатегорий.

Давайте подробнее остановимся на них. Откроем оснастку локальной групповой политики, используя команду «gpedit.msc» (или через «secpol.msc»). Для групповых политик всё будет аналогично, только все действия будут выполняться через «gpmc.msc».

Полный путь к настройкам аудита выглядит следующим образом: Конфигурация компьютера / Конфигурация Windows / Параметры безопасности / Локальные политики / Политика аудита (Computer Configuration / Windows Settings / Security Settings / Local Policies / Audit Policy).

Рисунок 1. Политика аудита

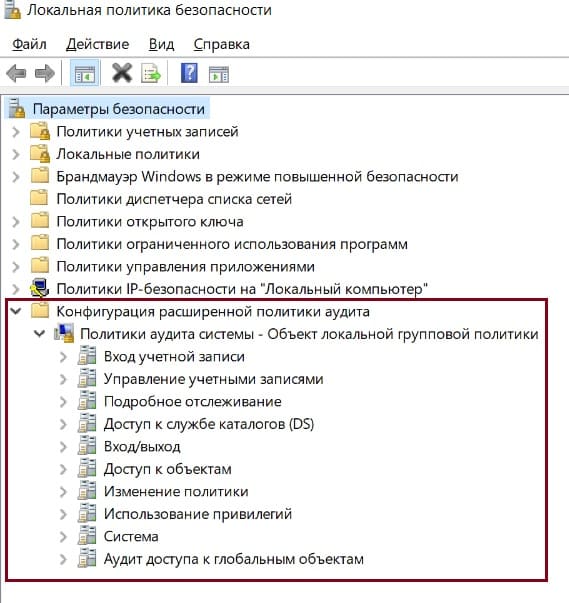

Расширенный аудит, в свою очередь, находится здесь: Конфигурация компьютера / Конфигурация Windows / Параметры безопасности / Конфигурация расширенной политики аудита (Computer Configuration / Windows Settings / Security Settings / Advanced Audit Policy Configuration).

Рисунок 2. Конфигурация расширенной политики аудита

Ниже на рисунке видно, как они коррелируют между собой.

Рисунок 3. Корреляция аудита и расширенного аудита

В общей сложности нам доступны 10 политик и 60 подкатегорий.

Таблица 1. Категории и подкатегории аудита

| Категория (Category) | Подкатегория (Subcategory) |

| Вход учётной записи (Account Logon) | Аудит проверки учётных данных (Audit Credential Validation) |

| Аудит службы проверки подлинности Kerberos (Audit Kerberos Authentication Service) | |

| Аудит операций с билетами службы Kerberos (Audit Kerberos Service Ticket Operations) | |

| Аудит других событий входа учётных записей (Audit Other Account Logon Events) | |

| Управление учётными записями (Account Management) | Аудит управления группами приложений (Audit Application Group Management) |

| Аудит управления учётными записями компьютеров (Audit Computer Account Management) | |

| Аудит управления группами распространения (Audit Distribution Group Management) | |

| Аудит других событий управления учётными записями (Audit Other Account Management Events) | |

| Аудит управления группами безопасности (Audit Security Group Management) | |

| Аудит управления учётными записями пользователей (Audit User Account Management) | |

| Подробное отслеживание (Detailed Tracking) | Аудит активности DPAPI (Audit DPAPI Activity) |

| PNP-действие аудита (Audit PNP Activity) | |

| Аудит создания процессов (Audit Process Creation) | |

| Аудит завершения процессов (Audit Process Termination) | |

| Аудит событий RPC (Audit RPC Events) | |

| Проверка изменений прав маркера (Audit Token Right Adjusted) [Windows 10 / Server 2016 и выше] | |

| Доступ к службе каталогов DS (DS Access) | Аудит подробной репликации службы каталогов (Audit Detailed Directory Service Replication) |

| Аудит доступа к службе каталогов (Audit Directory Service Access) | |

| Аудит изменения службы каталогов (Audit Directory Services Changes) | |

| Аудит репликации службы каталогов (Audit Directory Service Replication) | |

| Вход / выход (Logon / Logoff) | Аудит блокировки учётных записей (Audit Account Lockout) |

| Аудит заявок пользователей или устройств на доступ (Audit User / Device Claims) | |

| Аудит расширенного режима IPsec (Audit IPsec Extended Mode) | |

| Аудит основного режима IPsec (Audit IPsec Main Mode) | |

| Аудит быстрого режима IPsec (Audit IPsec Quick Mode) | |

| Аудит выхода из системы (Audit Logoff) | |

| Аудит входа в систему (Audit Logon) | |

| Аудит сервера политики сети (Audit Network Policy Server) | |

| Аудит других событий входа и выхода (Audit Other Logon / Logoff Events) | |

| Аудит специального входа (Audit Special Logon) | |

| Доступ к объектам (Object Access) | Аудит событий, создаваемых приложениями (Audit Application Generated) |

| Аудит служб сертификации (Audit Certification Services) | |

| Аудит сведений об общем файловом ресурсе (Audit Detailed File Share) | |

| Аудит общего файлового ресурса (Audit File Share) | |

| Аудит файловой системы (Audit File System) | |

| Аудит подключения платформы фильтрации (Audit Filtering Platform Connection) | |

| Аудит отбрасывания пакетов платформой фильтрации (Audit Filtering Platform Packet Drop) | |

| Аудит работы с дескрипторами (Audit Handle Manipulation) | |

| Аудит объектов ядра (Audit Kernel Object) | |

| Аудит других событий доступа к объектам (Audit Other Object Access Events) | |

| Аудит реестра (Audit Registry) | |

| Аудит съёмного носителя (Audit Removable Storage) | |

| Аудит диспетчера учётных записей безопасности (Audit SAM) | |

| Аудит сверки с централизованной политикой доступа (Audit Central Access Policy Staging) | |

| Изменение политики (Policy Change) | Аудит изменения политики аудита (Audit Policy Change) |

| Аудит изменения политики проверки подлинности (Audit Authentication Policy Change) | |

| Аудит изменения политики авторизации (Audit Authorization Policy Change) | |

| Аудит изменения политики платформы фильтрации (Audit Filtering Platform Policy Change) | |

| Аудит изменения политики на уровне правил MPSSVC (Audit MPSSVC Rule-Level Policy Change) | |

| Аудит других событий изменения политики (Audit Other Policy Change Events) | |

| Использование привилегий (Privilege Use) | Аудит использования привилегий, не затрагивающих конфиденциальные данные (Audit Non Sensitive Privilege Use) |

| Аудит других событий использования привилегий (Audit Other Privilege Use Events) | |

| Аудит использования привилегий, затрагивающих конфиденциальные данные (Audit Sensitive Privilege Use) | |

| Система (System) | Аудит драйвера IPsec (Audit IPsec Driver) |

| Аудит других системных событий (Audit Other System Events) | |

| Аудит изменения состояния безопасности (Audit Security State Change) | |

| Аудит расширения системы безопасности (Audit Security System Extension) | |

| Аудит целостности системы (Audit System Integrity) | |

| Аудит доступа к глобальным объектам (Global Object Access Auditing) | Файловая система (File system) |

| Реестр (Registry) |

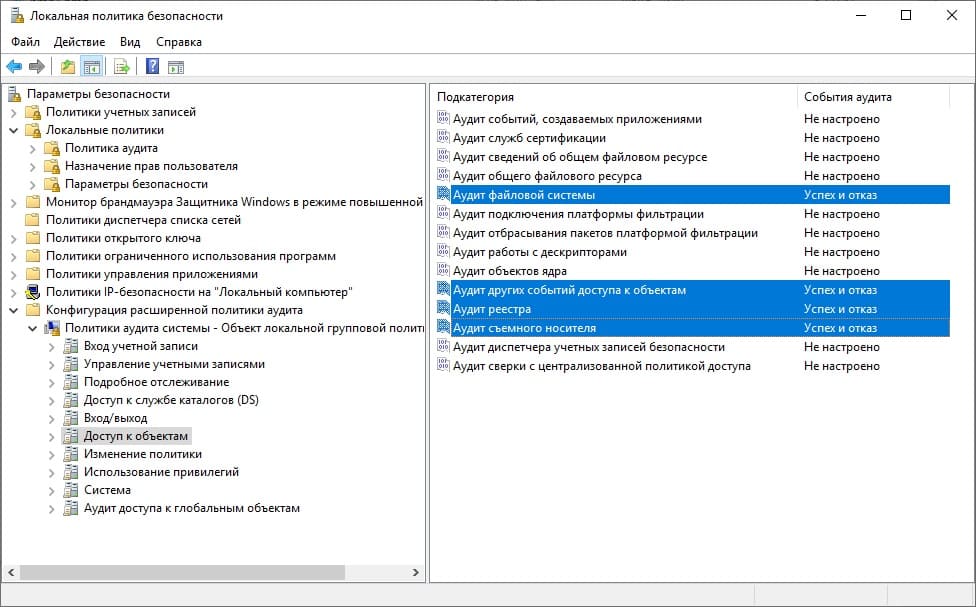

Теперь вместо включения аудита «Доступ к объектам» мы можем очень тонко настроить его по подкатегориям. Например, мы не будем включать аудит событий «платформы фильтрации Windows», потому что он генерирует крайне большое количество событий (всё сетевое взаимодействие хоста), которые к тому же лучше отслеживать на специализированном оборудовании, таком как межсетевые экраны, маршрутизаторы, прокси- и DNS-серверы.

Включим аудит файловой системы, реестра, съёмного носителя и других событий доступа к объектам, а всё остальное оставим в выключенном состоянии (параметр «Не настроено»).

Рисунок 4. Пример настройки аудита доступа к объектам через подкатегории

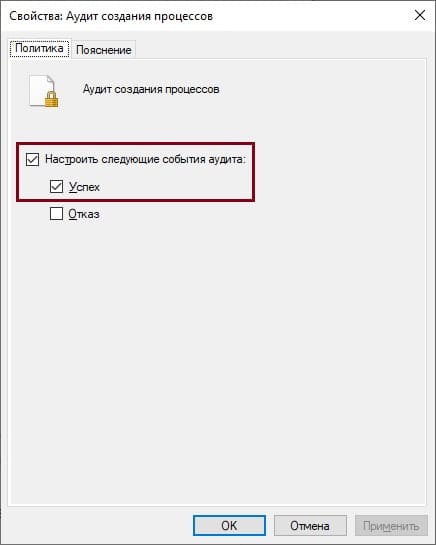

События аудита могут иметь значение «Успех и отказ», изображённое на рис. 4, или поддерживать только одно из двух состояний. Например, аудит создания процессов (Event ID 4688: A new process has been created) может быть только «успешным» (рис. 5).

Рисунок 5. Аудит создания процессов регистрирует успешные события

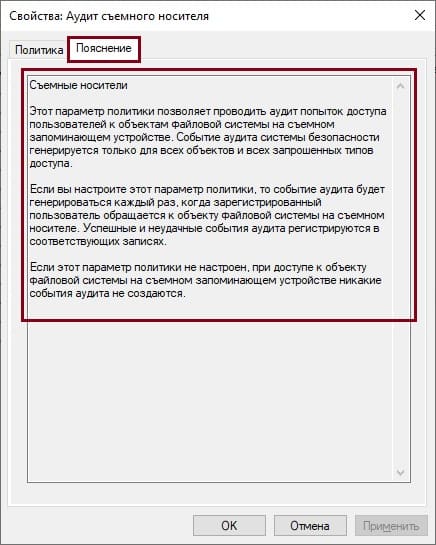

Если вы не знаете, нужна ли вам та или иная политика аудита, то ознакомиться с их описанием тоже очень легко. Оно есть на вкладке «Пояснение» соответствующей политики.

Рисунок 6. Вкладка с описанием политики

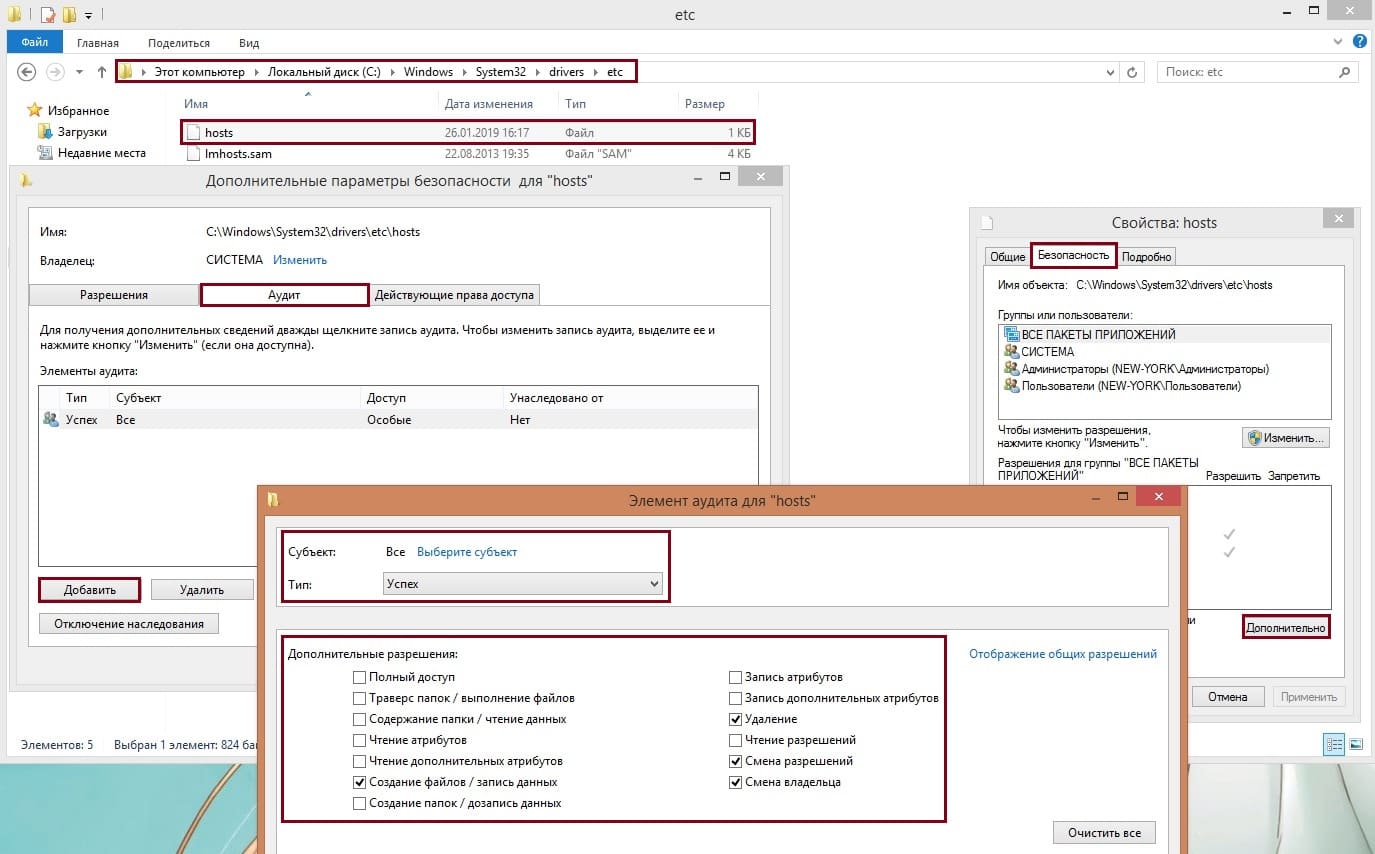

Для некоторых политик аудита дополнительно нужно настраивать системные списки управления доступом (SACL). Это в первую очередь касается файлового аудита и аудита реестра (альтернатива — использовать весьма специфичную политику «Аудит доступа к глобальным объектам»).

Например, чтобы отслеживать изменения в файле «hosts», откроем его свойства и перейдём в настройки аудита: «Безопасность» -> «Дополнительно» -> «Аудит». Добавим субъект аудита: выбираем группу «Все». Тип аудита — «Успех». Ставим галочки напротив записи данных, удаления, смены разрешений и смены владельца.

Рисунок 7. Настройка SACL

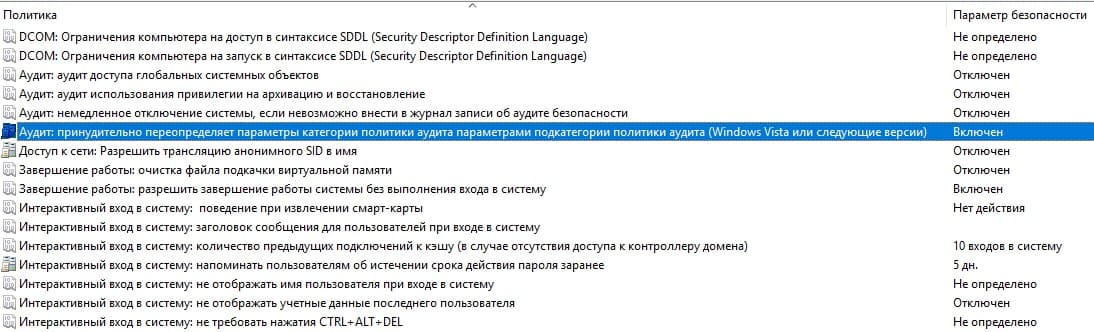

Если в вашей компании уже существуют различные групповые политики с настройками аудита, но вы хотите начать использовать расширенный аудит и подкатегории, то для этого случая Microsoft учла и ввела новую политику, которая называется «Аудит: принудительно переопределяет параметры категории политики аудита параметрами подкатегории политики аудита (Windows Vista или следующие версии)» (Audit: Force audit policy subcategory settings (Windows Vista or later) to override audit policy category settings). По умолчанию она включена. Проверить состояние политики можно здесь: Конфигурация компьютера / Конфигурация Windows / Параметры безопасности / Локальные политики / Параметры безопасности (Computer Configuration / Windows Settings / Security Settings / Local Policies / Security Options).

Рисунок 8. Принудительное переопределение параметров политики аудита

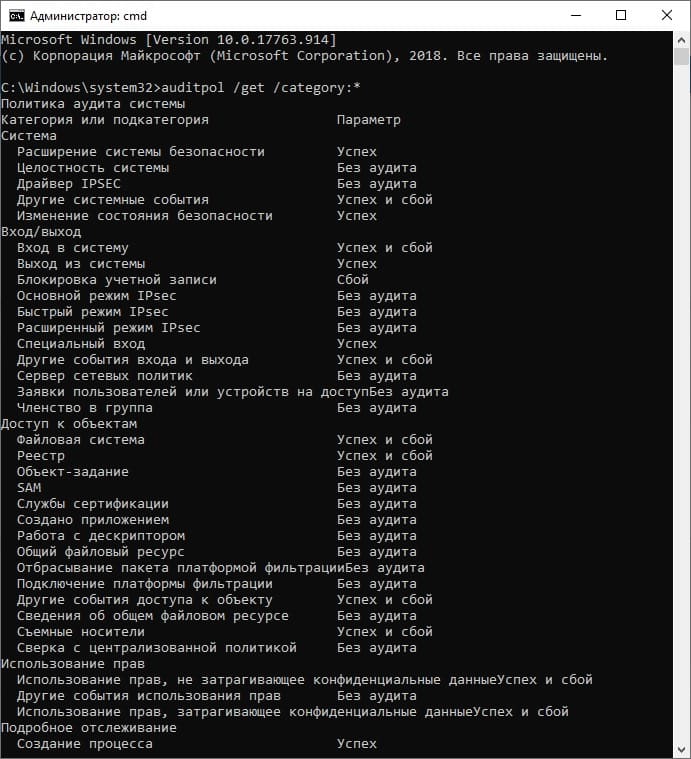

Дополнительно вы можете управлять политиками аудита через инструмент командной строки «auditpol.exe».

Рисунок 9. Использование инструмента auditpol

Настройка политик аудита

Очень часто можно услышать совет: «давайте включим все политики». Это, конечно, — «путь джедая», но, как показывает практика, не все джедаи добрались до финала.

Для большинства сценариев мониторинга нет острой необходимости включать всё. Это излишне. Включая все политики, вы можете получить гигантский поток событий, в котором очень легко «утонуть». В большой инфраструктуре с несколькими тысячами Windows-хостов поток событий может исчисляться десятками тысяч EPS (событий в секунду). Это порождает другую, не менее сложную задачу: как этим управлять, где это хранить, как обрабатывать.

Предлагаем рассмотреть оптимальный список политик, который может вам понадобиться. Также стоит обратить внимание на то, что фактически настроек две (и, соответственно, существуют две различные GPO). Первая — исключительно для контроллеров домена, так как часть событий (например, ID 4768: A Kerberos authentication ticket (TGT) was requested) фиксируется исключительно на них. Вторая — для рядовых серверов и АРМ пользователей.

Таблица 2. Рекомендуемые настройки аудита Windows

| Категория | Подкатегория | Включить | Хост (DC, сервер, АРМ) | Категория (успех / отказ) |

| Account Logon | Audit Credential Validation | + | DC, сервер, АРМ | Успех и отказ |

| Audit Kerberos Authentication Service | + | DC | Успех и отказ | |

| Audit Kerberos Service Ticket Operations | + | DC | Успех и отказ | |

| Audit Other Account Logon Events | — | |||

| Account Management | Audit Application Group Management | + | DC | Успех и отказ |

| Audit Computer Account Management | + | DC | Успех | |

| Audit Distribution Group Management | + | DC | Успех | |

| Audit Other Account Management Events | + | DC, сервер, АРМ | Успех | |

| Audit Security Group Management | + | DC, сервер, АРМ | Успех | |

| Audit User Account Management | + | DC, сервер, АРМ | Успех и отказ | |

| Detailed Tracking | Audit DPAPI Activity | + | DC, сервер, АРМ | Успех и отказ |

| Audit PNP Activity | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Process Creation | + | DC, сервер, АРМ | Успех | |

| Audit Process Termination | — | |||

| Audit RPC Events | — | |||

| Audit Token Right Adjusted | — | |||

| DS Access | Audit Detailed Directory Service Replication | + | DC | Успех и отказ |

| Audit Directory Service Access | + | DC | Успех и отказ | |

| Audit Directory Services Changes | + | DC | Успех и отказ | |

| Audit Directory Service Replication | + | DC | Успех и отказ | |

| Logon/Logoff | Audit Account Lockout | + | DC, сервер, АРМ | Отказ |

| Audit User / Device Claims | — | |||

| Audit IPsec Extended Mode | — | |||

| Audit IPsec Main Mode | — | |||

| Audit IPsec Quick Mode | — | |||

| Audit Logoff | + | DC, сервер, АРМ | Успех | |

| Audit Logon | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Network Policy Server | — | |||

| Audit Other Logon / Logoff Events | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Special Logon | + | DC, сервер, АРМ | Успех | |

| Object Access | Audit Application Generated | — | ||

| Audit Certification Services | — | |||

| Audit Detailed File Share | — | |||

| Audit File Share | — | |||

| Audit File System | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Filtering Platform Connection | — | |||

| Audit Filtering Platform Packet Drop | — | |||

| Audit Handle Manipulation | — | |||

| Audit Kernel Object | — | |||

| Audit Other Object Access Events | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Registry | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Removable Storage | + | DC, сервер, АРМ | Успех и отказ | |

| Audit SAM | — | |||

| Audit Central Access Policy Staging | — | |||

| Policy Change | Audit Policy Change | + | DC, сервер, АРМ | Успех |

| Audit Authentication Policy Change | + | DC, сервер, АРМ | Успех | |

| Audit Authorization Policy Change | + | DC, сервер, АРМ | Успех | |

| Audit Filtering Platform Policy Change | — | |||

| Audit MPSSVC Rule-Level Policy Change | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Other Policy Change Events | — | |||

| Privilege Use | Audit Non Sensitive Privilege Use | + | DC, сервер, АРМ | Успех и отказ |

| Audit Other Privilege Use Events | — | |||

| Audit Sensitive Privilege Use | + | DC, сервер, АРМ | Успех и отказ | |

| System | Audit IPsec Driver | — | ||

| Audit Other System Events | + | DC, сервер, АРМ | Успех и отказ | |

| Audit Security State Change | + | DC, сервер, АРМ | Успех | |

| Audit Security System Extension | + | DC, сервер, АРМ | Успех | |

| Audit System Integrity | — | |||

| Global Object Access Auditing | File system | — | ||

| Registry | — |

После включения описанных политик у вас будут все необходимые события для мониторинга и расследования инцидентов.

Усиление цифровой обороны

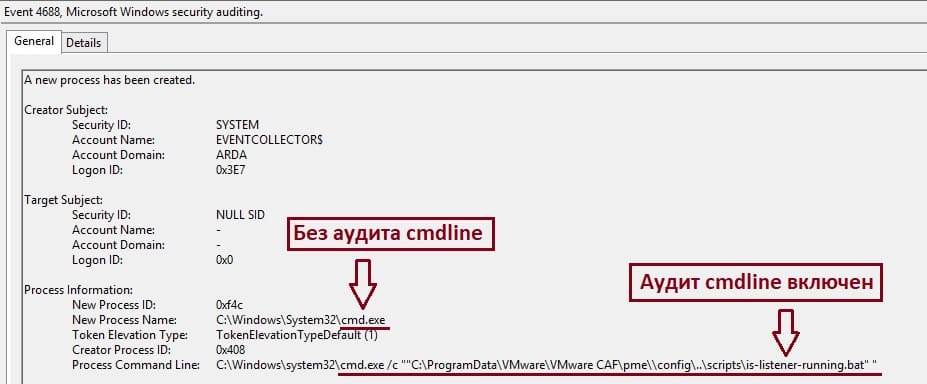

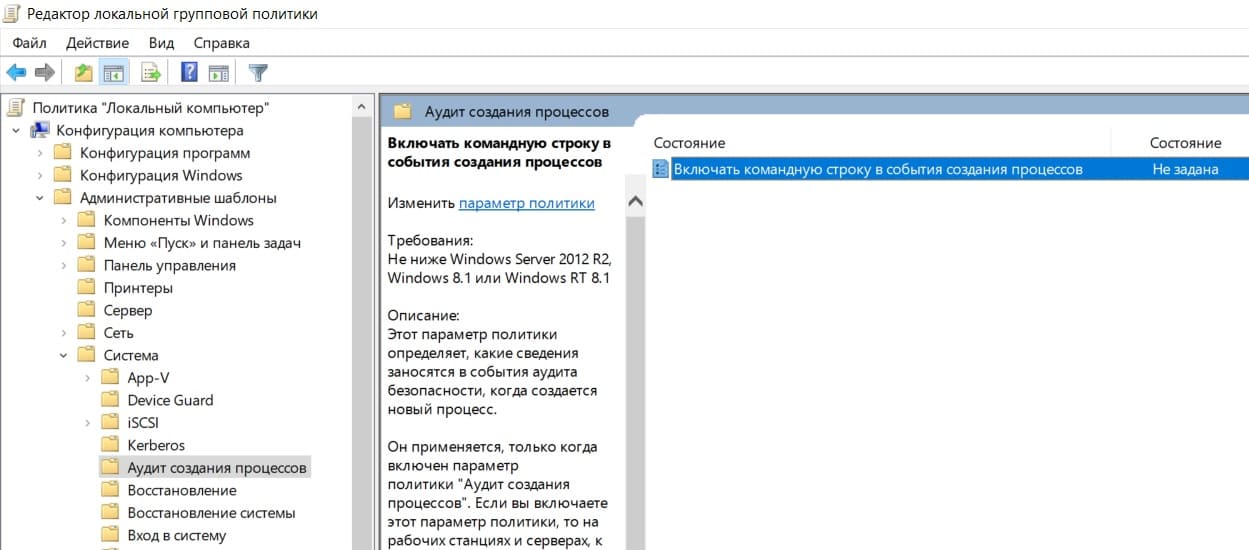

Для максимальной отдачи необходимо выполнить ещё одну настройку — включить логирование «командной строки процесса». Тогда на рабочих станциях и серверах, к которым применяется этот параметр политики, сведения из командной строки будут заноситься в журнал событий «Безопасность» (Security) с ID 4688.

Рисунок 10. Журналирование командной строки процесса

Требования к версии ОС: не ниже Windows Server 2012 R2, Windows 8.1. Данная функциональность также доступна и на ОС Windows 7, Windows Server 2008 R2, Windows 8, Windows Server 2012 после установки обновления KB 3004375.

Путь к политике: Конфигурация компьютера / Административные шаблоны / Система / Аудит создания процессов (Computer Configuration / Administrative Templates / System / Audit Process Creation). Имя: «Включать командную строку в события создания процессов» (Include command line in process creation events).

Рисунок 11. Путь к аудиту создания процессов

Включаем политику, выставив соответствующее значение, и нажимаем «Применить» (Apply).

Рисунок 12. Настройка «Включать командную строку в события создания процессов»

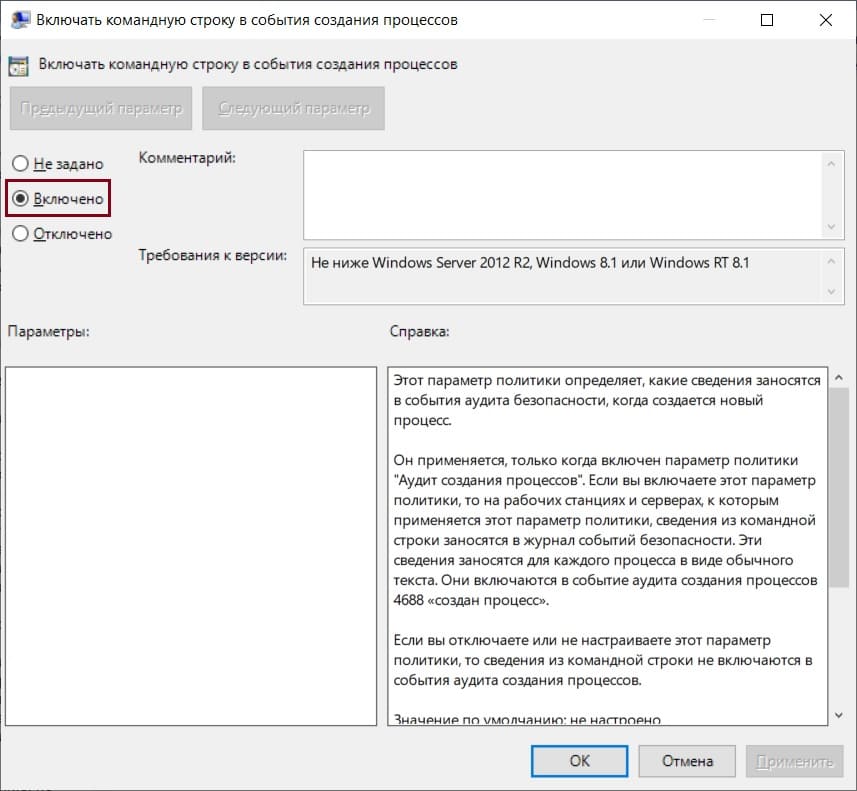

После включения этой политики в журнале событий «Безопасность» (Security) в событиях с кодом 4688 появится дополнительное значение «Командная строка процесса» (Process Command Line), где будет отображаться тело исполняемой команды.

В примере ниже демонстрируется, как это поможет заглянуть чуть глубже. На первый взгляд в событии происходит запуск легитимного процесса «opera_autoupdate.exe», но вот строка «Process Command Line» больше похожа на запуск утилиты «mimikatz». Без активированной политики «Включать командную строку в события создания процессов» мы этого не зафиксируем.

Рисунок 13. Детектирование mimikatz

Укрепим нашу оборону и полным журналированием работы самого мощного инструмента ОС Windows — PowerShell. Для этого необходима версия PowerShell 5.0 или выше.

PowerShell 5.0 / 5.1 предустановлен в Windows 10, Windows Server 2016 и Windows Server 2019. Для остальных операционных систем необходимо обновить модуль Windows Management Framework.

Список поддерживаемых ОС:

- Windows Server 2012 R2

- Windows Server 2012

- Windows Server 2008 R2 SP1

- Windows 8.1

- Windows 8

- Windows 7 SP1

Скачайте с сайта Microsoft соответствующую версию, выполните установку и перезагрузку хоста. Также обязательным требованием является наличие Microsoft .NET Framework 4.5 или выше.

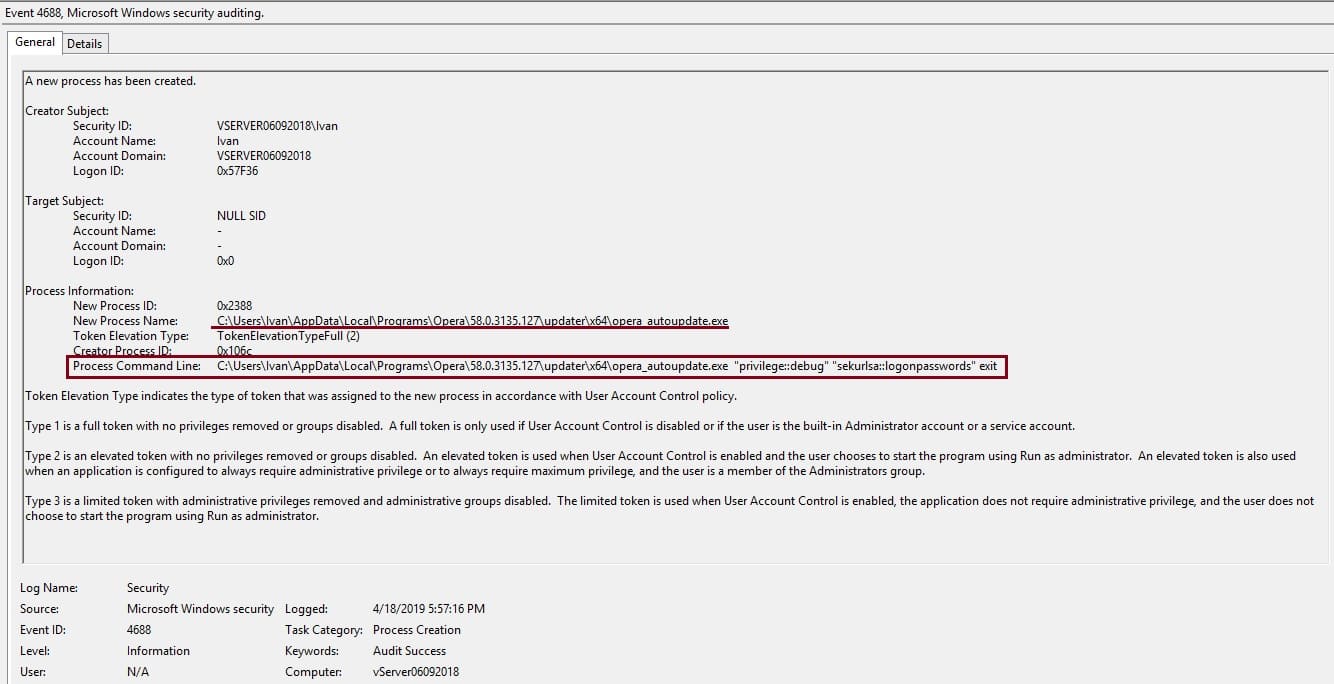

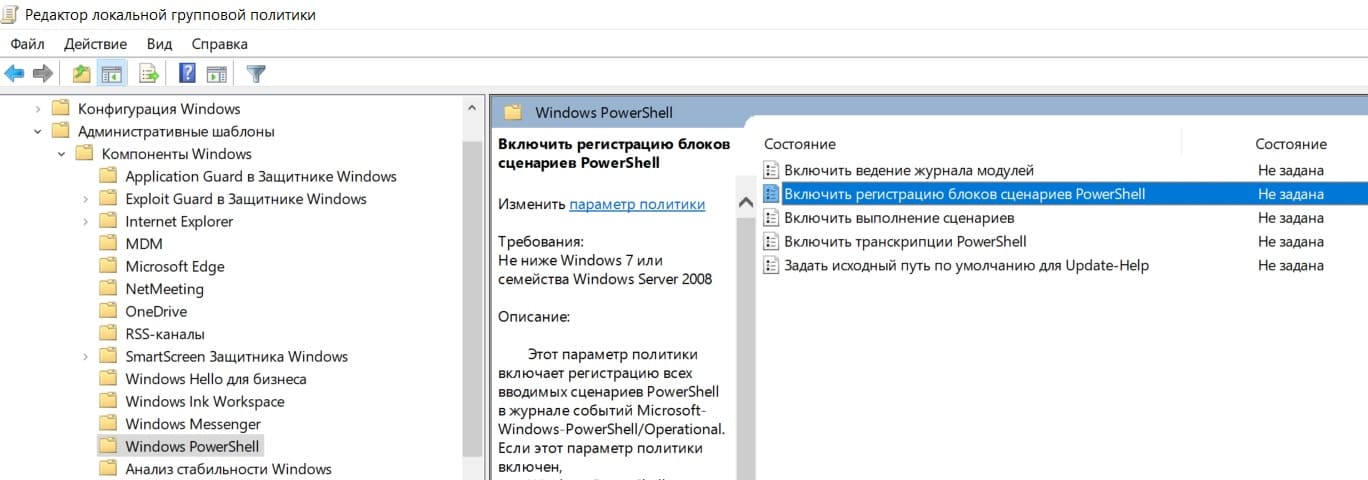

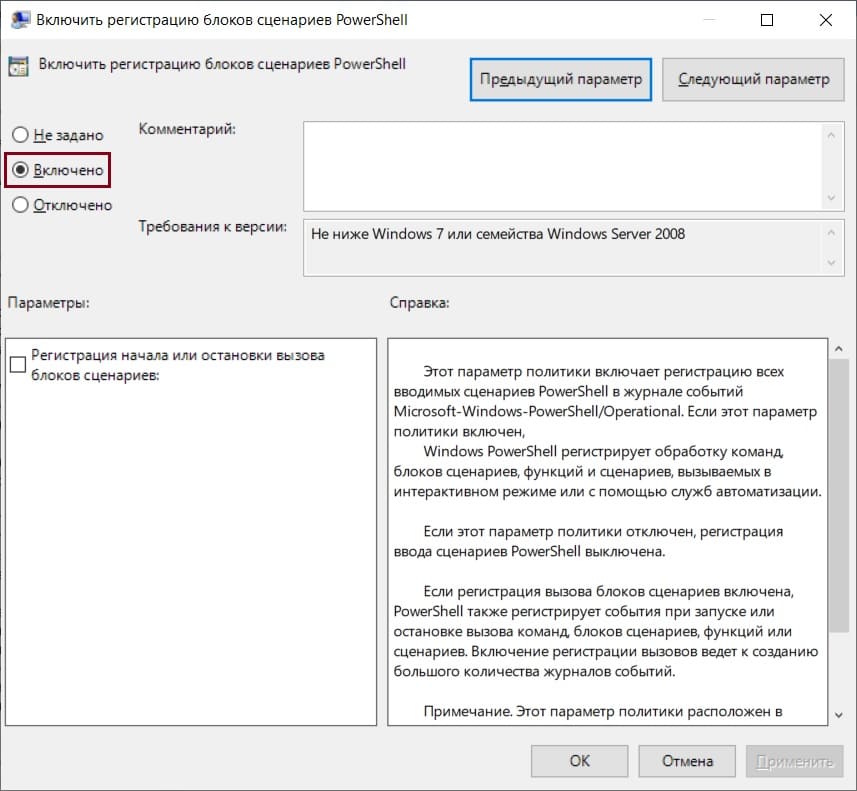

Включим регистрацию блоков сценариев PowerShell через соответствующую политику. Она находится по следующему пути: Административные шаблоны / Компоненты Windows / Windows PowerShell (Administrative Templates / Windows Components / Windows PowerShell). Имя: «Включить регистрацию блоков сценариев PowerShell» (Turn on PowerShell Script Block Logging)

Рисунок 14. Путь к аудиту Windows PowerShell

Включаем политику и нажимаем «Применить» (Apply). При этом устанавливать галочку напротив поля «Регистрация начала или остановки вызова блоков сценариев» (Log script block invocation start / stop events) не нужно. Данная функция увеличивает количество регистрируемых событий, которые не несут полезной информации.

Рисунок 15. Включить регистрацию блоков сценариев PowerShell

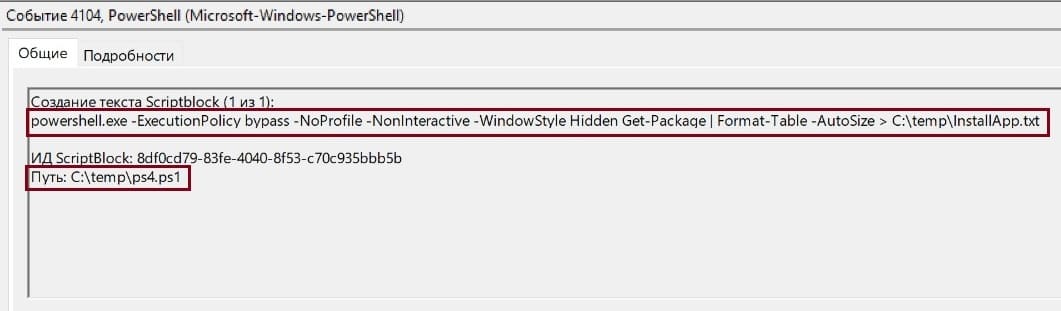

После включения этой политики PowerShell будет регистрировать в журнале событий трассировки Microsoft-Windows-PowerShell/Operational с кодом события 4104 все блоки сценариев, в том числе — путь, тело скрипта и все используемые командлеты.

Рисунок 16. Пример регистрируемого события 4104

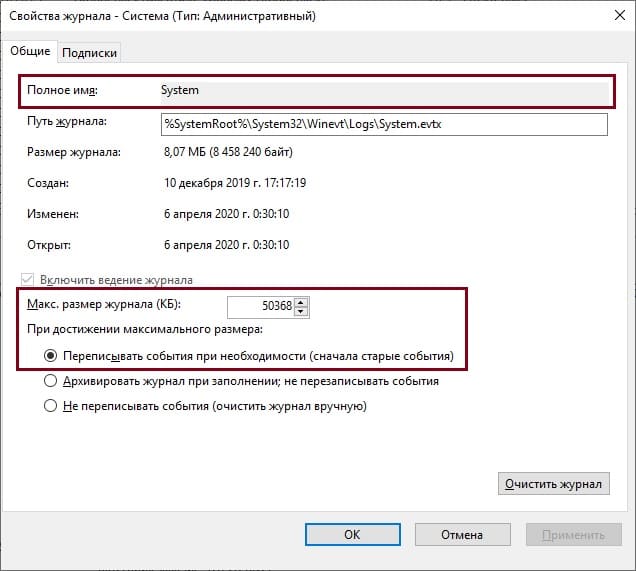

Хорошей практикой является увеличение размера самих журналов, даже если вы используете SIEM или сервер сборщика событий (Windows Event Collector). Например, журнал «Безопасность» (Security) по умолчанию имеет размер 20 МБ. При настроенном аудите на типичном АРМ этого объёма хватит на журналирование нескольких дней, на сервере — нескольких часов, а на контроллере домена 20 МБ не хватит ни на что.

Рекомендуем для всех основных журналов следующие объёмы:

- журнал «Установка» (Setup) — не менее 10 МБ,

- журнал «Система» (System) — не менее 50 МБ,

- журнал «Приложение» (Application) — не менее 50 МБ,

- журнал «Безопасность» (Security) — не менее 200 МБ (для контроллера домена — не менее 500 МБ).

При этом оставляем функцию перезаписи старых событий (по умолчанию она активирована).

Рисунок 17. Настройка хранения журналов аудита

Выводы

Настройка необходимых для мониторинга политик аудита, локальное долговременное хранение журналов, протоколирование запуска процессов и команд PowerShell позволит не упустить важные события безопасности и тщательно расследовать инциденты. Это — один из ключевых этапов в построении процессов непрерывного мониторинга, снижения рисков ИБ и повышения уровня защищённости.

В дальнейшем важно будет обеспечить централизованный сбор и хранение журналов в SIEM-системе, настройку корреляционных правил, киберразведку (Threat Intelligence), проведение активных испытаний безопасности в формате Red / Blue Team.