- Данная установка запрещена политикой, заданной системным администратором — как исправить

- Отключение политик, запрещающих установку программ

- Просмотр политик установки в редакторе локальной групповой политики

- С помощью редактора реестра

- Дополнительные методы исправить ошибку «Данная установка запрещена политикой»

- Настраиваем Windows Server так, чтобы у вас все было, при этом вам за это ничего не было

- Часть первая. «Запрещательная»

- Часть вторая. «Время и прочая романтика»

- Часть третья. «Интерактивная»

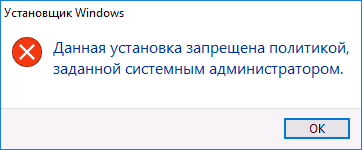

Данная установка запрещена политикой, заданной системным администратором — как исправить

В этой инструкции подробно о способах решить проблему с установкой ПО и исправить ошибку. Для исправления, ваша учетная запись Windows должна иметь права администратора. Схожая ошибка, но имеющая отношение к драйверам: Установка этого устройства запрещена на основании системной политики.

Отключение политик, запрещающих установку программ

При появлении ошибки установщика Windows «Данная установка запрещена политикой, заданной системным администратором» в первую очередь следует попробовать посмотреть, заданы ли какие-либо политики, ограничивающие установку ПО и, если таковые имеются, удалить или отключить их.

Шаги могут быть разными в зависимости от используемой редакции Windows: если у вас установлена Pro или Enterprise версия, вы можете использовать редактор локальной групповой политики, если Домашняя — редактор реестра. Далее рассмотрены оба варианта.

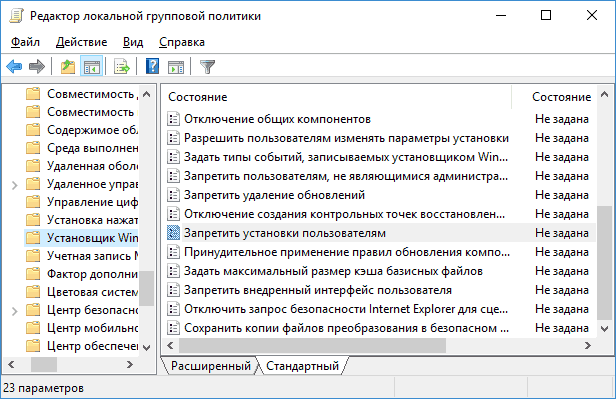

Просмотр политик установки в редакторе локальной групповой политики

Для Windows 10, 8.1 и Windows 7 Профессиональной и корпоративной вы можете использовать следующие шаги:

- Нажмите клавиши Win+R на клавиатуре, введите gpedit.msc и нажмите Enter.

- Зайдите в раздел «Конфигурация компьютера» — «Административные шаблоны» — «Компоненты Windows» — «Установщик Windows».

- В правой панели редактора убедитесь, что никакие политики ограничения установки не заданы. Если это не так, дважды кликните по политике, значение которой нужно изменить и выберите «Не задано» (это значение по умолчанию).

- Зайдите в аналогичный раздел, но в «Конфигурация пользователя». Проверьте, чтобы и там все политики были не заданы.

Перезагрузка компьютера после этого обычно не требуется, можно сразу попробовать запустить установщик.

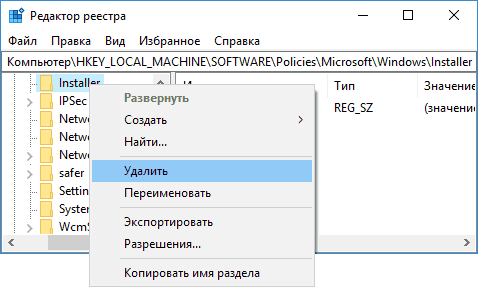

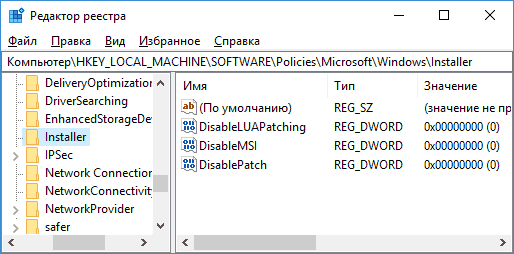

С помощью редактора реестра

Проверить наличие политик ограничения установки ПО и удалить их при необходимости можно и с помощью редактора реестра. Это будет работать и в домашней редакции Windows.

- Нажмите клавиши Win+R, введите regedit и нажмите Enter.

- В редакторе реестра перейдите к разделуи проверьте, есть ли в нем подраздел Installer. Если есть — удалите сам раздел или очистите все значения из этого раздела.

- Аналогичным образом, проверьте, есть ли подраздел Installer в разделеи, при его наличии, очистите его от значений или удалите.

- Закройте редактор реестра и попробуйте снова запустить установщик.

Обычно, если причина ошибки действительно в политиках, приведенных вариантов оказывается достаточно, однако есть и дополнительные методы, иногда оказывающиеся работоспособными.

Дополнительные методы исправить ошибку «Данная установка запрещена политикой»

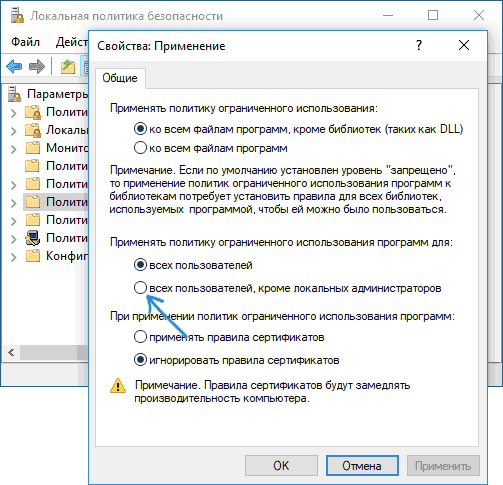

Если предыдущий вариант не помог, можно попробовать следующие два способа (первый — только для Pro и Enterprise редакций Windows).

- Зайдите в Панель управления — Администрирование — Локальная политика безопасности.

- Выберите «Политики ограниченного использования программ».

- Если политики не определены, нажмите правой кнопкой мыши по «Политики ограниченного использования программ» и выберите «Создать политику ограниченного использования программ».

- Дважды нажмите по «Применение» и в разделе «Применять политику ограниченного использования программ» выберите «всех пользователей, кроме локальных администраторов».

- Нажмите Ок и обязательно перезагрузите компьютер.

Проверьте, была ли исправлена проблема. Если нет, рекомендую снова зайти в этот же раздел, нажать правой кнопкой по разделу политик ограниченного использования программ и удалить их.

Второй метод также предполагает использование редактора реестра:

- Запустите редактор реестра (regedit).

- Перейдите к разделуи создайте (при отсутствии) в нем подраздел с именем Installer

- В этом подразделе создайте 3 параметра DWORD с именами DisableMSI, DisableLUAPatching и DisablePatch и значением 0 (ноль) у каждого из них.

- Закройте редактор реестра, перезагрузите компьютер и проверьте работу установщика.

Если ошибка возникает при установке или обновлении Google Chrome, попробуйте удалить раздел реестра HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Google\ — это может сработать.

Думаю, один из способов поможет вам решить проблему, а сообщение о том, что установка запрещена политикой больше не появится. Если же нет — задавайте вопросы в комментариях с подробным описанием проблемы, я постараюсь помочь.

А вдруг и это будет интересно:

Почему бы не подписаться?

Рассылка новых, иногда интересных и полезных, материалов сайта remontka.pro. Никакой рекламы и бесплатная компьютерная помощь подписчикам от автора. Другие способы подписки (ВК, Одноклассники, Телеграм, Facebook, Twitter, Youtube, Яндекс.Дзен)

19.09.2018 в 20:47

Здравствуйте. Не могу установить гугл хром и гугл диск.

Запуская программу установки появляется сообщение: Администратор вашей сети применил групповую политику, которая не позволяет выполнить установку.

Помогите пожалуйста решить проблему.

20.09.2018 в 12:45

А это не какой-то рабочий компьютер? Быть может, тогда действительно админ запретил устанавливать свои браузеры.

20.09.2018 в 13:05

Нет, это мой личный компьютер.

Такая проблема возникла недавно, так как раньше хром я могла установить.

Когда возникла эта ошибка, я удалила все данные о хроме. Думала, что это поможет решить проблему.

И теперь не могу установить и хром, и гугл диск

21.09.2018 в 16:29

а нет ли точек восстановления системы? Если есть, можно попробовать восстановить на дату, когда проблемы еще не было.

03.04.2019 в 13:21

Да, прямо точь в точь такая же проблема

04.12.2018 в 17:55

Такая же беда, не устанавливается гугл хром, Администратор вашей сети применил групповую политику… Точек восстановления нет увы, как уже быть не знаю. Сможете помочь?

15.12.2018 в 03:25

Здравствуйте, есть проблема с установщиком, «Администратор вашей сети применил групповую политику… » прочитал вашу статью, перепробовал все описанные методы, но к сожалению ничего не изменилось, Администратор по прежнему рулит… как проще всего исправить? и из-за чего такое возникло? Заранее спасибо за развернутый ответ.

15.12.2018 в 10:34

А редактор локальной групповой политики у вас работает? Если да, то для всех ли там параметров установлено «не задано» (по умолчанию так должно быть) в разделе Установщик Windows?

15.12.2018 в 06:15

Windows 10 корпоративная 2016 года лицензия такая же проблема как у Дарии

возникла спонтанно

Настраиваем Windows Server так, чтобы у вас все было, при этом вам за это ничего не было

Parallels Parallels Remote Application Server (RAS) представляет из себя RDP с человеческим лицом, но некоторые его фишки должны быть настроены на стороне Windows Server (либо в виртуальных машинах, которые вы используете). Под катом рекомендации Матвея Коровина из команды техподдержки Parallels о настройках Windows Server при использовании RAS.

Ниже будут представлены групповые политики, которые смогут сделать ваш Parallels RAS (или просто сервер терминалов) более удобным и безопасным. Для более целевого использования приведенных ниже конфигураций, рекомендуем создать отдельную группу пользователей Parallels RAS и применять групповые политики именно к ней.

Часть первая. «Запрещательная»

Прячем элементы эксплорера (Диски, кнопка «Пуск» и тд)

По умолчанию при подключении к терминальному серверу \ виртуальной машине пользователь, добавленный в группу «Пользователи удаленного рабочего стола» увидит полностью функциональный рабочий стол.

Локальные диски будут ему видны и часто доступны. Согласитесь, это неплохая дыра в безопасности, если пользователь даже со своими лимитированными правами будет иметь возможность доступа к локальным дискам и файлам на удаленном сервере.

Даже если установить правильное разграничение доступа и тем самым обезопасить себя пугливый юзверь все равно будет путать диски терминального сервера со своими локальными дисками и в ужасе звонить в тех поддержку. Наилучшим решением такой ситуации будет спрятать локальные диски терминального сервера от пытливого взора энд юзера.

Расположение групповой политики:

User Configuration\Policies\Administrative Templates\Windows Components\Windows Explorer

И измените значение следующих опций:

• Hide these specified drives in My Computer — изменив значение этой опции, вы можете убрать упоминание конкретных дисков из меню компьютера и всех связанных меню, однако это не запрещает доступ к дискам. Если пользователь задаст абсолютный адрес диска, то он откроется.

• Prevent access to drives from My Computer — запретить доступ к конкретным дискам. При включении этой опции доступ к дискам будет ограничен, но диски будут отображены в file explorer.

Что еще можно спрятать от пользователя, используя эту групповую политику:

• Remove Run menu from Start Menu – при активации убирает кнопку «Пуск» из меню

• Remove Search button from Windows Explorer – здесь все просто: поиск в эксплорере будет недоступен

• Disable Windows Explorer’s default context menu – это функция лишает пользователя возможности вызывать менюшку правым кликом мыши (можно купить старых мышек от мака и сэкономить на одной кнопке)

После написания этой части проснулась просто-таки депутатская страсть к запретам. На этом фоне стоит рассказать вам, какими способами можно запретить пользователю все.

Запрещаем использование командной строки (даже если пользователь сможет открыть CMD ему останется просто любоваться черным окошком с уведомлением о запрете доступа)

Расположение групповой политики:

User Configuration → Policies → Administrative Templates → System → Prevent access to the command promt.

Меняем значение на enabled.

Опция Disable the command prompt script processing also запрещает пользователю выполнять скрипты.

Есть один нюанс: если у вас настроены логон скрипты при включении этой опции, они выполняться не будут.

Убираем кнопки выключения \ перезагрузки \ сна (будет обидно, если удаленный пользователь случайно выключит терминальный сервер)

Расположение групповой политики:

User Configuration → Administrative Templates → Start Menu and Taskbar → Remove and prevent access to the Shut Down, Restart, Sleep, and Hibernate Commands

При включении этой опции пользователь сможет только заблокировать сессию или разлогиниться из нее.

Запрещаем Автозапуск «Управление сервером» при логине

Расположение групповой политики:

Computer Configuration → Policies → Administrative Templates → System → Server Manager → Do not display Server Manager automatically at logon

Меняем значение на enabled.

Запрещаем запуск PowerShell

Расположение групповой политики:

User Configuration → Policies → Administrative Templates → System → Don’t run specified Windows applications

Включаем эту политику и добавляем туда следующие приложения

powershell.exe and powershell_ise.exe

Этой политикой можно запретить запуск любых установленных (а также не установленных) приложений.

Прячем элементы панели управления

Расположение групповой политики:

User Configuration → Administrative Templates → Control Panel → Show only specified Control Panel items.

При включении этой политики все элементы панели управления будут скрыты от пользователя. Если пользователю должны быть доступны какие-либо элементы, добавьте их в исключения.

Запрещаем запуск редактора реестра

Расположение групповой политики:

User Configuration → Policies → Administrative Templates → System → Prevent access to registry editing tools

Меняем значение на enabled.

Запрещаем все

Логичным завершением этой части статьи будет рассказ о том, как запретить пользователям все. Есть мнение, что пользователь должен подключиться к удаленному рабочему столу, посмотреть на него и, убедившись в торжестве технического прогресса, отключиться.

Для достижения этой цели нам нужно создать групповую политику добавления дополнительных ключей в реестре Windows:

Расположение групповой политики:

User Configuration\Preferences\ Windows Settings\Registry

Кликаем правой кнопкой мыши по Registry затем New затем Registry item

Добавляем новый REG_DWORD параметр RestrictRun со значением 1 в ключ реестра

HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\

Теперь пользователю запрещено запускать любые приложения кроме системных.

Как запретить ему пользоваться CMD и Power Shell описано выше.

Если вы все-таки решите (исключительно по доброте душевной) разрешить пользователям запуск каких-либо приложений, их нужно будет добавить в «разрешительный список» путем создания в ключе

Значением типа string, используя порядковый номер разрешаемой программы в качестве имени (нумерация как это не странно начинается с 1), и именем разрешаемой программы в качестве значения.

HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\RestrictRun]

String Name:«1»=«notepad.exe»

String Name «2»=«calc.exe»

При такой конфигурации пользователь сможет запустить только блокнот и калькулятор.

На этом хочется закончить «Запрещательную» часть. Конечно, можно упомянуть еще некоторое количество «Низя», но все это настраивается через Parallels Client и встроенные политики Parallels RAS.

Часть вторая. «Время и прочая романтика»

Установка временных лимитов для удаленных сессий

Бывает, что пользователь запускает приложение в фоне и может даже не пользоваться им. Если для обычных приложений это не страшно, то запущенное в фоне опубликованное приложение / рабочий стол занимает лицензию, а лицензии, как бы дико это не звучало для России, стоят денег.

Для решения этого вопроса умные люди из Microsoft придумали различные статусы терминальных сессий и временные лимиты для них.

Какие бывают статусы терминальных сессий:

Active – сессия активна и в ней что-то происходит. Пользователь двигает мышкой, нажимает на кнопки и создает имитацию бурной деятельности

IDLE – соединение есть, сессия запущена, приложение работает, но пользователь активности не проявляет

Disconnected – пользователь нажал крестик и отключился. Объяснять конечному пользователю, что за зверь логоф и чем он питается — бесполезно.

Наиболее целесообразно устанавливать временные рамки на IDLE и Disconnected сессий.

В них ничего не происходит, а лицензии занимаются.

Добиться этого мы можем опять-таки, используя групповые политики.

Расположение групповой политики:

User Configuration → Policies → Administrative Templates Administrative Templates → Windows Components → Remote Desktop Services → Remote Desktop Session Host → Session Time Limits

В этой ветке есть несколько опций. Давайте разберем их все:

Set time limit for active but idle Remote Desktop Services sessions

Максимальное время работы для Active сессий.

Set time limit for active Remote Desktop Services sessions

Максимальное время работы для IDLE сессий.

Set time limit for disconnected sessions

Максимальное время работы для disconnected сессий.

End session when time limits are reached

Если установить эту политику в Enabled статус, то по достижению временного лимита сессии будут завершаться, а не отключаться.

Настройка временных лимитов – важный шаг для оптимизации работы сервера и оптимизации затрат на ПО.

Установка времени логина для пользователей или скажем нет переработкам

У каждого из нас есть рабочий день, а также утро, вечер и ночь. Но Британские (или Мальтийские) ученые недавно выяснили, что от работы, оказывается, можно заболеть или даже умереть. Работа — это очень сильный и опасный наркотик, поэтому в ярой заботе о любимых пользователях мы должны ограничить им время, когда они могут логиниться на сервер. А то надумают тоже работать из дома, отпуска и по выходным. И помогут нам в этом не групповые политики. Настройка времени работы находится в свойствах пользователя. Где-то далеко в начале этой статьи я упоминал, что все манипуляции лучше производить со специально созданной группой пользователей Parallels RAS, так вот, на примере этой группы мы и разберем, как установить часы работы.

Идем в левый нижний угол нашего экрана, нажимаем кнопку пуск и печатаем dsa.msc

Откроется всеми любимая оснастка Active Directory Users and Computers.

Найдите созданную вами группу пользователей Parallels RAS кликните по ней правой кнопкой мыши и зайдите в свойства. Во вкладке Account будет опция Logon Hours в которой нужно выбрать разрешенные и запрещенные часы работы для группы.

Итог этого раздела:

1. Вы великолепны

2. Жизни пользователей спасены от переработки

Часть третья. «Интерактивная»

Используя опубликованные ресурсы, часто приходится не только запрещать все подряд на сервере, но и перенаправлять в удаленную сессию локальные ресурсы. И если с принтерами, сканерами, дисками, звуком и COM портами никаких сложностей не возникнет, Parallels RAS прекрасно их перенаправляет без дополнительных настроек со стороны Windows, то с перенаправлением USB устройств и веб камер все не так просто.

Для перенаправления данного типа оборудования нужно, чтобы звезды сошлись в правильном порядке не только на сервере, но и на клиентской машине:

На компьютере пользователя измените следующую групповую политику:

Computer Configuration → Administrative Templates → Windows Components → Remote Desktop Services → Remote Desktop Connection Client → RemoteFX USB Device Redirection

Присвойте ей значение Enabled

Теперь в свойствах Parallels клиента (Connection Properties → Local Resources) вы сможете выбрать, какое именно из подключенных USB устройств должно быть перенаправлено на сервер.

Примечание: USB устройство может быть задействовано либо в опубликованном приложении, либо на локальном компьютере, но не одновременно и там, и там.

На стороне сервера необходимо установить драйверы и все необходимое ПО для работы USB устройства. К сожалению, универсального драйвера для всего подряд человечество еще не придумало.

На этом хотелось бы завершить обзор настроек Windows, которые будут важны для работы Parallels RAS.

З.Ы. Таких длинных текстов писать не доводилось давно, отсюда огромная благодарность всем тем, кто осилил эту статью.