- Сервер политики сети Network Policy Server (NPS)

- Выпуски Windows Server и NPS Windows Server Editions and NPS

- Windows Server 2016 или Windows Server 2019 Standard/Datacenter Edition Windows Server 2016 or Windows Server 2019 Standard/Datacenter Edition

- RADIUS-сервер и прокси RADIUS server and proxy

- сервер RADIUS; RADIUS server

- Использование сервера политики сети в качестве сервера RADIUS Using NPS as a RADIUS server

- RADIUS-прокси RADIUS proxy

- Использование NPS в качестве прокси-сервера RADIUS Using NPS as a RADIUS proxy

- Примеры конфигурации RADIUS-сервера и прокси-серверов RADIUS RADIUS server and RADIUS proxy configuration examples

- Конфигурация Configuration

- Стандартная конфигурация Standard configuration

- Расширенная конфигурация Advanced configuration

- Настройка сервера RADIUS Configure RADIUS server

- Настройка прокси-сервера RADIUS Configure RADIUS proxy

- Ведение журнала NPS NPS logging

Сервер политики сети Network Policy Server (NPS)

Область применения: Windows Server (половина ежегодного канала), Windows Server 2016, Windows Server 2019 Applies to: Windows Server (Semi-Annual Channel), Windows Server 2016, Windows Server 2019

Этот раздел содержит общие сведения о сервере политики сети в Windows Server 2016 и Windows Server 2019. You can use this topic for an overview of Network Policy Server in Windows Server 2016 and Windows Server 2019. СЕРВЕР политики сети устанавливается при установке компонента служб сетевой политики и доступа (NPAS) в Windows Server 2016 и 2019. NPS is installed when you install the Network Policy and Access Services (NPAS) feature in Windows Server 2016 and Server 2019.

Помимо этого раздела, доступна следующая документация по NPS. In addition to this topic, the following NPS documentation is available.

Сервер сетевых политик (NPS) позволяет создавать и применять политики доступа к сети на уровне организации для проверки подлинности и авторизации сетевых подключений. Network Policy Server (NPS) allows you to create and enforce organization-wide network access policies for connection request authentication and authorization.

Вы также можете настроить сервер политики сети в качестве прокси-сервера протокол RADIUS (RADIUS) для перенаправления запросов на подключение к удаленному серверу политики сети или другим серверам RADIUS, чтобы обеспечить балансировку нагрузки запросов на подключение и пересылать их в правильный домен для проверки подлинности и авторизации. You can also configure NPS as a Remote Authentication Dial-In User Service (RADIUS) proxy to forward connection requests to a remote NPS or other RADIUS server so that you can load balance connection requests and forward them to the correct domain for authentication and authorization.

NPS позволяет централизованно настраивать проверку подлинности, авторизацию и учет доступа к сети, а также предоставляет следующие возможности. NPS allows you to centrally configure and manage network access authentication, authorization, and accounting with the following features:

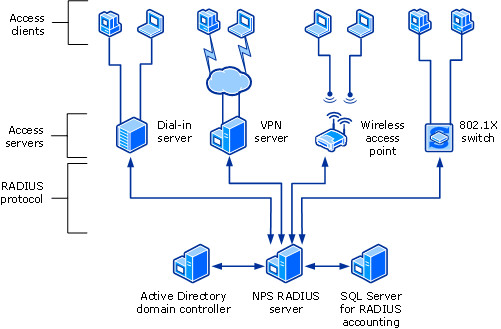

- Сервер RADIUS. RADIUS server. NPS выполняет централизованную проверку подлинности, авторизацию и учет для беспроводного подключения, коммутатора с проверкой подлинности, коммутируемого удаленного доступа и подключений виртуальной частной сети (VPN). NPS performs centralized authentication, authorization, and accounting for wireless, authenticating switch, remote access dial-up and virtual private network (VPN) connections. Если сервер политики сети используется в качестве RADIUS-сервера, серверы доступа к сети, например точки беспроводного доступа и VPN-серверы, настраиваются как RADIUS-клиенты на сервере политики сети. When you use NPS as a RADIUS server, you configure network access servers, such as wireless access points and VPN servers, as RADIUS clients in NPS. Кроме того, можно настроить политики сети, используемые сервером политики сети для авторизации запросов на подключение. Также можно настроить RADIUS-учет, чтобы сервер политики сети сохранял информацию в файлах журнала, хранящихся на локальном жестком диске или в базе данных Microsoft SQL Server. You also configure network policies that NPS uses to authorize connection requests, and you can configure RADIUS accounting so that NPS logs accounting information to log files on the local hard disk or in a Microsoft SQL Server database. Дополнительные сведения см. в разделе сервер RADIUS. For more information, see RADIUS server.

- Прокси-сервер RADIUS. RADIUS proxy. При использовании NPS в качестве прокси-сервера RADIUS вы настраиваете политики запросов на подключение, которые сообщают серверу политики сети, какие запросы на подключение перенаправляются на другие серверы RADIUS, и на какие серверы RADIUS требуется перенаправлять запросы на подключение. When you use NPS as a RADIUS proxy, you configure connection request policies that tell the NPS which connection requests to forward to other RADIUS servers and to which RADIUS servers you want to forward connection requests. На сервере политики сети можно также настроить переадресацию данных учета для их хранения на одном или нескольких компьютерах в группе удаленных RADIUS-серверов. You can also configure NPS to forward accounting data to be logged by one or more computers in a remote RADIUS server group. Сведения о настройке NPS в качестве прокси-сервера RADIUS см. в следующих разделах. To configure NPS as a RADIUS proxy server, see the following topics. Дополнительные сведения см. в разделе RADIUS proxy. For more information, see RADIUS proxy.

- Настройка политик запросов на подключение Configure Connection Request Policies

- Учет RADIUS. RADIUS accounting. Сервер политики сети можно настроить для ведения журнала событий в локальном файле журнала или на локальном или удаленном экземпляре Microsoft SQL Server. You can configure NPS to log events to a local log file or to a local or remote instance of Microsoft SQL Server. Дополнительные сведения см. в разделе ведение журнала NPS. For more information, see NPS logging.

Защита доступа к ( сети ) , NAP центр регистрации работоспособности ( ) и Протокол авторизации учетных данных узла (HCAP) являются ( ) устаревшими в Windows Server 2012 R2 и недоступны в Windows Server 2016. Network Access Protection (NAP), Health Registration Authority (HRA), and Host Credential Authorization Protocol (HCAP) were deprecated in Windows Server 2012 R2, and are not available in Windows Server 2016. При наличии развертывания NAP с использованием операционных систем, предшествующих Windows Server 2016, вы не сможете перенести развертывание NAP на Windows Server 2016. If you have a NAP deployment using operating systems earlier than Windows Server 2016, you cannot migrate your NAP deployment to Windows Server 2016.

Вы можете настроить NPS с помощью любого сочетания этих функций. You can configure NPS with any combination of these features. Например, можно настроить один сервер политики сети в качестве сервера RADIUS для VPN-подключений, а также прокси-сервер RADIUS для пересылки некоторых запросов на подключение членам группы удаленных серверов RADIUS для проверки подлинности и авторизации в другом домене. For example, you can configure one NPS as a RADIUS server for VPN connections and also as a RADIUS proxy to forward some connection requests to members of a remote RADIUS server group for authentication and authorization in another domain.

Выпуски Windows Server и NPS Windows Server Editions and NPS

Сервер политики сети предоставляет различные функциональные возможности в зависимости от установленного выпуска Windows Server. NPS provides different functionality depending on the edition of Windows Server that you install.

Windows Server 2016 или Windows Server 2019 Standard/Datacenter Edition Windows Server 2016 or Windows Server 2019 Standard/Datacenter Edition

С NPS в Windows Server 2016 Standard или Datacenter можно настроить неограниченное число RADIUS-клиентов и удаленных групп RADIUS-серверов. With NPS in Windows Server 2016 Standard or Datacenter, you can configure an unlimited number of RADIUS clients and remote RADIUS server groups. Кроме того, можно настроить клиенты RADIUS, указав диапазон IP-адресов. In addition, you can configure RADIUS clients by specifying an IP address range.

Компонент «службы политики сети и доступа WIndows» недоступен в системах, установленных с параметром установки Server Core. The WIndows Network Policy and Access Services feature is not available on systems installed with a Server Core installation option.

Следующие разделы содержат более подробные сведения о сервере политики сети в качестве сервера RADIUS и прокси. The following sections provide more detailed information about NPS as a RADIUS server and proxy.

RADIUS-сервер и прокси RADIUS server and proxy

Сервер политики сети можно использовать в качестве сервера RADIUS, прокси-сервера RADIUS или и того, и другого. You can use NPS as a RADIUS server, a RADIUS proxy, or both.

сервер RADIUS; RADIUS server

Сервер политики сети — это реализация Майкрософт стандарта RADIUS, заданная в стандарте Internet Engineering Task Force ( IETF ) в RFC 2865 и 2866. NPS is the Microsoft implementation of the RADIUS standard specified by the Internet Engineering Task Force (IETF) in RFCs 2865 and 2866. В качестве сервера RADIUS сервер политики сети выполняет централизованное подключение, авторизацию и учет для многих типов сетевого доступа, включая беспроводные сети, коммутаторы с проверкой подлинности, ( Удаленный доступ к VPN и удаленному частному подключению виртуальной частной сети ) , а также подключения между маршрутизаторами и маршрутизаторами. As a RADIUS server, NPS performs centralized connection authentication, authorization, and accounting for many types of network access, including wireless, authenticating switch, dial-up and virtual private network (VPN) remote access, and router-to-router connections.

Сведения о развертывании NPS в качестве сервера RADIUS см. в статье развертывание сервера политики сети. For information on deploying NPS as a RADIUS server, see Deploy Network Policy Server.

NPS позволяет использовать разнородный набор беспроводных, коммутаторов, удаленного доступа или оборудования VPN. NPS enables the use of a heterogeneous set of wireless, switch, remote access, or VPN equipment. Сервер политики сети можно использовать со службой удаленного доступа, которая доступна в Windows Server 2016. You can use NPS with the Remote Access service, which is available in Windows Server 2016.

( ) Для проверки подлинности учетных данных пользователей при попытке подключения сервер политики сети использует домен AD DS домен Active Directory Services или локальную базу данных учетных записей безопасности (SAM). NPS uses an Active Directory Domain Services (AD DS) domain or the local Security Accounts Manager (SAM) user accounts database to authenticate user credentials for connection attempts. Если сервер службы NPS входит в домен AD DS, служба NPS использует службу каталогов в качестве базы данных учетных записей пользователей и является частью решения единого входа. When a server running NPS is a member of an AD DS domain, NPS uses the directory service as its user account database and is part of a single sign-on solution. Один и тот же набор учетных данных используется для контроля доступа к сети ( и авторизации доступа к сети ) , а также для входа в домен AD DS. The same set of credentials is used for network access control (authenticating and authorizing access to a network) and to log on to an AD DS domain.

NPS использует свойства входящих звонков учетной записи пользователя и политики сети для авторизации подключения. NPS uses the dial-in properties of the user account and network policies to authorize a connection.

Поставщики услуг Интернета ( ) и организации, которые поддерживают доступ к сети, имеют повышенную сложность управления доступом к сети из одной точки администрирования, независимо от типа используемого оборудования сетевого доступа. Internet service providers (ISPs) and organizations that maintain network access have the increased challenge of managing all types of network access from a single point of administration, regardless of the type of network access equipment used. Стандарт RADIUS поддерживает эту функциональность как в однородных, так и в разнородных средах. The RADIUS standard supports this functionality in both homogeneous and heterogeneous environments. RADIUS — это протокол клиент-сервер, который позволяет использовать оборудование сетевого доступа (используется в качестве клиентов RADIUS) для отправки запросов на проверку подлинности и учетные данные на сервер RADIUS. RADIUS is a client-server protocol that enables network access equipment (used as RADIUS clients) to submit authentication and accounting requests to a RADIUS server.

Сервер RADIUS имеет доступ к сведениям об учетной записи пользователя и может проверять учетные данные для проверки подлинности доступа к сети. A RADIUS server has access to user account information and can check network access authentication credentials. Если учетные данные пользователя проходят проверку подлинности, а попытки подключения авторизованы, сервер RADIUS авторизует доступ пользователей на основе указанных условий, а затем записывает подключение к сети в журнал учета. If user credentials are authenticated and the connection attempt is authorized, the RADIUS server authorizes user access on the basis of specified conditions, and then logs the network access connection in an accounting log. Использование RADIUS позволяет собирать и хранить данные проверки подлинности, авторизации и учета пользователей сети в центральном расположении, а не на каждом сервере доступа. The use of RADIUS allows the network access user authentication, authorization, and accounting data to be collected and maintained in a central location, rather than on each access server.

Использование сервера политики сети в качестве сервера RADIUS Using NPS as a RADIUS server

Сервер политики сети можно использовать в качестве сервера RADIUS в следующих случаях: You can use NPS as a RADIUS server when:

- Вы используете домен AD DS или локальную базу данных учетных записей пользователей SAM в качестве базы данных учетных записей пользователей для доступа к клиентам. You are using an AD DS domain or the local SAM user accounts database as your user account database for access clients.

- Вы используете удаленный доступ на нескольких серверах удаленного доступа, VPN-серверах или маршрутизаторах вызова по требованию и хотите централизовать настройку сетевых политик, а также ведение журнала подключения и учета. You are using Remote Access on multiple dial-up servers, VPN servers, or demand-dial routers and you want to centralize both the configuration of network policies and connection logging and accounting.

- Вы набираете связь через коммутируемый, VPN-или беспроводный доступ к поставщику услуг. You are outsourcing your dial-up, VPN, or wireless access to a service provider. Серверы доступа используют RADIUS для проверки подлинности и авторизации подключений, произведенных членами вашей организации. The access servers use RADIUS to authenticate and authorize connections that are made by members of your organization.

- Необходимо централизовать проверку подлинности, авторизацию и учет для разнородного набора серверов доступа. You want to centralize authentication, authorization, and accounting for a heterogeneous set of access servers.

На следующем рисунке показан сервер политики сети в качестве сервера RADIUS для различных клиентов доступа. The following illustration shows NPS as a RADIUS server for a variety of access clients.

RADIUS-прокси RADIUS proxy

В качестве прокси-сервера RADIUS сервер политики сети перенаправляет сообщения проверки подлинности и учета на сервер политики сети и другие серверы RADIUS. As a RADIUS proxy, NPS forwards authentication and accounting messages to NPS and other RADIUS servers. Сервер политики сети можно использовать в качестве прокси-сервера RADIUS для предоставления маршрутизации сообщений RADIUS между клиентами RADIUS ( , которые также называются серверами доступа к сети ) и серверами RADIUS, выполняющими проверку подлинности, авторизацию и учет при попытке подключения. You can use NPS as a RADIUS proxy to provide the routing of RADIUS messages between RADIUS clients (also called network access servers) and RADIUS servers that perform user authentication, authorization, and accounting for the connection attempt.

При использовании в качестве прокси-сервера RADIUS сервер политики сети является центральным коммутатором или точкой маршрутизации, через которую проходят сообщения о доступе и учете RADIUS. When used as a RADIUS proxy, NPS is a central switching or routing point through which RADIUS access and accounting messages flow. NPS записывает сведения в журнал учета о перенаправляемых сообщениях. NPS records information in an accounting log about the messages that are forwarded.

Использование NPS в качестве прокси-сервера RADIUS Using NPS as a RADIUS proxy

NPS можно использовать в качестве прокси-сервера RADIUS в следующих случаях: You can use NPS as a RADIUS proxy when:

- Вы являетесь поставщиком услуг, который предоставляет доступ к нескольким клиентам через коммутируемые, VPN-или беспроводные сетевые службы доступа. You are a service provider who offers outsourced dial-up, VPN, or wireless network access services to multiple customers. Серверы NAS отправляют запросы на подключение к прокси-серверу сервера политики сети. Your NASs send connection requests to the NPS RADIUS proxy. В зависимости от части имени пользователя в запросе на подключение прокси-сервер NPS перенаправляет запрос на соединение на сервер RADIUS, обслуживаемый клиентом, и может пройти проверку подлинности и авторизовать попытку подключения. Based on the realm portion of the user name in the connection request, the NPS RADIUS proxy forwards the connection request to a RADIUS server that is maintained by the customer and can authenticate and authorize the connection attempt.

- Необходимо обеспечить проверку подлинности и авторизацию для учетных записей пользователей, которые не входят в домен, членом которого является сервер политики сети или другой домен, имеющий двустороннее доверие с доменом, в котором находится сервер политики сети. You want to provide authentication and authorization for user accounts that are not members of either the domain in which the NPS is a member or another domain that has a two-way trust with the domain in which the NPS is a member. Сюда входят учетные записи в недоверенных доменах, односторонние доверенные домены и другие леса. This includes accounts in untrusted domains, one-way trusted domains, and other forests. Вместо настройки серверов доступа для отправки запросов на подключение на сервер политики сети RADIUS можно настроить их на отправку запросов на подключение к прокси-серверу сервера политики сети. Instead of configuring your access servers to send their connection requests to an NPS RADIUS server, you can configure them to send their connection requests to an NPS RADIUS proxy. Прокси-сервер NPS RADIUS использует имя области в имени пользователя и перенаправляет запрос на сервер политики сети в правильном домене или лесу. The NPS RADIUS proxy uses the realm name portion of the user name and forwards the request to an NPS in the correct domain or forest. Попытки подключения учетных записей пользователей в одном домене или лесу могут проходить проверку подлинности для серверов NAS в другом домене или лесу. Connection attempts for user accounts in one domain or forest can be authenticated for NASs in another domain or forest.

- Необходимо выполнить проверку подлинности и авторизацию, используя базу данных, которая не является базой данных учетных записей Windows. You want to perform authentication and authorization by using a database that is not a Windows account database. В этом случае запросы на подключение, соответствующие заданному имени области, перенаправляются на сервер RADIUS, который имеет доступ к другой базе данных учетных записей пользователей и данных авторизации. In this case, connection requests that match a specified realm name are forwarded to a RADIUS server, which has access to a different database of user accounts and authorization data. К примерам других пользовательских баз данных относятся службы Novell Directory Services (NDS) и базы данных язык SQL (SQL). Examples of other user databases include Novell Directory Services (NDS) and Structured Query Language (SQL) databases.

- Необходимо обработать большое количество запросов на соединение. You want to process a large number of connection requests. В этом случае вместо настройки клиентов RADIUS для распределения запросов на подключение и учет на нескольких серверах RADIUS можно настроить их для отправки запросов на подключение и учет на прокси-сервер NPS. In this case, instead of configuring your RADIUS clients to attempt to balance their connection and accounting requests across multiple RADIUS servers, you can configure them to send their connection and accounting requests to an NPS RADIUS proxy. Прокси-сервер NPS RADIUS динамически распределяет нагрузку на запросы подключения и учета на нескольких серверах RADIUS и увеличивает обработку большого количества клиентов RADIUS и проверок подлинности в секунду. The NPS RADIUS proxy dynamically balances the load of connection and accounting requests across multiple RADIUS servers and increases the processing of large numbers of RADIUS clients and authentications per second.

- Вы хотите предоставить проверку подлинности и авторизацию RADIUS для поставщиков услуг, а также минимальную конфигурацию брандмауэра интрасети. You want to provide RADIUS authentication and authorization for outsourced service providers and minimize intranet firewall configuration. Брандмауэр интрасети находится между сетью периметра (сетью между интрасетью и Интернетом) и интрасетью. An intranet firewall is between your perimeter network (the network between your intranet and the Internet) and intranet. Поместив NPS в сеть периметра, брандмауэр между сетью периметра и интрасетью должен разрешить передачу трафика между сервером политики сети и несколькими контроллерами домена. By placing an NPS on your perimeter network, the firewall between your perimeter network and intranet must allow traffic to flow between the NPS and multiple domain controllers. Заменив NPS прокси-сервером NPS, брандмауэр должен разрешить потоковую передачу трафика RADIUS между прокси-сервером NPS и одним или несколькими НПСС в интрасети. By replacing the NPS with an NPS proxy, the firewall must allow only RADIUS traffic to flow between the NPS proxy and one or multiple NPSs within your intranet.

На следующем рисунке показан сервер политики сети в качестве прокси-сервера RADIUS между клиентами RADIUS и серверами RADIUS. The following illustration shows NPS as a RADIUS proxy between RADIUS clients and RADIUS servers.

С помощью NPS организации могут также использовать инфраструктуру удаленного доступа для поставщика услуг, сохраняя контроль над проверкой подлинности, авторизацией и учетом пользователей. With NPS, organizations can also outsource remote access infrastructure to a service provider while retaining control over user authentication, authorization, and accounting.

Конфигурации NPS можно создавать в следующих сценариях: NPS configurations can be created for the following scenarios:

- Беспроводной доступ Wireless access

- Удаленный доступ Организации по коммутируемому телефону или виртуальной частной сети (VPN) Organization dial-up or virtual private network (VPN) remote access

- Коммутируемый или беспроводный доступ через внешнего источника Outsourced dial-up or wireless access

- Доступ к Интернету Internet access

- Доступ с проверкой подлинности к ресурсам экстрасети для бизнес-партнеров Authenticated access to extranet resources for business partners

Примеры конфигурации RADIUS-сервера и прокси-серверов RADIUS RADIUS server and RADIUS proxy configuration examples

В следующих примерах конфигурации показано, как можно настроить сервер политики сети в качестве сервера RADIUS и прокси-сервера RADIUS. The following configuration examples demonstrate how you can configure NPS as a RADIUS server and a RADIUS proxy.

Сервер политики сети в качестве сервера RADIUS. NPS as a RADIUS server. В этом примере сервер политики сети настроен в качестве сервера RADIUS, политика запросов на подключение по умолчанию — единственная настроенная политика, а все запросы на подключение обрабатываются локальным сервером политики сети. In this example, NPS is configured as a RADIUS server, the default connection request policy is the only configured policy, and all connection requests are processed by the local NPS. NPS может выполнять проверку подлинности и авторизацию пользователей, учетные записи которых находятся в домене сервера политики сети и в доверенных доменах. The NPS can authenticate and authorize users whose accounts are in the domain of the NPS and in trusted domains.

NPS как прокси-сервер RADIUS. NPS as a RADIUS proxy. В этом примере NPS настраивается в качестве прокси-сервера RADIUS, который перенаправляет запросы на подключение к удаленным группам серверов RADIUS в двух недоверенных доменах. In this example, the NPS is configured as a RADIUS proxy that forwards connection requests to remote RADIUS server groups in two untrusted domains. Политика запросов на подключение по умолчанию удаляется, и создаются две новые политики запросов на подключение для перенаправления запросов к каждому из двух недоверенных доменов. The default connection request policy is deleted, and two new connection request policies are created to forward requests to each of the two untrusted domains. В этом примере NPS не обрабатывает запросы на подключение на локальном сервере. In this example, NPS does not process any connection requests on the local server.

В качестве сервера RADIUS и RADIUS-прокси. NPS as both RADIUS server and RADIUS proxy. В дополнение к политике запросов на подключение по умолчанию, которая указывает, что запросы на подключение обрабатываются локально, создается новая политика запросов на подключение, которая перенаправляет запросы на подключение к NPS или другому серверу RADIUS в домене, не являющемся доверенным. In addition to the default connection request policy, which designates that connection requests are processed locally, a new connection request policy is created that forwards connection requests to an NPS or other RADIUS server in an untrusted domain. Вторая политика называется прокси-политикой. This second policy is named the Proxy policy. В этом примере политика прокси-сервера отображается первой в упорядоченном списке политик. In this example, the Proxy policy appears first in the ordered list of policies. Если запрос на подключение соответствует политике прокси, запрос на подключение перенаправляется на сервер RADIUS в группе удаленных серверов RADIUS. If the connection request matches the Proxy policy, the connection request is forwarded to the RADIUS server in the remote RADIUS server group. Если запрос на подключение не соответствует политике прокси-сервера, но соответствует политике запросов на подключение по умолчанию, NPS обрабатывает запрос на подключение на локальном сервере. If the connection request does not match the Proxy policy but does match the default connection request policy, NPS processes the connection request on the local server. Если запрос на подключение не соответствует ни одной из политик, он отбрасывается. If the connection request does not match either policy, it is discarded.

Сервер политики сети в качестве сервера RADIUS с удаленными серверами учета. NPS as a RADIUS server with remote accounting servers. В этом примере локальный сервер политики сети не настроен для выполнения учета, и изменена политика запросов на подключение по умолчанию, поэтому сообщения учета RADIUS перенаправляются на сервер политики сети или другой RADIUS в группе удаленных серверов RADIUS. In this example, the local NPS is not configured to perform accounting and the default connection request policy is revised so that RADIUS accounting messages are forwarded to an NPS or other RADIUS server in a remote RADIUS server group. Несмотря на то, что сообщения учета пересылаются, сообщения проверки подлинности и авторизации не пересылаются, а локальный сервер политики сети выполняет эти функции для локального домена и всех доверенных доменов. Although accounting messages are forwarded, authentication and authorization messages are not forwarded, and the local NPS performs these functions for the local domain and all trusted domains.

Сервер политики сети с сопоставлением удаленных RADIUS и пользователей Windows. NPS with remote RADIUS to Windows user mapping. В этом примере сервер политики сети выступает в качестве сервера RADIUS и прокси-сервера RADIUS для каждого отдельного запроса на подключение, перенаправляя запрос проверки подлинности на удаленный сервер RADIUS при использовании локальной учетной записи пользователя Windows для авторизации. In this example, NPS acts as both a RADIUS server and as a RADIUS proxy for each individual connection request by forwarding the authentication request to a remote RADIUS server while using a local Windows user account for authorization. Эта конфигурация реализуется путем настройки атрибута сопоставления пользователя Remote RADIUS to Windows в качестве условия политики запросов на подключение. This configuration is implemented by configuring the Remote RADIUS to Windows User Mapping attribute as a condition of the connection request policy. (Кроме того, учетная запись пользователя должна быть создана локально на сервере RADIUS, имя которого совпадает с именем удаленной учетной записи пользователя, для которой выполняется проверка подлинности на удаленном RADIUS-сервере.) (In addition, a user account must be created locally on the RADIUS server that has the same name as the remote user account against which authentication is performed by the remote RADIUS server.)

Конфигурация Configuration

Чтобы настроить NPS в качестве сервера RADIUS, можно использовать стандартную конфигурацию или расширенную конфигурацию в консоли NPS или в диспетчер сервера. To configure NPS as a RADIUS server, you can use either standard configuration or advanced configuration in the NPS console or in Server Manager. Чтобы настроить NPS в качестве прокси-сервера RADIUS, необходимо использовать расширенную конфигурацию. To configure NPS as a RADIUS proxy, you must use advanced configuration.

Стандартная конфигурация Standard configuration

С помощью стандартных конфигураций предоставляются мастера, помогающие настроить NPS для следующих сценариев. With standard configuration, wizards are provided to help you configure NPS for the following scenarios:

- RADIUS-сервер для подключений удаленного доступа или VPN RADIUS server for dial-up or VPN connections

- RADIUS-сервер для беспроводных или проводных подключений 802.1 X RADIUS server for 802.1X wireless or wired connections

Чтобы настроить NPS с помощью мастера, откройте консоль NPS, выберите один из предыдущих сценариев, а затем щелкните ссылку, которая открывает мастер. To configure NPS using a wizard, open the NPS console, select one of the preceding scenarios, and then click the link that opens the wizard.

Расширенная конфигурация Advanced configuration

При использовании расширенной конфигурации вы вручную настраиваете сервер политики сети в качестве сервера RADIUS или прокси-сервера RADIUS. When you use advanced configuration, you manually configure NPS as a RADIUS server or RADIUS proxy.

Чтобы настроить NPS с помощью расширенной конфигурации, откройте консоль NPS и щелкните стрелку рядом с дополнительными настройками , чтобы развернуть этот раздел. To configure NPS by using advanced configuration, open the NPS console, and then click the arrow next to Advanced Configuration to expand this section.

Предоставляются следующие дополнительные элементы конфигурации. The following advanced configuration items are provided.

Настройка сервера RADIUS Configure RADIUS server

Чтобы настроить NPS в качестве сервера RADIUS, необходимо настроить клиенты RADIUS, сетевую политику и учет RADIUS. To configure NPS as a RADIUS server, you must configure RADIUS clients, network policy, and RADIUS accounting.

Инструкции по выполнению этих конфигураций см. в следующих разделах. For instructions on making these configurations, see the following topics.

Настройка прокси-сервера RADIUS Configure RADIUS proxy

Чтобы настроить NPS в качестве прокси-сервера RADIUS, необходимо настроить клиенты RADIUS, группы удаленных RADIUS-серверов и политики запросов на подключение. To configure NPS as a RADIUS proxy, you must configure RADIUS clients, remote RADIUS server groups, and connection request policies.

Инструкции по выполнению этих конфигураций см. в следующих разделах. For instructions on making these configurations, see the following topics.

Ведение журнала NPS NPS logging

Ведение журнала NPS также называется учетом RADIUS. NPS logging is also called RADIUS accounting. Настройте ведение журнала NPS в соответствии с требованиями независимо от того, используется ли NPS в качестве сервера RADIUS, прокси или любого сочетания этих конфигураций. Configure NPS logging to your requirements whether NPS is used as a RADIUS server, proxy, or any combination of these configurations.

Чтобы настроить ведение журнала NPS, необходимо настроить события, которые должны регистрироваться и просматриваться с Просмотр событий, а затем определить, какие другие сведения нужно заносить в журнал. To configure NPS logging, you must configure which events you want logged and viewed with Event Viewer, and then determine which other information you want to log. Кроме того, необходимо решить, нужно ли регистрировать данные проверки подлинности и учета пользователей в текстовых файлах журнала, хранящихся на локальном компьютере или в SQL Server базе данных на локальном или удаленном компьютере. In addition, you must decide whether you want to log user authentication and accounting information to text log files stored on the local computer or to a SQL Server database on either the local computer or a remote computer.