- Group Managed Service Accounts в Windows Server 2012

- Создаем KDS ключ

- Создаем учетную запись gMSA

- Установка gMSA на сервере

- «Тонкая» настройка gMSA

- Service User Accounts

- Учетные записи службы Service Accounts

- Обзор Overview

- Автономные управляемые учетные записи служб Standalone managed service accounts

- Требования к программному обеспечению Software requirements

- Учетные записи управляемых служб группы Group managed service accounts

- Практическое применение Practical applications

- Требования к программному обеспечению Software requirements

- Виртуальные учетные записи Virtual accounts

- Требования к программному обеспечению Software requirements

- См. также See also

Group Managed Service Accounts в Windows Server 2012

Технология управляемых служебных записей (Managed Service Accounts – MSA) впервые была представлена в Windows Server 2008 R2 и предназначена для автоматического управления (смены) паролей служебных (сервисных) учетных записей. Благодаря использованию механизма Managed Service Accounts можно существенно снизить риск компрометации системных учетных записей, из-под которых запущены системные службы(не секрет, что существует большое количество утилит, позволяющих извлечь пароли локальных пользователей из LSASS).

Для учетных записей MSA генерируется пароль длиной 240 символов, из которых половина – английские буквы, другая половина – служебные символы. Пароль такой учетной записи меняется автоматически (по-умолчанию каждые 30 дней) и не хранится на локальной системе

Основным недостатком MSA является возможность использования подобной служебной записи только на одном компьютере. Это означает, что служебные учетные записи MSA не могут работать с кластерными и NLB службами (веб-фермы), которые работают одновременно на нескольких серверах и используют одну учетную запись и пароль.

Для преодоления указанного недостатка Microsoft в Windows Server 2012 добавила функционал групповых управляемых учетных записей служб (gMSA — Group Managed Service Accounts). Такие учетные записи можно одновременно использовать на нескольких серверах, чтобы все экземпляры службы использовали одну и ту же учетную запись, например в службе балансировки нагрузки (NLB), кластерных службах и т.п.

Требования gMSA :

Чтобы воспользоваться возможностями gMSA, нужно, чтобы инфраструктура соответствовала следующим требованиям:

- Уровень схемы AD — Windows Server 2012 (как ее обновить описано здесь).

- Контроллер домена Windows Server 2012 (и выше) со службой Microsoft Key Distribution Service (служба распространения ключей) – именно это служба отвечает за генерацию паролей

- PowerShell модуль для управления Active Directory

- В качестве клиентов могут использоваться Windows Server 2012/2012 R2 и Windows 8/8.1

- Служба, использующая gMSA должна быть совместима с этим типом аккаунтов (должно быть указано в документации). На данный момент gMSA поддерживают: SQL Server 2008 R2 SP1, 2012;IIS; AD LDS; Exchange 2010/2013

Создаем KDS ключ

Прежде, чем приступить к созданию учетной записи gMSA, необходимо выполнить разовую операцию по созданию корневого ключа KDS (KDS root key). Для этого на контроллере домена с правами администратора выполните команду (служба Microsoft Key Distribution Services должна быть установлена и включена):

В этом случае ключ будет создан и доступен через 10 часов, после окончания репликации.

Проверим, что корневой ключ KDS создался успешно:

Создаем учетную запись gMSA

Создадим новую учетную запись gMSA командой:

Где, gmsa1 – имя создаваемой учетной записи gMSA

dc1.winitpro.ru – имя DNS сервера

gmsa1Group – группа Active Directory, в которую включены все системы, которые будут использовать эту групповую учетную запись (группа должна быть создана предварительно)

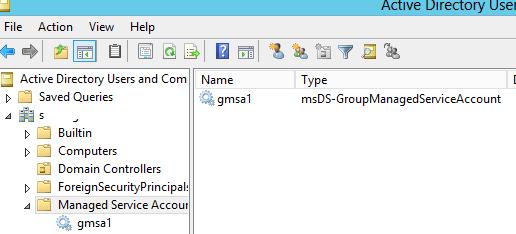

После выполнения команды нужно открыть консоль ADUC (Active Directory Users and Computers) и проверить, что в контейнере (OU) Managed Service Accounts появилась советующая учетная запись (по умолчанию этот контейнер не отображается, чтобы его увидеть, нужно в меню View оснастки включить опцию Advanced Features)

Установка gMSA на сервере

Подключим модуль Powershell для поддержки среды Active Directory:

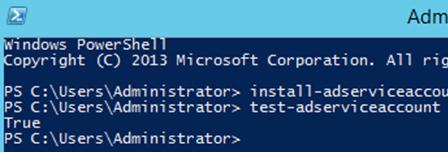

Далее нам нужно установить управляемую учетную запись на сервера, на которых она будет использоваться (из-под этой учетки в дальнейшем будет запущен некий сервис). В первую очередь нужно проверить, что этому серверу разрешено получать пароль учетной записи gMSA из Active Directory. Для этого его учетная запись должна состоять в указанной при создании доменной группе (в нашем случае gmsa1Group). Установим запись gmsa1 на данном сервере:

Проверить, что учетная групповая сервисная запись установлена корректно можно так (для Windows PowerShell 4.0):

Если команда вернет True – все настроено правильно.

Далее в свойствах службы укажем, что она будет запускаться их под учетной записи gMSA. Для этого на вкладке Log on нужно выбрать This account и указать имя сервисной учетной записи. В конце имени обязательно указывается символ $, пароль указывать не нужно. После сохранения изменений службу нужно перезапустить.

Сервисной учетной записи автоматически будут предоставлены права «Log On As a Service».

«Тонкая» настройка gMSA

Периодичность смены пароля можно изменить (по умолчанию 30 дней):

Учетную запись gMSA можно использовать и в задачах планировщика. Тонкий нюанс в том, что задание можно настроить только через PowerShell.

Аргумент «-LogonType Password» означает, что пароль для этой gMSA учетной записи будет получен с контроллера домена.

Service User Accounts

Each service executes in the security context of a user account. The user name and password of an account are specified by the CreateService function at the time the service is installed. The user name and password can be changed by using the ChangeServiceConfig function. You can use the QueryServiceConfig function to get the user name (but not the password) associated with a service object. The service control manager (SCM) automatically loads the user profile.

When starting a service, the SCM logs on to the account associated with the service. If the log on is successful, the system produces an access token and attaches it to the new service process. This token identifies the service process in all subsequent interactions with securable objects (objects that have a security descriptor associated with them). For example, if the service tries to open a handle to a pipe, the system compares the service’s access token to the pipe’s security descriptor before granting access.

The SCM does not maintain the passwords of service user accounts. If a password is expired, the logon fails and the service fails to start. The system administrator who assigns accounts to services can create accounts with passwords that never expire. The administrator can also manage accounts with passwords that expire by using a service configuration program to periodically change the passwords.

If a service needs to recognize another service before sharing its information, the second service can either use the same account as the first service, or it can run in an account belonging to an alias that is recognized by the first service. Services that need to run in a distributed manner across the network should run in domain-wide accounts.

You can specify one of the following special accounts instead of specifying a user account for the service:

Учетные записи службы Service Accounts

Относится к: Applies to

- Windows 10 Windows 10

- Windows Server 2016 Windows Server 2016

В этом разделе для ИТ-специалиста рассказывается о групповых и автономных учетных записях управляемых служб, а также учетной записи виртуального компьютера, а также указывается на ресурсы об этих учетных записях служб. This topic for the IT professional explains group and standalone managed service accounts, and the computer-specific virtual computer account, and it points to resources about these service accounts.

Обзор Overview

Учетная запись службы — это учетная запись пользователя, созданная явно для обеспечения контекста безопасности для служб, работающих на операционных системах Windows Server. A service account is a user account that is created explicitly to provide a security context for services running on Windows Server operating systems. Контекст безопасности определяет возможность службы доступа к локальным и сетевым ресурсам. The security context determines the service’s ability to access local and network resources. Операционные системы Windows используют службы для запуска различных функций. The Windows operating systems rely on services to run various features. Эти службы можно настроить через приложения, службы оснастки или диспетчера задач или с помощью Windows PowerShell. These services can be configured through the applications, the Services snap-in, or Task Manager, or by using Windows PowerShell.

В этом разделе содержатся сведения о следующих типах учетных записей служб: This topic contains information about the following types of service accounts:

Автономные управляемые учетные записи служб Standalone managed service accounts

Учетная запись управляемой службы предназначена для изоляции учетных записей доменов в критически важных приложениях, таких как Службы интернет-информации (IIS), и устранения необходимости администратора вручную управлять главным именем службы (SPN) и учетными данными для учетных записей. A managed service account is designed to isolate domain accounts in crucial applications, such as Internet Information Services (IIS), and eliminate the need for an administrator to manually administer the service principal name (SPN) and credentials for the accounts.

Чтобы использовать управляемые учетные записи службы, сервер, на котором установлено приложение или служба, должен работать по крайней мере Windows Server 2008 R2. To use managed service accounts, the server on which the application or service is installed must be running at least Windows Server 2008 R2. Одна учетная запись управляемой службы может использоваться для служб на одном компьютере. One managed service account can be used for services on a single computer. Управляемые учетные записи служб не могут быть общими между несколькими компьютерами и не могут использоваться в кластерах серверов, где служба реплицируется на нескольких узлах кластера. Managed service accounts cannot be shared between multiple computers, and they cannot be used in server clusters where a service is replicated on multiple cluster nodes. Для этого сценария необходимо использовать учетную запись управляемой службы группы. For this scenario, you must use a group managed service account. Дополнительные сведения см. в обзоре учетных записей управляемых служб группы. For more information, see Group Managed Service Accounts Overview.

В дополнение к усиленной безопасности, которая обеспечивается наличием отдельных учетных записей для критически важных служб, существуют четыре важных административных преимущества, связанные с управляемыми учетными записями служб: In addition to the enhanced security that is provided by having individual accounts for critical services, there are four important administrative benefits associated with managed service accounts:

Можно создать класс учетных записей домена, которые можно использовать для управления и обслуживания служб на локальных компьютерах. You can create a class of domain accounts that can be used to manage and maintain services on local computers.

В отличие от учетных записей доменов, в которых администраторы должны сбросить пароли вручную, сетевые пароли для этих учетных записей автоматически сбрасываются. Unlike domain accounts in which administrators must reset manually passwords, the network passwords for these accounts are automatically reset.

Вам не нужно выполнять сложные задачи управления SPN для использования управляемых учетных записей службы. You do not have to complete complex SPN management tasks to use managed service accounts.

Административные задачи для управляемых учетных записей служб можно делегировать не администраторам. Administrative tasks for managed service accounts can be delegated to non-administrators.

Требования к программному обеспечению Software requirements

Управляемые учетные записи служб применяются к операционным системам Windows, указанным в списке Applies To в начале этого раздела. Managed service accounts apply to the Windows operating systems that are designated in the Applies To list at the beginning of this topic.

Учетные записи управляемых служб группы Group managed service accounts

Учетные записи управляемых служб группы — это расширение автономных управляемых учетных записей служб, которые были введены в Windows Server 2008 R2. Group managed service accounts are an extension of the standalone managed service accounts, which were introduced in Windows Server 2008 R2. Это управляемые учетные записи доменов, которые обеспечивают автоматическое управление паролями и упрощенное управление основным именем службы (SPN), включая делегирования управления другим администраторам. These are managed domain accounts that provide automatic password management and simplified service principal name (SPN) management, including delegation of management to other administrators.

Учетная запись управляемой службы группы предоставляет те же функции, что и автономный управляемый учетной записи службы в домене, но расширяет эту функцию на нескольких серверах. The group managed service account provides the same functionality as a standalone managed service account within the domain, but it extends that functionality over multiple servers. При подключении к службе, которая находится на ферме серверов, например к балансировки сетевых нагрузок, протоколы проверки подлинности, поддерживающий взаимную проверку подлинности, требуют, чтобы все экземпляры служб использовали один и тот же принцип. When connecting to a service that is hosted on a server farm, such as Network Load Balancing, the authentication protocols that support mutual authentication require all instances of the services to use the same principal. Когда учетные записи управляемых служб группы используются в качестве основных служб, операционная система Windows Server управляет паролем для учетной записи, а не полагаться на администратора для управления паролем. When group managed service accounts are used as service principals, the Windows Server operating system manages the password for the account instead of relying on the administrator to manage the password.

Служба распространения ключей Майкрософт (kdssvc.dll) предоставляет механизм безопасного получения последнего ключа или определенного ключа с ключевым идентификатором для учетной записи Active Directory. The Microsoft Key Distribution Service (kdssvc.dll) provides the mechanism to securely obtain the latest key or a specific key with a key identifier for an Active Directory account. Эта служба была представлена в Windows Server 2012 и не работает на предыдущих версиях операционной системы Windows Server. This service was introduced in Windows Server 2012, and it does not run on previous versions of the Windows Server operating system. Служба рассылки ключей делится секретом, который используется для создания ключей для учетной записи. The Key Distribution Service shares a secret, which is used to create keys for the account. Эти ключи периодически меняются. These keys are periodically changed. Для учетной записи управляемой службы группы контроллер домена вычисляет пароль на ключе, предоставляемом службами рассылки ключей, в дополнение к другим атрибутам учетной записи управляемых служб группы. For a group managed service account, the domain controller computes the password on the key that is provided by the Key Distribution Services, in addition to other attributes of the group managed service account.

Практическое применение Practical applications

Учетные записи управляемых служб группы предоставляют единое решение удостоверений для служб, работающих на ферме серверов или в системах, которые используют балансировку сетевых нагрузок. Group managed service accounts provide a single identity solution for services running on a server farm, or on systems that use Network Load Balancing. Предоставляя групповое управляемое решение учетной записи службы, можно настроить службы для основной учетной записи управляемых служб группы, а управление паролями обрабатывается операционной системой. By providing a group managed service account solution, services can be configured for the group managed service account principal, and the password management is handled by the operating system.

С помощью учетной записи управляемых служб группы службам или администраторам служб не требуется управлять синхронизацией паролей между экземплярами служб. By using a group managed service account, services or service administrators do not need to manage password synchronization between service instances. Учетная запись управляемой службы группы поддерживает хосты, которые находятся в автономном режиме в течение длительного периода времени, а также управление хостами-членами для всех экземпляров службы. The group managed service account supports hosts that are kept offline for an extended time period and the management of member hosts for all instances of a service. Это означает, что вы можете развернуть ферму серверов, поддерживаюющую одно удостоверение, к которому существующие клиентские компьютеры могут проверить подлинность, не зная экземпляра службы, к которой они подключаются. This means that you can deploy a server farm that supports a single identity to which existing client computers can authenticate without knowing the instance of the service to which they are connecting.

Кластеры неудачной работы не поддерживают учетную запись управляемых служб группы. Failover clusters do not support group managed service account s. Однако службы, которые работают поверх службы кластера, могут использовать учетную запись управляемой службы группы или автономную учетную запись управляемой службы, если они являются службой Windows, пулом приложений, запланированной задачей или если они поддерживают учетную запись управляемой службы группы или автономные управляемые учетные записи служб. However, services that run on top of the Cluster service can use a group managed service account or a standalone managed service account if they are a Windows service, an App pool, a scheduled task, or if they natively support group managed service account or standalone managed service accounts.

Требования к программному обеспечению Software requirements

Учетные записи управляемых служб группы можно настроить и вводить только на компьютерах с windows Server 2012, но они могут быть развернуты в качестве единого решения идентификации службы в доменах, где контроллеры доменов работают с операционными системами раньше Windows Server 2012. Group managed service accounts can only be configured and administered on computers running at least Windows Server 2012, but they can be deployed as a single service identity solution in domains that still have domain controllers running operating systems earlier than Windows Server 2012. Требования к функциональному уровню домена или леса не предъявляются. There are no domain or forest functional level requirements.

Для запуска команд Windows PowerShell, используемых для администрирования учетных записей управляемых служб группы, требуется 64-битная архитектура. A 64-bit architecture is required to run the Windows PowerShell commands that are used to administer group managed service accounts.

Учетная запись управляемой службы зависит от типов шифрования, поддерживаемых Kerberos. A managed service account is dependent on encryption types supported by Kerberos. При проверке подлинности клиентского компьютера на сервер с помощью протокола Kerberos контроллер домена создает билет службы Kerberos, защищенный с помощью шифрования, поддерживаемого контроллером домена и сервером. When a client computer authenticates to a server by using Kerberos protocol, the domain controller creates a Kerberos service ticket that is protected with encryption that the domain controller and the server support. Контроллер домена использует атрибут msDS-SupportedEncryptionTypes учетной записи, чтобы определить, какое шифрование поддерживает сервер, и если атрибута нет, предполагается, что клиентский компьютер не поддерживает более сильные типы шифрования. The domain controller uses the account’s msDS-SupportedEncryptionTypes attribute to determine what encryption the server supports, and if there is no attribute, it assumes that the client computer does not support stronger encryption types. Расширенный стандарт шифрования (AES) всегда должен быть явно настроен для управляемых учетных записей службы. The Advanced Encryption Standard (AES) should always be explicitly configured for managed service accounts. Если компьютеры, на которые установлена учетная запись управляемой службы, настроены на то, чтобы не поддерживать RC4, проверка подлинности всегда будет неудачной. If computers that host the managed service account are configured to not support RC4, authentication will always fail.

Примечание. Note

По умолчанию Windows Server 2008 R2 стандарт шифрования данных (DES). Introduced in Windows Server 2008 R2, the Data Encryption Standard (DES) is disabled by default. Дополнительные сведения о поддерживаемых типах шифрования см. в сообщении Changes in Kerberos Authentication. For more information about supported encryption types, see Changes in Kerberos Authentication.

Учетные записи управляемых служб группы не применяются в операционных системах Windows до Windows Server 2012. Group managed service accounts are not applicable in Windows operating systems prior to Windows Server 2012.

Виртуальные учетные записи Virtual accounts

Виртуальные учетные записи были Windows Server 2008 R2 и Windows 7 и управляются локальными учетами, которые предоставляют следующие функции для упрощения администрирования служб: Virtual accounts were introduced in Windows Server 2008 R2 and Windows 7, and are managed local accounts that provide the following features to simplify service administration:

Виртуальная учетная запись управляется автоматически. The virtual account is automatically managed.

Виртуальная учетная запись может получить доступ к сети в среде домена. The virtual account can access the network in a domain environment.

Управление паролем не требуется. No password management is required. Например, если значение по умолчанию используется для учетных записей службы во время SQL Server установки Windows Server 2008 R2, виртуальная учетная запись, использующая имя экземпляра в качестве имени службы, устанавливается в формате NT SERVICE\ . For example, if the default value is used for the service accounts during SQL Server setup on Windows Server 2008 R2, a virtual account that uses the instance name as the service name is established in the format NT SERVICE\ .

Службы, которые работают как виртуальные учетные записи, используют сетевые ресурсы с помощью учетных данных учетной записи компьютера в домене \ $. Services that run as virtual accounts access network resources by using the credentials of the computer account in the format \ $.

Сведения о настройке и использовании учетных записей виртуальных служб см. в руководстве Пошаговая руководство по службам. For information about how to configure and use virtual service accounts, see Service Accounts Step-by-Step Guide.

Требования к программному обеспечению Software requirements

Виртуальные учетные записи применяются к операционным системам Windows, указанным в списке Applies To в начале этого раздела. Virtual accounts apply to the Windows operating systems that are designated in the Applies To list at the beginning of this topic.

См. также See also

В следующей таблице приводится ссылка на дополнительные ресурсы, относящиеся к автономным управляемым учетным записям служб, учетным записям управляемых служб группы и виртуальным учетным записям. The following table provides links to additional resources that are related to standalone managed service accounts, group managed service accounts, and virtual accounts.