- Сохранение разрешений NTFS на файлы и папки при копировании или перемещении

- Команда XCOPY

- ICACLS

- SMEARG

- Копирование прав доступа к каталогам

- Сохранение прав на файлы при копировании или перемещении

- Команда XCOPY

- ICACLS

- Сохранение разрешений NTFS при копировании или перемещении файлов

- Права доступа при копировании и перемещении файлов и папок.

- Последствия копирования файлов и папок.

- Перемещение файлов и папок.

- Действующие права доступа.

- Функция действующих прав доступа.

Сохранение разрешений NTFS на файлы и папки при копировании или перемещении

Файловая система NTFS с помощью списка контроля доступа (Access Control List, ACL) позволяет гибко организовывать и контролировать доступ к файлам и папкам в системе, раздавать разрешения пользователям или другим объектам. Однако при простом копировании или перемещении объектов ACL разрешения теряются.

Заново выставлять все права вручную в сложной файловой системе с кучей пользователей. занятие для человека с железными яйцами нервами или кому просто больше не чем заняться.

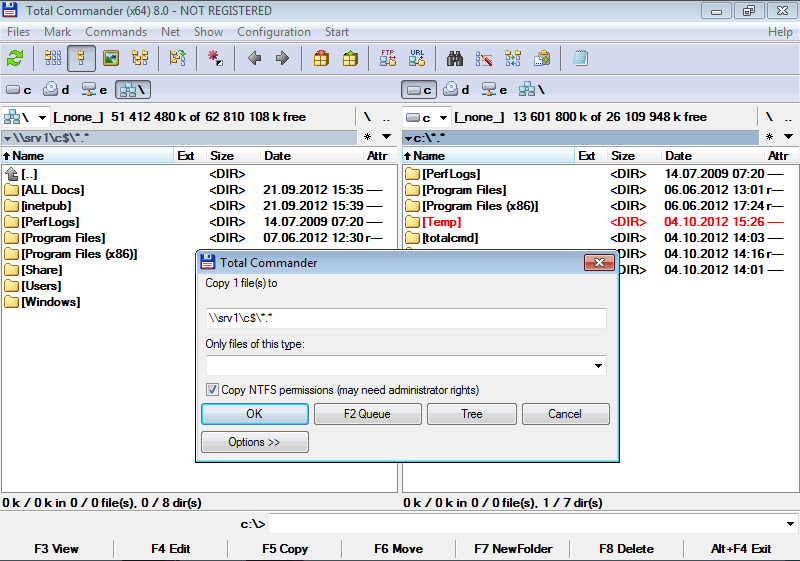

Самый простой способ сохранить права доступа при копировании — воспользоваться Total Commander. Если вы не любите или боитесь работать в командной строке, то это ваш вариант. При копировании/переносе просто отметьте галочкой чекбокс «Copy NTFS permissions».

Возможности командной строки всегда выше, нежели возможности настройки через интерфейс. Более универсальный способ, воспользоваться командой xcopy.

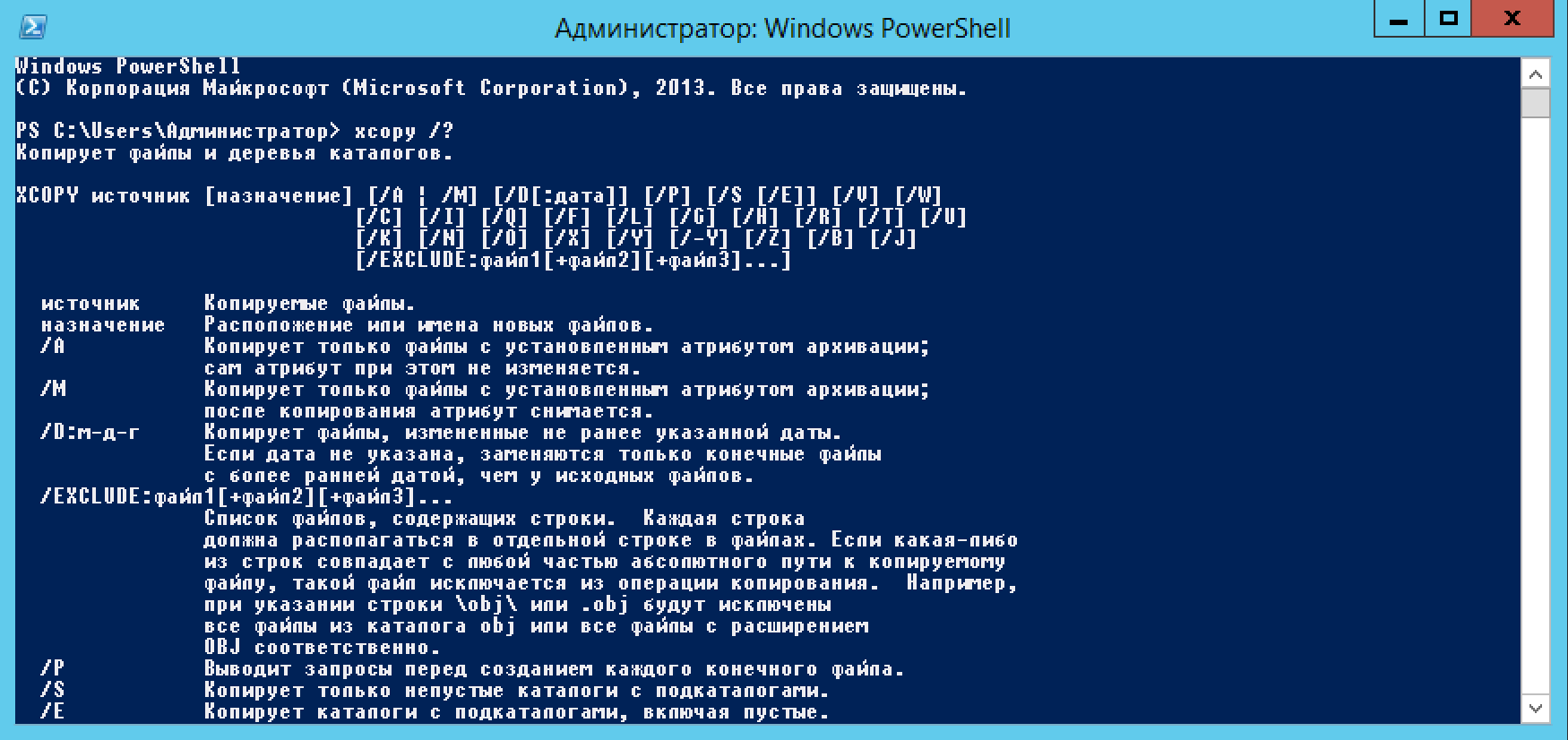

Команда XCOPY

XCOPY более продвинутый вариант команды COPY, но в отличие от последней умеет работать с сетевыми путями и копировать сведения о владельце и данные ACL объекта, то есть права доступа к файлам и папкам в системе NTFS. Синтаксис команды предельно простой:

xcopy источник [назначение] параметры

Допустим нам необходимо сделать резервную копию каталога баз данных 1С D:\bases1C на сетевой накопитель NAS с сохранением списков доступа. Вот как будет выглядеть соответствующая команда:

xcopy D:\bases1C \\NAS\backup1c /E /O

- параметр /Е — копирует каталоги с подкаталогами, включая пустые

- параметр /О — копирует сведения о владельце и ACL

В большинстве случаев этих двух параметров достаточно, полный список можно посмотреть xcopy /?

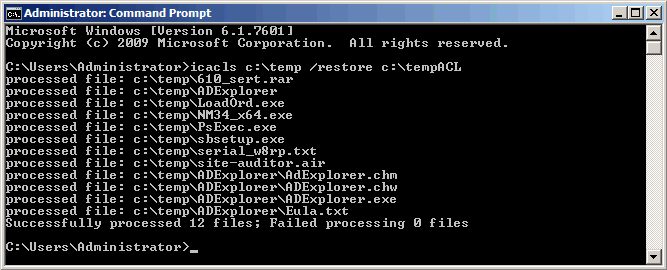

ICACLS

Утилита ICACLS пришла на смену CACLS из Windows XP. Позволяет отображать и изменять списки управления доступом (Access Control Lists (ACLs) ) к файлам и папкам файловой системы, сохранять список доступа указанного объекта в файл и затем применить этот список к указанному объекту, то есть делать резервную копию прав доступа к объекту.

Приведу наиболее интересный пример использования ICACLS:

icacls c:\каталог /save name /t icacls c:\другой_каталог /restore name

Итак, первой командой ICACLS создаем резервную копию прав доступа указанного объекта и сохраняем его в файл с именем name. Второй командой применяем резервную копию для другого объекта. Таким образом можно существенно упростить процесс переноса прав доступа с одного каталога на другой.

Стоит отметить, что файл с правами доступа по умолчанию сохраняется в корневую папку активного пользователя. С полным списком возможностей утилиты можно ознакомиться введя команду icacls /?

Если считаете статью полезной,

не ленитесь ставить лайки и делиться с друзьями.

SMEARG

Копирование прав доступа к каталогам

Недавно на работе потребовалось разграничить права доступа на определённые общедоступные каталоги (ну т.е. чтобы одни пользователи могли туда кидать файлы, вторые могли эти файлы только читать, а третьим вообще запретить туда соваться). На всех этих каталогах права должны быть одинаковыми.

Сразу вспомнилось, что когда я только начинал изучать Powershell мне попалась статья, в которой речь шла о том, что используя Powershell можно копировать эти самые права, тем самым облегчая эту рутинную работу. Ту статью не нашёл, поэтому решил написать свою 🙂

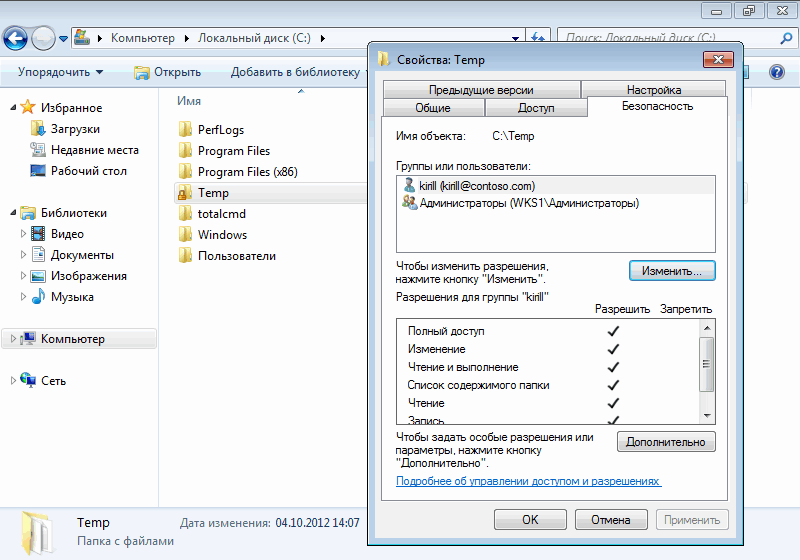

На всякий случай уточню: речь идёт о правах, которые назначаются на вкладке Безопасность свойств каталога:

Свойства каталога: Безопасность

Для работы с ACL (Access Control List – список контроля доступа) в Powershell есть два замечательных командлета: Get-Acl и Set-Acl . Как понятно из названия, первый получает ACL, а второй позволяет изменять.

Используя эти командлеты можно копировать права одного каталога на другой. В простейшем случае можно обойтись одной строкой. Пример из встроенной справки Powershell:

Здесь берутся права из файла dog.txt и применяются к файлу cat.txt.

Так как у меня несколько каталогов, к которым нужно применить права, логично было бы перебирать их в цикле, а так как нужные каталоги имеют совершенно разные пути, то ничего другого не придумал, кроме как организовать массив путей к каталогам, приблизительно вот так:

Теперь всё, что нужно сделать, так это выбрать один каталог, в качестве эталона, назначить ему нужные права и скопировать их на все остальные каталоги:

В этом куске кода права доступа каталога D:\Source сохраняются в переменной, после чего в цикле назначаются всем остальным каталогам.

Сохранение прав на файлы при копировании или перемещении

Файловая система NTFS с помощью списка контроля доступа (Access Control List, ACL) позволяет гибко организовывать и контролировать доступ к файлам и папкам в системе, раздавать разрешения пользователям или другим объектам. Однако при простом копировании или перемещении объектов ACL разрешения теряются.

Заново выставлять все права вручную в сложной файловой системе с кучей пользователей. занятие для человека с железными яйцами нервами или кому просто больше не чем заняться.

Самый простой способ сохранить права доступа при копировании — воспользоваться Total Commander. Если вы не любите или боитесь работать в командной строке, то это ваш вариант. При копировании/переносе просто отметьте галочкой чекбокс «Copy NTFS permissions».

Возможности командной строки всегда выше, нежели возможности настройки через интерфейс. Более универсальный способ, воспользоваться командой xcopy.

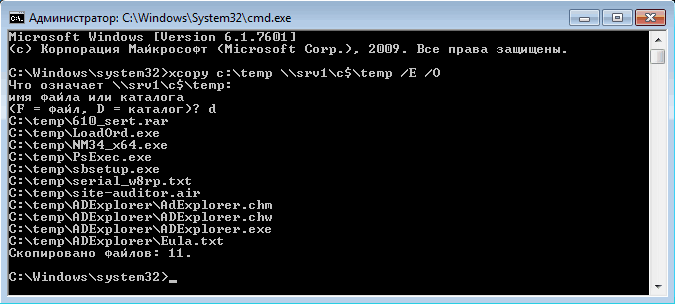

Команда XCOPY

XCOPY более продвинутый вариант команды COPY, но в отличие от последней умеет работать с сетевыми путями и копировать сведения о владельце и данные ACL объекта, то есть права доступа к файлам и папкам в системе NTFS. Синтаксис команды предельно простой:

xcopy источник [назначение] параметры

Допустим нам необходимо сделать резервную копию каталога баз данных 1С D:\bases1C на сетевой накопитель NAS с сохранением списков доступа. Вот как будет выглядеть соответствующая команда:

xcopy D:\bases1C \\NAS\backup1c /E /O

- параметр /Е — копирует каталоги с подкаталогами, включая пустые

- параметр /О — копирует сведения о владельце и ACL

В большинстве случаев этих двух параметров достаточно, полный список можно посмотреть xcopy /?

ICACLS

Утилита ICACLS пришла на смену CACLS из Windows XP. Позволяет отображать и изменять списки управления доступом (Access Control Lists (ACLs) ) к файлам и папкам файловой системы, сохранять список доступа указанного объекта в файл и затем применить этот список к указанному объекту, то есть делать резервную копию прав доступа к объекту.

Приведу наиболее интересный пример использования ICACLS:

icacls c:\каталог /save name /t

icacls c:\другой_каталог /restore name

Итак, первой командой ICACLS создаем резервную копию прав доступа указанного объекта и сохраняем его в файл с именем name. Второй командой применяем резервную копию для другого объекта. Таким образом можно существенно упростить процесс переноса прав доступа с одного каталога на другой.

Стоит отметить, что файл с правами доступа по умолчанию сохраняется в корневую папку активного пользователя. С полным списком возможностей утилиты можно ознакомиться введя команду icacls /?

ЕСЛИ СЧИТАЕТЕ СТАТЬЮ ПОЛЕЗНОЙ,

НЕ ЛЕНИТЕСЬ СТАВИТЬ ЛАЙКИ И ДЕЛИТЬСЯ С ДРУЗЬЯМИ.

Сохранение разрешений NTFS при копировании или перемещении файлов

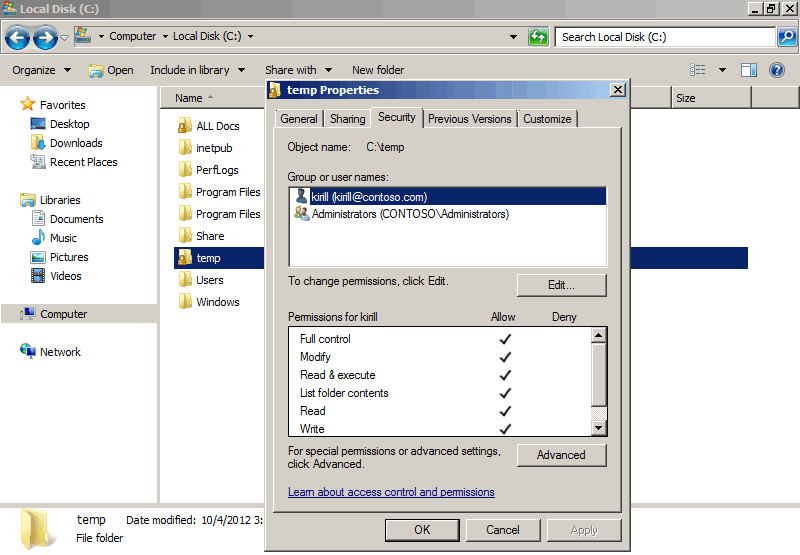

В файловой системе NTFS каждый объект (файл или папка) имеет свой список контроля доступа (Access Control List, ACL), в котором содержится информация о том, кто (или что) имеет доступ к объекту и какие операции разрешено (или запрещено) этому субъекту проводить над объектом. А что происходит с ACL при копировании или перемещении объекта? Попробуем это выяснить …

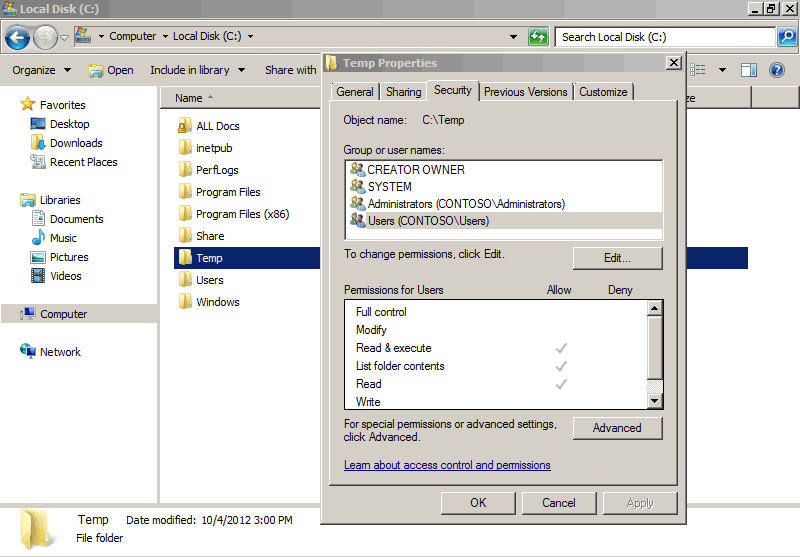

В качестве подопытного возьмем папку Temp в корне диска C. Откроем свойства папки и посмотрим ее разрешения. Как видите, в списке доступа есть только группа локальных администраторов и пользователь kirill (то есть я :)).

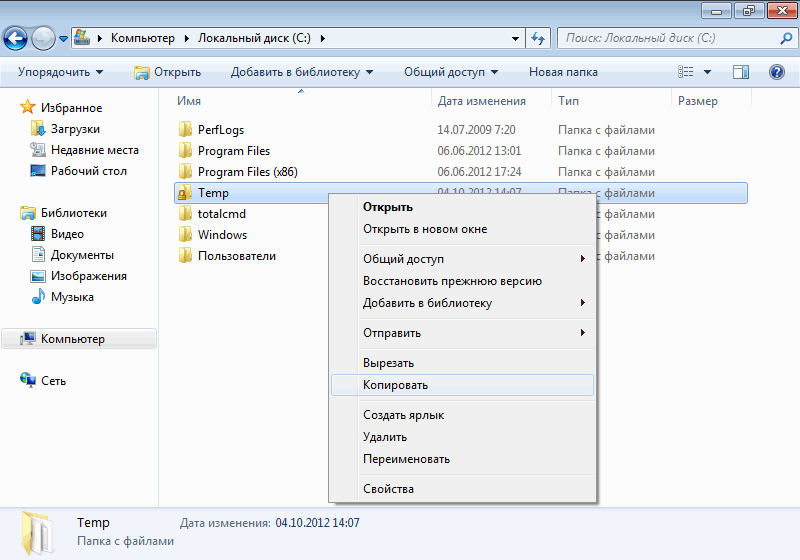

Теперь возьмем нашу папку.

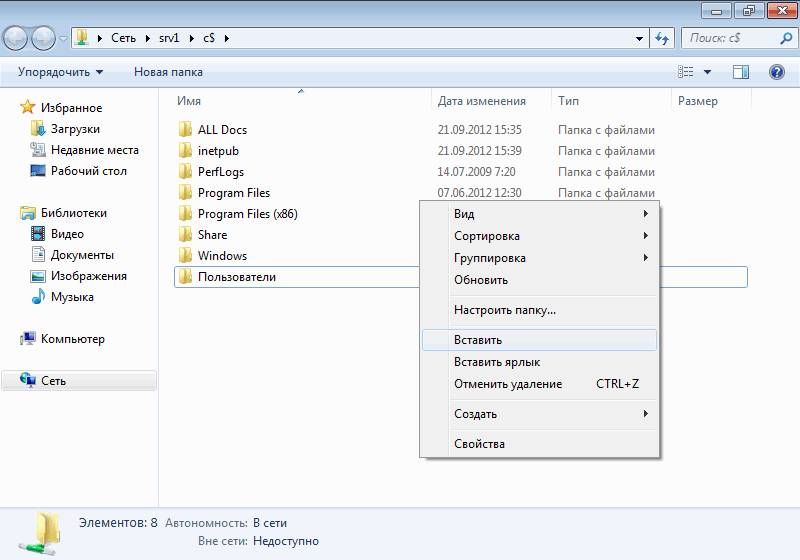

И помощью Проводника скопируем ее на компьютер SRV1, также в корень диска C.

Если посмотреть разрешения скопированной папки, то мы увидим, что они полностью изменились.

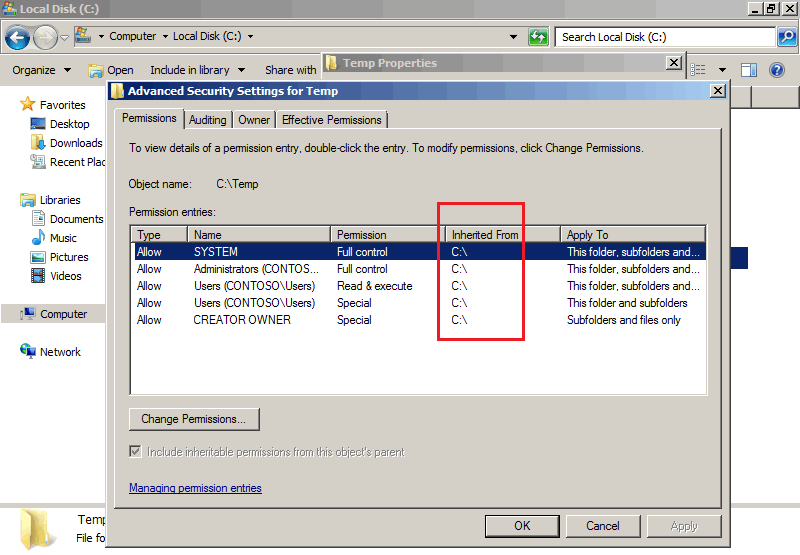

Для того чтобы понять, откуда взялись новые разрешения, пройдем в дополнительные параметры безопасности папки (кнопка Advanced). Как видно из рисунка, все разрешения папки Temp унаследованы от диска С.

В этой ситуации нет ничего удивительного. По умолчанию разрешения NTFS сохраняются только при копировании\перемещении в пределах одного логического диска, или тома. Если же объект перемещается на другой диск того же (или другого) компьютера, то все разрешения заменяются наследуемыми от родительского объекта, которым в нашем случае и является диск C компьютера SRV1.

В нашем случае скопирована всего лишь одна папка с несколькими файлами, поэтому при необходимости восстановить утерянные разрешения несложно. А если подобное случиться при переносе серьезного файлового ресурса с высоким уровнем вложенности и сложной структурой разрешений NTFS, заданных вручную ?

К сожалению, проводник Windows не умеет копировать разрешения файловой системы, для этого нам придется воспользоваться альтернативными средствами.

Утилита Icacls

Эта утилита специально предназначена для работы с ACL. В числе прочего она может сохранить список доступа указанного объекта в файл, а затем применить этот список к указанному объекту.

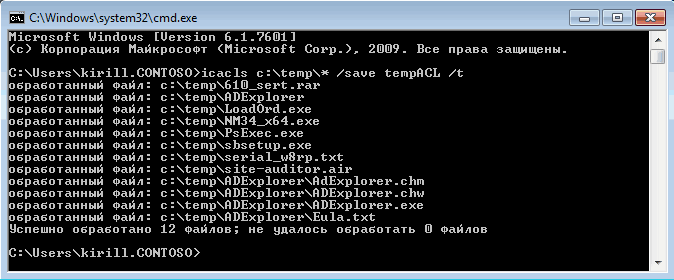

Открываем командную консоль и сохраняем ACL исходного каталога Temp со всем его содержимым (подкаталоги и файлы) в файл tempACL командой:

Icacls C:\Temp\* /save tempACL /t

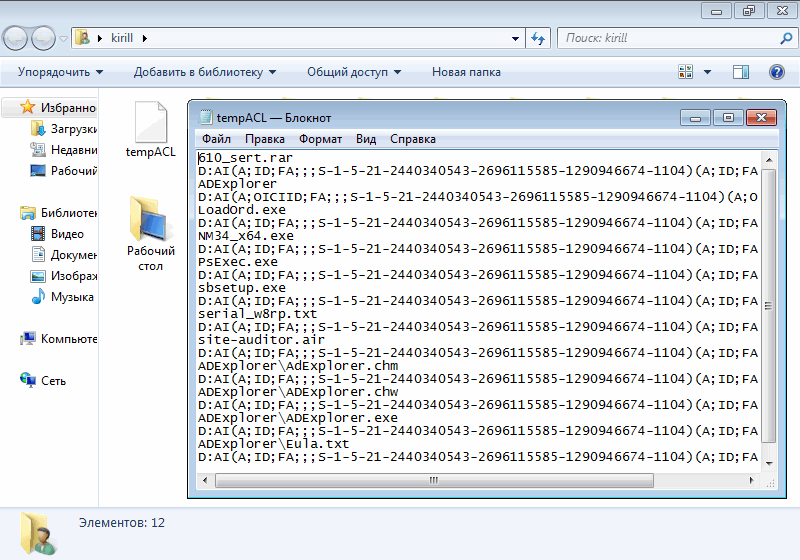

По умолчанию утилита сохраняет файл в профиле пользователя — C:\Users\Имя_пользователя. Это обычный текстовый файл, который при желании можно открыть в Блокноте.

Перенесем созданный файл tempACL на SRV1 и восстановим из него ACL каталога Temp командой:

Icacls C:\temp /restore C:\tempACL

Затем еще раз посмотрим разрешения скопированой папки Temp и увидим, что справедливость восторжествовала 🙂 и исходные разрешения восстановлены.

Утилита Xcopy

Xcopy является продвинутым вариантом команды Copy и в отличие от нее умеет работать с сетевыми путями, а также копировать сведения о владельце и данные ACL объекта.

В нашем случае для того, чтобы скопировать каталог Temp на SRV1 с сохранением списков доступа воспользуемся командой:

Xcopy C:\Temp \\SRV1\C$\Temp /E /O

Total Commander

Те, кто боится не любит работать в командной строке, могут воспользоваться файловым менеджером стороннего производителя, например Total Commander. В нем при копировании\переносе есть возможность скопировать разрешения NTFS, просто отметив галочкой чекбокс «Copy NTFS permissions».

И в завершение один важный момент, который учитывать при перемещении файловых ресурсов — разрешения NTFS можно свободно переносить только в пределах одного домена или леса доменов. Если к примеру скопировать папку со списком доступа на компьютер, не входящий в домен, то получим интересную ситуацию: ACL перенесен, но в локальной базе учетных записей нет такого пользователя. В этом случае при просмотре разрешений мы увидим примерно такую картину:

Права доступа при копировании и перемещении файлов и папок.

Когда файл или папка скопированы или перемещены, права доступа на них меняются, в зависимости от того, куда они перемещаются. Важно понять, как повлияет на права доступа перемещение или копирование файлов.

Последствия копирования файлов и папок.

При операции копировании папок или файлов из папки в папку, или из раздела в раздел, права доступа к ним меняются. Права доступа к файловой системе NTFS при копировании файлов/папок изменяются так:

- При копировании файла/папки в одном NTFS разделе, копия папки/файла наследует права доступа папки назначения.

- При копировании файла/папки в другой NTFS раздел, её копия наследует права доступа папки назначения.

- При копировании файла/папки не в NTFS раздел, например, в раздел FAT, их копия теряет права доступа к файловой системе NTFS потому, что не NTFS разделы не поддерживают эти права доступа.

Примечание: При копировании файла/папки в одном разделе NTFS или между разделами NTFS, необходимо иметь права на чтение для папки источника и права на запись для конечной папки.

Перемещение файлов и папок.

При перемещении файла/папки, права доступа изменяются, в зависимости от прав на папку назначения. Перемещение файла/папки имеет следующее влияние на права доступа к файловой системе NTFS:

- При перемещении файла/папки в NTFS раздел, они наследуют права доступа новой родительской папки. Если на файл/папку заданы прямые права доступа, эти права сохраняются в дополнение к недавно унаследованным правам.

Примечание: Большинство файлов не имеют прямых прав доступа. Вместо этого они наследуют права от родительской папки. Если на файлы установлены только наследуемые права доступа, они во время перемещения не сохраняются.

- При перемещении файла/папки в другой NTFS раздел, они наследуют права доступа папки назначения. При перемещении файла/папки между разделами, Windows 7 копирует папку/файл в новое место и затем удаляет его из старого местоположения.

- При перемещении файла/папки на не NTFS раздел, они теряют свои права доступа к файловой системе NTFS, потому что не NTFS разделы не поддерживают такие права доступа.

Примечание: При перемещении файла/папки в разделе NTFS или между разделами NTFS, необходимо иметь права на запись для папки назначения и права на изменение для исходного файла/папки.

Действующие права доступа.

На каждый файл/папку установлены права доступа для пользователя и группы пользователей. Windows 7 определяет действующие права доступа на файл/папку путём объединения прав доступа пользователей и групп. Например, если пользователю установлены права на чтение, но он является членом группы с правами на изменение, действующие права пользователя станут — изменение.

При объединении прав доступа, установка «Запретить» имеет приоритет и переопределяет установку «Разрешить». Например, если группа имеет права на изменение в папке, а пользователю, который является членом этой группы, отказано в правах на изменение для этой же папки, то пользователю её изменять запрещено.

Функция действующих прав доступа.

Функция действующих прав доступа определяет права на объект для пользователя или группы, вычисляя предоставленные им права. Вычисление зависит от прав членства в группе и любого из наследуемых полномочий от родительского объекта. Учитываются все домены и локальные группы, членом которых является пользователь или группа пользователей.

Функция действующих прав доступа устанавливает пользователю только приблизительные права. Фактические права пользователя могут отличаться, так как они могут быть предоставлены или в них может быть отказано при входе пользователя в систему. Сведения о входе в систему не могут определяться функцией действующих прав доступа, так как пользователь может не войти в систему. Таким образом, действующие права отражают только права для указанного пользователя или группы, а не права, определённые для входа в систему.

Например, если пользователь подключается к компьютеру через общий файловый ресурс, то вход для этого пользователя устанавливается как сетевой вход. Права доступа, которые получит подключаемый пользователь, могут быть предоставлены или в них отказано по безопасному сетевому идентификатору (SID), поэтому пользователь имеет различные права при локальном и сетевом входе в систему.