- Троянская программа Win32/Qhost

- Windows 10 считает файл hosts вредоносным, если тот блокирует телеметрию

- Xakep #263. Кредитки в опасности

- Для чего нужен этот загадочный файл hosts?

- Периодически проверяю важный файл hosts в папке Windows на вредоносные вставки

- Редактирование HOST файла

- Расположение файла hosts в системе:

- Основные правила редактирования файла hosts:

- Зачем может понадобиться правка файла hosts:

- Программы для работы с HOSTS файлом

- Антивирусы и модифицированный hosts файл:

- Спобы защиты и лечения hosts файла:

Троянская программа Win32/Qhost

Добрый день!

NOD беспрерывно высвечивает в правом нижнем углу экрана сообщение:

Объект:

C:\WINDOWS\system32\drivers\etc\hosts

Угроза:

Win32/Qhost троянская программа

Информация:

очищен удалением-изолирован

Я сделал то, что рекомендовалось в Правилах по оформлению запросов. Вот логи. Что вы посоветуете делать дальше?

Вложения

| virusinfo_syscheck.zip (18.2 Кб, 82 просмотров) |

| virusinfo_syscure.zip (18.4 Кб, 20 просмотров) |

| info.zip (6.9 Кб, 8 просмотров) |

| log.zip (10.3 Кб, 17 просмотров) |

Win32/Qhost троянская программа

Объект: C:\Windows\system32\drivers\etc\hosts Угроза: Win32/Qhost троянская программа .

Троянская программа Win32/Qhost

Помогите вылечить пожалуйста, лог прилагаю.

Win32/Qhost троянская программа

ESET NOD32 SS каждые 5 секунд информирует: ОБЪЕКТ: C:\WINDOWS\system32\drivers\ect\hosts Урогза.

Троянская программа Win32/Qhost

привет! можете почочь? Объект: C:\Windows\system32\drivers\etc\hosts ESET NOD32 каждые 5 секунд.

Внимание! Рекомендации написаны специально для этого пользователя. Если рекомендации написаны не для вас, не используйте их — это может повредить вашей системе.

Если у вас похожая проблема — создайте тему в разделе Лечение компьютерных вирусов и выполните Правила запроса о помощи.

______________________________________________________

1. Закройте все программы, отключите антивирус, файрволл и прочее защитное ПО.

AVZ, меню Файл — Выполнить скрипт — Скопировать ниже написанный скрипт-Нажать кнопку Запустить.

После выполнения скрипта компьютер перезагрузится!

2. Пофиксите в HJT эти строки (некоторых строк после выполнения скрипта AVZ может уже и не быть):

4. Скачайте Malwarebytes’ Anti-Malware или с зеркала, установите, обновите базы, выберите «Perform Full Scan» («Полное сканирование«), нажмите «Scan» («Сканирование«), после сканирования — Ok — Show Results («Показать результаты«) — Откройте лог, скопируйте в блокнот и прикрепите его к следующему посту.

Если базы MBAM в автоматическом режиме обновить не удалось, обновите их отдельно. Загрузить обновление MBAM.

5. Сделайте новые логи AVZ и Rsit и прикрепите их к сообщению.

Windows 10 считает файл hosts вредоносным, если тот блокирует телеметрию

Xakep #263. Кредитки в опасности

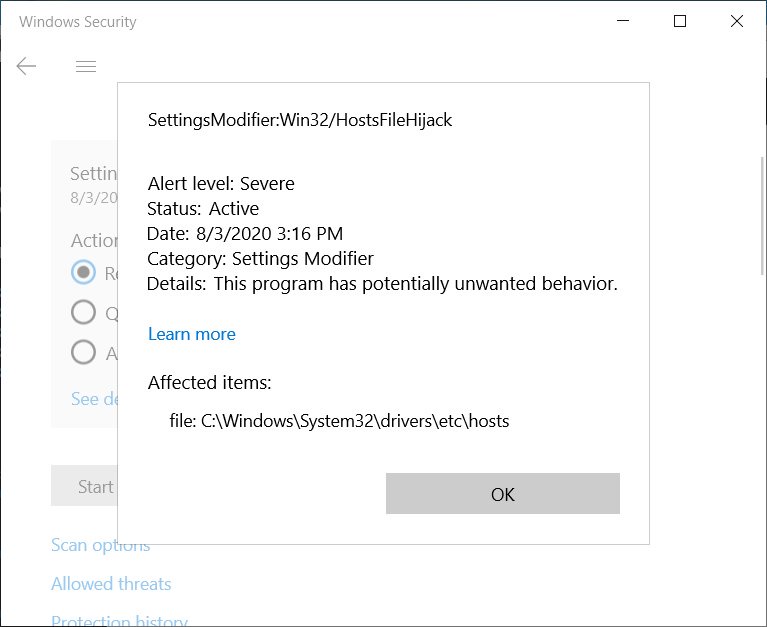

Журналисты Bleeping Computer обратили внимание, что с недавних пор Windows 10 и Windows Defender считают файл hosts (C:\Windows\system32\driver\etc\hosts) опасным, если в нем прописаны настройки, блокирующие сбор телеметрии.

По информации издания, с конца июля измененный файл hosts определяется как представляющий угрозу «SettingsModifier: Win32/HostsFileHijack». Если получив такое предупреждение пользователь нажимает «Подробнее», ему не объясняют ничего, лишь сообщают, что файл демонстрирует «потенциально нежелательное поведение».

Если пользователь согласится устранить «угрозу», система очистит файл hosts и вернет его к состоянию по умолчанию. Также есть возможность проигнорировать проблему, но это разрешит любые модификации hosts в будущем, в том числе и вредоносные.

Основатель Bleeping Computer, Лоренс Абрамс, отмечает, что в целом проблема ложноположительных срабатываний на файл hosts не нова, однако в последние недели люди вдруг стали массово жаловаться на подобные предупреждения (1, 2, 3, 4, 5).

Абрамс пишет, что он решил, будто дело опять в ложноположительных срабатываниях, но все же провел несколько тестов. Как оказалось, достаточно заблокировать через файл hosts серверы Microsoft, собирающие телеметрию, и тогда-то начинаются проблемы. В частности, проблемы возникают, если попытаться заблокировать следующие адреса.

- www.microsoft.com

- microsoft.com

- telemetry.microsoft.com

- wns.notify.windows.com.akadns.net

- v10-win.vortex.data.microsoft.com.akadns.net

- us.vortex-win.data.microsoft.com

- us-v10.events.data.microsoft.com

- urs.microsoft.com.nsatc.net

- watson.telemetry.microsoft.com

- watson.ppe.telemetry.microsoft.com

- vsgallery.com

- watson.live.com

- watson.microsoft.com

- telemetry.remoteapp.windowsazure.com

- telemetry.urs.microsoft.com

Из-за этого специалист пришел к выводу, что Microsoft, по всей видимости, недавно обновила Defender таким образом, чтобы он определял, если серверы компании были добавлены в файл hosts, и пользователь пытается блокировать сбор телеметрии.

В компании Microsoft пока никак не прокомментировали ситуацию.

Для чего нужен этот загадочный файл hosts?

О существовании этого файла знают лишь немногие. Он «живет» в системной директории Windows по адресу:

Вначале я расскажу для чего файл используют профессиональные пользователи и владельцы сайтов, а чуть ниже о том, для чего этот файл может быть полезен и опасен для обычного пользователя!

Сам файл выглядит так:

Если открыть файл с помощью текстового редактора, то выглядит он так:

С помощью этого файла можно перенаправить доменное имя на любой адрес. Допустим вы зарегистрировали доменное имя site.ru, а обновление ДНС серверов необходимо до суток ждать. Если вписать в файл хост строку:

То сайт сразу станет доступен только для вас на том сервере, где он заведен (необходимо указать ip сервера).

Но зачем этот файл обычному пользователю?

С его помощью можно заблокировать любой сайт на компьютере! Например, чтобы заблокировать Гугл (google.com) переадресовываем его на локальный ip адрес (127.0.0.1) и для этого вписываем:

Сохраняем файл и смотрим — google.com то не открывается! Таким образом, можно заблокировать на конкретном компьютере ЛЮБОЙ адрес.

Если ваш родственник увлекается какой-то игрой или «зависает» на сайте, то можно его заблокировать! Не всякий поймет как разблокировать.

Чем же опасен этот файл?

Вирусы могут подменять его содержимое на своё, допустим вы заходите на любимый сайт, он похож, вы вводите свои данные, но данные уходят на сайт злоумышленника, который теперь знает ваш логин и пароль!

Чистый файл не должен содержать каких-то других записей после # (#- комментарий)

Или же может содержать:

Для переопределения локального хоста.

Важно знать, что так просто этот файл не отредактировать — нужны права администратора! Или же запуск от администратора. Файл открыть можно как обычным блокнотом, так и более продвинутым блокнотом Notepad++.

Если вдруг у вас какой-то сайт не открывается, или же открывается неправильно — можно проверить этот файл. Также в этот файл могут записывать свои данные некоторые программы (например Денвер или Open Server) — те, которые используют доменной имя для работы.

Поставьте большой палец вверх 👍🏻 моему скромному каналу. Поделитесь в социальных сетях. Подписывайтесь

Периодически проверяю важный файл hosts в папке Windows на вредоносные вставки

Я уже давным давно заимел привычку периодически проверять очень важный файл hosts. Этот файл расположен по адресу:

В этом файле содержится мини база данных доменных имен и ip адресов. Суть его в том, что вы вводит адрес сайта в браузере, и компьютер вначале смотрит нет ли там записи с этим сайтом, и если нет, то уже обращается напрямую к DNS серверам.

С его помощью можно заблокировать сайты, а также открыть любой сайт на вашем компьютере (если у вас установлен веб-сервер) или же на любом другом сервере. Про блокировку сайтов я писал здесь>>

По умолчанию, этот файл выглядит так, если его открыть с помощью блокнота:

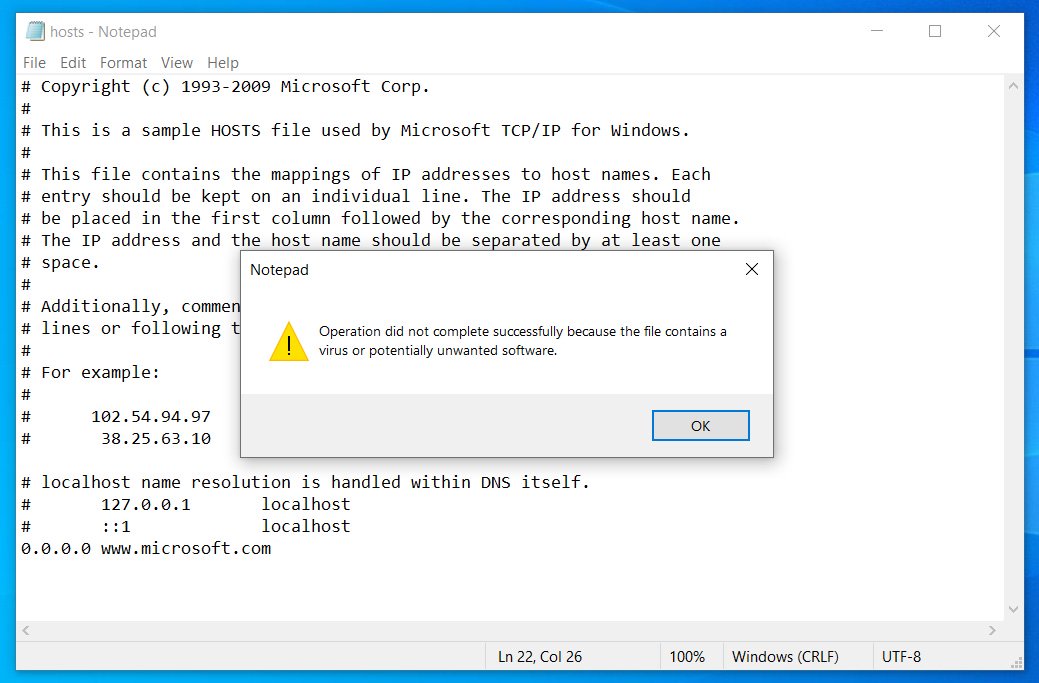

Но многие программы, в том числе и вирусы могут создавать в нем свои записи. И поэтому, при открытии любого сайта или ресурса, мы можем попадать «не туда», хотя внешне будет все похоже.

Если же в вашем файле ниже знака # появились какие то записи:

Нужно уже задуматься о том, что они значит. В данном случае эти записи создал мой веб-сервер на локальный ip адрес. Но также может создать и другая программа. Тут нужно смотреть по адресам и если адрес вам неизвестен, а ip адрес вам не принадлежит, то лучше удалить эти записи. Также записывать туда могут разные программы, игры и, например кошелек Webmoney и блокираторы рекламы.

Если у вас очень много записей в этом файле, то это уже повод призадуматься и запустить полную проверку компьютера на вирусы. Как показывает практика, у простого пользователя ПК таких записей практически нет. Если вы надумали его редактировать, то открывать и сохранять нужно в режиме администратора ПК.

Опять же, записи могут создаваться на время с помощью программ, поэтому лучше этот файл проверить сразу после включения компьютера.

Готов проконсультировать по содержимому этого файла в комментариях. Пишите свои вопросы. Тема достаточно широкая и в одной записке все не объяснишь.

Редактирование HOST файла

Для доступа к любым сайтам в Интеренете компьютеру необходимо знать его IP-адрес. В подавляющем большинстве случаев для этого используется запрос к службе системы доменных имен — DNS (Domain Name System) , который автоматически сопоставляет имя запрашиваемого сайта и его фактический IP-адрес. Служба DNS выполняет операцию по преобразованию имени сайта в понятный для компьютера IP-адрес. Во всех современных операционных системах Windows, Linux и Mac OS существует системный файл hosts (текстовый файл не имеющий расширения), который так же как и DNS используется для сопоставления имен узлов с IP-адресами.

Запрос к файлу HOSTS имеет более высокий приоритет перед запросом к DNS-серверам.

В отличие от DNS, содержимое файла hosts определяется администратором компьютера, и позволяет задать соответствие IP-адресов для любых хостов и доменных имён.

По умолчанию запросы выполняются в следующей последовательности:

- Если запрашиваемое имя сайта (хоста) присутствует в файле hosts , то его IP-адрес берётся из этого файла и запрос к DNS серверу не выполняется.

- Если в файле hosts имя сайта (хоста) не найдено, то выполняется запрос к DNS серверу.

Расположение файла hosts в системе:

В операционных системах семейства Windows файл hosts располагается в по адресу: C:\Windows\System32\Drivers\etc .

В ряlе случаев в операционных системах Windows расположение файла hosts может быть изменено. В данном случае путь к файлу может быть произвольным и задается в системном реестре, за это отвечает переменная DataBasePath располагающаяся в ветке реестра:

Файл hosts является системным и скрытым, для того что бы его увидеть нужно в параметрах папки включить отображение скрытых файлов и папок, как показано на рисунке ниже:

Содержание файла hosts для операционных систем семейства Windows по умолчанию выглядит вот так:

Обычно там присутствуют две строки для обозначения локального хоста (localhost):

127.0.0.1 localhost (или «0.0.0.0 localhost»)

::1 localhost

Запись » 127.0.0.1 localhost » или » 0.0.0.0 localhost » (в зависимости от используемой версии Windows) используется для для протокола IPv4, а запись » ::1 localhost «, соответственно, для протокола IPv6. Также в заголовке файла могут присутствовать различные строки содержащие в начале строки символ # (решетка), который означает, что данные строки являются комментариями и не учитываются системой.

localhost — («локальный хост», этот компьютер) — стандартное, официально зарезервированное, доменное имя для частных IP-адресов.

То есть, ни один сайт, в сети Интеренет, не может иметь доменное имя localhost и IP-адрес из указанного диапазона 127.0.0.1 — 127.255.255.255.

Основные правила редактирования файла hosts:

Как было сказано ранее, файл hosts является обычным текстовым файлом без расширения. При его редактировании необходимо соблюдать определенные требования:

- Каждая запись хоста должна располагаться на отдельной строке;

- первым в строке указывается IP-адрес хоста, например » 127.0.0.1 «;

- далее следует разделитель — символ пробела или табуляции;

- далее указывается имя хоста (ресурса), например » mc.yandex.ru «;

- далее через разделитель может быть указан коментарий, который должен начинаться с символа » # » (решётка), необязательное поле.

Зачем может понадобиться правка файла hosts:

Особенность файла hosts в том, что он имеет приоритет перед обращением к DNS-серверам. Перенаправление доменов используется программистами и администраторами интрасети (например, перенаправление local на узлы интрасети), а также для ускорения загрузки сайтов путём сопоставления их IP-адресов доменным именам. Например:

173.194.32.184 google.com # редирект с google.com на google.ru

Данная запись в файле hosts означает, что для сайта «google.com» установлен редирект на адрес «173.194.32.184». Данный адрес является IP-адресом локальной версии сайта Google — google.ru. Теперь, если в адресной строке браузера набрать адрес сайта «google.com» то хост-файл в соответствии с правилом переадресует браузер на локальное зеркало «google.ru». Такой способ использовался раньше для ускорения загрузки страниц, но в настоящее время практически не используется.

Данным способом часто пользуются вирусы, подменяя за счет редиректа настоящие сайты — их внешне идентичными но поддельными копиями.

Но об этом поговорим позже.

Блокировка ресурсов и рекламы

С помощью файла hosts можно легко и эффективно управлять доступом к определенным сайтам в сети Интернет и осуществлять фильтрацию рекламы путём их блокирования, т.е. перенаправления адресов рекламных и баннерных сайтов на адрес локального хоста — «127.0.0.1» или «0.0.0.0». Особой разницы что именно вписывать в hosts — нет, поскольку:

- «127.0.0.1» — это специальный зарезервированный адрес который является частью сети 127/8 и указывающий на loopback интерфейс локального компьютера — localhost.

- «0.0.0.0» — это специальный немаршрутизируемый мета-адрес, используемый для обозначения недопустимого, неизвестного или несуществующего хоста.

Используя перенаправление можно легко заблокировать нежелательные сайты, прописав в hosts файл соответствующие записи для развлекательных сайтов, например в организациях часто блокируют доступ к сайтам «ВКонтакте» и «Одноклассники», достаточно добавить в hosts файл строки следующего содержания:

127.0.0.1 vk.com

127.0.0.1 www.vk.com

127.0.0.1 vkontakte.ru

127.0.0.1 www.vkontakte.ru

127.0.0.1 ok.ru

127.0.0.1 www.ok.ru

127.0.0.1 odnoklassniki.ru

127.0.0.1 www.odnoklassniki.ru

Таким же образом можно заблокировать нежелательную рекраму, которая вылезает на сайтах и тормозит открытие веб-страниц.

Для блокировки рекламы Rндекса, попробуйте добавите в hosts следующие строки:

0.0.0.0 advertising.yandex.ru

0.0.0.0 www.advertising.yandex.ru

0.0.0.0 audience.yandex.ru

0.0.0.0 www.audience.yandex.ru

0.0.0.0 direct.yandex.ru

0.0.0.0 www.direct.yandex.ru

0.0.0.0 metrika.yandex.ru

0.0.0.0 www.metrika.yandex.ru

0.0.0.0 partner.yandex.ru

0.0.0.0 www.partner.yandex.ru

0.0.0.0 yandexdatafactory.com

0.0.0.0 www.yandexdatafactory.com

0.0.0.0 partner.yandex.ua

0.0.0.0 www.partner.yandex.ua

0.0.0.0 metrika.yandex.ua

0.0.0.0 www.metrika.yandex.ua

0.0.0.0 metrica.yandex.com

0.0.0.0 www.metrica.yandex.com

0.0.0.0 metrica.yandex.ru

0.0.0.0 www.metrica.yandex.ru

0.0.0.0 clck.yandex.ru

0.0.0.0 www.clck.yandex.ru

0.0.0.0 mc.yandex.ru

0.0.0.0 www.mc.yandex.ru

0.0.0.0 yabs.yandex.ru

0.0.0.0 www.yabs.yandex.ru

0.0.0.0 yabs.yandex.ua

0.0.0.0 www.yabs.yandex.ua

0.0.0.0 an.yandex.ru

0.0.0.0 www.an.yandex.ru

0.0.0.0 an.yandex.ua

0.0.0.0 www.an.yandex.ua

0.0.0.0 3ds.money.yandex.ru

0.0.0.0 abo.market.yandex.ru

0.0.0.0 bs.yandex.ru

0.0.0.0 click.yandex.ru

0.0.0.0 mc.yandex.ru

0.0.0.0 market-click2.yandex.ru

0.0.0.0 partner.market.yandex.ru

0.0.0.0 www.adv.yandex.ru

0.0.0.0 yandex-question.naydex.net

0.0.0.0 naydex.net

0.0.0.0 yandexadexchange.net

Обратите внимание, что блокируя рекламные хосты вы тем самым нарушаете привычное отображение страниц, может «поплыть» разметка страниц, расположение элементов и т.п.

- Более подробно о блокировке рекламы с помощью hosts файла написано тут , читайте и пробуйте.

- Готовый hosts с настройками для блокировки рекламы от Rндекса можно скачать тут .

Программы для работы с HOSTS файлом

Поскольку файл hosts представляет собой обычный текстовый файл, то для его редактирования можно использовать любой текстовый редактор, например «Блокнот» для Windows или «Nano» для Linux.

Файл hosts является системным, соответственно его редактирование и запуск текстового редактора нужно в обязательном порядке осуществлять с правами администратора! Для запуска редактора использовать команды «Запуск от имени администратора» в Windows и «su» или «sudo» для запустка с правами суперпользователя в Linux.

Также создано немало специализированных программ, облегчающих и автоматизирующих работу с этим файлом.

Notepad++ , мощнейщий тексовый редактор с поддержкой макросов, проверкой синтаксиса, поддержкой различных кодировок и т.п. Возможностей очень много, для редактирования hosts файла даже с избытком. Скачать бесплатную версию для установки можно тут .

HostsXpert , еще один редактор hosts файла. Минимальный набор опций, ничего лишнего. Скачать портативную версию можно тут .

Hosts Editor , маленький и удобный редактор с лаконичным интерфейсом. Я остановился на этом редакторе, скачать портативную версию программы можно тут . В комлекте hosts файл с блокировкой рекламы.

Антивирусы и модифицированный hosts файл:

Еще один немаловажный момент! Перед внесением изменений в hosts файл в обязательном порядке отключайте антивирус! Многие антивирусы (например, DrWeb, Антивирус Касперского, F-Secure) постоянно мониторят доступ к HOSTS файлу и его содержимому, блокируют попытки его изменения и удаляют модифицированный файл, помечая его как заражённый вирусом » HOSTS:SUSPICIOUS.URL «.

HOSTS:SUSPICIOUS.URL — тип угрозы, которая вносит изменения в файл hosts. Может блокировать некоторые сайты, а также перенаправлять вас на фальшивые.

Защитник Windows также с лёгкостью обнаружил модифицированный HOSTS файл и определил его как потенциально опасную программу: SettingsModifier:Win32/HostsFileHijack . Следует отметить, что Защитник обнаружил измененный файл hosts не в системной папке, а в папке с резевными копиями, расположенной на сетевом диске.

Подобным образом Защитник Windows реагирует на наличие в файле блокировок на доступ к серверам Microsoft. Часто эти сервера блокируются в hosts файле, когда пользователь хочет запретить автоматическую загрузку на компьютер обновлений Windows 10 или отключает телеметрию — ее многие пользователи операционной системы Microsoft называют “функцией слежения”. Соответственно, когда в файле hosts система обнаруживает блокировку доступа к серверам Microsoft, она реагирует соответствующей ошибкой — SettingsModifier: Win32 / HostsFileHijack .

Почему же антивирусы так реагируют на безвредный текстовый файл?

Дело в том, что файл hosts — это достаточно уязвимое место в Windows, где злоумышленник может прописать сервер для любого сайта, чтобы Windows не спрашивала у службы DNS, а сразу из файла брала данные.

Вирус может модифицировать hosts файл, указав, например, редирект с легального сервера на поддельный, где лежит только внешне похожая копия сайта (например Сбербанка). После открытия такого поддельного сайта и ввода логина/пароля вас может перекинуть уже на настоящий сайт, при этом логин и пароль — будут отправлены мошенникам.

Вирусы подобные HOSTS:SUSPICIOUS.URL и SettingsModifier: Win32/ HostsFileHijack могут причинить серьезный вред вашему компьютеру:

- блокировка сайтов производителей антивирусного программного обеспечения и их серверов обновления;

- подмена адресов популярных ресурсов на адреса сайтов клонов с вирусным кодом в себе, при помощи которого злоумышленники могут украсть учетные данные аккаунтов и платежных систем;

- установки редиректа на рекламные, фишинговые и порносайты и прочий нежелательный контент.

Также данные компьютерные вирусы могут “защищаться” маскировкой:

Спобы защиты и лечения hosts файла:

Защитить hosts файл не так трудно как кажется. Нужно соблюдать элементарные правила компьютерной безопасности, регулярно проводить проверку системного раздела антивирусом и проверять содержимое hosts файла. Большинство антивирусов автоматически заблокируют изменение системных файлов и предотвратит их заражение.

Если всеже hosts файл модифицирован, то пугаться тоже не нужно.

- В папке C:\Windows\System32\Drivers\etc необходимо удалить все подозрительные копии файла hosts (если они есть) типа hosts.txt, hosts.doc и т.п., оставив лишь один файл hosts без расширений.

- Открыть файл hosts для редактирования и удалить все строки кроме » 127.0.0.1 localhost «, если такая присутствует. Также рекомендуется провести проверку системы с помощью специализированных программ:

Dr.Web CureIt! — мощная и бесплатная программа для удаления опасных вирусов типа троянов, майнеров, ботнетов. Скачать актуальную версию можно с официального сайта уже с актуальными антивирусными базами. Программа не требует установки в систему и является портабельной. Длительность проверки зависит от количества файлов на диске, по окончании требуется перезагрузка.

Malwarebytes AdwCleaner — удаляет рекламные программы, вирусы, шпионские программы, потенциально нежелательные программы и угонщики браузеров, а также ненужные панели инструментов и предустановленные программы и потенциально нежелательные программы. Скачать можно с официального сайта .

Для очистки hosts файла необходимо перейти в настройки программы, затем в меню » Параметры » — » Приложение » и включить пункт » Сбросить файл hosts «. После этого необходимо главной вкладке программы AdwCleaner выполнить сканирование и очистку, в ходе которой hosts файл будет очищен и восстановлен.