- User Account Control

- Practical applications

- Включение и отключение UAC в Windows

- На что нужно обратить внимание при появлении консоли

- Отключение контрольной функции

- Способ 1.

- Способ 2.

- Способ 3.

- Способ 4.

- Способ 5.

- Что означают 4 положения UAC

- Включение, настройка и отключение User Account Control (UAC)

- Что такое UAC и зачем он нужен?

- Панель управления

- Групповые политики

- Редактор реестра

- Командная строка

- How User Account Control works

- UAC process and interactions

- Logon process

- The UAC User Experience

- UAC Architecture

- Virtualization

- Request execution levels

- Installer detection technology

User Account Control

Applies to

- Windows 10

- Windows Server 2016

User Account Control (UAC) helps prevent malware from damaging a PC and helps organizations deploy a better-managed desktop. With UAC, apps and tasks always run in the security context of a non-administrator account, unless an administrator specifically authorizes administrator-level access to the system. UAC can block the automatic installation of unauthorized apps and prevent inadvertent changes to system settings.

UAC allows all users to log on to their computers using a standard user account. Processes launched using a standard user token may perform tasks using access rights granted to a standard user. For instance, Windows Explorer automatically inherits standard user level permissions. Additionally, any apps that are started using Windows Explorer (for example, by double-clicking a shortcut) also run with the standard set of user permissions. Many apps, including those that are included with the operating system itself, are designed to work properly in this way.

Other apps, especially those that were not specifically designed with security settings in mind, often require additional permissions to run successfully. These types of apps are referred to as legacy apps. Additionally, actions such as installing new software and making configuration changes to the Windows Firewall, require more permissions than what is available to a standard user account.

When an app needs to run with more than standard user rights, UAC can restore additional user groups to the token. This enables the user to have explicit control of apps that are making system level changes to their computer or device.

Practical applications

Admin Approval Mode in UAC helps prevent malware from silently installing without an administrator’s knowledge. It also helps protect from inadvertent system-wide changes. Lastly, it can be used to enforce a higher level of compliance where administrators must actively consent or provide credentials for each administrative process.

Включение и отключение UAC в Windows

Для того чтобы ответить на вопрос, как включить или отключить контроль учётных записей в Windows, нужно понять, что это такое. UAC — это защитная опция операционной системы, поддерживаемая всеми последними версиями Windows (Vista, 7, 8, 10). Независимо от того, какую учётную запись использует пользователь, система выдаёт запрос о разрешении запускаемому приложению внести изменения.

Порядок включения и отключения UAC в Windows 10 имеет свои отличия.

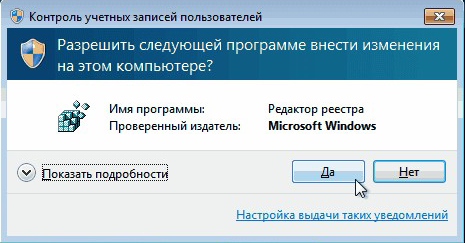

Если владелец ПК Администратор, то он может разрешить или нет этой программе войти в ОС и изменить параметры, лишь нажав кнопки «Да» или «Нет». В ином случае придётся вводить пароль. Причины для отключения контроля учётных данных могут быть разные, но иногда это действительно необходимо.

На что нужно обратить внимание при появлении консоли

При загрузке приложения в появившемся окне уведомления 10 ОС имеется информация об имени программы, её издателе и источнике файла. Всё это даёт полную картину о запускаемом софте. Поэтому, когда приложение не имеет названия, у пользователей должен возникнуть вопрос о его «добропорядочности». Таким образом, вместе с установочным файлом очень часто проникают и вирусы. Если же программа проверена или вы полагаетесь на антивирус, в любом случае есть возможность отключить защиту.

Отключение контрольной функции

Способ 1.

Чтобы вызвать уведомление контроля в Windows 10, можно попробовать загрузить установочный файл любой простой программки, например, Media Player. Для этого у пользователей должен быть доступ к записи Администратором. В нижнем правом углу появившегося сообщения щёлкнуть по «Настройке выдачи таких уведомлений». Отредактировать функцию по своему усмотрению.

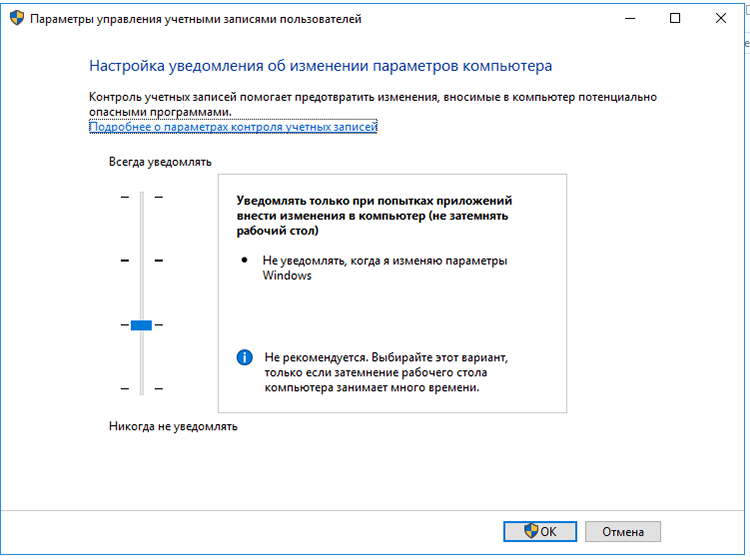

Способ 2.

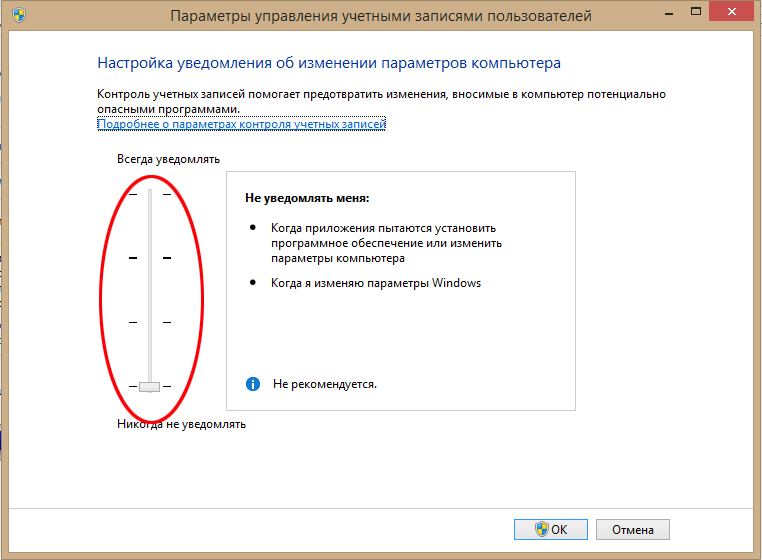

В меню «Пуск» ввести слово «UAC». Далее выбрать «Изменение параметров контроля учётных записей». В настройках сообщения установить селектор на нижний уровень «Никогда не уведомлять».

Способ 3.

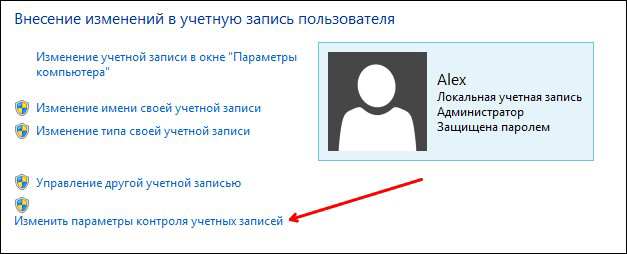

В меню «Пуск» найти вкладку «Панель управления». В правой части окна открыть «маленькие значки» и выбрать строчку «Учётные записи пользователей». Затем нажать на пункт «Изменить параметры контроля учётных записей». Также настроить работу опции или вовсе отключить её.

Способ 4.

На клавиатуре набрать Win+R. В открывшейся консоли прописать «UserAccountControlSetting» и ввод. В появившихся параметрах произвести отключение опции.

Способ 5.

Кликнуть по клавишам Win+R. В окне «Выполнить» ввести слово «regedit» и «ок». В левой части редактора реестра найти «Sistem». В открывшейся правой консоли кликнуть двойным нажатием мыши по надписи «EnableLUA». В появившемся окошке поменять значение «1» на «0» и «ок». Для сохранения изменений выскочит уведомление о перезагрузке компьютера.

Для того чтобы включить контрольную защиту в ОС Windows 10, в его настройках следует вернуть селектор в исходное положение. Также можно настроить функцию под свои параметры, где наилучшим вариантом может считаться второе положение селектора сверху.

Что означают 4 положения UAC

- Всегда уведомлять — самый безопасный и оптимальный вариант. То есть любое несанкционированное действие программы будет вызывать появление окна с уведомлением.

- Уведомлять при попытке приложения внести изменения (по умолчанию). Обычно включается при загрузке программы.

- Уведомлять о внесении изменений без затемнения и блокировки экрана. Такое положение не препятствует вторжению троянов.

- Не уведомлять никогда, то есть полное отключение функции.

Если всё же было решено отключить защитную опцию в Windows 10, следует быть готовым к атакам вредоносного ПО. В этом случае нужно быть особо внимательным к запускаемым приложениям, так как они имеют такой же доступ к информации на компьютере, как и у пользователей с правами Администратора. Поэтому, если вы отключили UAC только для того, чтобы он не мешал, то это очень неправильная тактика. В этом случае лучше установить защитную функцию по умолчанию.

Включение, настройка и отключение User Account Control (UAC)

В современных версиях Windows существует много инструментов, которые предназначены для обеспечения безопасности. Один из них — User Account Control, что в переводе означает «Контроль учётных записей». Он выдаёт окно с предупреждением, если какая-то программа или процесс пытается внести несанкционированные изменения в систему. И надо либо разрешить запуск утилиты, либо отменить его. Разберитесь, для чего нужен UAC Windows 7, как отключить его, как активировать и как настроить.

В этой статье мы расскажем, как включить UAC в Виндовс

Что такое UAC и зачем он нужен?

Многих пользователей раздражают такие уведомления. Ведь приходится каждый раз подтверждать, что вы согласны на установку нового приложения. Но контроль учётных записей служит для защиты от вредоносного ПО: вирусов, шпионов, рекламщиков. Он не заменит антивирус, сетевой экран или firewall. Но без этой функции Windows будет уязвима.

Если отключить UAC, компьютер окажется под угрозой. Не стоит деактивировать Account Control без причин. Иначе абсолютно любая программа сможет менять настройки системы, устанавливать свои дистрибутивы и запускать их. И всё это без ведома пользователя.

Контроль учётных записей можно настроить, чтобы он не был таким «надоедливым», и оповещение не выскакивало при запуске любой программы. Но рекомендуется оставить эту функцию в активном состоянии, чтобы защитить ПК.

Панель управления

Отключение UAC Windows 7 выглядит так:

- Пуск — Панель управления.

- «Учётные записи пользователей».

- «Изменение параметров учётных записей».

- Откроется окно с описаниями и ползунком. Передвигайте его, чтобы задать желаемые настройки. С правой стороны будет пояснение к выбранной опции.

- Там есть четыре отметки. Верхняя «Всегда уведомлять» означает, что диалоговое окно-предупреждение будет всплывать при запуске абсолютно любой программы.

- Если вам нужно полностью отключить UAC, передвиньте «каретку» на нижнее деление «Никогда не уведомлять». Но тогда риск заражения вирусными программами увеличится, и Windows будет под угрозой.

- Лучше оставить ползунок где-то посередине. Чтобы контроль учётных записей уведомлял вас, только когда приложение пытается что-то поменять в системе. Если поставите прямоугольник на третью позицию, при появлении сообщения картинка на мониторе будет темнеть. Если поставите на второе деление, дисплей темнеть не будет.

Настройте, в каких случаях показывать уведомления

Войти в это меню и отключить UAC можно и быстрее.

- Нажмите «Пуск».

- Кликните на изображение вашей учётной записи наверху.

В Windows Vista такого ползунка нет. Соответственно, детальная настройка функции невозможна. Доступно только включение и отключение режима.

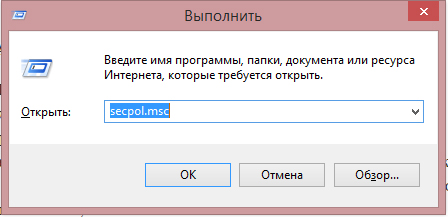

Групповые политики

Ещё один метод взаимодействия с Account Control — редактор групповой политики. Этот способ подойдёт не для всех версий операционной системы. Только для Профессиональной, Максимальной и Корпоративной Windows.

Чтобы отключить UAC:

- Перейдите в «Пуск — Выполнить» или нажмите Win+R.

- Напишите в поле для ввода «secpol.msc» без кавычек и кликните на «OK».

- Раскройте иерархию «Локальные политики — Параметры безопасности».

- В списке справа найдите пункты «Контроль учётных записей». Там их несколько.

- Вам нужен тот, который заканчивается словами «Все администраторы работают в режиме одобрения». Дважды щёлкните по нему.

- На вкладке «Параметры безопасности» поставьте маркер рядом с пунктом «Отключение».

- Нажмите «Применить», закройте редактор и перезагрузите компьютер.

Запустите редактор групповой политики

Снова включить Account Control можно в том же меню.

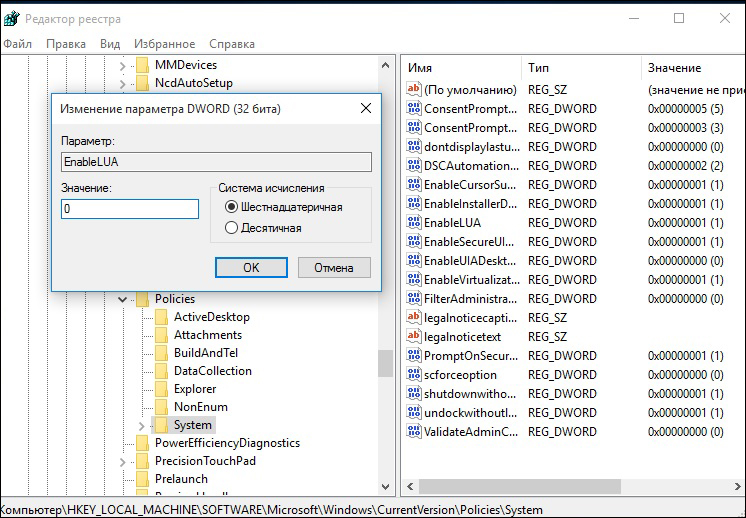

Редактор реестра

Перед тем как что-то менять в реестре, надо сделать его резервную копию. Чтобы в случае возникновения неполадок его быстро восстановить.

- Перейдите в «Пуск — Выполнить» или нажмите Win+R.

- Введите «regedit» и нажмите «OK».

- В появившемся окне откройте «Файл — Экспорт».

- Укажите путь к папке, в которой надо сохранить бэкап.

Вот как в Windows 7 отключить контроль учётных записей UAC:

- В редакторе реестра откройте «Правка — Найти».

- Запустите поиск по запросу «EnableLUA».

- В результатах выберите строчку с таким же названием. Дважды кликните по ней.

- В поле «Значение» напишите цифру «0» (ноль), чтобы остановить работу службы.

- Чтобы снова включить UAC, поменяйте «0» на «1» (единицу).

- Нажмите «OK» и перезапустите ПК.

Командная строка

Отключение Account Control при помощи команд:

- Пуск — Программы — Стандартные.

- Кликните правой кнопкой мыши по «Командная строка».

- Выберите «От имени администратора». Откроется окно с чёрным фоном и белым шрифтом.

- Скопируйте в него команду «%windir%\System32\cmd.exe /k %windir%\System32\reg.exe ADD HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v EnableLUA /t REG_DWORD /d 0 /f» и нажмите

- Она меняет параметры реестра. Через него можно вновь активировать режим.

Account Control — это необходимая мера безопасности. Отключайте её только в крайнем случае.

Расскажите, а у вас работает UAC, или вы обходитесь без него?

How User Account Control works

Applies to

User Account Control (UAC) is a fundamental component of Microsoft’s overall security vision. UAC helps mitigate the impact of malware.

UAC process and interactions

Each app that requires the administrator access token must prompt for consent. The one exception is the relationship that exists between parent and child processes. Child processes inherit the user’s access token from the parent process. Both the parent and child processes, however, must have the same integrity level. WindowsВ 10 protects processes by marking their integrity levels. Integrity levels are measurements of trust. A «high» integrity application is one that performs tasks that modify system data, such as a disk partitioning application, while a «low» integrity application is one that performs tasks that could potentially compromise the operating system, such as a Web browser. Apps with lower integrity levels cannot modify data in applications with higher integrity levels. When a standard user attempts to run an app that requires an administrator access token, UAC requires that the user provide valid administrator credentials.

In order to better understand how this process happens, let’s look at the Windows logon process.

Logon process

The following shows how the logon process for an administrator differs from the logon process for a standard user.

By default, standard users and administrators access resources and run apps in the security context of standard users. When a user logs on to a computer, the system creates an access token for that user. The access token contains information about the level of access that the user is granted, including specific security identifiers (SIDs) and Windows privileges.

When an administrator logs on, two separate access tokens are created for the user: a standard user access token and an administrator access token. The standard user access token contains the same user-specific information as the administrator access token, but the administrative Windows privileges and SIDs are removed. The standard user access token is used to start apps that do not perform administrative tasks (standard user apps). The standard user access token is then used to display the desktop (explorer.exe). Explorer.exe is the parent process from which all other user-initiated processes inherit their access token. As a result, all apps run as a standard user unless a user provides consent or credentials to approve an app to use a full administrative access token.

A user that is a member of the Administrators group can log on, browse the Web, and read e-mail while using a standard user access token. When the administrator needs to perform a task that requires the administrator access token, WindowsВ 10 automatically prompts the user for approval. This prompt is called an elevation prompt, and its behavior can be configured by using the Local Security Policy snap-in (Secpol.msc) or Group Policy. For more info, see User Account Control security policy settings.

The UAC User Experience

When UAC is enabled, the user experience for standard users is different from that of administrators in Admin Approval Mode. The recommended and more secure method of running WindowsВ 10 is to make your primary user account a standard user account. Running as a standard user helps to maximize security for a managed environment. With the built-in UAC elevation component, standard users can easily perform an administrative task by entering valid credentials for a local administrator account. The default, built-in UAC elevation component for standard users is the credential prompt.

The alternative to running as a standard user is to run as an administrator in Admin Approval Mode. With the built-in UAC elevation component, members of the local Administrators group can easily perform an administrative task by providing approval. The default, built-in UAC elevation component for an administrator account in Admin Approval Mode is called the consent prompt.

The consent and credential prompts

With UAC enabled, WindowsВ 10 prompts for consent or prompts for credentials of a valid local administrator account before starting a program or task that requires a full administrator access token. This prompt ensures that no malicious software can be silently installed.

The consent prompt

The consent prompt is presented when a user attempts to perform a task that requires a user’s administrative access token. The following is an example of the UAC consent prompt.

The credential prompt

The credential prompt is presented when a standard user attempts to perform a task that requires a user’s administrative access token. Administrators can also be required to provide their credentials by setting the User Account Control: Behavior of the elevation prompt for administrators in Admin Approval Mode policy setting value to Prompt for credentials.

The following is an example of the UAC credential prompt.

UAC elevation prompts

The UAC elevation prompts are color-coded to be app-specific, enabling for immediate identification of an application’s potential security risk. When an app attempts to run with an administrator’s full access token, WindowsВ 10 first analyzes the executable file to determine its publisher. Apps are first separated into three categories based on the file’s publisher: WindowsВ 10, publisher verified (signed), and publisher not verified (unsigned). The following diagram illustrates how WindowsВ 10 determines which color elevation prompt to present to the user.

The elevation prompt color-coding is as follows:

- Red background with a red shield icon: The app is blocked by Group Policy or is from a publisher that is blocked.

- Blue background with a blue and gold shield icon: The application is a WindowsВ 10 administrative app, such as a Control Panel item.

- Blue background with a blue shield icon: The application is signed by using Authenticode and is trusted by the local computer.

- Yellow background with a yellow shield icon: The application is unsigned or signed but is not yet trusted by the local computer.

Shield icon

Some Control Panel items, such as Date and Time Properties, contain a combination of administrator and standard user operations. Standard users can view the clock and change the time zone, but a full administrator access token is required to change the local system time. The following is a screen shot of the Date and Time Properties Control Panel item.

The shield icon on the Change date and time button indicates that the process requires a full administrator access token and will display a UAC elevation prompt.

Securing the elevation prompt

The elevation process is further secured by directing the prompt to the secure desktop. The consent and credential prompts are displayed on the secure desktop by default in WindowsВ 10. Only Windows processes can access the secure desktop. For higher levels of security, we recommend keeping the User Account Control: Switch to the secure desktop when prompting for elevation policy setting enabled.

When an executable file requests elevation, the interactive desktop, also called the user desktop, is switched to the secure desktop. The secure desktop dims the user desktop and displays an elevation prompt that must be responded to before continuing. When the user clicks Yes or No, the desktop switches back to the user desktop.

Malware can present an imitation of the secure desktop, but when the User Account Control: Behavior of the elevation prompt for administrators in Admin Approval Mode policy setting is set to Prompt for consent, the malware does not gain elevation if the user clicks Yes on the imitation. If the policy setting is set to Prompt for credentials, malware imitating the credential prompt may be able to gather the credentials from the user. However, the malware does not gain elevated privilege and the system has other protections that mitigate malware from taking control of the user interface even with a harvested password.

While malware could present an imitation of the secure desktop, this issue cannot occur unless a user previously installed the malware on the PC. Because processes requiring an administrator access token cannot silently install when UAC is enabled, the user must explicitly provide consent by clicking Yes or by providing administrator credentials. The specific behavior of the UAC elevation prompt is dependent upon Group Policy.

UAC Architecture

The following diagram details the UAC architecture.

To better understand each component, review the table below:

| Component | Description |

|---|---|

| User | |

The slider will never turn UAC completely off. If you set it to Never notify, it will:

- Keep the UAC service running.

- Cause all elevation request initiated by administrators to be auto-approved without showing a UAC prompt.

- Automatically deny all elevation requests for standard users.

In order to fully disable UAC you must disable the policy User Account Control: Run all administrators in Admin Approval Mode.

Some Universal Windows Platform apps may not work when UAC is disabled.

Virtualization

Because system administrators in enterprise environments attempt to secure systems, many line-of-business (LOB) applications are designed to use only a standard user access token. As a result, you do not need to replace the majority of apps when UAC is turned on.

WindowsВ 10 includes file and registry virtualization technology for apps that are not UAC-compliant and that require an administrator’s access token to run correctly. When an administrative apps that is not UAC-compliant attempts to write to a protected folder, such as Program Files, UAC gives the app its own virtualized view of the resource it is attempting to change. The virtualized copy is maintained in the user’s profile. This strategy creates a separate copy of the virtualized file for each user that runs the non-compliant app.

Most app tasks operate properly by using virtualization features. Although virtualization allows a majority of applications to run, it is a short-term fix and not a long-term solution. App developers should modify their apps to be compliant as soon as possible, rather than relying on file, folder, and registry virtualization.

Virtualization is not an option in the following scenarios:

Virtualization does not apply to apps that are elevated and run with a full administrative access token.

Virtualization supports only 32-bit apps. Non-elevated 64-bit apps simply receive an access denied message when they attempt to acquire a handle (a unique identifier) to a Windows object. Native Windows 64-bit apps are required to be compatible with UAC and to write data into the correct locations.

Virtualization is disabled if the app includes an app manifest with a requested execution level attribute.

Request execution levels

An app manifest is an XML file that describes and identifies the shared and private side-by-side assemblies that an app should bind to at run time. The app manifest includes entries for UAC app compatibility purposes. Administrative apps that include an entry in the app manifest prompt the user for permission to access the user’s access token. Although they lack an entry in the app manifest, most administrative app can run without modification by using app compatibility fixes. App compatibility fixes are database entries that enable applications that are not UAC-compliant to work properly.

All UAC-compliant apps should have a requested execution level added to the application manifest. If the application requires administrative access to the system, then marking the app with a requested execution level of «require administrator» ensures that the system identifies this program as an administrative app and performs the necessary elevation steps. Requested execution levels specify the privileges required for an app.

Installer detection technology

Installation programs are apps designed to deploy software. Most installation programs write to system directories and registry keys. These protected system locations are typically writeable only by an administrator in Installer detection technology, which means that standard users do not have sufficient access to install programs. WindowsВ 10 heuristically detects installation programs and requests administrator credentials or approval from the administrator user in order to run with access privileges. WindowsВ 10 also heuristically detects updates and programs that uninstall applications. One of the design goals of UAC is to prevent installations from being run without the user’s knowledge and consent because installation programs write to protected areas of the file system and registry.

Installer detection only applies to:

- 32-bit executable files.

- Applications without a requested execution level attribute.

- Interactive processes running as a standard user with UAC enabled.

Before a 32-bit process is created, the following attributes are checked to determine whether it is an installer:

- The file name includes keywords such as «install,» «setup,» or «update.»

- Versioning Resource fields contain the following keywords: Vendor, Company Name, Product Name, File Description, Original Filename, Internal Name, and Export Name.

- Keywords in the side-by-side manifest are embedded in the executable file.

- Keywords in specific StringTable entries are linked in the executable file.

- Key attributes in the resource script data are linked in the executable file.

- There are targeted sequences of bytes within the executable file.

The keywords and sequences of bytes were derived from common characteristics observed from various installer technologies.

The User Account Control: Detect application installations and prompt for elevation policy setting must be enabled for installer detection to detect installation programs. For more info, see User Account Control security policy settings.