- Как запретить (блокировать) или разрешить учетные записи Майкрософт в Windows 10

- Как запретить (блокировать) или разрешить учетные записи Майкрософт используя локальную политику безопасности

- Как запретить или разрешить учетные записи Майкрософт используя файл-реестра (reg-файл)

- Information Security Squad

- Как обезопасить локальных администраторов в Windows👨⚕️

- Отключить и переименовать учетную запись локального администратора

- Запретить вход в систему под учетной записью локального администратора

- Защищаем учетную запись локального администратора

- Отключение и переименование

- Запрет на вход

- Заключение

Как запретить (блокировать) или разрешить учетные записи Майкрософт в Windows 10

В этой статье показаны действия, с помощью которых можно запретить (блокировать) или разрешить использование учетных записей Майкрософт в операционной системе Windows 10.

Учетная запись Майкрософт предоставляет доступ к приложениям и играм из магазина Microsoft Store, а также позволяет просматривать настройки и другие материалы на нескольких устройствах с Windows 10.

При необходимости можно блокировать учетные записи Майкрософт.

Вы можете выбрать вариант при котором пользователи не смогут создавать новые учетные записи Майкрософт на этом компьютере, преобразовывать локальные учетные записи в учетные записи Майкрософт.

Также можно запретить пользователям создавать новые и использовать существующие учетные записи Майкрософт, в этом случае пользователи учетных записей Майкрософт не смогут войти в систему.

Чтобы запретить (блокировать) или разрешить использование учетных записей Майкрософт в Windows 10, необходимо войти в систему с правами администратора

Как запретить (блокировать) или разрешить учетные записи Майкрософт используя локальную политику безопасности

Локальная политика безопасности доступна в Windows 10 редакций Pro, Enterprise, Education.

Нажмите сочетание клавиш

В открывшемся окне Локальная политика безопасности, разверните следующие элементы списка:

Локальные политики ➯ Параметры безопасности

Далее, в правой части окна дважды щелкните левой кнопкой мыши по политике с названием Учетные записи: блокировать учетные записи Майкрософт

Затем в открывшемся окне, в выпадающем списке выберите параметр который необходимо применить для этой политики безопасности и нажмите кнопку OK.

Параметры для политики Учетные записи: блокировать учетные записи Майкрософт:

- Пользователи не могут добавлять учетные записи Майкрософт

- Если выбрать вариант «Пользователи не могут добавлять учетные записи Майкрософт», то пользователи не смогут создавать новые учетные записи Майкрософт на этом компьютере, преобразовывать локальные учетные записи в учетные записи Майкрософт, а также подключать учетные записи домена к учетным записям Майкрософт.

- Пользователи не могут добавлять учетные записи Майкрософт и использовать их для входа

- Если выбрать вариант «Пользователи не могут добавлять учетные записи Майкрософт и использовать их для входа», существующие пользователи учетных записей Майкрософт не смогут войти в систему Windows. Выбор этого параметра может сделать вход в систему и управление ею недоступным для существующего администратора на данном компьютере.

- Эта политика отключена или не настроена

- Если выбрать вариант Эта политика отключена или не настроена (рекомендуется), то пользователи смогут использовать учетные записи Майкрософт в Windows.

Как запретить или разрешить учетные записи Майкрософт используя файл-реестра (reg-файл)

Данный способ позволяет запретить (блокировать) или разрешить учетные записи Майкрософт во всех редакциях Windows 10, с помощью внесения изменений в системный реестр Windows.

Прежде чем вносить какие-либо изменения в реестр, настоятельно рекомендуется создать точку восстановления системы или экспортировать тот раздел реестра, непосредственно в котором будут производиться изменения.

Все изменения производимые в редакторе реестра отображены ниже в листингах файлов реестра.

Чтобы запретить пользователям создавать новые учетные записи Майкрософт и преобразовывать локальные учетные записи в учетные записи Майкрософт, создайте и примените файл реестра следующего содержания:

Windows Registry Editor Version 5.00.

Чтобы запретить пользователям создавать новые и использовать существующие учетные записи Майкрософт, создайте и примените файл реестра следующего содержания:

Windows Registry Editor Version 5.00.

Чтобы разрешить пользователям создавать новые и использовать существующие учетные записи Майкрософт, создайте и примените файл реестра следующего содержания:

Windows Registry Editor Version 5.00.

Information Security Squad

stay tune stay secure

- Home

- 2019

- Январь

- 21

- Как обезопасить локальных администраторов в Windows👨⚕️

Как обезопасить локальных администраторов в Windows👨⚕️

Операционная система Windows имеет встроенную учетную запись администратора.

Отключить и переименовать учетную запись локального администратора

Чтобы защитить учетную запись администратора от атак методом перебора, вы можете отключить встроенную учетную запись администратора, а если вы не можете сделать это, вы можете переименовать ее.

Самый простой способ переименовать встроенную учетную запись администратора – использовать групповые политики.

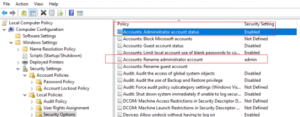

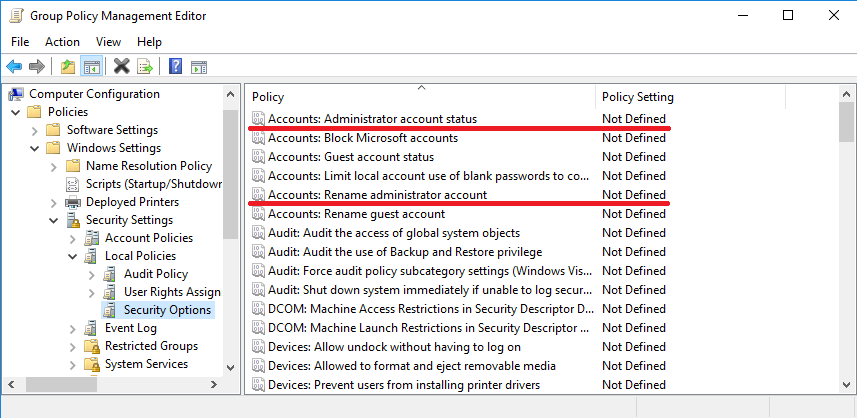

Откройте редактор локальной политики (gpedit.msc) или домена (gpmc.msc) и перейдите к следующему разделу консоли: Computer Configuration > Policies > Windows Settings > Security Settings > Local Policies > Security Options.

Обратите внимание на две политики:

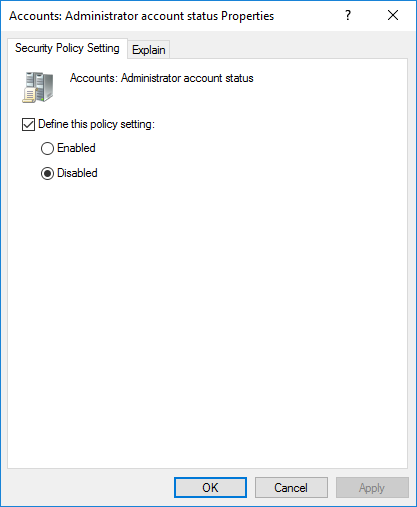

- Accounts: Administrator account status – позволяет заблокировать учетную запись администратора;

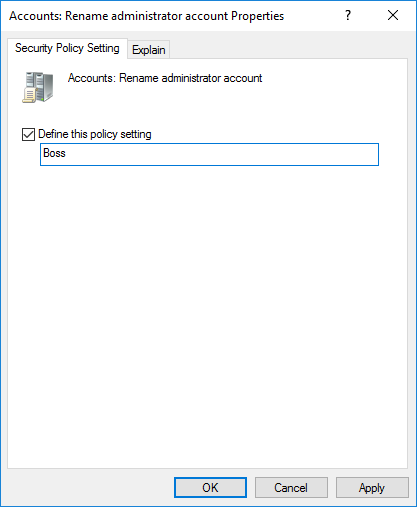

- Account: Rename administrator account- позволяет переименовать встроенную учетную запись администратора;

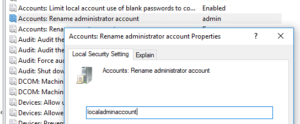

Чтобы переименовать учетную запись, включите политику (Определите параметры этой политики) и установите новое имя пользователя.

Переименование усложнит процесс взлома пароля, поскольку злоумышленнику придется сначала узнать имя учетной записи, а затем приступить к подбору пароля.

Переименование учетной записи повышает безопасность, но эта мера недостаточно эффективна.

Учетная запись администратора имеет известный идентификатор безопасности (SID), и существуют способы, которые позволяют проходить аутентификацию с помощью SID, а не имени пользователя.

Поэтому более эффективным способом защиты учетной записи администратора является ее отключение.

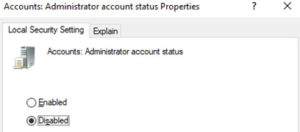

Для этого включите политику состояния учетных записей: учетные записи администратора и измените ее значение на Disabled.

Запретить вход в систему под учетной записью локального администратора

Трудно ограничить права локального администратора в Windows, поэтому для повышения уровня защиты вы можете запретить локальный и / или удаленный вход в систему под учетной записью локального администратора. Вы также можете использовать GPO для этого.

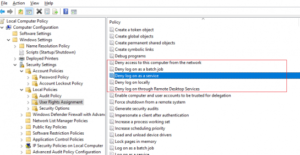

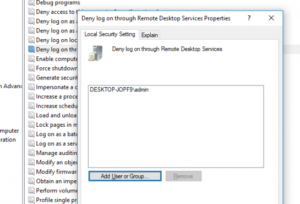

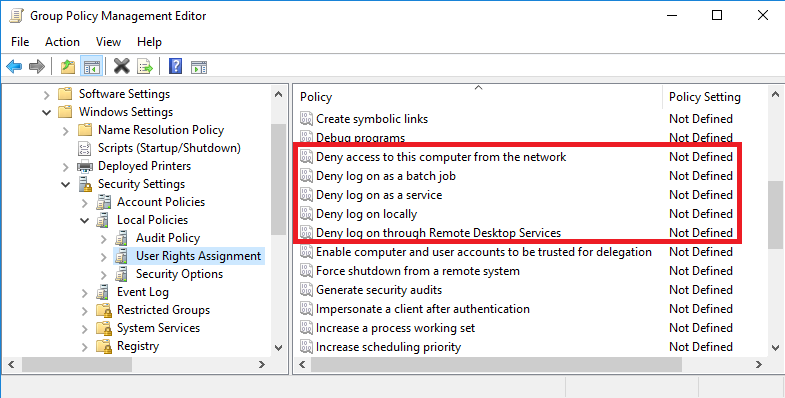

Перейдите в раздел Computer Configuration > Policies > Windows Settings -> Security Settings > Local Policies > User Rights Assignment>User Rights Assignment.

Обратите внимание на следующие правила:

- Deny log on locally — позволяет отключить локальный вход в систему;

- Deny log on through Remote Desktop Service — позволяет запретить доступ с использованием служб удаленных рабочих столов (RDP);

- Deny access to this computer from the network — позволяет запретить доступ определенных компьютеров к компьютеру по сети;

- Deny log on as a service — позволяет запретить пользователю регистрироваться как сервис. Это разрешение позволяет службам Windows работать в фоновом режиме;

- Deny log on as a batch job — позволяет запретить пользователю регистрироваться как пакетное задание (используется планировщиком заданий и некоторыми другими службами).

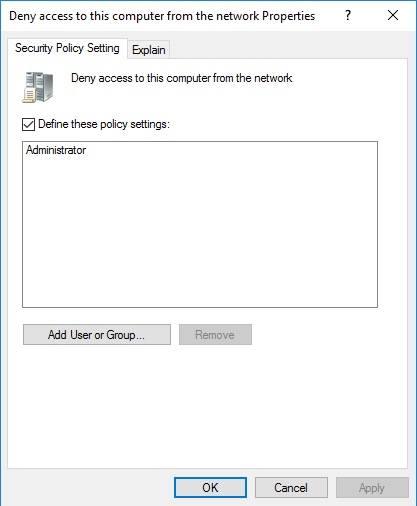

Вы можете включить любую из этих политик (или все сразу), отметив опцию ″Define this policy settings″ и добавив учетную запись администратора в политику.

Microsoft рекомендует отключить все методы входа для локальной учетной записи администратора, кроме локальной регистрации.

Наконец, несколько важных моментов:

- если вы решили отключить встроенную учетную запись администратора, то не забудьте создать на своем компьютере хотя бы одного пользователя с правами администратора:

- Не рекомендуется применять эти политики к контроллерам домена. Дело в том, что на контроллерах домена нет локальных учетных записей, и политики применяются к учетной записи администратора DSRM. Если эта учетная запись недоступна, вы не сможете войти на контроллер домена в режиме восстановления Active Directory;

- Если вы отключите политику переименования учетной записи администратора, имя учетной записи может не измениться на исходное.

Защищаем учетную запись локального администратора

В каждой операционной системе Windows по умолчанию присутствует встроенная (built-in) учетная запись администратора. Эта учетная запись имеет неограниченные права и при ее компрометации злоумышленник получает полный контроль над системой. Чтобы этого не произошло, встроенную учетную запись администратора необходимо защитить.

Существует множество различных способов защиты и сегодня мы рассмотрим некоторые из них.

Отключение и переименование

Одной из наиболее распространенных атак является перебор паролей. Обычно от перебора защищаются с помощью политик блокировки, ограничивающих количество попыток ввода пароля. Однако особенностью встроенной учетной записи администратора является то, что она не зависит от количества неправильного ввода пароля и ее невозможно заблокировать. Поэтому учетная запись администратора является распространенной целью для подобного рода атак.

Одним из способов защиты от перебора является отключение учетной записи либо, если отключение невозможно, то ее переименование.

В производственной среде сделать это проще всего с помощью групповых политик. Нужные нам параметры находятся в разделе Computer Configuration\Policies\Windows Settings\Security Settings\Local Policies\Security Options.

Для получения доступа к системе необходимо узнать две вещи — имя пользователя и его пароль. В случае со встроенной учеткой администратора по умолчанию имя всегда Administrator (или Администратор в русскоязычной версии системы). Переименование усложнит процесс взлома, поскольку злоумышленнику придется сначала выяснить имя пользователя, а уже затем приступить к перебору.

За переименование отвечает параметр политики с именем Accounts: Rename administrator account. Надо открыть его, отметить чекбокс ″Define this policy settings″ и задать новое имя пользователя. Имя может быть любое, насколько хватит фантазии. Как вариант, можно переименовать администратора в гостя (Guest), а гостя в администратора. Поскольку у гостевой учетной записи практически нулевые права в системе, то взломав ее злоумышленник будет неприятно удивлен 🙂

Переименование учетной записи повышает безопасность, однако эта мера недостаточно эффективна. Учетная запись администратора имеет известный идентификатор безопасности (SID) и существуют средства, позволяющие проходить аутентификацию с использованием SID а не имени пользователя.

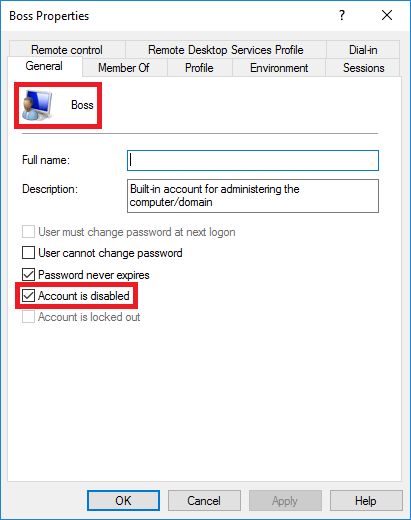

Поэтому более эффективным способом защиты учетной записи администратора является ее отключение. Для отключения используется параметр политики с названием Accounts: Administrator account status. Надо открыть его, отметить чекбок ″Define this policy settings″ и поставить переключатель в положение Disabled.

Ну а для большей безопасности учетную запись можно и переименовать и отключить. В результате должно получиться что то типа этого.

Примечание. Если вы сначала переименуете учетную запись администратора, а потом захотите ее отключить, то ничего не получится. Видимо дело в том, что политика жестко привязана к имени пользователя и при его изменении просто не находит нужную учетку. А вот в обратном порядке все отлично работает и переименовать отключенную учетную запись можно без проблем.

Запрет на вход

И переименование и даже отключение учетной записи администратора вовсе не гарантируют ее полную безопасность. Поэтому следующим этапом защиты будет минимизация потерь в том случае, если учетная запись все же оказалась скомпрометирована.

Надо сказать, что ограничить права локального администратора в системе практически невозможно, но зато можно запретить сам вход в систему. Для этого мы ограничим права входа для учетной записи локального администратора, также с помощью групповых политик.

Примечание. Права входа (Logon Rights) определяют способы входа в систему, доступные для пользователя.

В разделе Computer Configuration\Policies\Windows Settings\Security Settings\Local Policies\User Rights Assignment находятся следующие параметры:

Deny log on locally — запретить локальный вход в систему;

Deny log on through Remote Desktop Service — запретить доступ с помощью службы удаленных рабочих столов;

Deny access to this computer from the network — запретить доступ к компьютеру по сети. Доступ по сети используется при удаленном доступе к файловой системе или приложениям;

Deny log on as a service — запретить пользователю регистрироваться в качестве службы. Это право обеспечивает работу служб Windows в фоновом режиме;

Deny log on as a batch job — запретить пользователю регистрацию в качестве пакетного задания. Это право используется планировщиком заданий (Task Scheduler) и некоторыми другими службами.

Для активации параметра политики надо надо открыть его, отметить чекбок ″Define this policy settings″ и указать пользователей или группы, для которого эта политика будет применяться. В нашем случае надо указать имя Administrator.

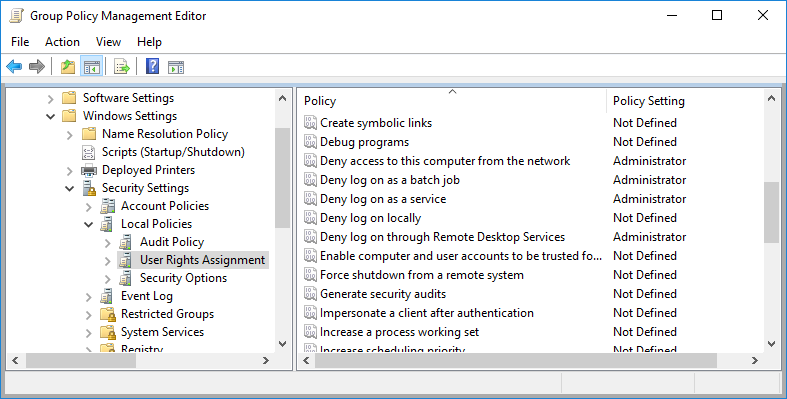

Microsoft рекомендует отключать для локального администратора все способы входа кроме локального, в результате должно получиться примерно так.

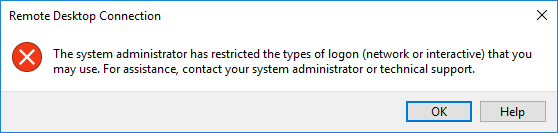

После применения запрещающих политик надо проверить их работу. Для проверки запрета на вход по RDP попробуем зайти на сервер с помощью RDP клиента, и если все получилось, то получим примерно такое сообщение.

Проверить запрет на доступ по сети несколько сложнее. Для проверки надо зайти на сервер локально, запустить от имени администратора командную консоль и выполнить команду net use. Например:

Если политика отработала корректно, то вместо ответа будет выдана ошибка с номером 1385.

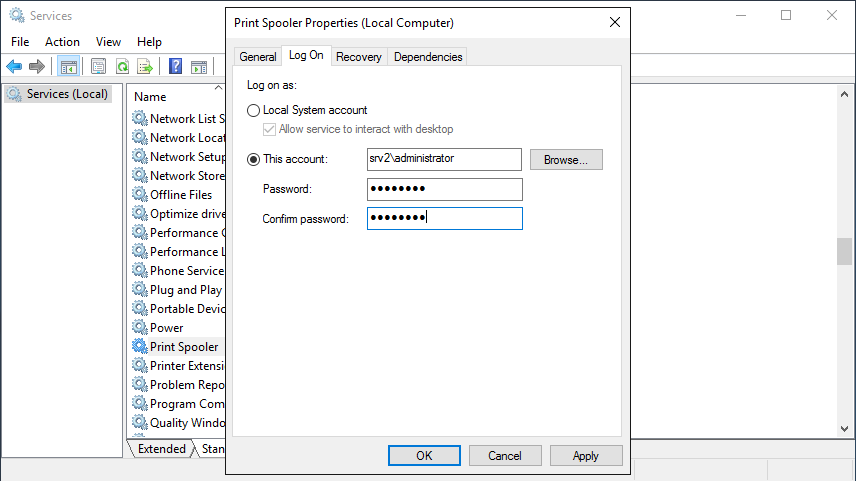

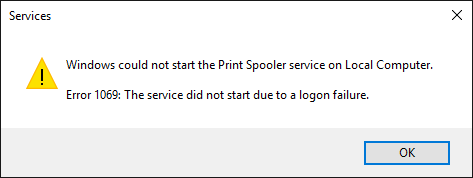

Для проверки запрета на запуск в виде сервиса надо открыть оснастку Services, выбрать любой некритичный сервис, например сервис печати (Print spooler), и попробовать запустить его от имени локального администратора.

В результате должна получиться следующая ошибка.

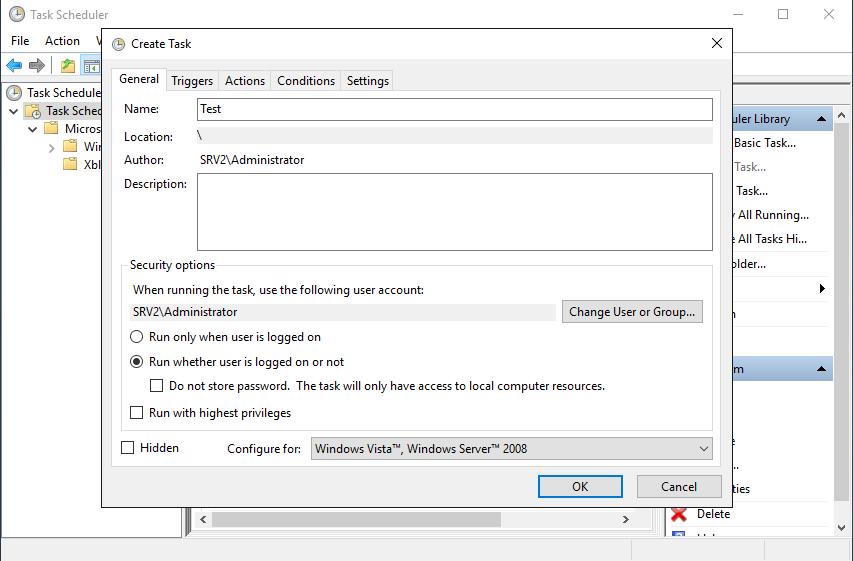

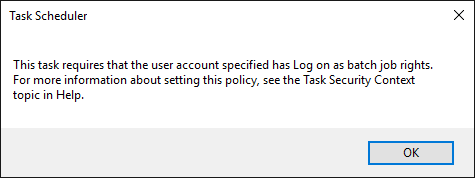

Ну и проверить запрет на запуск в виде пакетного задания можно с помощью планировщика заданий (Task scheduler). Для этого создадим в планировщике задание и укажем его запуск от имени учетной записи локального администратора.

В случае успеха при сохранении задания мы получим ошибку.

Заключение

В заключение некоторые важные моменты, о которых необходимо помнить:

• Если вы решили отключить встроенную учетную запись администратора, то не забудьте создать на компьютере хотя бы одного пользователя с административными правами;

• Не рекомендуется применять вышеописанные политики к контроллерам домена. Дело в том, что на контроллерах домена нет локальных учетных записей и политики применяться к учетной записи DSRM администратора. При недоступности этой учетной записи вы не сможете зайти на контроллер домена в режиме восстановления Active Directory;

• При отключении политики переименования учетной записи администратора имя пользователя может не измениться на исходное. В этом случае потребуется в политике прописать стандартное имя, подождать пока она применится, и только потом ее отключать.