- Wireshark (Русский)

- Contents

- Установка

- Захват пакетов от обычного пользователя

- Добавить пользователя в группу wireshark

- Использование sudo

- Методы анализа захваченных пакетов

- Фильтрация TCP пакетов

- Фильтрация UDP пакетов

- Фильтрование пакетов из специфичного IP-адреса

- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- Wireshark

- Описание Wireshark

- Руководство и шпаргалка по Wireshark

- Устранение неполадок сетевого подключения

- Исследование сессий прикладного уровня (даже при шифровании с помощью SSL/TLS, см. ниже)

- Устранение неполадок DHCP с данными на уровне пакетов

- Извлечение файлов из сессий HTTP

- Извлечение файлов из сессий SMB

- Обнаружение и проверка вредоносных программ

- Проверка сканирования портов и других типов сканирования на уязвимости

- Установка Wireshark

- Установка на Ubuntu или Debian

- Установка на Fedora или CentOS

- Установка на Windows

- Начало работы с фильтрами

- Примеры фильтров по IP-адресам

- Примеры фильтров по протоколу

- Следуйте за потоком

- Резолвинг DNS в Wireshark

- Tshark для командной строки

- Составление правил для файрвола

- Работа с географической базой GeoIP

- Расшифровка сессий SSL/TLS

- 1. Настройка переменной среды

- 2. Настройка Wireshark

- 3. Перезапуск Firefox или Chrome

- Извлечение файлов из пакетов с помощью функции экспорта (HTTP или SMB)

- Строка состояния

- Образец PCAP

- Настройка окружения

- capinfos

- Установите и используйте Wireshark в Ubuntu Linux

- Установка Wireshark в дистрибутивах Linux на основе Ubuntu

- Запуск Wireshark без sudo

- Запуск Wireshark

- Захват пакетов с помощью Wireshark

- Остановка захвата пакета в Wireshark

- Сохранить захваченные пакеты в файл

- Заключение.

Wireshark (Русский)

Wireshark (ранее Ethereal) — бесплатная программа-анализатор с открытым исходным кодом. Программа используется для анализа, перехвата (сниффинга) интернет пакетов.

Contents

Установка

Wireshark имеет несколько реализаций: CLI, Qt:

Захват пакетов от обычного пользователя

ArchLinux использует метод из вики Wireshark для разделения привилегий. Если установлен wireshark-cli , используйте скрипт для совместимости /usr/bin/dumpcap .

/usr/bin/dumpcap единственный процесс имеющий привилегии для перехвата пакетов.

Существуют несколько способов перехвата пакетов от обычного пользователя:

Добавить пользователя в группу wireshark

Для использования wireshark без прав суперпользователя можно добавить пользователя в группу wireshark :

Если вы не хотите перезапускать текущую сессию, то используйте эту команду:

Использование sudo

Также возможно использование sudo , чтобы временно использовать группу wireshark . Следующие строки позволят всем пользователям группы wheel запускать программы, используя GID wireshark:

Для запуска wireshark:

Методы анализа захваченных пакетов

Wireshark поддерживает огромное количество методов анализа пакетов с помощью фильтров.

Фильтрация TCP пакетов

Если вы желаете просмотреть все текущие TCP пакеты, то введите tcp в строку «Filter».

Фильтрация UDP пакетов

Если вы желаете просмотреть все текущие UDP пакеты, то введите udp в строку «Filter».

Фильтрование пакетов из специфичного IP-адреса

- Если вы желаете просмотреть весь текущий трафик исходящие из специфичного адреса, то используйте следующий фильтр: ip.dst == 1.2.3.4 .

- Для просмотра входящего трафика, используя специфичный адрес: ip.src == 1.2.3.4 .

- Для просмотра исходящего трафика: ip.addr == 1.2.3.4 .

Вместо 1.2.3.4 подставьте нужный вам ip-адрес.

Источник

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

Wireshark

Описание Wireshark

Wireshark — это самый первостепенный во всём мире анализатор сетевых протоколов. Он позволяет вам видеть на микроскопическом уровне что происходит в вашей сети. Де-факто (и часто де-юре) он стал стандартом во многих индустриях и образовательных учреждениях.

Развитие Wireshark процветает благодаря вкладу сетевых экспертов по всему миру. Он является продолжением проекта, который начался в 1998.

Wireshark обладает большим набором возможностей, которые включают в том числе следующие:

- Глубокая проверка сотен протоколов, которые постоянно добавляются

- Есть как живой захват, так и оффлайн анализ

- Стандартный трёхпанельный браузер пакетов

- Мультиплатформенность: Запускается на Windows, Linux, OS X, Solaris, FreeBSD, NetBSD и многих других

- Захватываемые сетевые данные можно просматривать через графический интерфейс или в консольном режиме через утилиту TShark

- Самые мощные в индустрии фильтры отображения

- Богатый анализ VoIP

- Чтение/запись многих разных форматов файлов захвата: tcpdump (libpcap), Pcap NG, Catapult DCT2000, Cisco Secure IDS iplog, Microsoft Network Monitor, Network General Sniffer® (сжатый и несжатый), Sniffer® Pro, and NetXray®, Network Instruments Observer, NetScreen snoop, Novell LANalyzer, RADCOM WAN/LAN Analyzer, Shomiti/Finisar Surveyor, Tektronix K12xx, Visual Networks Visual UpTime, WildPackets EtherPeek/TokenPeek/AiroPeek и многие другие

- Захваченные сжатые gzip файлы могут быть разархивированы на лету

- Живые данные могут быть прочитаны с Ethernet, IEEE 802.11, PPP/HDLC, ATM, Bluetooth, USB, Token Ring, Frame Relay, FDDI и других (зависят от вашей платформы)

- Поддержка расшифровки многих протоколов, влкючая IPsec, ISAKMP, Kerberos, SNMPv3, SSL/TLS, WEP и WPA/WPA2

- Правила раскраски могут быть применены к списку пакетов для быстрого, интуитивного анализа

- Вывод можно экспортировать в XML, PostScript®, CSV или в обычный текст

Источник

Руководство и шпаргалка по Wireshark

Устранение неполадок сетевого подключения

Исследование сессий прикладного уровня (даже при шифровании с помощью SSL/TLS, см. ниже)

Устранение неполадок DHCP с данными на уровне пакетов

Извлечение файлов из сессий HTTP

Извлечение файлов из сессий SMB

Обнаружение и проверка вредоносных программ

Проверка сканирования портов и других типов сканирования на уязвимости

- Понимание, какой сетевой трафик поступает от сканеров

- Анализ процедур по проверке уязвимостей, чтобы различать ложноположительные и ложноотрицательные срабатывания

Эти примеры — только вершина айсберга. В руководстве мы расскажем, как использовать столь мощный инструмент.

Установка Wireshark

Wireshark работает на различных операционных системах и его несложно установить. Упомянем только Ubuntu Linux, Centos и Windows.

Установка на Ubuntu или Debian

Установка на Fedora или CentOS

Установка на Windows

На странице загрузки лежит исполняемый файл для установки. Довольно просто ставится и драйвер захвата пакетов, с помощью которого сетевая карта переходит в «неразборчивый» режим (promiscuous mode позволяет принимать все пакеты независимо от того, кому они адресованы).

Начало работы с фильтрами

С первым перехватом вы увидите в интерфейсе Wireshark стандартный шаблон и подробности о пакете.

Как только захватили сессию HTTP, остановите запись и поиграйте с основными фильтрами и настройками Analyze | Follow | HTTP Stream.

Названия фильтров говорят сами за себя. Просто вводите соответствующие выражения в строку фильтра (или в командную строку, если используете tshark). Основное преимущество фильтров — в удалении шума (трафик, который нам не интерестен). Можно фильтровать трафик по MAC-адресу, IP-адресу, подсети или протоколу. Самый простой фильтр — ввести http , так что будет отображаться только трафик HTTP (порт tcp 80).

Примеры фильтров по IP-адресам

Примеры фильтров по протоколу

Попробуйте сделать комбинацию фильтров, которая показывает весь исходящий трафик, кроме HTTP и HTTPS, который направляется за пределы локальной сети. Это хороший способ обнаружить программное обеспечение (даже вредоносное), которое взаимодействует с интернетом по необычным протоколам.

Следуйте за потоком

Как только вы захватили несколько HTTP-пакетов, можно применить на одном из них пункт меню Analyze | Follow | HTTP Stream. Он покажет целиком сессию HTTP. В этом новом окне вы увидите HTTP-запрос от браузера и HTTP-ответ от сервера.

Резолвинг DNS в Wireshark

По умолчанию Wireshark не резолвит сетевые адреса в консоли. Это можно изменить в настройках.

Edit | Preferences | Name Resolution | Enable Network Name Resolution

Как и в случае tcpdump , процедура резолвинга замедлит отображение пакетов. Также важно понимать, что при оперативном захвате пакетов DNS-запросы с вашего хоста станут дополнительным трафиком, который могут перехватить.

Tshark для командной строки

Если вы ещё не баловались с tshark , взгляните на наше руководство с примерами фильтров. Эту программу часто игнорируют, хотя она отлично подходит для захвата сессий на удалённой системе. В отличие от tcpdump , она позволяет на лету захватывать и просматривать сессии прикладного уровня: декодеры протоколов Wireshark также доступны для tshark.

Составление правил для файрвола

Вот быстрый способ создания правил из командной строки, чтобы не искать в интернете конкретный синтаксис. Выберите подходящее правило — и перейдите в Tools | Firewall ACL Rules. Поддерживаются различные файрволы, такие как Cisco IOS, ipfilter , ipfw , iptables , pf и даже файрвол Windows через netsh .

Работа с географической базой GeoIP

Если Wireshark скомпилирован с поддержкой GeoIP и у вас есть бесплатные базы Maxmind, то программа может определять местоположение компьютеров по их IP-адресам. Проверьте в About | Wireshark, что программа скомпилирована с той версией, какая у вас в наличии. Если GeoIP присутствует в списке, то проверьте наличие на диске баз GeoLite City, Country и ASNum. Укажите расположение баз в меню Edit | Preferences | Name Resolution.

Проверьте систему на дампе трафика, выбрав опцию Statistics | Endpoints | IPv4. В колонках справа должна появиться информация о местоположении и ASN для IP-адреса.

Другая функция GeoIP — фильтрация трафика по местоположению с помощью фильтра ip.geoip . Например, так можно исключить трафик из конкретной ASN. Нижеуказанная команда исключает пакеты от сетевого блока ASN 63949 (Linode).

Конечно, тот же фильтр можно применить к отдельным городам и странам. Удалите шум и оставьте только действительно интересный трафик.

Расшифровка сессий SSL/TLS

Один из способов расшифровки сессий SSL/TLS — использовать закрытый ключ с сервера, к которому подключен клиент.

Конечно, у вас не всегда есть доступ к приватному ключу. Но есть другой вариант простого просмотра трафика SSL/TLS на локальной системе. Если Firefox или Chrome загружаются с помощью специальной переменной среды, то симметричные ключи отдельных сеансов SSL/TLS записаны в файл, который Wireshark может прочитать. С помощью этих ключей Wireshark покажет полностью расшифрованную сессию!

1. Настройка переменной среды

На вкладке System Properties | Advanced нажмите кнопку Environment Variables и добавьте имя переменной (SSLKEYLOGFILE), а в качестве значения — путь к файлу.

2. Настройка Wireshark

Из выпадающего меню выберите Edit | Preferences | Protocols | SSL | (Pre)-Master-Secret Log Filename — Browse, указав файл, который вы указали в переменную среды.

Начинайте захват трафика в локальной системе.

3. Перезапуск Firefox или Chrome

После перехода на сайт HTTPS лог-файл начнёт увеличиваться в размере, поскольку записывает симметричные ключи сессии.

Взгляните на ранее запущенную сессию Wireshark. Вы должны увидеть что-то похожее на скриншот внизу с расшифрованными сессиями. Расшифрованные пакеты — на вкладке в нижней панели.

Другой способ просмотра сеанса — через выпадающее меню Analysis | Follow | Stream | SSL. Если сеанс успешно расшифрован, вы увидите опцию для SSL.

Разумеется, будьте осторожны при записи этих ключей и пакетов. Если посторонний получит доступ к лог-файлу, то легко найдёт там ваши пароли и куки аутентификации.

Ещё один вариант выхода на базовый HTTP-трафика — использовать инструмент Burp Suite с загруженным сертификатом CA в браузере. В этом случае прокси расшифровывает соединение на стороне клиента, а затем устанавливает новый сеанс SSL/TLS на сервере. Есть много способов проведения такой MiTM-атаки на себя, это два самых простых.

Извлечение файлов из пакетов с помощью функции экспорта (HTTP или SMB)

Файлы легко извлекаются через меню экспорта.

File | Export Objects | HTTP

Все найденные файлы отобразятся в новом окне. Отсюда же можно сохранить отдельные файлы или сразу все. Аналогичный метод применяется для извлечения файлов из сессий SMB. Как мы уже упоминали, это протокол Microsoft Server Message Block, который используется для общего доступа к файлам под Windows.

Строка состояния

Строка состояния в правой части окна позволяет быстро перейти в нужное место сетевого дампа, щёлкнув по цветовому индикатору. Например, красным цветом в строке состояния помечены пакеты с ошибками.

Образец PCAP

Когда только начинаете работу с Wireshark, хочется посмотреть на какие-нибудь интересные дампы с пакетами. Их можно найти на странице Wireshark Samples. Примеров с разными протоколами там хватит вам на несколько месяцев анализа, есть даже образцы трафика червей и эксплоитов.

Настройка окружения

Внешний вид консоли по умолчанию всячески настраивается. Можно добавлять или удалять столбцы, добавляя даже такие простые вещи как столбец времени UTC, что сразу повышает информативность логов, если анализировать историю пакетов.

Столбцы настраиваются в меню Edit | Preferences | Appearance | Columns. Там же изменяется общий шаблон, шрифт и цвета.

На видео — полезные советы по настройке окружения, в том числе выявление неполадок по порядковым номерам последовательности TCP.

capinfos

В комплекте с Wireshark поставляется удобный инструмент командной строки capinfos . Эта утилита генерирует статистику пакетного дампа, с временем начала/окончания записи и другими подробностями. С опцией -T она выдаёт текст с табуляцией — он подходит для импорта в электронные таблицы или анализа в консоли.

Источник

Установите и используйте Wireshark в Ubuntu Linux

Wireshark — это бесплатный анализатор сетевых протоколов с открытым исходным кодом, широко используемый во всем мире.

С помощью Wireshark вы можете захватывать входящие и исходящие пакеты сети в режиме реального времени и использовать его для устранения неполадок в сети, анализа пакетов, разработки программного обеспечения и протоколов связи и многого другого.

Он доступен во всех основных настольных операционных системах, таких как Windows, Linux, macOS, BSD и других.

В этом руководстве я расскажу вам, как установить Wireshark в Ubuntu и других дистрибутивах на основе Ubuntu. Я также покажу немного о настройке и конфигурации Wireshark для захвата пакетов.

Установка Wireshark в дистрибутивах Linux на основе Ubuntu

Wireshark доступен во всех основных дистрибутивах Linux. В этом руководстве я сосредоточусь на установке последней версии Wireshark только в дистрибутивах на основе Ubuntu, поэтому если вы пользуетесь другими операционными системами на основе Linux, вам стоит почитать официальную документацию и советы по установке.

Wireshark доступен в репозитории «Universe» Ubuntu. Вы можете подключить этот репозиторий и затем установить его с помощью этих команд:

Одна небольшая проблема этого подхода заключается в том, что вы не всегда можете получить последнюю версию Wireshark.

Например, в Ubuntu 18.04, если вы используете команду apt для проверки доступной версии Wireshark, это будет версия 2.6.

Тогда как стабильная версия Wireshark 3.2 была выпущена несколько месяцев назад. А новый релиз, конечно, приносит новые возможности.

Итак, что вы делаете в таком случае? К счастью, разработчики Wiresshark предоставляют официальный PPA, который вы можете использовать для установки последней стабильной версии Wireshark в Ubuntu и других дистрибутивах на основе Ubuntu.

Я надеюсь, что вы знакомы с PPA. Если нет, пожалуйста, прочитайте наше превосходное руководство по PPA, чтобы разобраться в этом вопросе до конца.

Откройте терминал и используйте следующие команды одну за другой:

Даже если у вас установлена достаточно старая версия Wireshark, она будет обновлена до более новой версии.

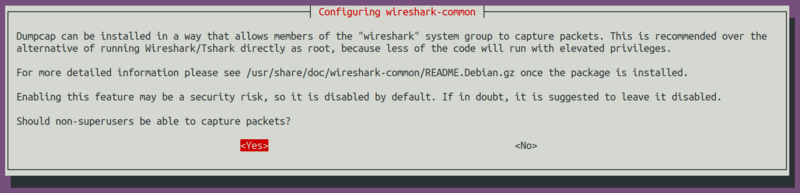

Во время установки вам будет предложено разрешить не-суперпользователям перехватывать пакеты. Выберите «Да», чтобы разрешить, или «Нет», чтобы запретить не-суперпользователям захватывать пакеты, после этого завершите установку.

Запуск Wireshark без sudo

Если вы выбрали «Нет» в предыдущей установке, выполните следующую команду от имени пользователя root:

И выберите «Да», используя клавишу табуляции и затем клавишу ввода:

Поскольку вы разрешили не-суперпользователю перехватывать пакеты, вы должны добавить пользователя в группу wireshark. Используйте команду usermod, чтобы добавить себя в группу wireshark.

Наконец, перезапустите систему Ubuntu, чтобы внесенные изменения вступили в силу.

Забавный факт:

Впервые выпущенный в 1998 году, Wireshark изначально был известен как Ethereal. Разработчикам пришлось изменить его название на Wireshark в 2006 году из-за проблем с товарными знаками.

Запуск Wireshark

Запуск приложения Wireshark можно выполнить из панели запуска приложений или интерфейса командной строки.

Чтобы начать с CLI, просто введите wireshark в вашей консоли:

В графическом интерфейсе, напишите Wireshark в строке поиска и нажмите Enter.

Теперь давайте поиграем с Wireshark.

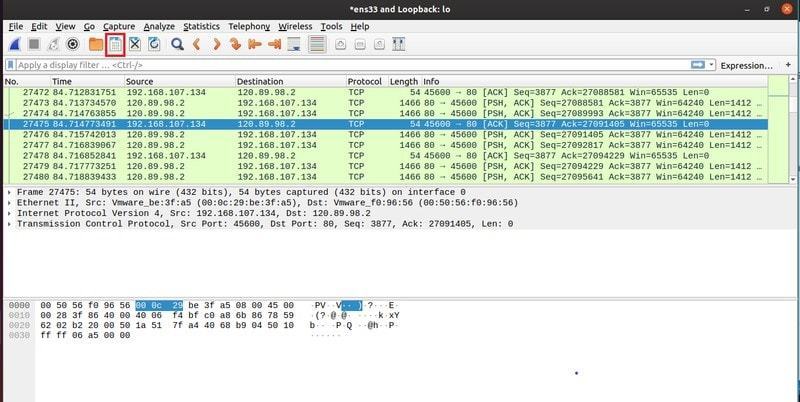

Захват пакетов с помощью Wireshark

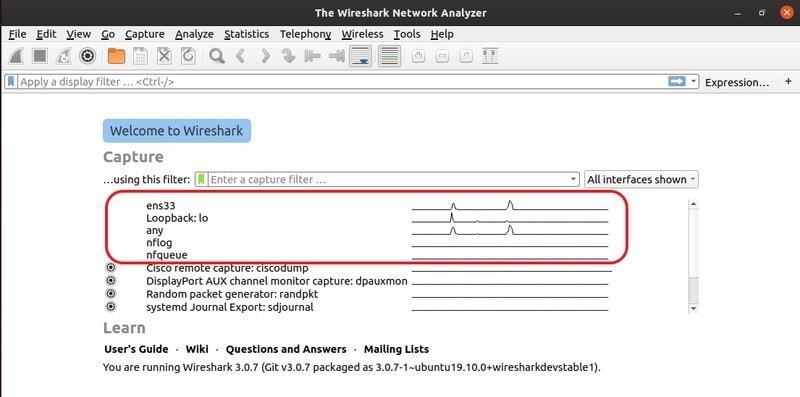

Когда вы запустите Wireshark, вы увидите список интерфейсов, которые вы можете использовать для захвата пакетов.

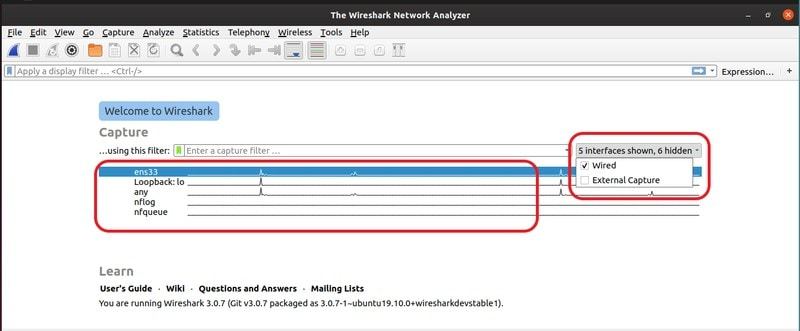

Существует много типов доступных интерфейсов, которые вы можете отслеживать с помощью Wireshark, таких как проводные, внешние устройства и т.д. В зависимости от ваших предпочтений вы можете выбрать отображение определенных типов интерфейсов на экране приветствия из отмеченной области на приведенном ниже рисунке.

Например, я перечислил только проводные сетевые интерфейсы.

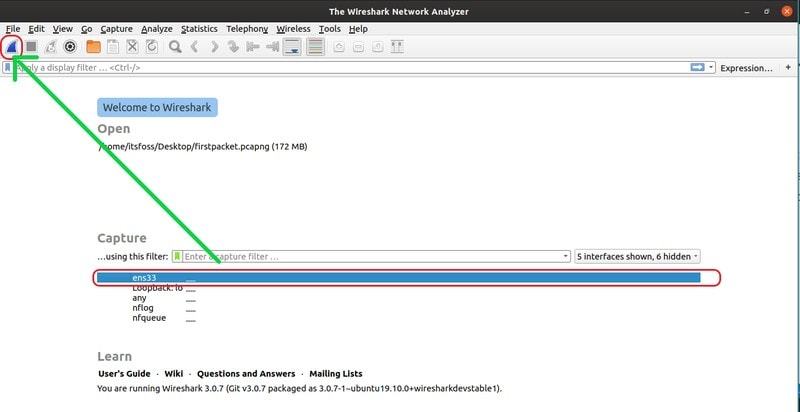

Затем, чтобы начать захват пакетов, вы должны выбрать интерфейс (в моем случае это ens33) и щелкнуть значок «Начать захват пакетов», как показано на рисунке ниже.

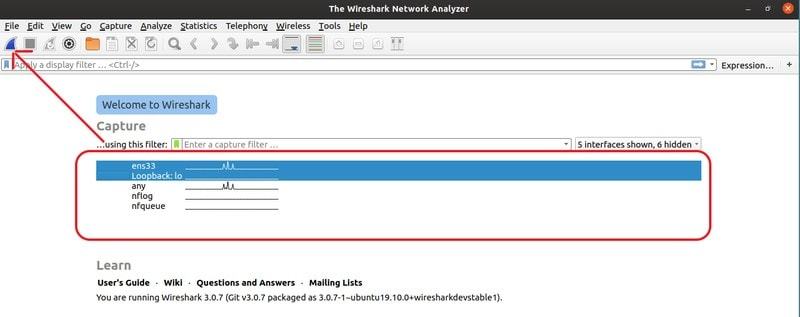

Вы также можете захватывать пакеты с нескольких интерфейсов одновременно. Просто нажмите и удерживайте кнопку CTRL, нажимая на интерфейсы, которые вы хотите захватить, и затем нажмите значок «Начать захват пакетов», как отмечено на изображении ниже.

Затем я попытался использовать команду ping google.com в терминале, и, как вы можете видеть, захватил много пакетов.

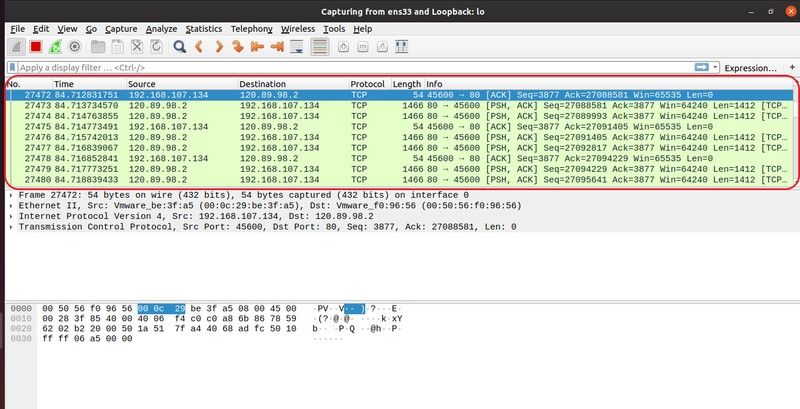

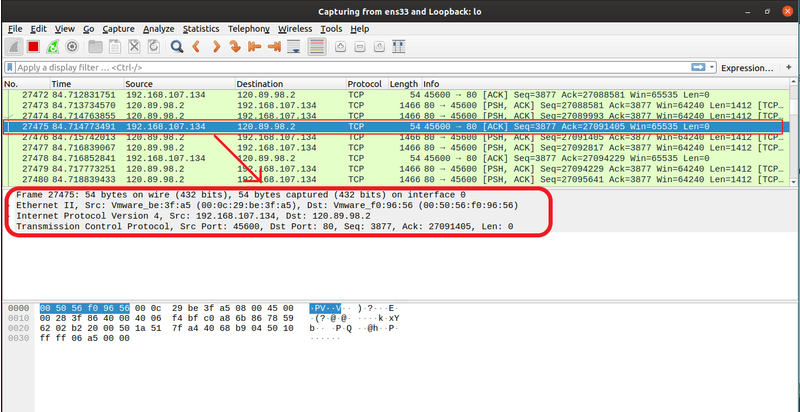

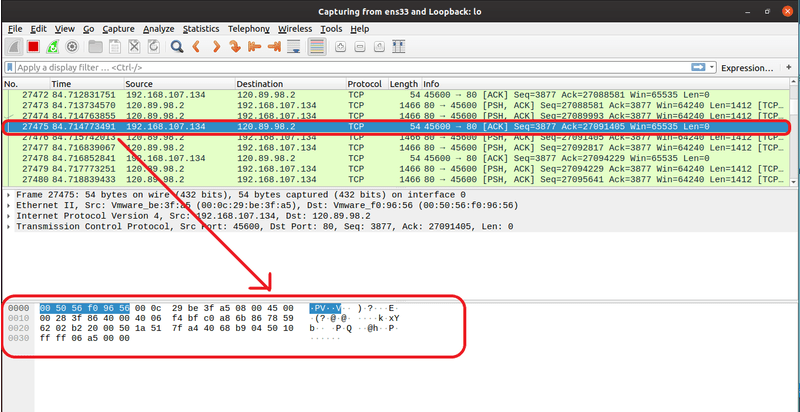

Теперь вы можете выбрать любой пакет для проверки. После нажатия на конкретный пакет вы можете увидеть информацию о различных уровнях протокола TCP / IP, связанных с ним.

Вы также можете увидеть RAW-данные этого конкретного пакета внизу, как показано на рисунке ниже.

Вот почему так важно сквозное шифрование

Представьте, что вы заходите на сайт, который не использует HTTPS. Любой в той же сети, что и вы, может перехватывать ваши пакеты, видеть имя пользователя и пароль в данных RAW.

Вот почему большинство приложений для чатов используют сквозное шифрование, и большинство веб-сайтов в наши дни используют https (вместо http).

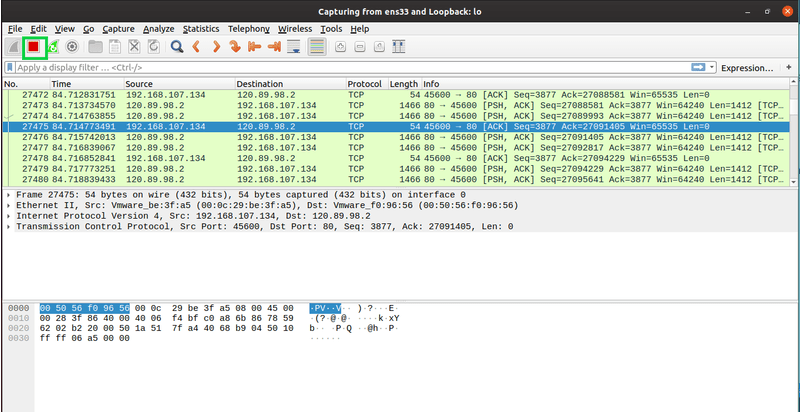

Остановка захвата пакета в Wireshark

Вы можете нажать на красный значок, как отмечено на данном изображении, чтобы прекратить захват пакетов Wireshark.

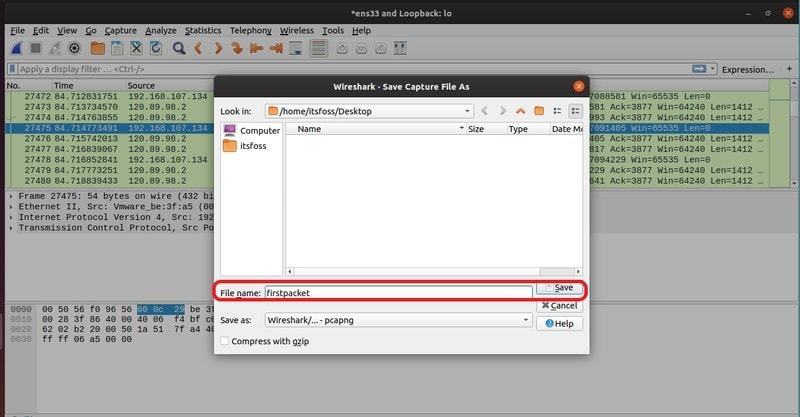

Сохранить захваченные пакеты в файл

Вы можете нажать на отмеченный значок на изображении ниже, чтобы сохранить захваченные пакеты в файл для дальнейшего использования.

Примечание: вывод можно экспортировать в XML, PostScript®, CSV или обычный текст.

Затем выберите папку назначения, введите имя файла и нажмите «Сохранить».

Потом выберите файл и нажмите «Открыть».

Теперь вы можете открывать и анализировать сохраненные пакеты в любое время. Чтобы открыть файл, нажмите \ + o или перейдите в File > Open из интерфейса Wireshark.

Захваченные пакеты будут загружены из файла.

Заключение.

Wireshark поддерживает множество различных протоколов связи. Существует множество опций и функций, которые дают вам возможность захватывать и анализировать сетевые пакеты уникальным способом. Вы можете узнать больше о Wireshark из их официальной документации.

Я надеюсь, что это руководство помогло вам установить Wireshark в Ubuntu. Пожалуйста, дайте мне знать, если у вас остались вопросы или появились предложения.

Источник