- Wireshark: “интерфейсы не найдены”, ошибка объяснена

- Ошибка интерфейса, вызванная правами доступа

- «Интерфейсы не найдены» в Windows 10

- «Интерфейсы не найдены» в Linux

- Ошибки брандмауэра

- Ошибки сетевой карты

- Общий совет для проблем Wireshark

- wireshark не видит интерфейсы

- Руководство и шпаргалка по Wireshark

- Устранение неполадок сетевого подключения

- Исследование сессий прикладного уровня (даже при шифровании с помощью SSL/TLS, см. ниже)

- Устранение неполадок DHCP с данными на уровне пакетов

- Извлечение файлов из сессий HTTP

- Извлечение файлов из сессий SMB

- Обнаружение и проверка вредоносных программ

- Проверка сканирования портов и других типов сканирования на уязвимости

- Установка Wireshark

- Установка на Ubuntu или Debian

- Установка на Fedora или CentOS

- Установка на Windows

- Начало работы с фильтрами

- Примеры фильтров по IP-адресам

- Примеры фильтров по протоколу

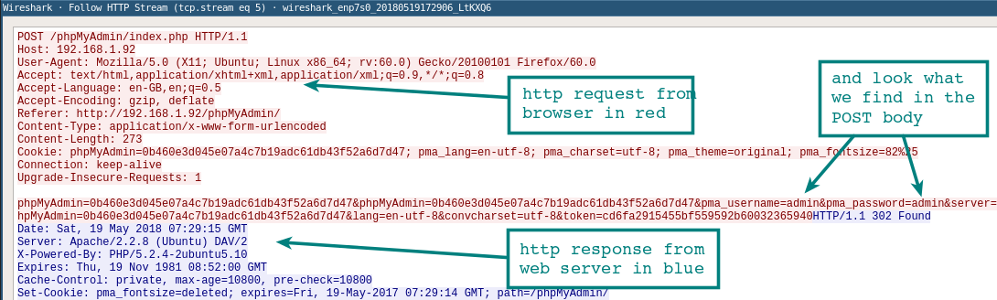

- Следуйте за потоком

- Резолвинг DNS в Wireshark

- Tshark для командной строки

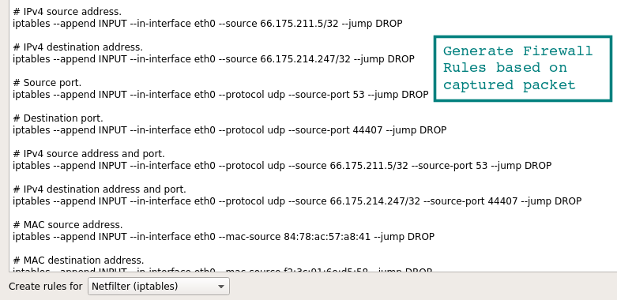

- Составление правил для файрвола

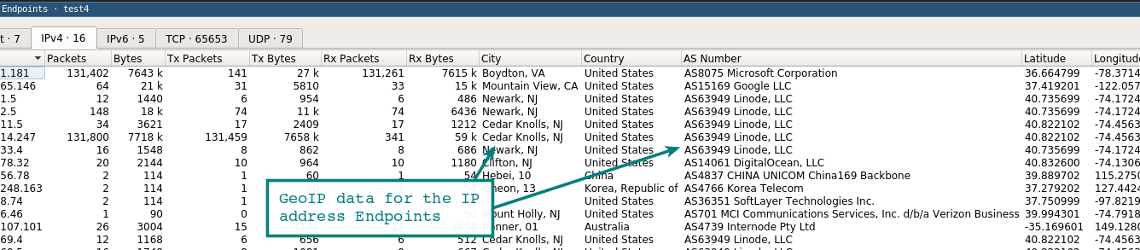

- Работа с географической базой GeoIP

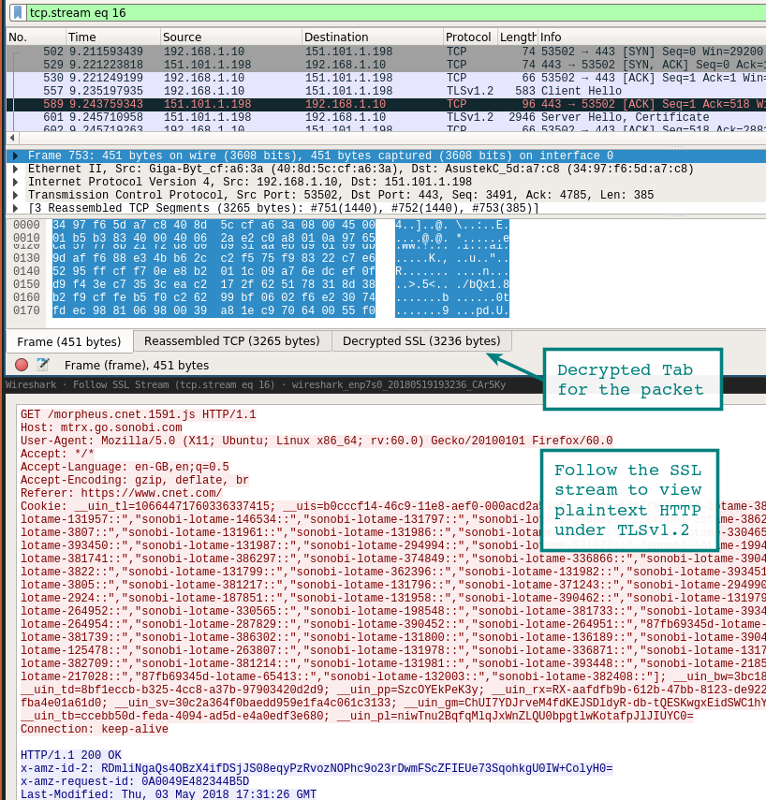

- Расшифровка сессий SSL/TLS

- 1. Настройка переменной среды

- 2. Настройка Wireshark

- 3. Перезапуск Firefox или Chrome

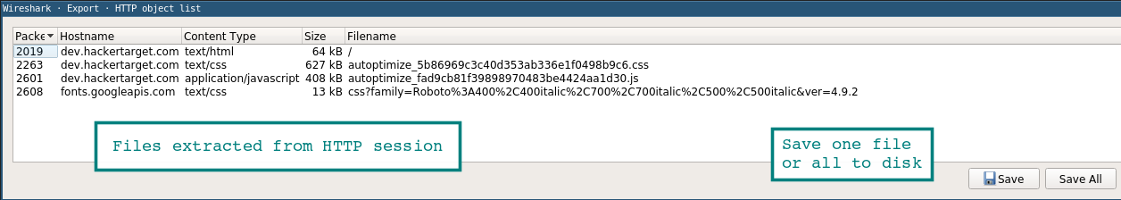

- Извлечение файлов из пакетов с помощью функции экспорта (HTTP или SMB)

- Строка состояния

- Образец PCAP

- Настройка окружения

- capinfos

Wireshark: “интерфейсы не найдены”, ошибка объяснена

«Нет никаких интерфейсов, на которых можно сделать захват».

Когда вы запускаете Wireshark для захвата сетевых пакетов, инструмент должен пройти серию процедур инициализации. В конце процедуры запуска Wireshark сканирует компьютер на наличие сетевых подключений. Если программа не может найти сети, подключенные к компьютеру, на котором она запущена, она покажет сообщение «Интерфейсы не найдены.»

Сообщение об ошибке появляется в области окна приложения, где вы ожидаете увидеть список доступных сетей. Для захвата пакетов сначала нужно выбрать одну из этих сетей. Так, если Wireshark вообще не может найти сети, вы не можете перейти к фазе захвата пакетов..

Ошибка интерфейса, вызванная правами доступа

Когда Wireshark сообщает, что не может найти никаких «интерфейсов», это означает, что он не может обнаружить какие-либо сети. Есть много возможных причин этой проблемы.

«Интерфейсы не найдены» в Windows 10

Удивительно, но в Windows вам не нужно запускать Wireshark с правами администратора, чтобы предоставить программе доступ к сетевым функциям. Это связано с тем, что в отношении сетевых процедур вашего компьютера Wireshark действует только так, как ведет себя любая другая программа, подключающаяся к сети. системе Wireshark необходим только доступ к сети, которая доступна для всех пользователей, не только администратор.

Один элемент из набора программ Wireshark действительно нуждается в правах администратора. Это WinPcap, которая является базовой службой, которая помогает в захвате пакетов. Настройка Wireshark установит WinPcap для вас. Процесс установки устанавливает WinPcap запускаться при запуске системы, а также записывает его в реестр, чтобы он мог работать от имени администратора. Именно этот этап установки требует перезагрузки компьютера.

«Интерфейсы не найдены» в Linux

Пользователи Linux сообщают о другой ситуации при запуске Wireshark. Кажется, что это должно быть запущено с Судо команда. Это действие запускает программу с привилегии суперпользователя. Это часто решает проблему невозможности доступа Wireshark к сетевым функциям на компьютере с Linux. Опять таки, Wireshark не нужно запускать с правами root в Linux, но есть один элемент пакета программ, который делает. Это dumpcap; вам нужно выполнить следующую команду, чтобы правильно настроить этот модуль.

| корень утилиты dumpcap |

Не все разновидности Linux ведут себя одинаково, поэтому, если просто назначить dumpcap как корневой процесс не работает, попробуйте следующую команду:

| setcap ‘CAP_NET_RAW + eip CAP_NET_ADMIN + eip’ / usr / sbin / dumpcap |

Возможно, код Wireshark хранится в каталоге bin, а не в sbin. Если приведенная выше команда возвращает ошибку, попробуйте:

| setcap ‘CAP_NET_RAW + eip CAP_NET_ADMIN + eip’ / usr / bin / dumpcap |

Если приведенные выше команды не работают в вашей версии Linux, попробуйте:

| chown root / usr / sbin / dumpcap chmod u + s / usr / sbin / dumpcap |

Если код для Wireshark находится в bin, а не в sbin, измените «/ USR / SBIN /До/ USR / бен /В приведенной выше команде.

Ошибки брандмауэра

Ваш брандмауэр не должен блокировать доступ Wireshark к сети, потому что брандмауэры обычно работают для предотвращения попадания внешних процессов на ваш компьютер не мешать процессам на вашем компьютере попадать в сеть. Однако на случай, если проблема связана с программным обеспечением брандмауэра вашего компьютера, попробуйте выполнить следующий тест.

Закройте Wireshark и выключите брандмауэр. Снова откройте Wireshark, чтобы он начал искать сети. Если теперь ему удается найти сеть, проблема заключается в вашем межсетевой экран. Установите Wireshark в качестве исключения в правилах брандмауэра и снова включите брандмауэр.

Ошибки сетевой карты

Если ни один из вышеперечисленных тестов программного обеспечения, запущенного на вашем компьютере, не решит проблему, вам потребуется проверить свою сетевую карту.

Если у вас есть только доступ к Wi-Fi и у тебя выключен вайфай или у вас есть настройки сети в авиа режим, Wireshark все еще должен видеть сетевой адаптер. Отключение или блокировка Wi-Fi не вызовет ошибку «нет интерфейсов найдено». Wireshark — это лишь одно из многих сетевых приложений на вашем компьютере. Нет никаких причин, по которым ваш сетевой интерфейс должен блокировать Wireshark и разрешать всем другим приложениям получать доступ к сети. Так, если Wireshark не проходит через сеть, ничто не должно проходить через.

Попробуйте любое другое сетевое приложение на вашем компьютере, чтобы узнать, сможет ли оно получить доступ к сети. Если что-то может попасть в сеть, проблема не в физической сетевой карте или программном обеспечении сетевого адаптера. Если ничто не может войти в Интернет, вы определили проблему и вам следует обратиться к специалисту службы поддержки, чтобы устранить проблемы с доступом к сети.

Общий совет для проблем Wireshark

Если вы продолжаете получать сообщения об ошибках связи при открытии Wireshark, вы будете разочарованы и подчеркнуты. Важно держать взгляд на проблему и понять, что ошибка вряд ли будет вызвана самой Wireshark. Чтобы исправить эту ошибку, вам нужно сосредоточиться на базовых сервисах, которые имеют более прямой контакт с сетевым интерфейсом.

При подходе к проблеме, имейте в виду три важных факта:

- Ваша сетевая карта не заблокирует Wireshark и только Wireshark

- Ваш сетевой интерфейс может быть виноват, в этом случае все приложения будут затронуты

- Wireshark не связывается напрямую с сетью, это задание оставлено на усмотрение WinPcap, npcap или dumpcap

Прежде всего, вы должны понимать, что проблема с видимостью сети связана только с процессом сбора данных, а не с Wireshark. Вы должны сосредоточиться на здоровье WinPcap, npcap, или dumpcap а не сам Wireshark.

Когда вы устанавливаете последнюю версию Wireshark, процесс установки проверит соответствующий процесс сбора данных, который записан для запуска в вашей операционной системе. Если вам будет предложено разрешить программе установки остановить, удалить, заменить или установить эти программы захвата, пусть это. Ваша проблема с Wireshark может быть вызвана тем, что вы пропустили эти сообщения в мастере установки и не позволяете устанавливать новые версии этих программ. Попробуйте удалить пакет программ Wireshark, загрузить последнюю версию и установить ее снова.. Обратите внимание на сообщения об установке вспомогательного программного обеспечения.

У вас были проблемы с Wireshark? Вам удалось найти решение, которого нет в этом руководстве? Сообщите сообществу о вашем решении, оставив сообщение в Комментарии раздел ниже.

wireshark не видит интерфейсы

| Список форумов SYSAdmins.RU -> NETWORKS |

| Автор | |||

|---|---|---|---|

| juni Активный участник Зарегистрирован: 26.07.2011

|

| ||

| Вернуться к началу |

| ||

| |||

| Зарегистрируйтесь и реклама исчезнет! | |||

| |||

| Mydel123 Почетный житель Зарегистрирован: 22.10.2009

|

| ||

| Вернуться к началу |

| ||

| |||

| juni Активный участник Зарегистрирован: 26.07.2011

|

| ||

| Вернуться к началу |

| ||

| |||

| dusya Активный участник Зарегистрирован: 14.04.2014 |

| ||

| Вернуться к началу |

| ||

| |||

| Mydel123 Почетный житель Зарегистрирован: 22.10.2009 Руководство и шпаргалка по Wireshark

Устранение неполадок сетевого подключенияИсследование сессий прикладного уровня (даже при шифровании с помощью SSL/TLS, см. ниже)Устранение неполадок DHCP с данными на уровне пакетовИзвлечение файлов из сессий HTTPИзвлечение файлов из сессий SMBОбнаружение и проверка вредоносных программПроверка сканирования портов и других типов сканирования на уязвимости

Эти примеры — только вершина айсберга. В руководстве мы расскажем, как использовать столь мощный инструмент. Установка WiresharkWireshark работает на различных операционных системах и его несложно установить. Упомянем только Ubuntu Linux, Centos и Windows. Установка на Ubuntu или DebianУстановка на Fedora или CentOSУстановка на WindowsНа странице загрузки лежит исполняемый файл для установки. Довольно просто ставится и драйвер захвата пакетов, с помощью которого сетевая карта переходит в «неразборчивый» режим (promiscuous mode позволяет принимать все пакеты независимо от того, кому они адресованы). Начало работы с фильтрамиС первым перехватом вы увидите в интерфейсе Wireshark стандартный шаблон и подробности о пакете. Как только захватили сессию HTTP, остановите запись и поиграйте с основными фильтрами и настройками Analyze | Follow | HTTP Stream. Названия фильтров говорят сами за себя. Просто вводите соответствующие выражения в строку фильтра (или в командную строку, если используете tshark). Основное преимущество фильтров — в удалении шума (трафик, который нам не интерестен). Можно фильтровать трафик по MAC-адресу, IP-адресу, подсети или протоколу. Самый простой фильтр — ввести http , так что будет отображаться только трафик HTTP (порт tcp 80). Примеры фильтров по IP-адресамПримеры фильтров по протоколуПопробуйте сделать комбинацию фильтров, которая показывает весь исходящий трафик, кроме HTTP и HTTPS, который направляется за пределы локальной сети. Это хороший способ обнаружить программное обеспечение (даже вредоносное), которое взаимодействует с интернетом по необычным протоколам. Следуйте за потокомКак только вы захватили несколько HTTP-пакетов, можно применить на одном из них пункт меню Analyze | Follow | HTTP Stream. Он покажет целиком сессию HTTP. В этом новом окне вы увидите HTTP-запрос от браузера и HTTP-ответ от сервера. Резолвинг DNS в WiresharkПо умолчанию Wireshark не резолвит сетевые адреса в консоли. Это можно изменить в настройках. Edit | Preferences | Name Resolution | Enable Network Name Resolution Как и в случае tcpdump , процедура резолвинга замедлит отображение пакетов. Также важно понимать, что при оперативном захвате пакетов DNS-запросы с вашего хоста станут дополнительным трафиком, который могут перехватить. Tshark для командной строкиЕсли вы ещё не баловались с tshark , взгляните на наше руководство с примерами фильтров. Эту программу часто игнорируют, хотя она отлично подходит для захвата сессий на удалённой системе. В отличие от tcpdump , она позволяет на лету захватывать и просматривать сессии прикладного уровня: декодеры протоколов Wireshark также доступны для tshark. Составление правил для файрволаВот быстрый способ создания правил из командной строки, чтобы не искать в интернете конкретный синтаксис. Выберите подходящее правило — и перейдите в Tools | Firewall ACL Rules. Поддерживаются различные файрволы, такие как Cisco IOS, ipfilter , ipfw , iptables , pf и даже файрвол Windows через netsh . Работа с географической базой GeoIPЕсли Wireshark скомпилирован с поддержкой GeoIP и у вас есть бесплатные базы Maxmind, то программа может определять местоположение компьютеров по их IP-адресам. Проверьте в About | Wireshark, что программа скомпилирована с той версией, какая у вас в наличии. Если GeoIP присутствует в списке, то проверьте наличие на диске баз GeoLite City, Country и ASNum. Укажите расположение баз в меню Edit | Preferences | Name Resolution. Проверьте систему на дампе трафика, выбрав опцию Statistics | Endpoints | IPv4. В колонках справа должна появиться информация о местоположении и ASN для IP-адреса. Другая функция GeoIP — фильтрация трафика по местоположению с помощью фильтра ip.geoip . Например, так можно исключить трафик из конкретной ASN. Нижеуказанная команда исключает пакеты от сетевого блока ASN 63949 (Linode). Конечно, тот же фильтр можно применить к отдельным городам и странам. Удалите шум и оставьте только действительно интересный трафик. Расшифровка сессий SSL/TLSОдин из способов расшифровки сессий SSL/TLS — использовать закрытый ключ с сервера, к которому подключен клиент. Конечно, у вас не всегда есть доступ к приватному ключу. Но есть другой вариант простого просмотра трафика SSL/TLS на локальной системе. Если Firefox или Chrome загружаются с помощью специальной переменной среды, то симметричные ключи отдельных сеансов SSL/TLS записаны в файл, который Wireshark может прочитать. С помощью этих ключей Wireshark покажет полностью расшифрованную сессию! 1. Настройка переменной средыНа вкладке System Properties | Advanced нажмите кнопку Environment Variables и добавьте имя переменной (SSLKEYLOGFILE), а в качестве значения — путь к файлу. 2. Настройка WiresharkИз выпадающего меню выберите Edit | Preferences | Protocols | SSL | (Pre)-Master-Secret Log Filename — Browse, указав файл, который вы указали в переменную среды. Начинайте захват трафика в локальной системе. 3. Перезапуск Firefox или ChromeПосле перехода на сайт HTTPS лог-файл начнёт увеличиваться в размере, поскольку записывает симметричные ключи сессии. Взгляните на ранее запущенную сессию Wireshark. Вы должны увидеть что-то похожее на скриншот внизу с расшифрованными сессиями. Расшифрованные пакеты — на вкладке в нижней панели. Другой способ просмотра сеанса — через выпадающее меню Analysis | Follow | Stream | SSL. Если сеанс успешно расшифрован, вы увидите опцию для SSL. Разумеется, будьте осторожны при записи этих ключей и пакетов. Если посторонний получит доступ к лог-файлу, то легко найдёт там ваши пароли и куки аутентификации. Ещё один вариант выхода на базовый HTTP-трафика — использовать инструмент Burp Suite с загруженным сертификатом CA в браузере. В этом случае прокси расшифровывает соединение на стороне клиента, а затем устанавливает новый сеанс SSL/TLS на сервере. Есть много способов проведения такой MiTM-атаки на себя, это два самых простых. Извлечение файлов из пакетов с помощью функции экспорта (HTTP или SMB)Файлы легко извлекаются через меню экспорта. File | Export Objects | HTTP Все найденные файлы отобразятся в новом окне. Отсюда же можно сохранить отдельные файлы или сразу все. Аналогичный метод применяется для извлечения файлов из сессий SMB. Как мы уже упоминали, это протокол Microsoft Server Message Block, который используется для общего доступа к файлам под Windows. Строка состоянияСтрока состояния в правой части окна позволяет быстро перейти в нужное место сетевого дампа, щёлкнув по цветовому индикатору. Например, красным цветом в строке состояния помечены пакеты с ошибками. Образец PCAPКогда только начинаете работу с Wireshark, хочется посмотреть на какие-нибудь интересные дампы с пакетами. Их можно найти на странице Wireshark Samples. Примеров с разными протоколами там хватит вам на несколько месяцев анализа, есть даже образцы трафика червей и эксплоитов. Настройка окруженияВнешний вид консоли по умолчанию всячески настраивается. Можно добавлять или удалять столбцы, добавляя даже такие простые вещи как столбец времени UTC, что сразу повышает информативность логов, если анализировать историю пакетов. Столбцы настраиваются в меню Edit | Preferences | Appearance | Columns. Там же изменяется общий шаблон, шрифт и цвета. На видео — полезные советы по настройке окружения, в том числе выявление неполадок по порядковым номерам последовательности TCP. capinfosВ комплекте с Wireshark поставляется удобный инструмент командной строки capinfos . Эта утилита генерирует статистику пакетного дампа, с временем начала/окончания записи и другими подробностями. С опцией -T она выдаёт текст с табуляцией — он подходит для импорта в электронные таблицы или анализа в консоли. | |||

Даже поверхностное знание программы Wireshark и её фильтров на порядок сэкономит время при устранении проблем сетевого или прикладного уровня. Wireshark полезен для многих задач в работе сетевого инженера, специалиста по безопасности или системного администратора. Вот несколько примеров использования:

Даже поверхностное знание программы Wireshark и её фильтров на порядок сэкономит время при устранении проблем сетевого или прикладного уровня. Wireshark полезен для многих задач в работе сетевого инженера, специалиста по безопасности или системного администратора. Вот несколько примеров использования: