- WinPcap

- Windows Packet Capture

- Npcap Versions

- WinPcap Versions

- Latest Stable Release: 4.1.3

- Previous Stable Release: 3.1

- Installation

- Windows Versions

- HackWare.ru

- Этичный хакинг и тестирование на проникновение, информационная безопасность

- Взлом Wi-Fi без пользователей в Windows (с использованием Wireshark и Npcap для захвата PMKID)

- Npcap — это WinPcap для Windows 10

- Режим монитора в Windows

- Как установить Npcap для захвата сырых Wi-Fi фреймов

- Как захватить PMKID в Windows

- Как перевести Wi-Fi адаптер в режим монитора в Windows

- Заключение

- Дополнение

- Wireshark winpcap windows 10

- Installation Notes

- Live on the Bleeding Edge

- Go Spelunking

- Stay Current

- Verify Downloads

- Stay Legal

- I have a lot of traffic.

- WinPcap

- AirPcap®: 802.11 Wireless Packet Capture Device

WinPcap

Windows Packet Capture

Npcap and WinPcap are Windows versions of the libpcap library. One of them must be installed in order to capture live network traffic on Windows.

The Wireshark installer from 3.0 onwards includes Npcap, where versions before include WinPcap. Even with the older Wireshark versions Npcap might work better for you, especially if you run Windows 10.

See CaptureSetup/CapturePrivileges for information about using Npcap and WinPcap with Wireshark.

The libpcap/WinPcap file format description can be found at: Development/LibpcapFileFormat

Npcap Versions

See the «Add or Remove Programs» list of the «Control Panel» for the installed version.

WinPcap Versions

See the «Add or Remove Programs» list of the «Control Panel» for the installed version.

Latest Stable Release: 4.1.3

The current and last WinPcap release version is 4.1.3. The 4.1.x versions contain the following improvements:

- Support for Windows XP, Vista, 2008, Windows 7, 2008R2 64 bit, Windows 8 and Server 2012

- Allows remote capture to work with Wireshark

- Based on libpcap 1.0

WinPcap 4.x does not support Windows 3.1, 95, 98, or ME.

Previous Stable Release: 3.1

This version contains substantial bug fixes and extensions above the 3.0 release:

- based on libpcap 0.9.3, with many fixes and extensions above the older version

- dial-up connections (e.g. PPP) can be captured on Windows 2000, Windows XP, and Windows Server 2003, as well as Windows 95, Windows 98, and Windows Me, which were supported by previous releases

- «can’t get a list of interfaces» error fixed

See the change log for WinPcap for a more complete list (although some of those bugs might be bugs in older 3.1 betas rather than in 3.0).

Installation

The Wireshark installer will copy the WinPcap installer and call it, so you get installation done «all in one place». This is the same WinPcap installer that you can get from WinPcap’s download page.

However, you might need to install WinPcap by the standalone installer, if you want to try the latest alpha/beta, or there might even be a new WinPcap release version available.

The User’s Guide Installing Wireshark under Windows page will also describe how to install WinPcap.

Windows Versions

You’ll find complete information about this topic at WinPcap FAQ #14.

WinPcap (последним исправлял пользователь JaapKeuter 2019-04-09 17:50:17)

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Взлом Wi-Fi без пользователей в Windows (с использованием Wireshark и Npcap для захвата PMKID)

Npcap — это WinPcap для Windows 10

Npcap — это проект от программистов Nmap, это библиотека предназначенная для сниффинга (и отправки) пакетов, создана для работы в Windows. Она основывается на библиотеках WinPcap/Libpcap, но у неё улучшена скорость, портативность и безопасность. По своей сути, Npcap — это новая версия WinPcap, с новыми функциями и поддержкой современных версий Windows 10.

Классический WinPcap умеет захватывать сырые фреймы 802.11, но поддерживает только одно аппаратное решение — AirPcap. Npcap также умеет захватывать сырые фреймы 802.11, но поддерживает различные беспроводные карты.

Также в комплекте с Npcap идут сопутствующие утилиты, умеющие переводить беспроводные карты в режим монитора в Windows (если драйвер это поддерживает).

Режим монитора в Windows

Как и в Linux, в Windows можно переводить многие беспроводные карты, которые поддерживают режим монитора в Linux, в Monitor Mode. Например, это работает для многих Alfa. Но имеется сразу несколько проблем:

- программы из пакета Aircrack-ng не умеют работать с этими интерфейсами — то есть с помощью Airodump-ng невозможно захватить никакие данные

- практически нет программ, умеющих делать беспроводные инъекции, то есть нет возможности выполнять самые популярные атаки.

Тем не менее имеется более или менее рабочая связка, а именно: Wireshark умеет через Npcap переводить беспроводные интерфейсы в режим монитора и захватывать сырые фреймы Wi-Fi сетей (по крайней мере в официальной документации Npcap так написано). Опять же, невозможно делать беспроводные инъекции, но… В атаках без клиентов (подробности здесь и здесь) нам и не нужно делать беспроводные инъекции, для захвата PMKID нужен режим монитора, а также второй беспроводной интерфейс, с которого будет делаться обычная попытка подключения (с любым паролем).

Как установить Npcap для захвата сырых Wi-Fi фреймов

Итак, нам нужен сам Npcap. Скачать его можно здесь (это официальный сайт).

Обратите внимание, что Npcap и WinPcap не должны быть одновременно установлены. Поэтому если у вас уже есть WinPcap, предварительно удалите его. Npcap полностью заменяет WinPcap и имеет дополнительные возможности. Если вы удалите WinPcap во время установки Npcap, то когда появится запрос, перезагрузить ли компьютер сейчас, выберите ручную перезагрузку, чтобы завершить установку Npcap.

Хотя это нигде не написано, но для Npcap, видимо, нужен Microsoft Visual C++ Redistributable 2013.

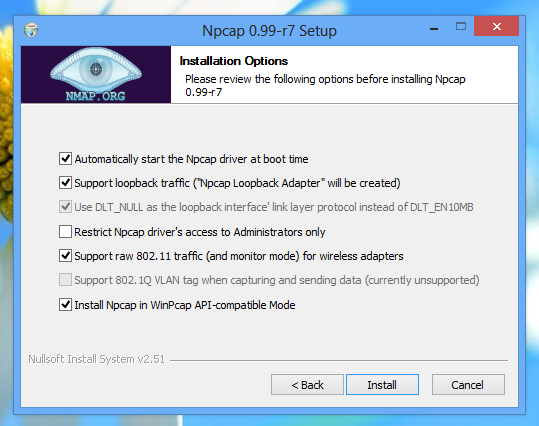

При установке Npcap, выберите опции:

- Support raw 802.11 traffic

- Install Npcap in WinPcap API-compatible Mode

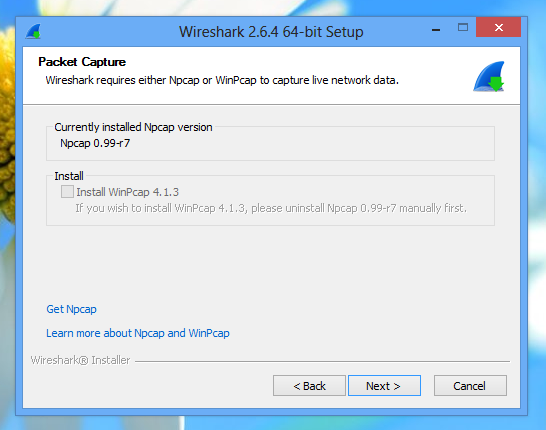

Нам также нужна программа Wireshark, которую можно скачать здесь. Если Npcap установлен правильно, то опция с предложением установить WinPcap должна быть неактивной:

Для работы с беспроводными картами в режиме монитора, Npcap использует интерфейс «Native 802.11 WLAN», который является устаревшим в Windows 10. И хотя есть подтверждения, что в Windows 10 ещё можно использовать Native 802.11 WLAN, лично у меня что-то не заладилось. Поэтому можете попробовать всё это установить в Windows 8. Я сам попробовал — установил Windows 8 в виртуальную машину, но у меня всё равно не получилось.

Также вам могут понадобиться драйверы для вашей беспроводной карты, например, для Alfa я скачивал драйверы здесь: alfa.com.tw/files/?dir=%5B1%5D%20WiFi%20USB%20adapter

Примеры адаптеров протестированных авторами программы: https://secwiki.org/w/Npcap/WiFi_adapters

Как захватить PMKID в Windows

Подключите ваш Wi-Fi адаптер.

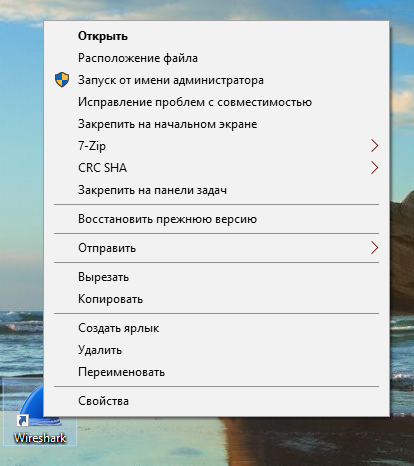

Запустите от администратора Wireshark:

Теперь найдите меню Capture и выберите там Options:

Если ваша карта поддерживает режим монитора и если до этого вы установили всё правильно, то у вас в столбце Monitor Mode напротив беспроводных интерфейсов должен стоять чекбокс.

У меня для моих карт он есть (как вы можете увидеть на скриншоте), но как только я ставлю галочку, она исчезает. Я перепробовал три Wi-Fi адаптера с разными чипсетами, пробовал виртуальные машины, пробовал на реальном компьютере, даже специально установил Windows 8 и попробовал там. Результат всегда один и тот же — галочка сразу пропадает. Можно начать сомневаться, работает ли это вообще, но здесь авторы очень уверенно пишут что работает.

Поэтому будем исходить из того, что у вас также это сработало.

Чтобы точка доступа отправила первое сообщение рукопожатия с PMKID, необходимо подключиться к ней с другого беспроводного интерфейса — пароль можно выбрать любой, поскольку пароль не влияет на первое сообщение рукопожатия.

После того, как будут захвачены данные, отфильтровать нужный фрейм можно прямо в Wireshark, для этого используйте фильтр (подробности по работе с беспроводными фреймами смотрите в статье «Как извлечь рукопожатия из файла захвата с несколькими рукопожатиями»):

После извлечения PMKID, его можно начать брут-форсить прямо в Windows, в Aircrack-ng (как показано здесь) или в Hashcat (как показано здесь).

Как перевести Wi-Fi адаптер в режим монитора в Windows

Если у вас тоже возникли проблемы с захватом сырых Wi-Fi фреймов, то в качестве утешительного приза, можете перевести свою Alfa в режим монитора в Windows — с этим никаких проблем нет. Проблема в том, что какое-либо применение этого режима монитора отсутствует полностью: Airodump-ng эти интерфейсы не понимает. И даже Wireshark, которая вроде как работает с Npcap, не понимает этот режим монитора — нужно, чтобы она сама перевела карту в режим монитора.

Поэтому, для тех, у кого как у меня ничего не получилось, этот режим монитора достаётся в качестве утешительного (и бесполезного) приза.

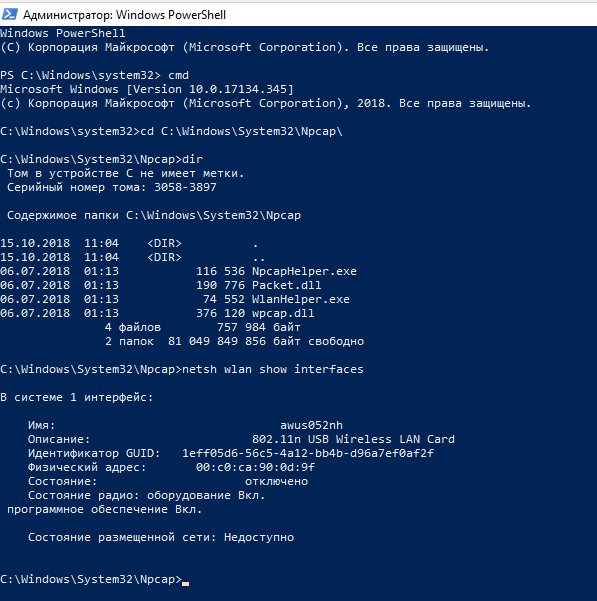

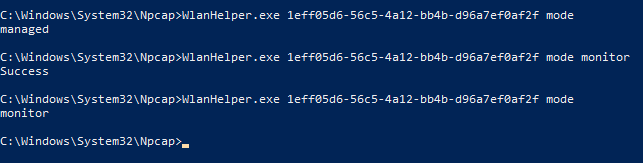

Чтобы его включить, откройте командную строку от администратора и перейдите в папку C:\Windows\System32\Npcap\:

Посмотрите имена беспроводных интерфейсов:

Мой интерфейс я переименовал в awus052nh, по умолчанию он может называться «Беспроводная сеть» или как-то похоже. Как написано в справке, программа WlanHelper.exe должна понимать и Имя интерфейса и Идентификатор GUID, который показан на пару строк пониже. Но у меня WlanHelper.exe категорически не принимает Имя интерфейса, появляется ошибка

Хотя работа Идентификатором GUID протекает нормально.

Поэтому в последующих командах вместо имени я буду использовать именно Идентификатор GUID (замените его на свой).

Чтобы просмотреть текущий режим монитора введите:

Чтобы перевести в режим монитора:

Настолько же просто, насколько и бесполезно…

Заключение

Как я уже сказал, у меня не получилось захватить PMKID. Если у кого-то получится по этой инструкции — просьба написать в комментарии. Возможно, кто-то увидел, что именно мной было сделано неправильно и почему Wireshark не может использовать режим монитора? Буду благодарен любым советам.

Дополнение

Разрешил свою проблему с тем, что в Windows Wi-Fi адаптеры не переводятся в режим монитора. Помог совет от посетителя на англоязычной версии этой статьи:

Удалить 2 dll: wpcap.dll, Packet.dll в C:\WINDOWS\System32 и в C:\WINDOWS\SysWOW64. (возможно, whireshark перестанет работать; тогда удалить wireshark с winpcap, установить npcap, установить vc++2013, установить wireshark).

Проблема была решена удалением лишних файлов wpcap.dll и Packet.dll в C:\WINDOWS\System32 и в C:\WINDOWS\SysWOW64, эти файлы оставил только в папках C:\Windows\SysWOW64\Npcap\ и C:\Windows\System32\Npcap\.

Один Wi-Fi адаптер теперь нормально переводится в режим монитора и захватывает любые фреймы. Правда, у меня не получается переключить канал — он работает только на 1м канале. При переключении пишет «Успех», но при проверке канала вновь оказывается, что работает на 1м канале.

Второй Wi-Fi адаптер после перевода в режим монитора вызывает синий экран смерти — проблема именно в драйвере адаптера (имя файла вызвавшего ошибку выводится на синем экране).

Можно копать дальше и разбираться с проблемами — как будет время, продолжу возиться. Но всё-таки в Linux всё намного проще и стабильнее.

Wireshark winpcap windows 10

All present and past releases can be found in our download area.

Installation Notes

For a complete list of system requirements and supported platforms, please consult the User’s Guide.

Information about each release can be found in the release notes.

Each Windows package comes with the latest stable release of Npcap, which is required for live packet capture. If needed you can download separately from the Npcap web site.

You can also capture packets using WinPcap, although it is no longer maintained or supported.

Live on the Bleeding Edge

You can download source code packages and Windows installers which are automatically created each time code is checked into the source code repository. These packages are available in the automated build section of our download area.

Go Spelunking

You can explore the download areas of the main site and mirrors below. Past releases can be found by browsing the all-versions directories under each platform directory.

Stay Current

You can stay informed about new Wireshark releases by subscribing to the wireshark-announce mailing list. We also provide a PAD file to make automated checking easier.

Verify Downloads

File hashes for the 3.4.4 release can be found in the signatures file. It is signed with key id 0xE6FEAEEA. Prior to April 2016 downloads were signed with key id 0x21F2949A.

Stay Legal

Wireshark is subject to U.S. export regulations. Take heed. Consult a lawyer if you have any questions.

I have a lot of traffic.

ANSWER: SteelCentral™ AppResponse 11

- • Full stack analysis – from packets to pages

- • Rich performance metrics & pre-defined insights for fast problem identification/resolution

- • Modular, flexible solution for deeply-analyzing network & application performance

Learn More

Wireshark packages are available for most platforms, including the ones listed below.

WinPcap

15 September 2018

WinPcap, though still available for download (v4.1.3), has not seen an upgrade in many years and there are no road map/future plans to update the technology. While community support may persist, technical oversight by Riverbed staff, responses to questions posed by Riverbed resources, and bug reporting are no longer available.

Gordon Lyon, Nmap project founder, has created Npcap, a packet capture library for Windows, that includes WinPcap compatibility and may be a suitable replacement for WinPcap and WinPcap Pro. Information can be found at https://nmap.org/npcap/.

For many years, WinPcap has been recognized as the industry-standard tool for link-layer network access in Windows environments, allowing applications to capture and transmit network packets bypassing the protocol stack, and including kernel-level packet filtering, a network statistics engine and support for remote packet capture.

WinPcap consists of a driver that extends the operating system to provide low-level network access and a library that is used to easily access low-level network layers. This library also contains the Windows version of the well-known libpcap Unix API.

Thanks to its set of features, WinPcap has been the packet capture and filtering engine for many open source and commercial network tools, including protocol analyzers, network monitors, network intrusion detection systems, sniffers, traffic generators and network testers. Some of these networking tools, like Wireshark, Nmap, Snort, and ntop are known and used throughout the networking community.

Winpcap.org is also the home of WinDump, the Windows version of the popular tcpdump tool. WinDump can be used to watch, diagnose and save to disk network traffic according to various complex rules.

AirPcap®: 802.11 Wireless Packet Capture Device

- View management, control and data frames in Wireshark

- Plug & play 802.11 a/b/g/n capture

- Multi-channel aggregation

- USB form factor