- Краткий обзор и задаваемая информация о требованиях BitLocker

- Как работает BitLocker?

- Поддерживает ли BitLocker многофакторную проверку подлинности?

- Каковы требования BitLocker к оборудованию и программному обеспечению?

- Почему нужны два раздела? Почему системный диск должен быть настолько большим?

- Какие доверенные платформенные модули (TPM) поддерживает BitLocker?

- Как узнать, установлен ли доверенный платформенный модуль (TPM) на компьютере?

- Можно ли использовать BitLocker на диске операционной системы без доверенного платформенного модуля?

- Как обеспечить поддержку доверенного платформенного модуля в BIOS на компьютере?

- Какие учетные данные необходимы для использования BitLocker?

- Какой порядок загрузки рекомендуется для компьютеров, которые должны быть защищены BitLocker?

- Стоит ли включать шифрование в Windows 10

- Что это такое?

- В каких случаях она поможет?

- Стоит ли использовать ее на домашнем ПК?

- Когда BitLocker бесполезен?

- FaQ безопасности BitLocker BitLocker Security FAQ

- Какой формат шифрования применяется в BitLocker? What form of encryption does BitLocker use? Можно ли его настроить? Is it configurable?

- Как лучше всего использовать BitLocker на диске с операционной системой? What is the best practice for using BitLocker on an operating system drive?

- Какие могут быть последствия при использовании параметров управления питанием (спящий режим и режим гибернации)? What are the implications of using the sleep or hibernate power management options?

- Каковы преимущества доверенного платформенного модуля? What are the advantages of a TPM?

- BitLocker что это

- Bitlocker – что это и как пользоваться

Краткий обзор и задаваемая информация о требованиях BitLocker

Относится к:

Как работает BitLocker?

Работа BitLocker с дисками операционной системы

BitLocker позволит снизить риск несанкционированного доступа к данным на утерянных или украденных компьютерах благодаря шифрованию всех пользовательских и системных файлов на диске операционной системы, включая файлы подкачки и файлы гибернации, а также благодаря проверке целостности компонентов ранней загрузки и данных конфигурации загрузки.

Работа BitLocker с встроенными дисками и съемными носителями

С помощью BitLocker можно зашифровать весь диск с данными. С помощью групповой политики можно указать на необходимость включения BitLocker для диска, прежде чем на него будут записаны данные. В BitLocker можно настроить различные методы разблокировки для дисков с данными, при этом такие диски поддерживают несколько способов разблокировки.

Поддерживает ли BitLocker многофакторную проверку подлинности?

Да, BitLocker поддерживает многофакторную проверку подлинности для дисков операционной системы. Если включить BitLocker на компьютере с TPM-версией 1.2 или более поздней версией, можно использовать дополнительные формы проверки подлинности с помощью защиты TPM.

Каковы требования BitLocker к оборудованию и программному обеспечению?

Подробные требования см. в разделе Системные требования.

Динамические диски не поддерживаются BitLocker. Динамические тома данных не будут отображаться в панели управления. Несмотря на то, что объем операционной системы всегда будет отображаться в панели управления, независимо от того, является ли он динамическим диском, если это динамический диск, он не может быть защищен BitLocker.

Почему нужны два раздела? Почему системный диск должен быть настолько большим?

Наличие двух разделов обязательно для работы BitLocker, так как проверка подлинности перед запуском и проверка целостности системы должны выполняться на разделе, не связанном с зашифрованным диском операционной системы. Такая конфигурация способствует защите операционной системы и данных на зашифрованном диске.

Какие доверенные платформенные модули (TPM) поддерживает BitLocker?

BitLocker поддерживает платформенный модуль версии 1.2 или более поздней. Поддержка BitLocker для TPM 2.0 требует единого размягченного интерфейса прошивки (UEFI) для устройства.

TPM 2.0 не поддерживается в устаревших и CSM-режимах BIOS. Устройства с TPM 2.0 должны иметь режим BIOS, настроенный только как UEFI. Параметры модуля поддержки legacy и compatibility (CSM) должны быть отключены. Дополнительные функции безопасности Включить функцию безопасной загрузки.

Установленная операционная система на оборудовании в устаревшем режиме остановит загрузку ОС при смене режима BIOS на UEFI. Используйте средство MBR2GPT перед изменением режима BIOS, который подготовит ОС и диск для поддержки UEFI.

Как узнать, установлен ли доверенный платформенный модуль (TPM) на компьютере?

Начиная с Windows 10 версии 1803, вы можете проверить состояние TPM в Защитник Windows безопасности центра безопасностиустройств > **** > **** безопасности. В предыдущих версиях Windows откройте консоль TPM MMC (tpm.msc) и посмотрите под заголовком Status.

Можно ли использовать BitLocker на диске операционной системы без доверенного платформенного модуля?

Да, можно включить BitLocker на диске операционной системы без доверенного платформенного модуля версии 1.2 или более поздней, если встроенное ПО BIOS или UEFI поддерживает чтение с USB-устройства флэш-памяти в среде загрузки. Это возможно, так как BitLocker не разблокирует защищенный диск, пока не будет получен основной ключ тома BitLocker от доверенного платформенного модуля на компьютере или с USB-устройства флэш-памяти, содержащего ключ запуска BitLocker для этого компьютера. Но компьютеры без доверенного платформенного модуля не смогут выполнять проверку целостности системы, которая возможна при помощи BitLocker. Чтобы определить, может ли компьютер считывать данные с USB-устройства при загрузке, воспользуйтесь возможностью проверить систему с помощью BitLocker во время настройки BitLocker. В ходе этой проверки выполняются тесты, подтверждающие возможность считывания данных с USB-устройств в нужное время, а также соответствие компьютера другим требованиям BitLocker.

Как обеспечить поддержку доверенного платформенного модуля в BIOS на компьютере?

Запросите у изготовителя компьютера встроенное ПО BIOS или UEFI, отвечающее стандартам организации TCG и следующим требованиям:

- соответствие стандартам TCG для клиентского компьютера;

- наличие механизма защищенного обновления, предотвращающего установку вредоносного встроенного ПО для BIOS или загрузочного ПО на компьютер.

Какие учетные данные необходимы для использования BitLocker?

Чтобы включать и выключать использование BitLocker или изменять его настройки на дисках операционной системы и несъемных дисках с данными, необходимо состоять в локальной группе Администраторы. Обычные пользователи могут включать или выключать компонент BitLocker или изменять его конфигурацию на съемных дисках с данными.

Какой порядок загрузки рекомендуется для компьютеров, которые должны быть защищены BitLocker?

Необходимо настроить параметры запуска компьютера, чтобы жесткий диск был сначала в порядке загрузки, а не на других дисках, таких как диски CD/DVD или USB-диски. Если жесткий диск не указан как первый, но загрузка обычно выполняется с жесткого диска, система может определить или предположить изменение порядка загрузки при обнаружении съемного носителя во время загрузки.Порядок загрузки обычно влияет на показатели системы, проверяемые BitLocker. Изменение этого порядка приведет к тому, что вам будет предложено ввести ключ восстановления BitLocker. По этой же причине, если у вас есть ноутбук с док-станцией, убедитесь, что жесткий диск идет первым в порядке загрузки как при стыковке, так и при отстыковке.

Стоит ли включать шифрование в Windows 10

В Windows 10 встроена бесплатная система шифрования BitLocker. Она доступна всем пользователям Pro-версии. Но вот насколько необходима эта защита и в каких случаях она помогает?

Что это такое?

Это встроенная в Windows система, которая может зашифровать ваши диски, чтобы защитить данных на них.

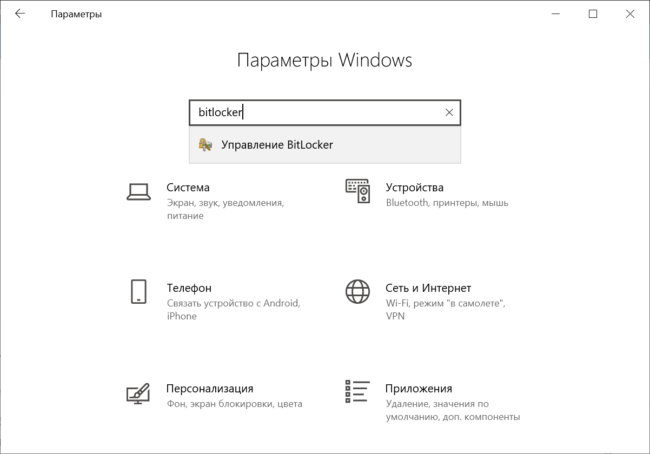

В настройках операционной системы введите BitLocker в поисковой строке, чтобы перейти к ее настройке.

В каких случаях она поможет?

Система шифрует все данные на выбранных дисках, так что в случае, если ваш компьютер украдут, злоумышленники не смогут получить доступ к данным на нем. По сути, для них это будет набор нулей и единичек, которые они не смогут расшифровать без специального пароля.

Стоит ли использовать ее на домашнем ПК?

По большому счету, данный инструмент стоит использовать везде, где есть важные конфиденциальные данные. Если же вы используете ПК только для просмотра фильмов, прослушивания музыки и ничего ценного для вас на нем нет, то можно и не активировать данный механизм защиты.

Когда BitLocker бесполезен?

В тот момент, когда вы включили устройство, вошли в свою учетную запись на нем, вы расшифровали данные. Так что если злоумышленник проберется к вашему ПК в тот момент, когда вы отлучились и не заблокировали его, то он сможет открывать все ваши файлы, копировать их или удалять.

Посему при использовании BitLocker важно блокировать ПК каждый раз, когда вы отходите покурить, в туалет или налить чаю.

Быстро заблокировать компьютер можно комбинацией Win-L на клавиатуре.

В тот момент, когда вы пользуетесь Windows, данные на нем не зашифрованы. Это значит:

1. Любой человек, который подойдет к незаблокированному компьютеру в ваше отсутствие сможет получить доступ ко всем вашим секретам.

2. Любой процесс, который будет запущен во время вашей работы получит полный доступ к вашим тайнам.

Потому не стоит полагаться на эту защиту, как панацею. Она работает тогда, когда ваш компьютер выключен и защищает от доступа к данным при краже устройства.

FaQ безопасности BitLocker BitLocker Security FAQ

Относится к: Applies to

Какой формат шифрования применяется в BitLocker? What form of encryption does BitLocker use? Можно ли его настроить? Is it configurable?

BitLocker использует Расширенный стандарт шифрования (AES) в качестве алгоритма шифрования с настраиваемыми длинами ключей 128 или 256 битов. BitLocker uses Advanced Encryption Standard (AES) as its encryption algorithm with configurable key lengths of 128 bits or 256 bits. По умолчанию задано шифрование AES-128, но можно настроить параметры с помощью групповой политики. The default encryption setting is AES-128, but the options are configurable by using Group Policy.

Как лучше всего использовать BitLocker на диске с операционной системой? What is the best practice for using BitLocker on an operating system drive?

Рекомендуемой практикой для конфигурации BitLocker на диске операционной системы является реализация BitLocker на компьютере с TPM-версией 1.2 и более высокой версией, а также с программным кодом BIOS или прошивки UEFI, а также с пин-кодом. The recommended practice for BitLocker configuration on an operating system drive is to implement BitLocker on a computer with a TPM version 1.2 or higher, and a Trusted Computing Group (TCG)-compliant BIOS or UEFI firmware implementation, along with a PIN. Обязательный ввод ПИН-кода, заданного пользователем, в дополнение к проверке доверенного платформенного модуля, не позволяет злоумышленнику, получившему доступ к компьютеру, просто запустить его. By requiring a PIN that was set by the user in addition to the TPM validation, a malicious user that has physical access to the computer cannot simply start the computer.

Какие могут быть последствия при использовании параметров управления питанием (спящий режим и режим гибернации)? What are the implications of using the sleep or hibernate power management options?

BitLocker на дисках операционной системы в базовой конфигурации (с TPM, но без другой проверки подлинности запуска) обеспечивает дополнительную безопасность для режима спящий режим. BitLocker on operating system drives in its basic configuration (with a TPM but without other startup authentication) provides extra security for the hibernate mode. Однако BitLocker обеспечивает большую безопасность при настройке для использования другого фактора проверки подлинности запуска (TPM+PIN, TPM+USB или TPM+PIN+USB) в режиме hibernate. However, BitLocker provides greater security when it is configured to use an another startup authentication factor (TPM+PIN, TPM+USB, or TPM+PIN+USB) with the hibernate mode. Этот метод является более безопасным, так как для возвращения из спячки требуется проверка подлинности. This method is more secure because returning from hibernation requires authentication. Для повышения безопасности рекомендуется отключить режим сна и использовать TPM+PIN-код для метода проверки подлинности. For improved security, we recommend disabling sleep mode and that you use TPM+PIN for the authentication method. Проверка подлинности при запуске может быть настроена с помощью групповой политики или управления мобильными устройствами с помощью CSP BitLocker. Startup authentication can be configured by using Group Policy or Mobile Device Management with the BitLocker CSP.

Каковы преимущества доверенного платформенного модуля? What are the advantages of a TPM?

В большинстве операционных систем используется общее пространство памяти, а за управление физической памятью отвечает операционная система. Most operating systems use a shared memory space and rely on the operating system to manage physical memory. Доверенный платформенный модуль — это аппаратный компонент, который использует собственное встроенное ПО и внутренние логические схемы для обработки инструкций, обеспечивая защиту от уязвимости внешнего ПО. A TPM is a hardware component that uses its own internal firmware and logic circuits for processing instructions, thus shielding it from external software vulnerabilities. Для взлома доверенного платформенного модуля необходим физический доступ к компьютеру. Attacking the TPM requires physical access to the computer. Кроме того, для взлома аппаратной защиты обычно требуются более дорогостоящие средства и навыки, которые не столь распространены, как средства взлома программ. Additionally, the tools and skills necessary to attack hardware are often more expensive, and usually are not as available as the ones used to attack software. Так как доверенный платформенный модуль на каждом компьютере уникален, то для взлома нескольких компьютеров с доверенными платформенными модулями потребуется много времени и сил. And because each TPM is unique to the computer that contains it, attacking multiple TPM computers would be difficult and time-consuming.

Настройка BitLocker с дополнительным фактором проверки подлинности обеспечивает еще больше защиты от атак оборудования TPM. Configuring BitLocker with an additional factor of authentication provides even more protection against TPM hardware attacks.

BitLocker что это

Если мы скажем вам, что BitLocker – это программа для шифрования информации, то вряд ли вы получите ответ на вожделенный вопрос, что же это за утилита такая. Поэтому мы подготовили подробную статью, в которой рассказали о том, что такое Битлокер и дали несколько ценных советов, как пользоваться данным софтом.

Сегодня тема защиты собственной информации становится острой как никогда. Появляются все новые антивирусные программы, но растёт и количество вредоносного ПО. Поэтому всем пользователям Windows стоит знать о Bitlocker – что это такое и как реализовывается.

Впервые об этой утилите пользователи узнали после того, как свет увидела расширенная версия «семёрки». Затем разработчики стали её использовать и в других своих операционках. Но в полной мере воспользоваться ею смогут только те. Кто приобрёл лицензионную профессиональную или корпоративную версии. А вот для дома существует более простая утилита – Device Encription.

Bitlocker – что это и как пользоваться

Если попытаться рассказать простым языком о принципах шифрования такой утилитой, то ею используется специальный алгоритм, благодаря чему данные на отмеченном накопителе могут быть преобразованы в особый формат, прочитать который сможет только владелец этой самой флешки или жёсткого диска. В противном случае вы просто увидите бесполезный набор символов.

Когда вы захотите попробовать поработать с таким шифрованием, то вам нужно будет следовать алгоритму:

- Перейти через Панель управления к настройкам безопасности;

- Открыть вкладку с шифрованием диска;

- В некоторых версиях есть возможность использования контекстного меню;

- Если соответствующего пункта здесь не окажется, то ваша ОС её просто не поддерживает.

Но в любом случае вы должны хотя бы в теории знать о BitLocker – что это такое, какие виды шифрования он предлагает и так далее. Удивительно, но многие путают Битлокер, с биттрекером – хотя эти утилиты абсолютно никак не связаны между собой. Второе – это торрент клиент для загрузки информации посредством торрент-канала.

Если вы захотите, то сможете полностью зашифровать все жёсткие диски на своём компьютере. Для этого вам нужно использовать соответствующий пункт в меню утилиты. В другом случае программа даёт возможность работать только с внешними накопителями. То есть если вы закодируете свою флешку с секретными данными, то и открыть её сможете только вы сами по заранее установленному паролю.

Однако использование секретной комбинации иногда бывает не очень удобно, так как имеет свои недостатки. Поэтому в некоторых случаях используют метод, благодаря которому ключи доступа переносятся на специальный внешний носитель. Иногда в целях безопасности пользователи приобретают дополнительные модули ТРМ, что даёт им возможность расширить опции шифрования.