- Анонимный доступ к общим папкам и принтерам без пароля

- Локальные политики анонимного доступа

- Настройка анонимного доступа к общей папке

- Предоставление анонимного доступа к общему сетевому принтеру

- Сетевой доступ: разрешать применение разрешений «Для всех» к анонимным пользователям Network access: Let Everyone permissions apply to anonymous users

- Справочные материалы Reference

- Возможные значения Possible values

- Рекомендации Best practices

- Расположение Location

- Значения по умолчанию Default values

- Управление политикой Policy management

- Необходимость перезапуска Restart requirement

- Вопросы безопасности Security considerations

- Уязвимость Vulnerability

- Противодействие Countermeasure

- Возможное влияние Potential impact

- Сетевой доступ: запретить анонимный доступ к именованным каналам и общим ресурсам Network access: Restrict anonymous access to Named Pipes and Shares

- Справочные материалы Reference

- Возможные значения Possible values

- Рекомендации Best practices

- Расположение Location

- Значения по умолчанию Default values

- Управление политикой Policy management

- Необходимость перезапуска Restart requirement

- Вопросы безопасности Security considerations

- Уязвимость Vulnerability

- Противодействие Countermeasure

- Возможное влияние Potential impact

Анонимный доступ к общим папкам и принтерам без пароля

По умолчанию, при доступе к общей сетевой папке на сервере, включенном в домен Active Directory, с компьютеров из рабочей группы (не добавленных в домен) у пользователя появляется запрос на ввод пароля доменной учетной записи. Попробуем разобраться, как разрешить анонимный доступ к общим сетевым папкам и принтерам на доменном сервере с компьютеров рабочей группы без авторизации на примере Windows 10 / Windows Server 2016.

Локальные политики анонимного доступа

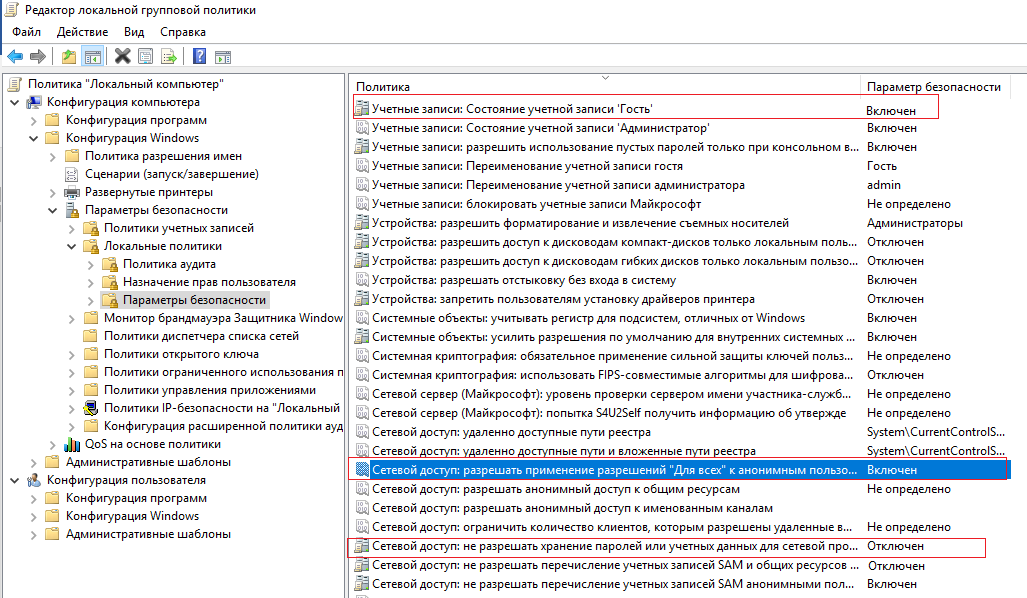

На сервере (компьютере), к которому вы хотите предоставить общий доступ неавторизованным пользователям нужно открыть редактор локальной групповой политики – gpedit.msc.

Перейдите в раздел Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Параметры безопасности (Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> Security Options)

Настройте следующие политики:

- Учетные записи: Состояние учётной записи ‘Гость’ (Accounts: Guest Account Status): Включен (Enabled);

- Сетевой доступ: разрешить применение разрешений “Для всех” к анонимным пользователям (Network access: Let Everyone permissions apply to anonymous users): Включен (Enabled);

- Сетевой доступ: Не разрешать перечисление учетных записей SAM и общих ресурсов (Network access: Do not allow anonymous enumeration of SAM accounts and shares): Отключен (Disabled).

В целях безопасности желательно также открыть политику “Запретить локальный вход” (Deny log on locally) в разделе Локальные политики -> Назначение прав пользователя и убедиться, что в политике указана учетная запись “Гость”.

Затем проверьте, что в этом же разделе в политике “Доступ к компьютеру из сети” (Access this computer from network) присутствует запись Гость, а в политике “Отказать в доступе к этому компьютеру из сети” (Deny access to this computer from the network) учетка Гость не должна быть указана.

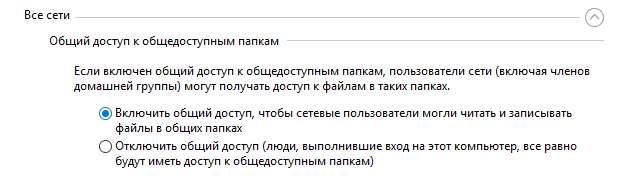

Также убедитесь, что включен общий доступ к сетевым папкам в разделе Параметры -> Сеть и Интернет -> Ваше_сетевое_подключение (Ethernet или Wi-Fi) -> Изменение расширенных параметров общего доступа (Settings -> Network & Internet -> Ethernet -> Change advanced sharing options). В секции “Все сети” должен быть выбрана настройка “Включить общий доступ, чтобы сетевые пользователи могли читать и записывать файлы в общих папках” и выбрать “Отключить парольную защиту (если вы доверяете всем устройствам в вашей сети)” (см. статью о проблемах обнаружения компьютеров в рабочих группах).

Настройка анонимного доступа к общей папке

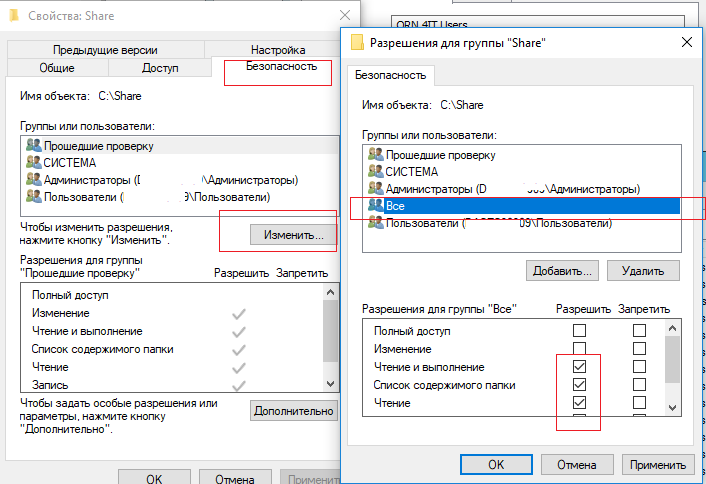

Теперь нужно настроить разрешения доступа на общей папке, к который вы хотите предоставить общий доступ. Откройте свойства папки в настройках NTFS разрешений (вкладка Безопасность) предоставьте права чтения (и, если нужно, изменения) для локальной группы «Все» («Everyone»). Для этого нажмите кнопку Изменить -> Добавить -> Все и выберите необходимые привилегии анонимных пользователей. Я предоставил доступ только на чтение.

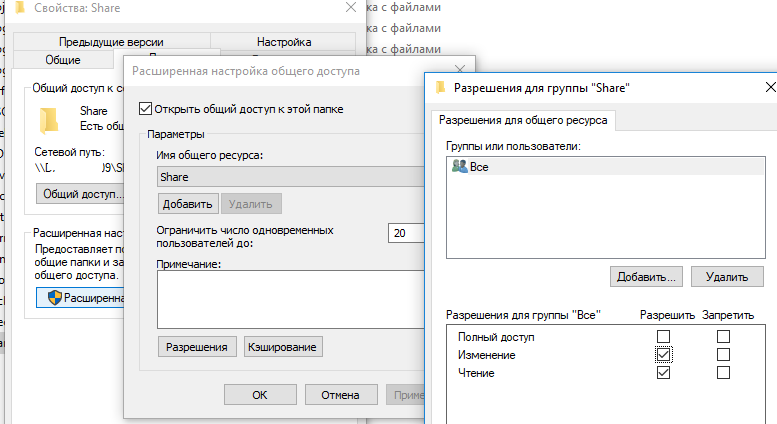

Также на вкладке Доступ нужно предоставить права анонимным пользователям на доступ к шаре (Доступ -> Расширенная настройка -> Разрешения). Проверьте, что у группы Все есть право на Изменение и Чтение.

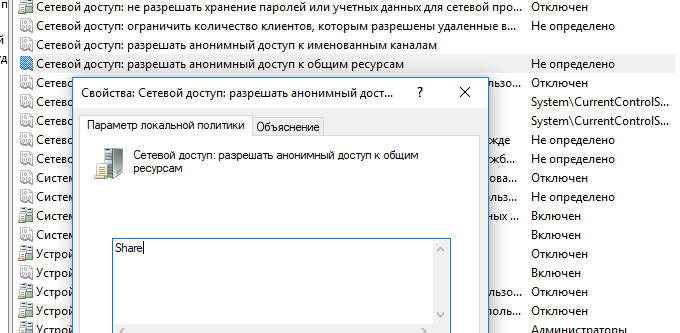

Теперь в редакторе локальных политик в секции Локальные политики -> Параметры безопасности нужно в политике “Сетевой доступ: разрешать анонимный доступ к общим ресурсам” (Network access: Shares that can be accessed anonymous) указать имя сетевой папки, к которой вы хотите предоставить анонимный доступ (в моем примере имя сетевой папки – Share).

Предоставление анонимного доступа к общему сетевому принтеру

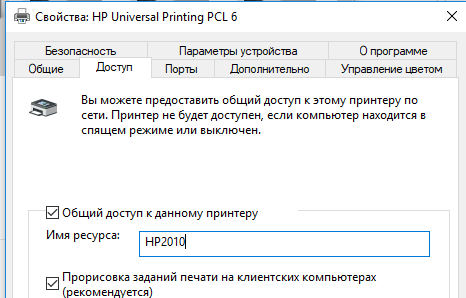

Чтобы разрешить анонимный доступ к сетевому принтеру на вашем компьютере, нужно открыть свойства общего принтера в Панели управления (Панель управления\Оборудование и звук\Устройства и принтеры). На вкладке доступа отметьте опцию “Прорисовка задания печати на клиентских компьютерах” (Render print jobs on client computers).

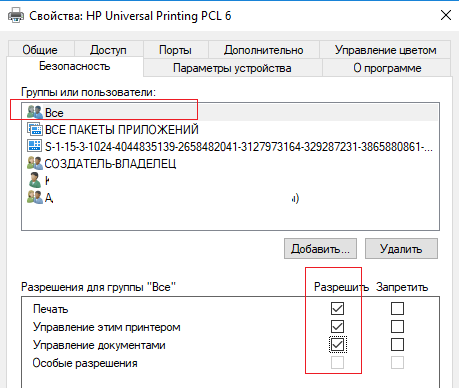

Затем на вкладке безопасность для группы “Все” отметить все галки.

После выполнения этих действий вы сможете подключаться к общей папке (\\servername\share) и принтеру на доменном компьютере с компьютеров рабочей группы без ввода имени пользователя и пароля, т.е. анонимно.

Сетевой доступ: разрешать применение разрешений «Для всех» к анонимным пользователям Network access: Let Everyone permissions apply to anonymous users

Область применения Applies to

В этой статье описываются лучшие методики, расположение, значения, управление политиками и вопросы безопасности для сетевого доступа: разрешить применение разрешений «Все» к параметру политики безопасности анонимных пользователей. Describes the best practices, location, values, policy management and security considerations for the Network access: Let Everyone permissions apply to anonymous users security policy setting.

Справочные материалы Reference

Этот параметр политики определяет, какие дополнительные разрешения даны анонимным подключениям к устройству. This policy setting determines what additional permissions are granted for anonymous connections to the device. Если этот параметр политики включается, анонимные пользователи могут нумеровать имена учетных записей домена и общих папок и выполнять некоторые другие действия. If you enable this policy setting, anonymous users can enumerate the names of domain accounts and shared folders and perform certain other activities. Эта возможность удобна, например, если администратор хочет предоставить доступ пользователям в доверенном домене, который не поддерживает возвратное доверие. This capability is convenient, for example, when an administrator wants to grant access to users in a trusted domain that does not maintain a reciprocal trust.

По умолчанию маркер, созданный для анонимных подключений, не включает SID Everyone. By default, the token that is created for anonymous connections does not include the Everyone SID. Поэтому разрешения, которые назначены группе «Все», не применяются к анонимным пользователям. Therefore, permissions that are assigned to the Everyone group do not apply to anonymous users.

Возможные значения Possible values

Sid Everyone добавляется в маркер, созданный для анонимных подключений, и анонимные пользователи могут получить доступ к любому ресурсу, для которого группе «Все» назначены разрешения. The Everyone SID is added to the token that is created for anonymous connections, and anonymous users can access any resource for which the Everyone group has been assigned permissions.

Sid Everyone удаляется из маркера, созданного для анонимных подключений. The Everyone SID is removed from the token that is created for anonymous connections.

Не определено Not defined

Рекомендации Best practices

- Установите для этой политики «Отключено». Set this policy to Disabled.

Расположение Location

Конфигурация компьютера\Параметры Windows\Параметры безопасности\Локальные политики\Параметры безопасности Computer Configuration\Windows Settings\Security Settings\Local Polices\Security Options

Значения по умолчанию Default values

В следующей таблице перечислены фактические и эффективные значения по умолчанию для этой политики. The following table lists the actual and effective default values for this policy. Значения по умолчанию также можно найти на странице свойств политики. Default values are also listed on the policy’s property page.

| Тип сервера или объект групповой политики Server type or GPO | Значение по умолчанию Default value |

|---|---|

| Default Domain Policy Default Domain Policy | Не определено Not defined |

| Политика контроллера домена по умолчанию Default Domain Controller Policy | Не определено Not defined |

| Параметры по умолчанию для автономного сервера Stand-Alone Server Default Settings | Отключено Disabled |

| Эффективные параметры по умолчанию для DC DC Effective Default Settings | Отключено Disabled |

| Действующие параметры по умолчанию для рядового сервера Member Server Effective Default Settings | Отключено Disabled |

| Действующие параметры по умолчанию для клиентского компьютера Client Computer Effective Default Settings | Отключено Disabled |

Управление политикой Policy management

В этом разделе описываются функции и средства, которые помогут вам управлять этой политикой. This section describes features and tools that are available to help you manage this policy.

Необходимость перезапуска Restart requirement

Нет. None. Изменения этой политики становятся эффективными без перезапуска устройства, если они сохраняются локально или распространяются посредством групповой политики. Changes to this policy become effective without a device restart when they are saved locally or distributed through Group Policy.

Вопросы безопасности Security considerations

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации. This section describes how an attacker might exploit a feature or its configuration, how to implement the countermeasure, and the possible negative consequences of countermeasure implementation.

Уязвимость Vulnerability

Неавторизованный пользователь может анонимно перечислять имена учетных записей и общие ресурсы, а также использовать эти сведения для попытки угадать пароли, выполнить атаки социальной инженерии или запустить doS-атаки. An unauthorized user could anonymously list account names and shared resources and use the information to attempt to guess passwords, perform social engineering attacks, or launch DoS attacks.

Противодействие Countermeasure

Отключает сетевой доступ: разрешения «Все» применяются к параметру анонимных пользователей. Disable the Network access: Let Everyone permissions apply to anonymous users setting.

Возможное влияние Potential impact

Нет. None. Это конфигурация по умолчанию. This is the default configuration.

Сетевой доступ: запретить анонимный доступ к именованным каналам и общим ресурсам Network access: Restrict anonymous access to Named Pipes and Shares

Область применения Applies to

В этой статье описываются лучшие методики, расположение, значения, управление политиками и вопросы безопасности для сетевого доступа: ограничение анонимного доступа к параметру политики безопасности «Именованных каналов и ресурсов». Describes the best practices, location, values, policy management and security considerations for the Network access: Restrict anonymous access to Named Pipes and Shares security policy setting.

Справочные материалы Reference

Этот параметр политики включает или отключает ограничение анонимного доступа только к общим папок и каналам, именуемым в сетевом доступе: именованным каналам, к которые можно получить анонимный доступ, и сетевому доступу: общие папки, к которые можно получить анонимный доступ. This policy setting enables or disables the restriction of anonymous access to only those shared folders and pipes that are named in the Network access: Named pipes that can be accessed anonymously and Network access: Shares that can be accessed anonymously settings. Этот параметр управляет доступом сеанса null к общим папам на компьютерах, добавляя RestrictNullSessAccess со значением 1 в раздел реестра HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\LanManServer\Parameters. The setting controls null session access to shared folders on your computers by adding RestrictNullSessAccess with the value 1 in the registry key HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\LanManServer\Parameters. Это значение реестра отключит или отключит обнуленные общие папки сеанса, чтобы контролировать, ограничивает ли служба сервера доступ клиентов, не непросвещенных, к именовамым ресурсам. This registry value toggles null session shared folders on or off to control whether the Server service restricts unauthenticated clients’ access to named resources.

Сеансы NULL — это уязвимость, которую можно использовать с помощью различных общих папок на устройствах в вашей среде. Null sessions are a weakness that can be exploited through the various shared folders on the devices in your environment.

Возможные значения Possible values

- Enabled Enabled

- Отключено Disabled

- Не определено Not defined

Рекомендации Best practices

- Установите для этой политики «Включено». Set this policy to Enabled. Включение этого параметра политики ограничивает доступ к сеансу null для непроверяющих пользователей всеми серверными каналами и общими папками, кроме указанных в записях реестра NullSessionPipes и NullSessionShares. Enabling this policy setting restricts null session access to unauthenticated users to all server pipes and shared folders except those listed in the NullSessionPipes and NullSessionShares registry entries.

Расположение Location

Конфигурация компьютера\Параметры Windows\Параметры безопасности\Локальные политики\Параметры безопасности Computer Configuration\Windows Settings\Security Settings\Local Policies\Security Options

Значения по умолчанию Default values

В следующей таблице перечислены фактические и эффективные значения по умолчанию для этой политики. The following table lists the actual and effective default values for this policy. Значения по умолчанию также можно найти на странице свойств политики. Default values are also listed on the policy’s property page.

| Тип сервера или объект групповой политики Server type or GPO | Значение по умолчанию Default value |

|---|---|

| Default Domain Policy Default Domain Policy | Не определено Not defined |

| Политика контроллера домена по умолчанию Default Domain Controller Policy | Не определено Not defined |

| Параметры по умолчанию для автономного сервера Stand-Alone Server Default Settings | Включено Enabled |

| Эффективные параметры по умолчанию для DC DC Effective Default Settings | Включено Enabled |

| Действующие параметры по умолчанию для рядового сервера Member Server Effective Default Settings | Включено Enabled |

| Действующие параметры по умолчанию для клиентского компьютера Client Computer Effective Default Settings | Включено Enabled |

Управление политикой Policy management

В этом разделе описываются функции и средства, которые помогут вам управлять этой политикой. This section describes features and tools that are available to help you manage this policy.

Необходимость перезапуска Restart requirement

Нет. None. Изменения этой политики становятся эффективными без перезапуска устройства, если они сохраняются локально или распространяются посредством групповой политики. Changes to this policy become effective without a device restart when they are saved locally or distributed through Group Policy.

Вопросы безопасности Security considerations

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации. This section describes how an attacker might exploit a feature or its configuration, how to implement the countermeasure, and the possible negative consequences of countermeasure implementation.

Уязвимость Vulnerability

Сеансы NULL — это уязвимость, которую можно использовать с помощью общих папок (включая общие папки по умолчанию) на устройствах в вашей среде. Null sessions are a weakness that can be exploited through shared folders (including the default shared folders) on devices in your environment.

Противодействие Countermeasure

Включить сетевой доступ: ограничить анонимный доступ к именованным каналам и параметру «Доступ». Enable the Network access: Restrict anonymous access to Named Pipes and Shares setting.

Возможное влияние Potential impact

Вы можете включить этот параметр политики, чтобы ограничить доступ пользователей, не проавентированных по стандарту NULL, ко всем каналам серверов и общим папок, кроме тех, которые указаны в записях NullSessionPipes и NullSessionShares. You can enable this policy setting to restrict null-session access for unauthenticated users to all server pipes and shared folders except those that are listed in the NullSessionPipes and NullSessionShares entries.