- Безвозвратное уничтожение информации на Linux

- Nwipe — безопасное удаление с дисков

- Secure-Delete — инструменты для стирания файлов, освобождения дискового пространства, swap’а и памяти

- One thought to “Безвозвратное уничтожение информации на Linux”

- Затираем диск безвозвратно в Linux.

- Уничтожение данных на жестком диске в Linux

- Стирание данных с использованием dd

- Стирание данных с помощью shred

- Как надёжно удалить файлы и зачистить HDD/SSD

- Запас времени

- Резервные копии

- Непосредственная зачистка

- Linux

- Windows

- Временная эвакуация

- «Красная кнопка»

- На правах рекламы

Безвозвратное уничтожение информации на Linux

Часто бывает так, что необходимо безвозвратно уничтожить некую информацию с носителя. Ни для кого не секрет, что файлы, удалённые из корзины, не удаляются с жёсткого диска.

Один из стандартных методов восстановления данных, перезаписываемых на жесткий диск, состоит в захвате и обработке аналогового сигнала, получаемого из привода головок чтения/записи, прежде, чем этот сигнал будет оцифрован. Этот аналоговый сигнал близок к цифровому, но различия раскрывают важную информацию. Рассчитав цифровой сигнал, а затем вычтя его из фактического аналогового, можно усилить сигнал, оставшийся после вычитания, и использовать его, чтобы определить, что ранее было написано на диске.

Даже при неоднократной перезаписи диска со случайными данными теоретически возможно восстановить предыдущий сигнал. Диэлектрическая проницаемость среды изменяется с частотой магнитного поля. Это означает, что низкая частота поля проникает глубже в магнитный материал на диске, чем высокая частота оного. Так низкочастотный сигнал теоретически может быть определен даже после того, как перезапись производилась сотни раз на высокой частоте сигнала. Википедия.

Отсюда возникает потребность в уничтожении остаточной информации, дабы она не попала не в те руки.

Остаточная информация — информация на запоминающем устройстве, оставшаяся от формально удалённых операционной системой данных. Информация может остаться из-за формального удаления файла или из-за физических свойств запоминающих устройств. Остаточная информация может привести к непреднамеренному распространению конфиденциальной информации, если хранилище данных окажется вне зоны контроля (например, будет выброшено с мусором или передано третьей стороне). Википедия.

Рассмотрим несколько программ, целью которых является полное безвозвратное уничтожение данных на Linux.

Nwipe — безопасное удаление с дисков

Nwipe — утилита для безопасного удаления данных с дисков, использующая несколько общепризнанных методов. Она является ответвлением от dwipe, используемой в Darik’s Boot and Nuke (DBAN).

Связанные с программой сайты:

—autonuke — если не были указаны устройства в командной строке, начинает немедленно стирать все устройства. Если устройства были заданы, то немедленно начинает стирать только эти специфичные устройства.

-m, —method=METHOD — метод стирания.

Secure-Delete — инструменты для стирания файлов, освобождения дискового пространства, swap’а и памяти

Очень полезный в быту параноика набор консольных утилит. Предназначен для безвозвратного удаления данных и удаления остаточной информации. В своей работе использует Метод Гутмана.

В своём составе имеет набор из четырёх консольных утилит:

Найти программу можно в репозиториях своей Linux-системы. Страница проекта на GitHub: github.com/paolostivanin/Secure-Delete

Начнём с первой, и самой полезной утилиты — Srm. Удаляет файлы и каталоги с жёсткого диска.

Srm выполняет безопасную перезапись/переименование/удаление целевого файла (ов). По умолчанию включён безопасный режим (38 записей).

Sfill. Аналогична предыдущей, только обрабатывает свободное место на диске, зачищая следы данных.

sfill выполняет безопасную перезапись свободного места, занимаемого директорией, и всех свободных инодов заданной директории. По умолчанию безопасный режим (38 записей).

Sswap. То же самое, но зачищает раздел подкачки /swap, если он присутствует в системе. Перед использованием необходимо отключить swap.

sswap выполняет безопасное стирание области swap. По умолчанию безопасный режим (38 записей).

ВНИМАНИЕ: Нужно отключить swap перед использованием этой программы!

И последняя утилита — sdmem. Уничтожает следы данных в оперативной памяти.

smem выполняет безопасную перезапись оперативной памяти (RAM), поскольку содержимое памяти может быть восстановлено даже после отключения! По умолчанию безопасный режим (38 записей).

Пояснение по ключам:

- -r — обрабатывать все вложенные подкаталоги. Данный ключ необходим, если удаляемый файл является каталогом, пусть даже пустым. Если удаляемый файл не является каталогом, то ключ -r не влияет на команду srm.

- -v — подробный режим. По умолчанию в терминал не выводятся результаты работы программы. Этот ключ позволяет их просмотреть.

- -f — вместо /dev/random (ГСЧ) использует /dev/urandom (ГПСЧ) Суть отличия ниже. Если вкратце, то при использовании /dev/urandom повышается скорость перезаписи, но при этом числа не случайны. Поэтому использование ключа не рекомендуется.

/dev/random и /dev/urandom — специальные символьные псевдоустройства в некоторых UNIX-подобных системах, впервые появившиеся в ядре Linux версии 1.3.30. Они предоставляют интерфейс к системному генератору случайных чисел, который выводит шумы из драйверов устройств и других источников в «хаотичный» пул (англ. entropy pool). Генератор также сохраняет необходимое количество битов шума в этом пуле и формирует из него случайные числа.

При чтении данных в устройстве /dev/random создаются только случайные байты, состоящие из битов шума «хаотичного» пула. Устройство /dev/random может быть необходимо пользователям, которые требуют очень высокого коэффициента случайности, например, при создании ключа доступа и т. п. Если «хаотичный» пул опустел, чтение /dev/random блокируется, пока необходимое количество битов в пуле не будет создано.

Чтение данных устройства /dev/urandom возвратит столько байтов, сколько было запрошено. В результате, если в пуле было недостаточно битов, теоретически возможно будет найти уязвимость алгоритма, использующего это устройство. Если это важно, следует использовать /dev/random. Википедия.

- -l — вместо 38 циклов перезаписи проходит только первых два: затирание нулями и запись случайными числами. Крайне небезопасно, но сильно ускоряет работу программы. Если используете этот ключ, то после желательно ещё раз затереть свободное место на диске.

One thought to “Безвозвратное уничтожение информации на Linux”

Если у вас есть информация которая при попадании в чужие руки может принести массу проблем, то просто держите её в криптоконтейнере. Так же шифруем полностью весь Linux, а если HDD необходимо будет продать, подключаем носитель к другому ПК или грузимся с LiveCD и шифруем весь носитель. Считаю такой метод более надёжен, нежели перезапись в несколько подходов, но опять же, всё зависит от важности информации. И последнее, все перечисленные способы в статье актуальны только для HDD, SSD лучше шифровать изначально.

Источник

Затираем диск безвозвратно в Linux.

Опубликовано 14.07.2015 пользователем Johhny

При передаче/продаже кому-либо накопителя невольно задумываешься: не полезут ли восстанавливать там стертую информацию и как удалить файлы безвозвратно. В статье будем использовать команду dd, которая есть практически в каждом популярном Linux-дистрибутиве, для полного затирания данных на флешке.

Возьмем для примера флешку, на которой записан файл: some_interesting.txt Посмотрим все подключенные накопители, зарегистрированные в системе:

sdb — это наш 8Гб USB Flash drive.

Теперь чистим ее как обычно. Вроде все хорошо, но существует множество программ, которые легко восстановят нам эту информацию. Чтобы убедиться, что ничего на самом деле не стерто воспользуемся командой:

dd if=/dev/sdb | hexdump -C

Бам! Вот и содержимое нашего текстового файла:

Для того чтобы правильно затереть диск потребуется его полная перезапись. Перезаписать можно случайными данными:

dd if=/dev/urandom of=/dev/sdb

dd if=/dev/zero of=/dev/sdb

После этого убедимся, что ничего уже не восстановить:

dd if=/dev/sdb | hexdump -C

Существует мнение об остаточной намагниченности после перезаписи данных и большое количество споров по этому поводу. Если паранойя не отпускает, можно перестраховаться и выполнить несколько циклов записи.

Источник

Уничтожение данных на жестком диске в Linux

Когда мы удаляем файл из файловой системы, данные физически не удаляются: операционная система просто отмечает область, ранее занятую файлом, как свободную и делает ее доступной для хранения новой информации. Единственный способ убедиться, что данные действительно удалены с устройства, – перезаписать их другими данными. Если диск с конфиденциальной информацией меняет владельца и вы боитесь, что она может попасть не в те руки необходимо предпринять определенные действия.

Многие криминалистические инструменты с открытым исходным кодом находятся в свободном доступе в Интернете, и их можно использовать для извлечения потерянных или удаленных данных с жесткого диска. Многие из них настолько просты в использовании, что обычные пользователи настольных компьютеров также могут загрузить их и достать данные.

Рассмотрим некоторые инструменты, которые мы можем использовать, чтобы полностью стереть данные на устройстве.

Стирание данных с использованием dd

Утилита dd – мощная программа, включенная по умолчанию во все основные дистрибутивы Linux. С ее помощью мы можем заполнить содержимое диска нулями или случайными данными. В обоих случаях мы можем использовать данные, сгенерированные специальными файлами: /dev/zero и dev/urandom (или /dev/random) соответственно. Первый возвращает нули каждый раз, когда над ним выполняется операция чтения; второй возвращает случайные байты, используя генератор случайных чисел ядра Linux.

Чтобы заполнить диск нулями, мы можем запустить:

Чтобы использовать случайные данные, вместо этого:

Стирание данных с помощью shred

Основное назначение данной утилиты состоит в том, чтобы перезаписать файлы и при необходимости удалить их. Утилита основана на предположении , что файловая система перезаписывает данные на месте. Однако приложение может не позволить нам достичь ожидаемого результата. Например, в журналируемой файловой системе, таких как ext4 (пожалуй наиболее часто используемая файловая система Linux), если она смонтирована с опцией data=journal.

При монтировании файловой системы ext4 с опциями data=ordered или data=writeback (первая используется по умолчанию) данные записываются в основную файловую систему после фиксации метаданных в журнале. В обоих случаях shred работает нормально, что дает ожидаемые результаты. При использовании опции data=journal помимо метаданных в журнал файловой системы записываются также и сами данные и лишь затем данные записываются в основную файловую систему. Легко понять, почему это может вызвать проблемы.

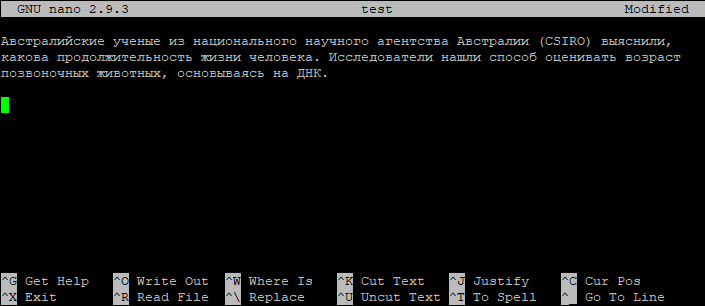

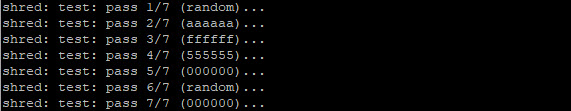

Рассмотрим несколько примеров использования приложения. Предположим, мы хотим безопасно содержимое файла с именем «test».

Все, что нам нужно сделать, это запустить следующую команду (здесь мы используем опцию -v, чтобы сделать программу более подробной):

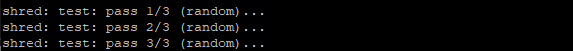

Вот что мы можем видеть после выполнения команды:

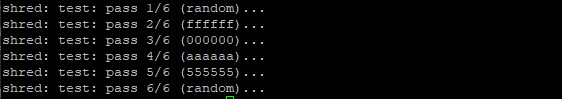

По умолчанию приложение переписывает указанный файл случайными данными в три прохода. Количество проходов можно изменить с помощью опции -n. Чтобы переопределить файл 6 раз, мы запустим:

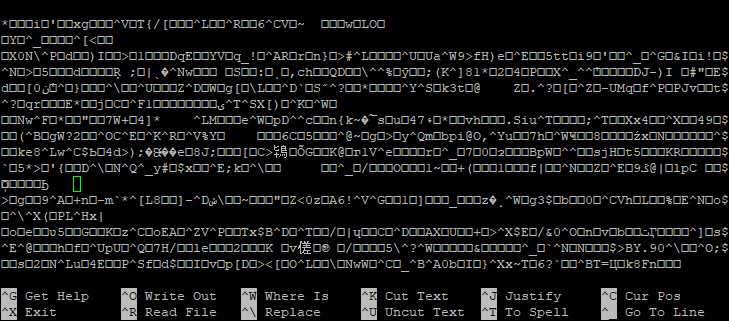

В некоторых случаях мы можем скрыть тот факт, что операция удаления была выполнена для файла или устройства. В этих ситуациях мы можем использовать опцию программы -z (сокращение от –zero), чтобы заставить программу выполнить дополнительный проход нулями:

Из подробного вывода команды мы действительно можем заметить, как выполняется последний проход, записав нули ( 000000).

Помимо работы с файлами shred позволяет производить такие же операции с разделами. Например, нам необходимо навсегда затереть информацию на диске sda:

Источник

Как надёжно удалить файлы и зачистить HDD/SSD

Как уже неоднократно обсуждалось, в нынешних условиях почти каждому жителю Беларуси и России грозит опасность физического заключения. На любого человека может поступить анонимный донос, например, о финансировании экстремистов. Далее правоохранительные органы организуют обыск в квартире подозреваемого в присутствии понятых, при необходимости вскрыв входную дверь. Все компьютеры и мобильные устройства изымаются для экспертизы.

Естественно, в квартире находят множество улик, позволяющих квалифицировать гражданина сразу по нескольким статьям.

В таких условиях чрезвычайно важно перед обыском надёжно удалить всю информацию с накопителей и мобильных устройств, чтобы злоумышленник не получил доступ к контактной книге, аккаунтам в социальных сетях и мессенджерах — иначе вы подставите своих товарищей и предоставите дополнительные улики следствию.

Запас времени

Одна из главных задач — обеспечить хотя бы небольшой запас времени перед тем, как злоумышленник получит доступ к содержимому ваших накопителей.

Запас времени нужен, чтобы успеть выполнить все необходимые манипуляции — запустить процессы уничтожения информации на носителях.

Cледует предусмотреть наличие резервного источника питания, то есть UPS (ИБП), для всех компьютеров. Он даст возможность сделать всё необходимое, если злоумышленник отключит подачу электроэнергии.

Система раннего реагирования может быть организована различными способами:

- единомышленники в правоохранительных органах, у которых есть доступ к информации о заведении новых уголовных дел и проведении оперативно-розыскных мероприятий (как показывает практика, это один из самых эффективных методов раннего реагирования. Сотни мирных граждан сумели вовремя эвакуироваться незадолго до начала враждебных действий силовиков);

- видеокамеры наружного наблюдения у въезда во двор, входа в подъезд, входа в квартиру. Современные системы общедомового видеонаблюдения иногда предусматривают аккаунты для жильцов с доступом к видеопотоку. Общую систему видеонаблюдения можно дополнить личными видеокамерами на своём этаже. Удобно организовать удалённый доступ, чтобы наблюдать картинку с мобильного телефона.

- укреплённые двери и окна.

Резервные копии

Делать резервные копии рекомендуется всем пользователям, но в данном случае это совершенная необходимость.

Старую схему резервного копирования 3-2-1 в нашем случае придётся немного скорректировать, чтобы по основному месту жительства не осталось никаких бэкапов. Резервные копии можно делать в облачных хранилищах, на удалённом хостинге, на своём запасном сервере, который физически удалён от основной базы.

Доступ к резервным копиям должен быть невозможен для злоумышленника, знающего пароль, получившего доступ к вашему компьютеру и мобильным устройствам. Допусти́м вариант двухфакторной аутентификации с использованием устройства, которое по объективным причинам не может быть захвачено злоумышленником (например, физически находится в банковской ячейке зарубежного банка). Или доступ по схеме разделения секрета Шамира c обязательным участием нескольких доверенных сторон.

Непосредственная зачистка

Linux

Быструю зачистку дисков ATA/NVMe обеспечивает метод ATA/NVMe Sanitize Crypto Scramble (он же Secure Erase, Crypto Erase). Этот метод изменяет ключ шифрования для SSD с внутренним шифрованием, так что все данные превращаются в бессмысленный поток мусора.

В случае большого запаса времени можно использовать физическое стирание блоков ATA/NVMe Sanitize Block Erase или многократную физическую перезапись блоков ATA/NVMe Sanitize Overwrite. Это очень медленный метод, но он физически на 100% гарантирует удаление информации.

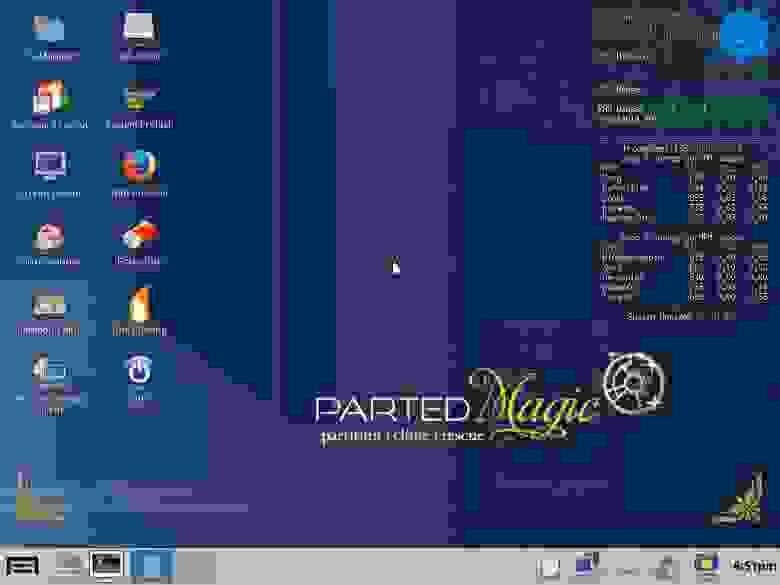

К сожалению, для этих операций нет простых в использовании универсальных опенсорсных инструментов, так что придётся использовать или программы, предоставленные производителем (опция Secure Erase или Sanitize в BIOS/UEFI), или бесплатные утилиты типа hdparm и nvme-cli из проприетарного комплекта Parted Magic. Отметим, что Parted Magic — платный продукт, но отдельные утилиты распространяются бесплатно и с открытым исходным кодом.

В качестве самого простого варианта, можно запустить процедуру повторной установки ОС с переформатированием и перешифрованием диска (full disk encryption).

В общем, порядок действий такой: проверить BIOS/UEFI на наличие опций Secure Erase или Sanitize. Если есть, воспользоваться ими. Вот соответствующая документация по стиранию накопителя из BIOS на официальных сайтах вендоров для ноутбуков разных моделей:

Если такой опции нет, можно купить или скачать с торрентов образ Parted Magic — последняя версия в официальном магазине parted_magic_2021_05.12.iso — и сделать загрузочную флэшку или DVD c помощью утилиты Rufus (Windows) или Etcher (macOS).

Программа предоставляет простой и удобный интерфейс для стирания HDD/SSD.

Нужно понимать, что эти опции предназначены для полного стирания диска, а не отдельных директорий или логических дисков.

Для внешних дисков под Linux можно использовать команду blkdiscard с обнулением всех блоков:

Если контроллер или накопитель не поддерживает такую функциональность, то остаётся вариант повторного запуска полнодискового шифрования (утилиты LUKS или Veracrypt).

Менее безопасный способ — стереть файлы вручную и заполнить сектора псевдослучайными данными. Например, с помощью утилиты BleachBit или из командной строки с помощью secure-delete .

Эта комплект из четырёх инструментов, в том числе srm для безопасного удаления файлов, sfill для затирания пространства, которое на диске помечено пустым, и др.

Программу удобно ставить в bash-скрипты для удалённого удаления приватных директорий.

Для системных/внутренних HDD порядок действий такой же: проверить BIOS на наличие опций Secure Erase или Sanitize. Если их нет, то переустановить ОС с перешифрованием всего диска.

Поскольку второй вариант очень медленный, то в качестве альтернативы можно загрузить System Rescue CD, Darik’s Boot And Nuke (DBAN) и ShredOS.

Windows

Как обычно, самое простое и надёжное решение — проверить BIOS/UEFI на наличие опций Secure Erase или Sanitize. Если их нет, поискать утилиты от производителей для стирания HDD и SSD.

В конце концов остаются загрузочные образы System Rescue CD, Darik’s Boot And Nuke (DBAN) и ShredOS, а также самый медленный метод с переустановкой Windows и перешифрованием всего диска (Veracrypt или Bitlocker).

Альтернативный (небезопасный) способ — стереть файлы и перезаписать секторы несколько раз случайными данными с помощью программ типа BleachBit и PrivaZer. Для SSD в крайнем случае можно запустить Defrag режиме Optimize.

Удаление отдельных файлов осуществляют те же инструменты. Но это ненадёжный метод, потому что следы файла остаются в других местах системы — в кэше, свопе, индексах и т. д. Надёжнее зачищать накопители целиком.

Временная эвакуация

Если запас времени достаточный, то есть возможность не только удалить всю информацию, но и временно эвакуироваться в безопасный район. На практике встречается два варианта:

- эвакуация за границу;

- эвакуация в деревню.

В первом случае лучше выбирать страны, в которых злоумышленникам будет сложнее вас достать.

Во втором случае необходимы дополнительные меры предосторожности: новая симка, новая цифровая личность, отказ от безналичных расчётов и т. д. Подробнее см. «Виртуальные личности, анонимность, одноразовые симки — суровая реальность в мире тотальной слежки» и «Практическое руководство по анонимности в онлайне».

Что касается внутренней эмиграции, то по объявлениям можно арендовать домик в деревне и рассчитаться с владельцем наличными. Доехать желательно на попутке или такси, рассчитаться наличными, высадиться за несколько километров от точки назначения.

Во время эвакуации в бытовых вопросах могут помочь жена, родственники и знакомые, но лучше не вовлекать их и не делиться никакой информацией о своих планах, местонахождении и т.д. (для их же блага). Конечно, это касается только внутренней эмиграции. В случае отъезда за границу, то даже в ближайших странах (Украина, Литва, Польша) можно чувствовать себя в относительной безопасности, открыто общаться с родственниками, коллегами, участвовать в зум-конференциях, официально работать, получать зарплату и т. д. В общем, жить привычной жизнью. В этом смысле отъезд за границу выглядит предпочтительнее, чем эмиграция в деревню, где приходится соблюдать строгие правила конспирации.

Как показывает опыт Беларуси, на практике выбор варианта эмиграции обычно зависит от предполагаемой меры наказания: административный арест или тюремное заключение. В первом случае проще на несколько месяцев скрыться в деревне, во втором случае — временно отъехать за границу.

«Красная кнопка»

Для экстренных ситуаций разработаны специальные мобильные программы типа «Красная Кнопка». Смысл в том, что в случае опасности человек незаметно нажимает кнопку на телефоне. Например, её можно нажать в кармане незаметно от посторонних.

Пока что функциональность таких приложений весьма ограничена. Они всего лишь рассылают SMS и уведомления о чрезвычайной ситуации с GPS-координатами по списку контактов. Специально для Беларуси в приложении реализовали функцию «Отложенный запуск», поскольку там силовики часто брутально задерживают граждан и сразу отбирают мобильный телефон, а также во время протестов отключают мобильный интернет — и нажать «Красную кнопку» становится невозможным. Поэтому перед посещением акций протеста человек ставит таймер. Если время истекло и таймер не отменён, то пользователь считается задержанным и его данные автоматически отправляются правозащитникам.

Хотелось бы расширить функциональность этих приложений. Например, сразу после рассылки уведомлений стереть все данные с телефона (возврат к заводским настройкам). Поскольку задержанные всегда сообщают правоохранителям пинкод, эффективным является только настоящее удаление информации. Хотя это может вызвать подозрения у правоохранительных органов. Так что в идеале лучше подменять содержимое настоящей системы невинными файлами.

Кроме того, хотелось бы реализовать доступ к удалённому серверу по SSH, чтобы по нажатию «красной кнопки» на сервере автоматически срабатывал bash-скрипт по удалению информации с накопителей, потому что после задержания гражданина с мобильным телефоном высока вероятность обыска у него дома. Возможно, данную функциональность можно реализовать с помощью каких-то других приложений, чтобы «повесить» на боковую кнопку смартфона удалённый запуск скрипта по SSH.

P. S. Замечания и дополнения к статье приветствуются. Защита приватности в ситуации правового дефолта — наше общее дело.

На правах рекламы

Закажите сервер и сразу начинайте работать! Создание VDS в течение минуты, в том числе серверов для хранения большого объёма данных до 4000 ГБ. Эпичненько 🙂

Источник