- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- infernal-twin

- Описание infernal-twin

- Справка по infernal-twin

- Взлом FIWI через wifiphisher

- gold.sergey88

- gold.sergey88

- gold.sergey88

- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- wifiphisher

- Описание wifiphisher

- Справка по wifiphisher

- Руководство по wifiphisher

- Примеры запуска wifiphisher

- Фишинговые сценарии

- Создание пользовательского фишингового сценария

- Установка wifiphisher

- Airgeddon: мощный инструмент для атаки на Wi-Fi для самых маленьких и ленивых. Часть 1.

- “Злой двойник”

- Захват “рукопожатия”

- HashCat

- Заключение

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

infernal-twin

Описание infernal-twin

Evil twin (злой двойник) — это термин для фальшивой Wi-Fi точки доступа, которая на местности выдаёт себя на подлинную, но на самом деле настроена для подслушивания беспроводных подключений. Злой двойник — это беспроводная версия фишинга (мошенничества). Атакующий обманывает беспроводных пользователей, чтобы они подключили ноутбук или мобильный телефон к испорченной ТД, которая выдаёт себя за законного поставщика.

Этот тип атаки злым двойником может использоваться для кражи паролей ничего не подозревающих пользователей как шпионя за их линией связи, так и фишингом, который включает настройку мошеннического веб-сайта и заманивание туда людей.

Что этот инструмент делает?

- Настраивает режим монитора на интерфейсе

- Настраивает БД

- Сканирует сеть в диапазоне

- Подключается к сетям выбранных SSID

- Получает страницу входа для аутентификации

- Модифицирует страницу входа с контролируемым атакующим скриптом php для получения учётных данных

- Поднимает сервер Apache для обслуживания фальшивой страницы входа

- Даёт жертве IP

- Настраивает таблицу NAT

- Дампит трафик

Справка по infernal-twin

Справка и опции командной строки отсутствуют, поскольку это приложение с графическим пользовательским интерфейсом.

Источник

Взлом FIWI через wifiphisher

gold.sergey88

gold.sergey88

gold.sergey88

опишу взлом WIFI через злого двойника (wifiphisher)

Wifiphisher использует социальную инженерию для получения пароля от Wi-Fi и веб-сайтов. Т.е. вам не нужно мощное железо и долгое время для брут-форса пароля.

Принцип работы программы:

- выбирается точка доступа, копируются её настройки (название, канал и т. д.)

- на Wi-Fi карте атакующего запускается клон (Злой Двойник) этой точки доступа, которая во всём повторяет оригинальную, кроме одного — подключиться к ней можно без пароля

- пользователи отсоединяются от оригинальной точки доступа атакой деаутентификация

- оригинальная точка доступа непрерывно глушится. Для этого атакующему нужна вторая беспроводная карта

- когда пользователь подключается к Злому Двойнику, то у него под различными предлогами спрашивается пароль Wi-Fi (например, для обновления прошивки). Полученный таким образом пароль отправляется атакующему.

Установка и запуск Wifiphisher

Теперь Wifiphisher имеется в стандартных репозиториях Kali Linux, поэтому установку можно выполнить в одну команду.

Установка в Kali Linux

| 1 | sudo apt-get install wifiphisher hostapd dnsmasq python-pyric python-jinja2 |

Важно: для работы данной программы необходимо два wifi адаптера, я использую встроенный и ALFA network.

По крайней мере один должен поддерживать Мастер режим (AP), а другой должен поддерживать режим Монитора.

в консоль прописываем команду

Если с вашими Wi-Fi адаптерами всё в порядке, то появится такое окно:

В нём выберите (стрелочками вверх-вниз) беспроводную сеть для атаки и нажмите ENTER. Чтобы выйти нажмите ESC.

Вам на выбор будут предложены фишинговые сценарии:

Доступные фишинговые сценарии:

- 1 — Страница обновления прошивки

Страница конфигурации роутера без логотипов и брендов, спрашивает WPA/WPA2 пароль для обновления прошивки. Также адаптирована для мобильных телефонов.

- 2 — Менеджер сетевых соединений

Имитирует поведение менеджера сетей. Этот шаблон отображает страницу Chrome «Connection Failed» и показывает окно менеджера сетей поверх страницы, который спрашивает ключ от Wi-Fi. В настоящее время поддерживаются менеджеры сетей Windows и MAC OS.

- 3 — Страница входа Oauth

Бесплатная Wi-F служба спрашивает учётные данные Facebook для аутентификации с использованием OAuth

- 4 — Обновление плагина браузера

Страница обновления браузера плагина, которая может использоваться для доставки полезной нагрузки жертве.

Введите номер сценария, который вы хотите использовать. Начнём с первого.

Жертва будет видеть две ТД с одинаковыми именами. Причём к оригинальной (которая с паролем) подключиться невозможно. Вторая (Злой Двойник) позволяет подключиться без пароля.

Атакующий в это время видит:

Строка deauthenticating clients показывает клиентов, для которых глушиться Wi-Fi (т. е. создаётся препятствие для подключения к оригинальной точке доступа). А строка DHCP Leases показывает тех, кто уже подключился к Злому Двойнику. HTTP requests показывает запросы, которые были сделаны клиентами.

При попытке открыть любой сайт клиент видит сообщение о необходимости обновить прошивку роутера.

После ввода пароля запускается достаточно долгий процесс «обновления»:

А атакующий видит:

Бордовым цветом выделены отправленные данные.

Для прекращения атаки нужно нажать CTRL+c. Если учётные данные были успешно захвачены, то будет выведено примерно следующее сообщение:

Источник

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

wifiphisher

Описание wifiphisher

Wifiphisher предназначена для фишинговой атаки на WiFi сети в целях получения паролей от ТД и другой персональной информации. Этот инструмент основан на атаке социальной инженерии. Т.е. эта программа не содержит каких-либо инструментов для брутфорсинга. Это простой способ получить учётные данные от сайтов или пароли от WPA/WPA2.

После достижения состояния человек-посередине с использованием атаки Злой Двойник, Wifiphisher перенаправляет все HTTP запросы на подконтрольную атакующему фишинговую страницу.

Если смотреть глазами жертвы, то атака включает три фазы:

- Жертва деаутентифицируется от её точки доступа. Wifiphisher постоянно глушит все устройства с точками доступа wifi в пределах досягаемости посредством отправки деаутентифицирующих (deauth) пакетов клиенту от точки доступа и точке доступа от клиента, а также широковещательному адресу.

- Жертва подсоединяется к подменной точке доступа. Wifiphisher сканирует пространство и копирует настройки целевых точек доступа. Затем она создаёт подменную ТД, которая настроена особым образом. Она также устанавливает NAT/DHCP сервер и перенаправляет порты. Следовательно, из-за помех клиенты начнут подсоединяться к подменной точке доступа. После этого жертва подвергается атаке человек-посередине.

- Для жертвы будет отображена реалистично выглядящая страница конфигурации роутера. wifiphisher поднимает минимальный веб-сервер и отвечает на HTTP & HTTPS запросы. Как только жертва запросит страницу из Интернета, wifiphisher в ответ отправит реалистичную поддельную страницу, которая спросит пароль. Примером задачи, которая требуют подтверждение WPA пароля, является обновления прошивки.

Справка по wifiphisher

Руководство по wifiphisher

Страница man отсутствует.

Примеры запуска wifiphisher

Запустите инструмент набрав

При запуске инструмента без опций, он найдёт правильные интерфейсы и интерактивно спросит пользователя выбрать ESSID целевой сети (из списка всех ESSID в окружающем пространстве) а также фишинговый сценарий, который нужно выполнить.

Использовать wlan0 для поднятия мошеннической точки доступа и wlan4 для DoS атак. Выбрать целевую сеть вручную из списка и выполнить сценарий «Firmware Upgrade».

Полезно для ручного выбора беспроводных адаптеров. Сценарий «Firware Upgrade» — это очень простой способ получить PSK из защищённой паролем сети.

Автоматически выбрать правильные интерфейсы. Установить в качестве цели Wi-Fi с ESSID «CONFERENCE_WIFI» и выполнить сценарий «Plugin Update». Злой Двойник будет защищён паролем PSK «s3cr3tp4ssw0rd».

Полезно в отношении сетей с раскрытыми PSK (например, на конференциях). Сценарий «Plugin Update» заключается в том, что жертва скачивает вредоносный исполнимый файл (например, зловред, содержащий полезную нагрузку обратного шелла).

Не выбирать в качестве цели какую-либо сеть. Просто создать открытую Wi-Fi сеть с ESSID «FREE WI-FI» и выполнить сценарий «OAuth Login».

Полезно в отношении жертв в публичных местах. Сценарий «OAuth Login» обеспечивает простой способ захвата учётных данных из социальных сетей вроде Facebook.

Фишинговые сценарии

Wifiphisher поддерживает созданные сообществом шаблоны для различных фишинговых сценариев, таких как:

- Страницы конфигурации роутера

- Сторонние страницы входа

- Перехватывающие порталы

- Сообщения браузера

Название встроенных фишинговых сценариев для использования с опцией -p:

- firmware-upgrade

- oauth-login

- plugin_update

- wifi_connect

Создание пользовательского фишингового сценария

Для специфичных целевых атак могут понадобиться пользовательские сценарии.

Создание фишингового сценария очень просто и состоит из двух шагов:

1) Создайте config.ini

Файл config.ini размещается в корневой директории шаблон и его содержимое может быть разделено на две секции:

i) info: Эта секция содержит характеристику сценария.

- Name (обязательно): Имя фишингого сценария

- Description (обязательно): Короткое описание (

Это пример файла config.ini:

2) Создание файлов шаблона

Шаблон содержит статичные части желаемого HTML вывода и может содержать состоять из нескольких статичных HTML файлов, изображений, CSS или JavaScript файлов. Динамичные языки (например, PHP) не поддерживаются.

Заполнители

HTML файлы могут содержать специальных синтаксис (благодаря заполнителям), описывающим, как будет вставлен динамическое содержимое. Динамический контент может происходить из двух источников:

i) Маячковые фреймы (Beacon). Маячковые фреймы содержат всю информацию о целевой сети и могут использоваться для сбора информации. Во время выполнения главный процесс собирает всю интересную информацию и передаёт её в выбранный шаблон.

На время написания, главный процесс передаёт следующие данные:

Помните, что приведённые выше значения могут иметь значение ‘None’. Например, все значения target_* будут None, если пользователь не указал целевую точку доступа (использую опцию —essid). Поле ‘target_ap_logo_path’ будет None если логотип не определён конкретного производителя не существует в репозитории логотипов.

ii) Файл config.ini (описанный выше). Все значения заданные в секции «Context» могут использоваться внутри файлов шаблонов.

В случае конфликтов имён, значения из конфигурационного файла перепишут значения, приходящие из маячковых фреймов.

Запись учётных данных

Для того, чтобы wifiphisher знал, какие учётные данные записывать, значение ‘name’ HTML атрибутов нужно предварять строкой ‘wfphshr’. Во время запросов POST, wifiphisher будет записывать все переменные, которые начинаются с этой строки.

Это сниппет из шаблона (index.html):

В этом примере переменные ‘victim_name’ и ‘ISP’ поступают из config.ini, а переменные ‘target_ap_vendor’ — из маячковых фреймов. И «wphshr-username», и «wphshr-password» будут записаны в журнал.

Установка wifiphisher

Требования

Вы сможете извлечь из Wifiphisher максимум при следующих условиях:

- Kali Linux. Хотя Wifiphisher работает и на других дистрибутивах, Kali Linux является официально поддерживаемым дистрибутивом, следовательно, все новые функции тестируются в первую очередь на этой платформе.

- Один беспроводной адаптер, который поддерживает режим AP. Драйверы должны поддерживать netlink.

- Один беспроводной адаптер, который поддерживает режим монитора и способен инъекциям. Если второй беспроводной адаптер недоступен, вы можете запустить этот инструмент с опцией —nojamming. Она отключит проведение атаки деаутентификация.

Источник

Airgeddon: мощный инструмент для атаки на Wi-Fi для самых маленьких и ленивых. Часть 1.

Тема атаки на Wi-Fi настолько заезжена, что наша редакция долгое время избегала её освещать. И действительно, зачем повторять то, что написано огромное количество раз на великом количестве ресурсов.

Тем не менее, люди продолжают задавать вопросы.

В этой статье мы рассмотрим инструмент под названием Airgeddon, который не требует вообще никаких технических навыков, но при этом автоматизирует работу с большим количеством мощных инструментов для атаки на WiFi.

До недавнего времени самой “нубовской” программой для взлома беспроводных сетей Wi-Fi считалась WiFite. Пожалуй, теперь первенство самой лучшей программы взлома Wi-Fi для новичков принимает airgeddon.

Airgeddon в полуавтоматическом цикле проведёт вас по всем стадиям: от перевода беспроводной карты в режим монитора, через выбор цели и захват рукопожатия к взлому пароля Wi-Fi.

Скрипт airgeddon постоянно развивается и обзаводится новыми функциями.

Для использования Airgeddon нам потребуется любой дистрибутив Linux на основе Debian (Debian, Kali, Ubuntu и т.д.) и два настроеных адаптера Wi-Fi, желательно с внешними антенами (например, Alfa). Список совместимого оборудования можно увидеть, например, здесь или здесь, это оборудование подойдёт для большинства атак. Однако, если вы собираетесь перебирать ПИН-коды WPS, мы настоятельно рекомендуется использовать Alfa AWUS036NHA. Для усиления мощности, мы рекомендуем использовать вышеописанные адаптеры с антенами Alfa ARS-N19 (RP-SMA дипольная всенаправленная антенна на 9дб), Alfa APA-M04 (направленная антена 2,4 ГГц для “прицельной стрельбы) или Alfa APA-M25 (комнатная антена на 2.4 и 5 ГГц на 10 дб).

Несмотря на то, что Airgeddon сможет работать и под управлением других ОС, в этой статье примеры будут приведены именно под Debian.

Airgeddon автоматизирует использование различных инструментов, поэтому вводить консольные команды не придётся. Использование Airgeddon не требует понимания принципов работы Wi-Fi или того, как именно выполняются атаки. Таким образом, с использованием этого инструмента справятся даже самые неопытные пользователи.

Для начала подготовим всё необходимое.

sudo apt update && sudo apt install bettercap lighttpd isc-dhcp-server hostapd

git clone https://github.com/v1s1t0r1sh3r3/airgeddon.git

sudo bash airgeddon.sh

После запуска airgeddon проверит систему на наличие необходимых инструментов и при необходимости загрузит те, которых не хватает.

В моем случае у меня установлены все дополнения и мы можем продолжать дальше.

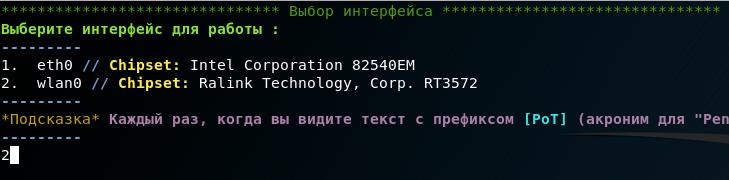

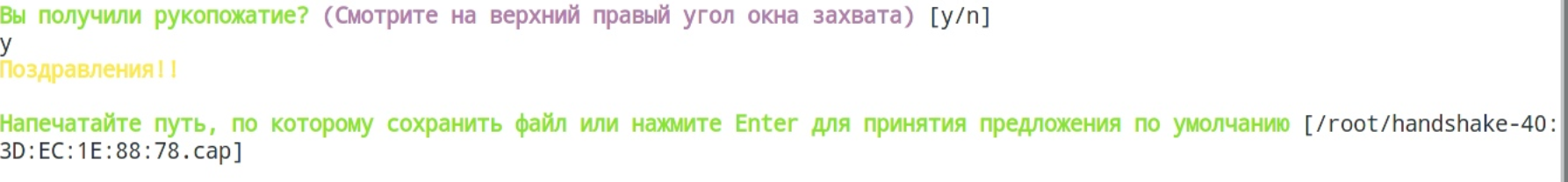

После нажатия “enter” скрипт проверит доступ в интернет, чтобы он мог обновиться, если существует более новая версия Airgeddon. Когда это будет сделано, нажмите Enter, чтобы выбрать сетевой адаптер для использования.

Выберите вторую опцию в меню – “Перевести интерфейс в режим монитора”:

Мы готовы к атаке!

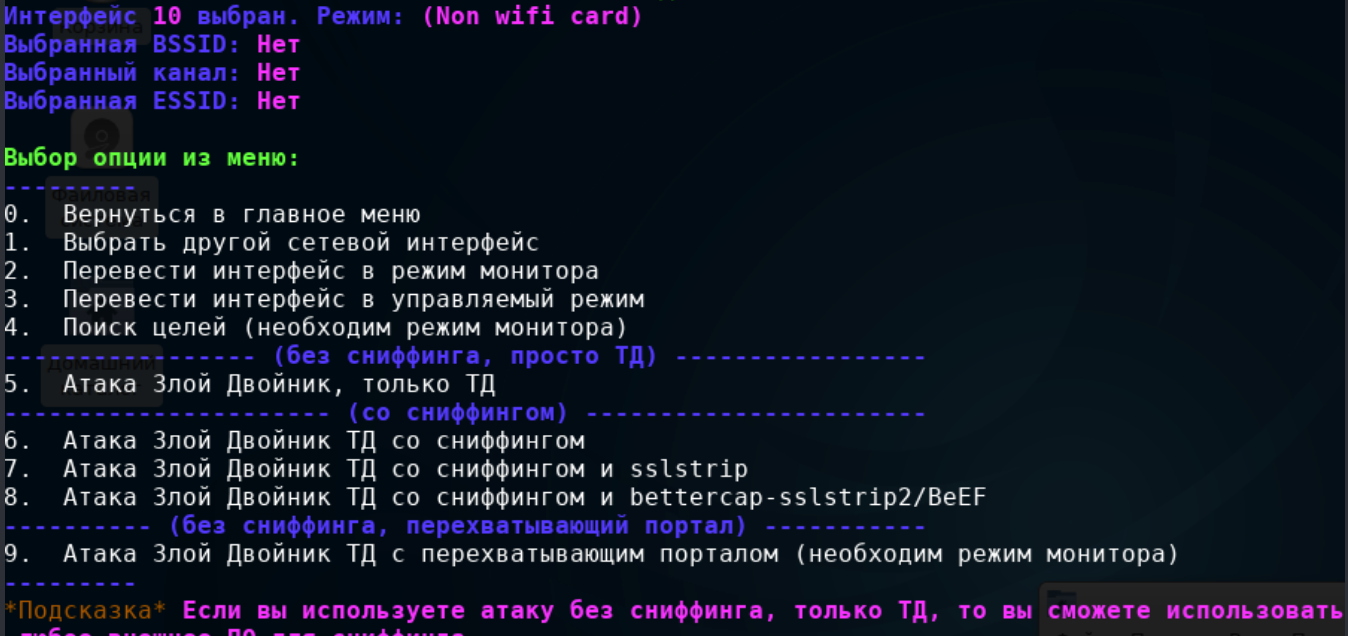

Бегло пробежимся по пунктам главного меню:

Интерфейс wlp2s0 выбран. Режим: Managed — здесь главным является слово Managed, оно говорит нам, что наш беспроводной интерфейс находится в управляемом режиме (а нам нужно, чтобы он был в режиме наблюдения).

- Выбрать другой сетевой интерфейс (если у вас несколько беспроводных карт и вы хотите сменить используемую в данный момент)

2. Перевести интерфейс в режим монитора (наблюдения)

3. Перевести интерфейс в управляемый режим (возврат к исходному состоянию)

4. Меню DoS атак (разнообразные атаки, которые приводят к невозможности подключиться к выбранной в качестве цели точке доступа)

5. Меню инструментов для работы с рукопожатием

6. Меню оффлайн расшифровки паролей WPA / WPA2

В airgeddon реализовано большое количество атак. Хотя атаки на WEP или WPS могут принести быстрый результат, на практике эти протоколы устарели и в настоящее время практически не используются. Поэтому мы рассмотрим более актуальные методы.

“Злой двойник”

Атака “злой двойник” позволяет создать “двойника” атакуемой точки доступа, таким образом, что устройства в атакуемой беспроводной сети будут введены в заблужение и подключаться к точке, созданной тобой. Важно отметить, что для эффективности атаки твой сигнал должен быть сильнее сигнала атакуемой точки доступа.

Выберите опцию 7 главного меню «Атаки злого двойника», и вы увидите подменю для этого модуля атаки.

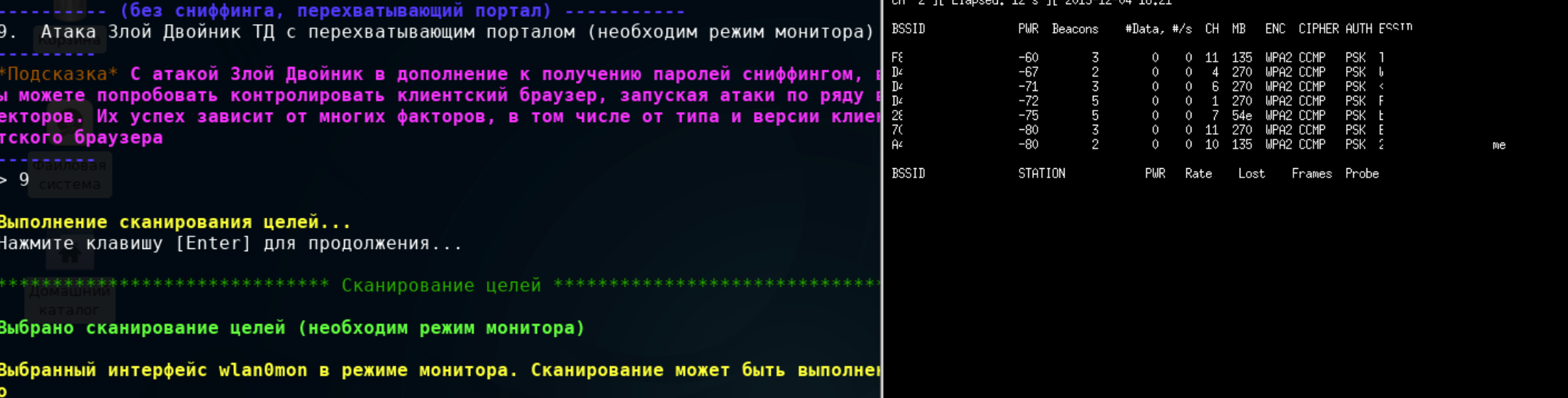

Теперь, когда мы находимся в нашем модуле атаки, выберите опцию 9 для «Атаки злого двойника с перехватывающим порталом ».

Вы увидите окно, в котором показан список всех обнаруженных сетей. Вам нужно немного подождать, чтобы заполнить список всех близлежащих сетей.

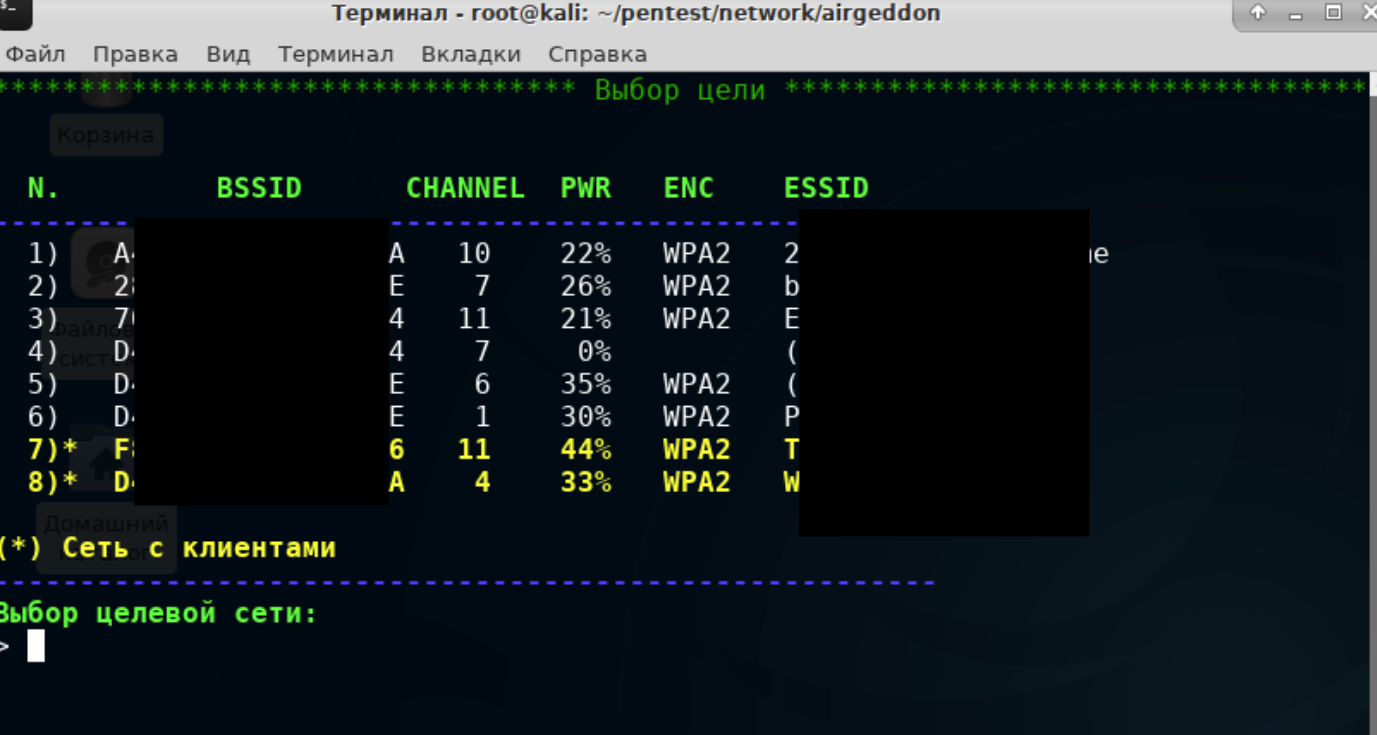

Собираем данные минуту-другую, затем останавливаем скрипт нахатием Ctrl-C. Вы заметите, что сети с подключенными клиентами, отображаются желтым цветом со звездочкой рядом с ними. Это очень важно, поскольку вы не можете получить пароль, если в сети никого нет. Выберете номер нужной вам цели.

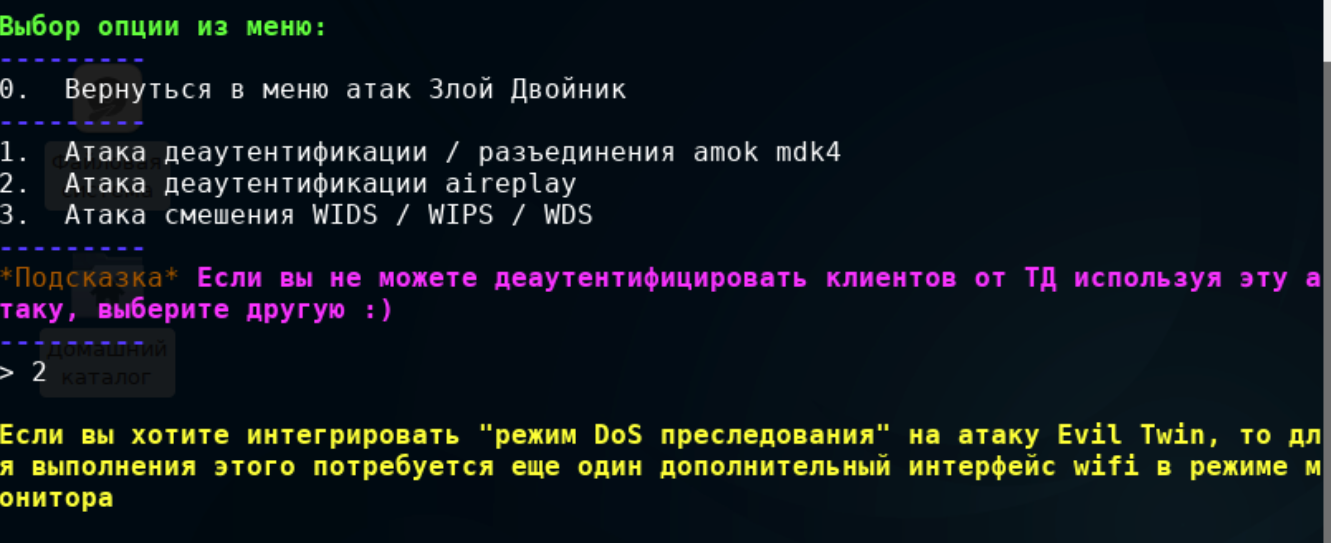

Для начала нам надо отключить клиента от существующей сети, поэтому выбераем тип атаки де-аутентификации, которую мы хотим использовать, чтобы “выкинуть” пользователя. Я рекомендую второй вариант, «Deauth aireplay attack», но различные атаки будут работать лучше в зависимости от конкретной ситуации.

Нажмите клавишу ввода после того, как вы сделали свой выбор, и вас спросят, хотите ли вы включить режим преследования DoS, который позволяет атаковать базовую станцию жертвы, даже если она переходит на другой канал. Вы можете выбрать да (Y) или нет (N) в зависимости от ваших предпочтений, а затем нажмите клавишу ввода. В нашем случае я выбрал нет (N).

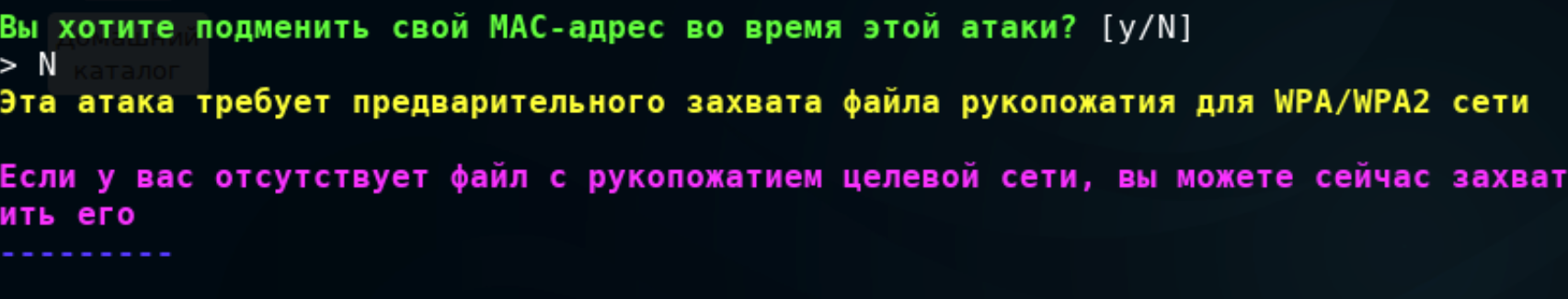

Затем вас спросят, хотите ли вы изменить ваш MAC-адрес во время атаки. Я выбрал Y, чтобы скрыть реальный MAC своего устройства.

Теперь, если у нас еще нет рукопожатия для этой сети, нам придется захватить его сейчас.

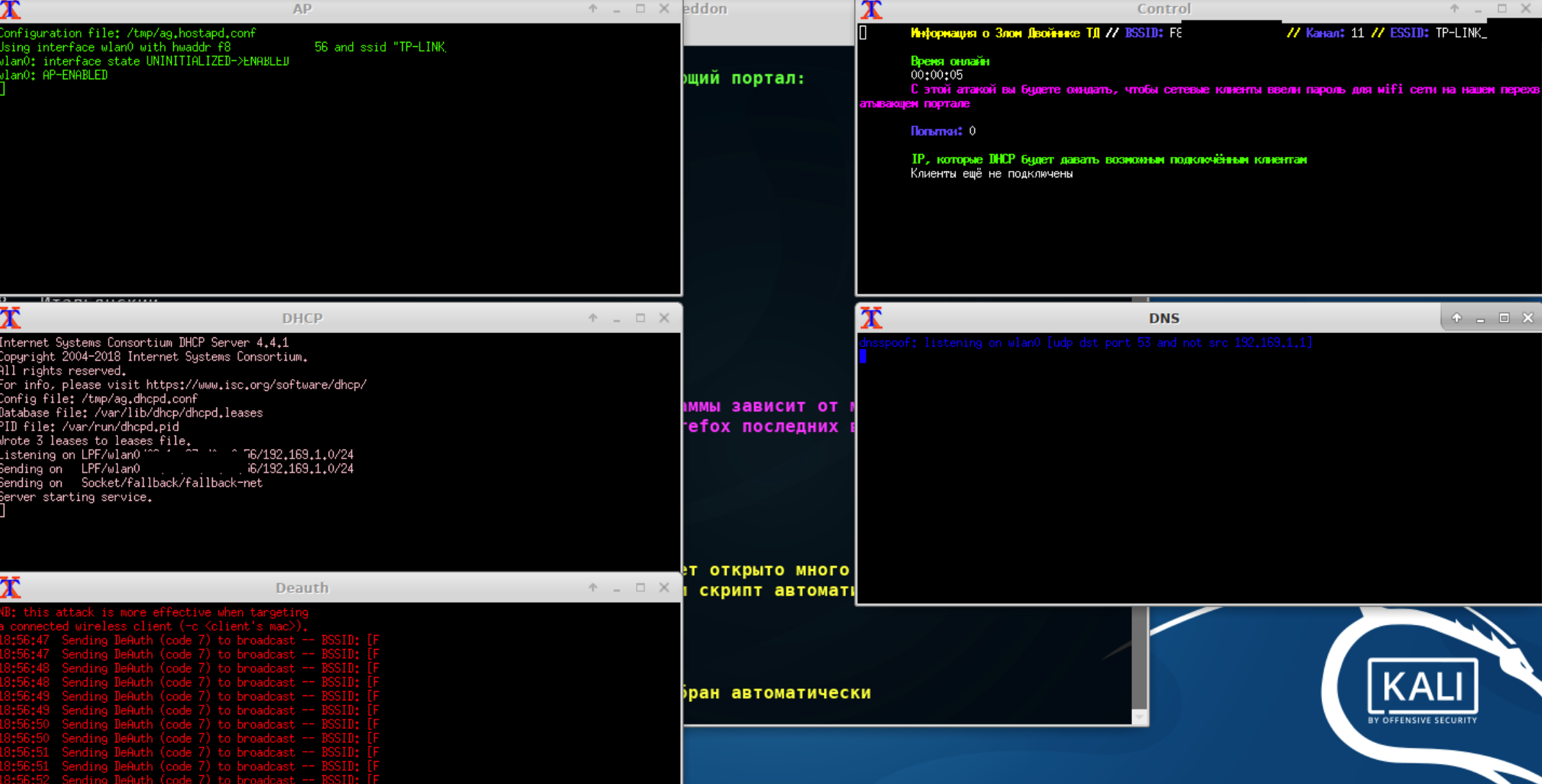

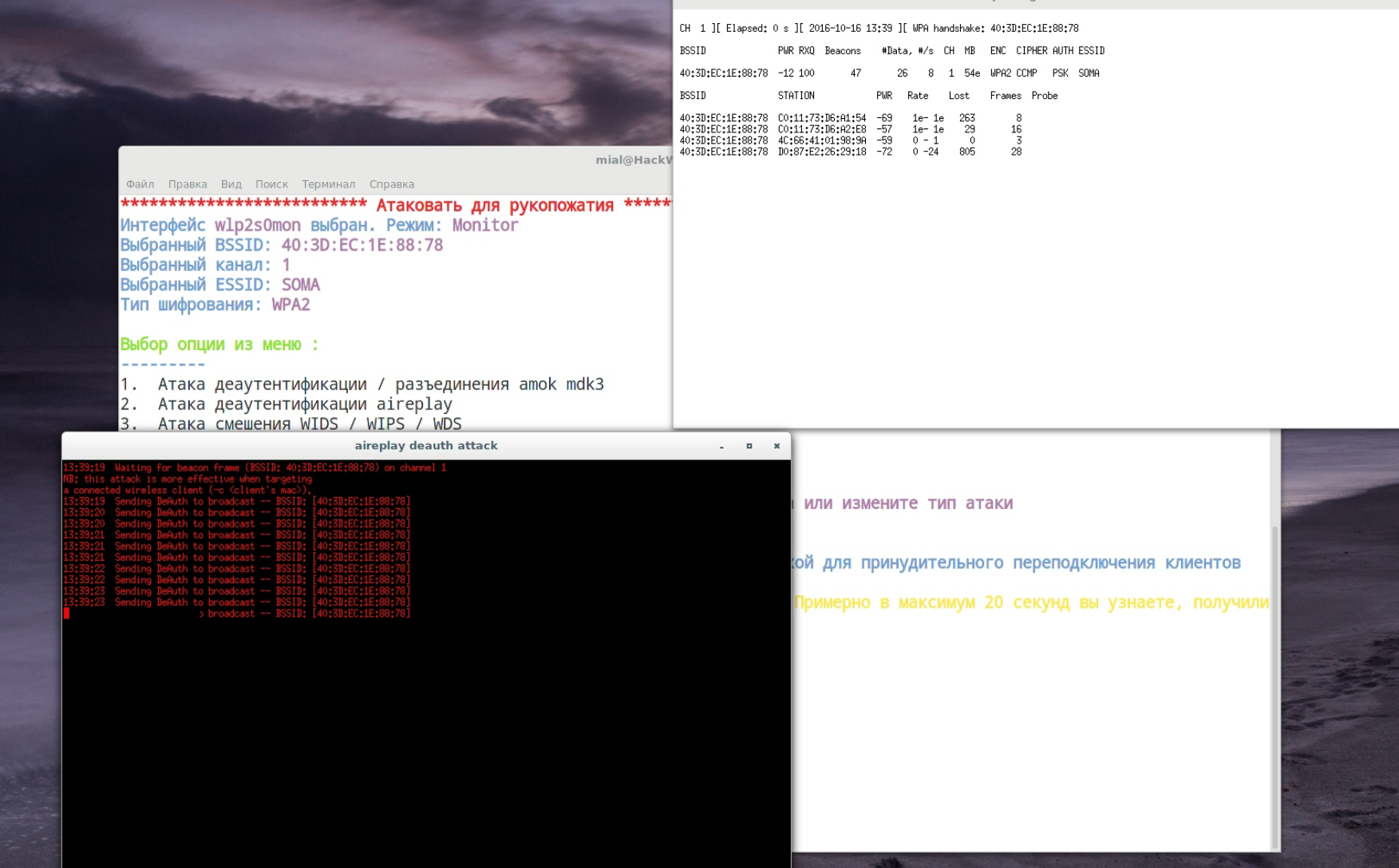

После запуска процесса захвата откроется окно с красным текстом, отправляющим пакеты deauth, и окно с белым текстом, прослушивающим рукопожатия.

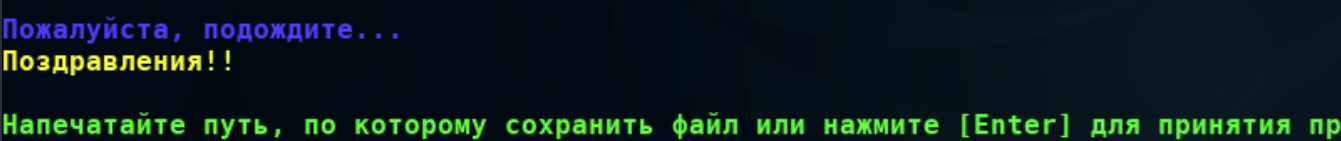

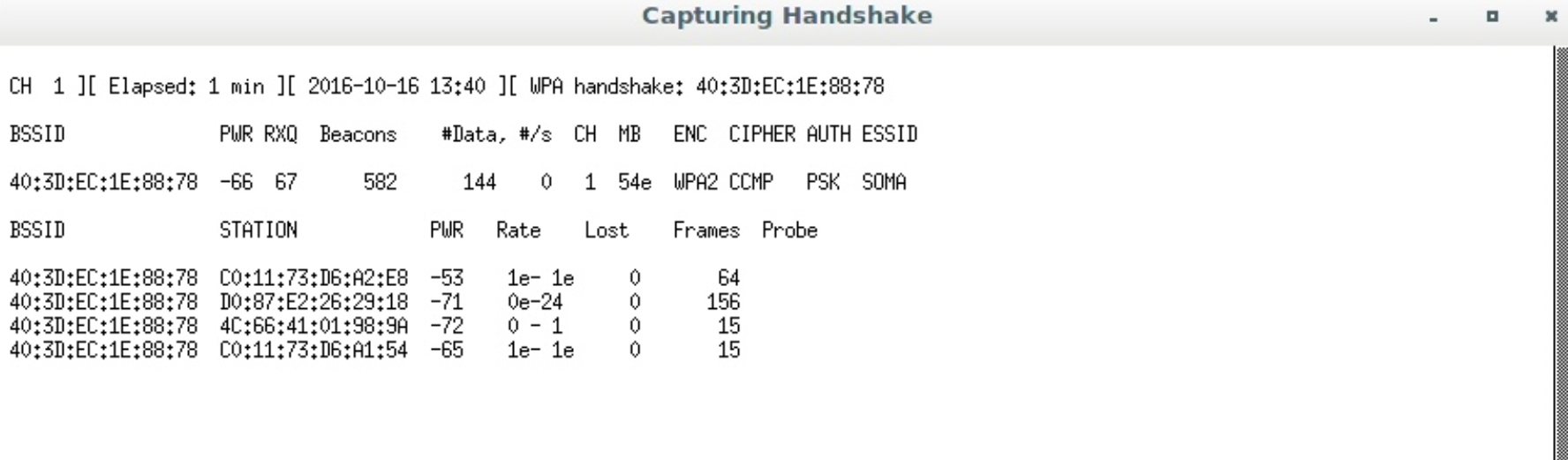

В приведенном ниже примере мы получили handshake.

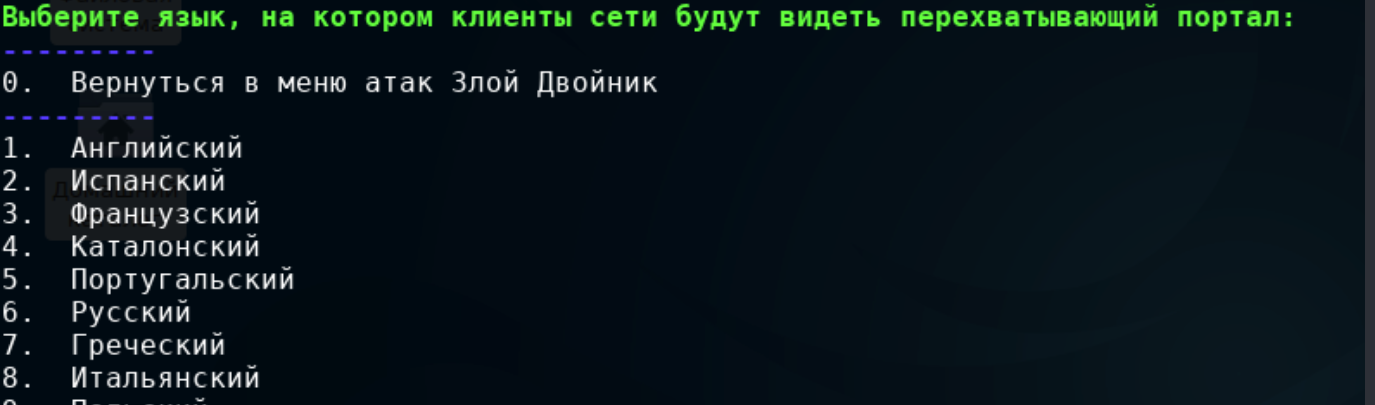

На последнем шаге перед запуском атаки мы установим язык фишинговой страницы. Страница, предоставленная Airgeddon, довольно прилична для тестирования этого стиля атаки. В этом примере мы выберем 6 для русского языка. Когда вы сделаете свой выбор, нажмите ввод, и атака начнется с открытия шести окон для одновременного выполнения различных функций атаки.

Процесс атаки выглядит примерно так:

Когда жертва присоединится к вашей сети, вы увидите активность, как на картинке ниже. В правом верхнем углу вы сможете увидеть любые неудачные попытки ввода пароля, которые сравниваются с рукопожатием, которое мы получили.

При вводе верного пароля пароль жертвы сохранится в отдельном файле в том каталоге который ты указал.

Захват “рукопожатия”

Поскольку этот мануал – “для самых маленьких”, то напомню, что для взлома пароля Wi-Fi нам нужно захватить так называемое “рукопожатие” (англ. handshake). Оно представляет собой данные, которыми обменивается подключающееся устройство (например, ноутбук, телефон) к точке доступа. Перехватив эти данные, можно расшифровать пароль беспроводной сети.

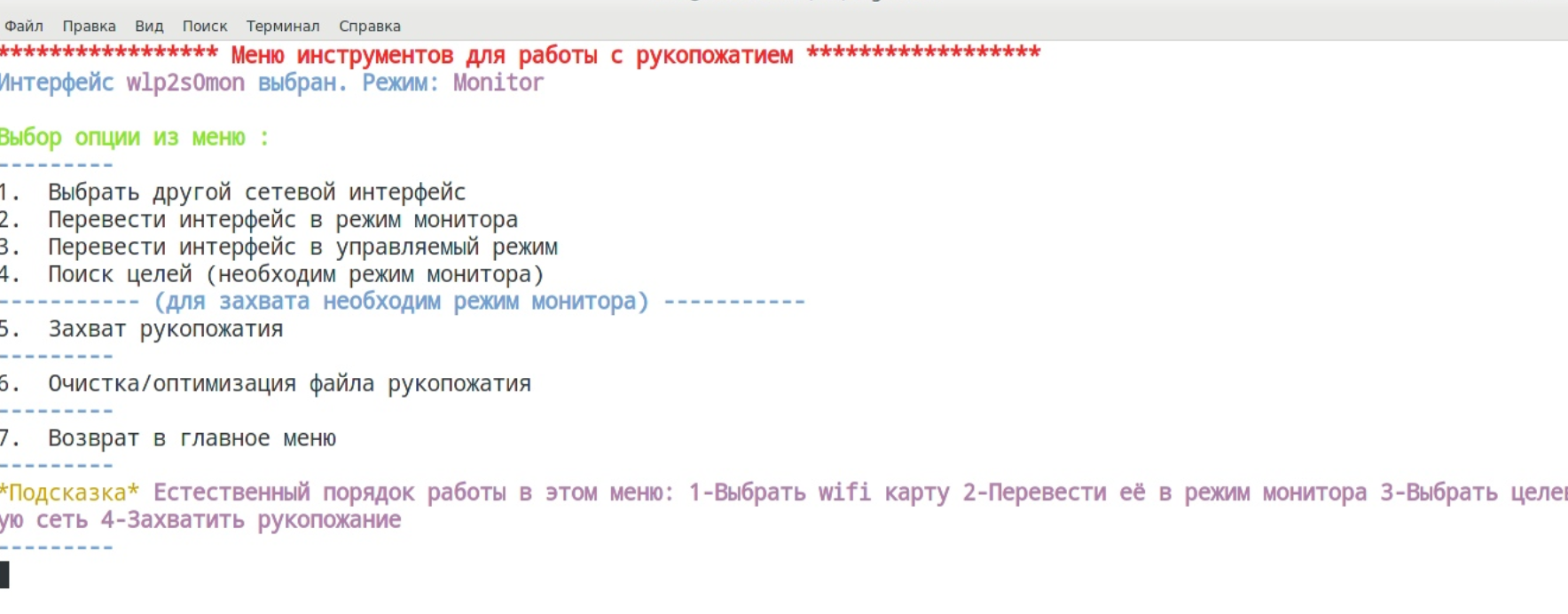

Для захвата рукопожатия, переходим в пятый пункт меню.

Здесь для нас новыми и важными являются следующие пункты

5. Захват рукопожатия

6. Очистка/оптимизация файла рукопожатия

Отметим, что оптимизировать “рукопожатие” мы не будем — нам это не нужно. Это нужно в ситуациях, когда файл с рукопожатием получился слишком большим из-за избыточных данных, которые даже не нужны для взлома Wi-Fi. Кстати, при оптимизации “рукопожатия” его можно повредить.

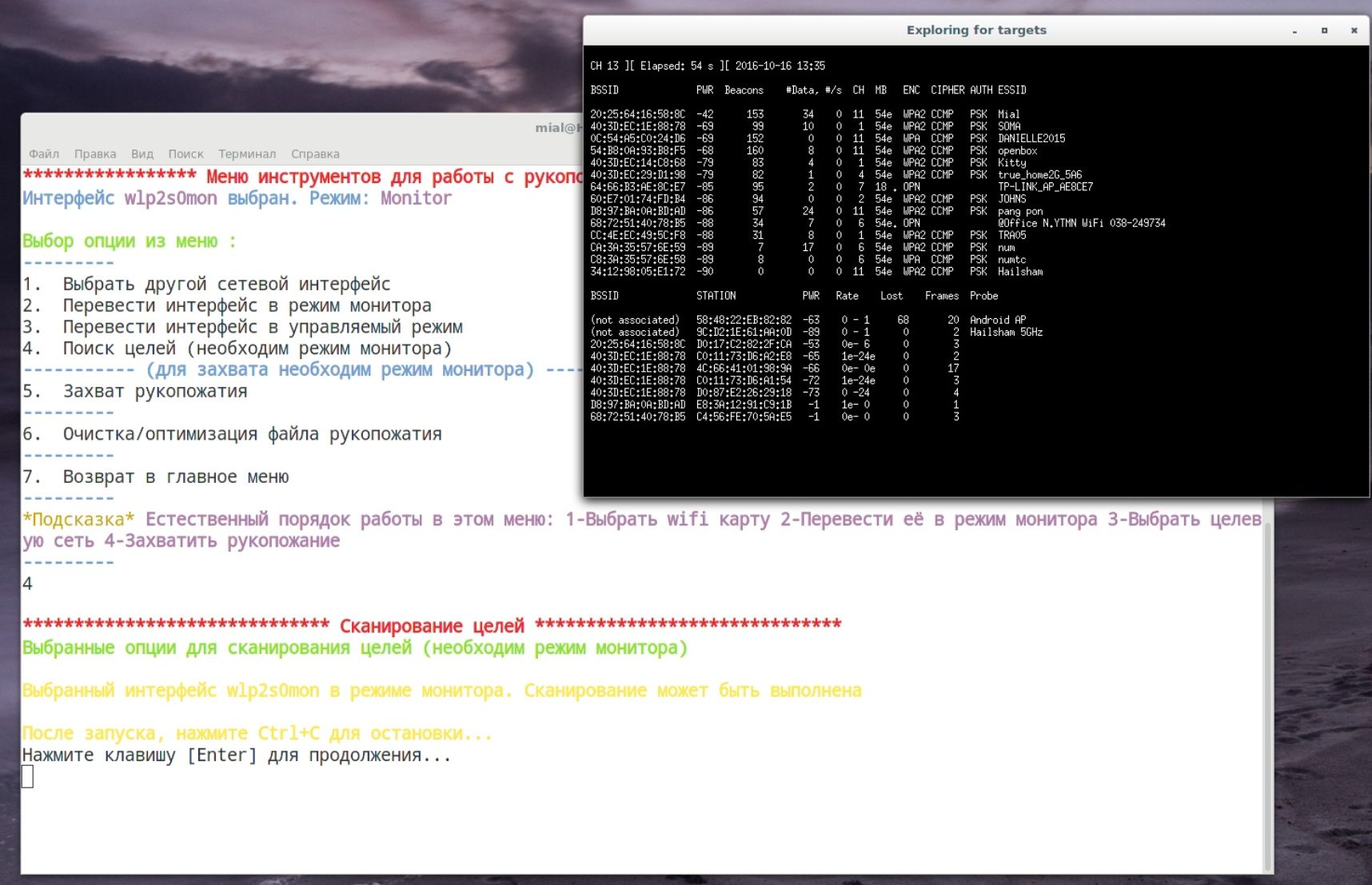

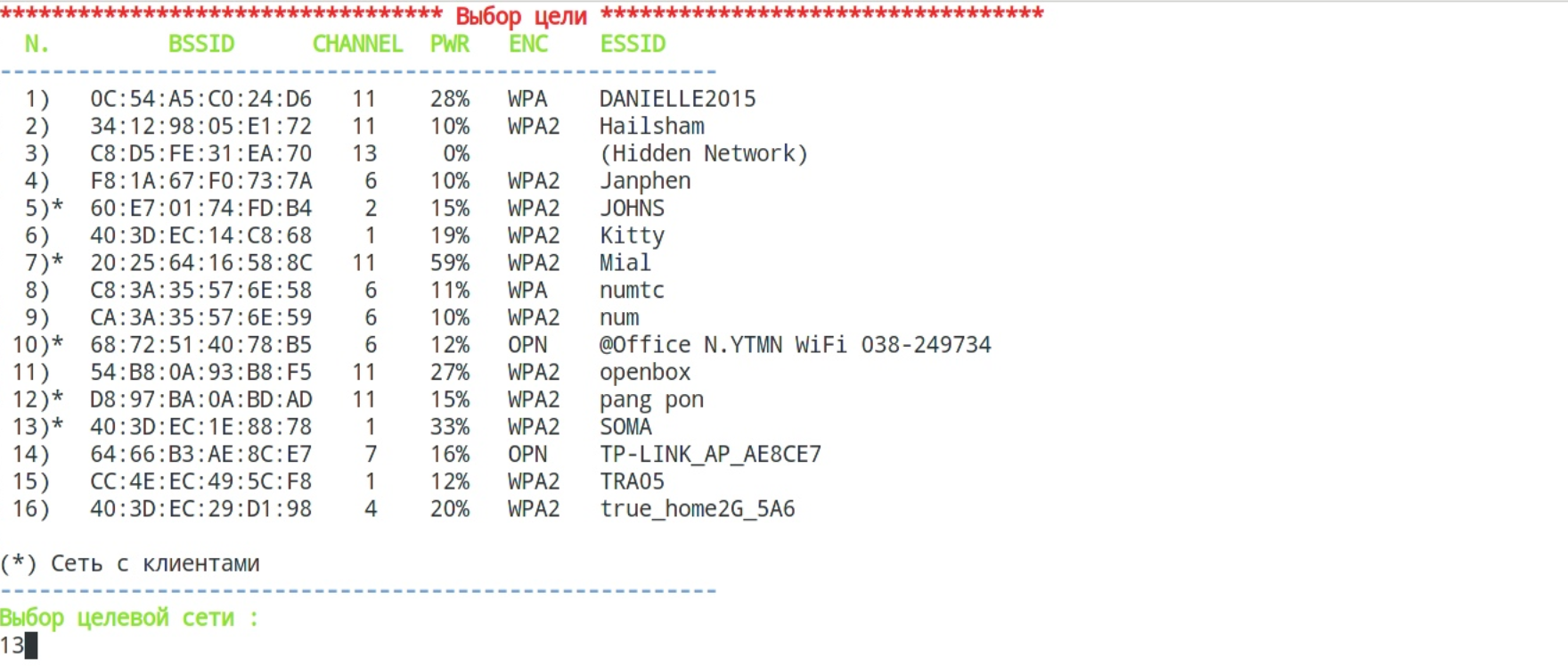

Для просмотра целей выбираем четвёртый пункт меню. Нам напоминают, что когда мы захотим остановить поиск целей, то нам нужно нажать Ctrl+C. Для начала просмотра целей нажимаем [Enter]. Открылось новое окошечко, в котором мы можем видеть доступные ТД:

Когда данных будет достаточно, то нажмите Ctrl+C:

Обратите внимание, что точки доступа с клиентами помечены звёздочками — это самые перспективные «клиенты» для захвата рукопожатий. Ещё обратите внимание на столбик ENC. Если там WEP, то программа airgeddon не сможет с ними работать. Выбирать нужно из тех, которые WPA или WPA2. Когда выберете, поставьте соответствующий номер и нажмите Ввод.

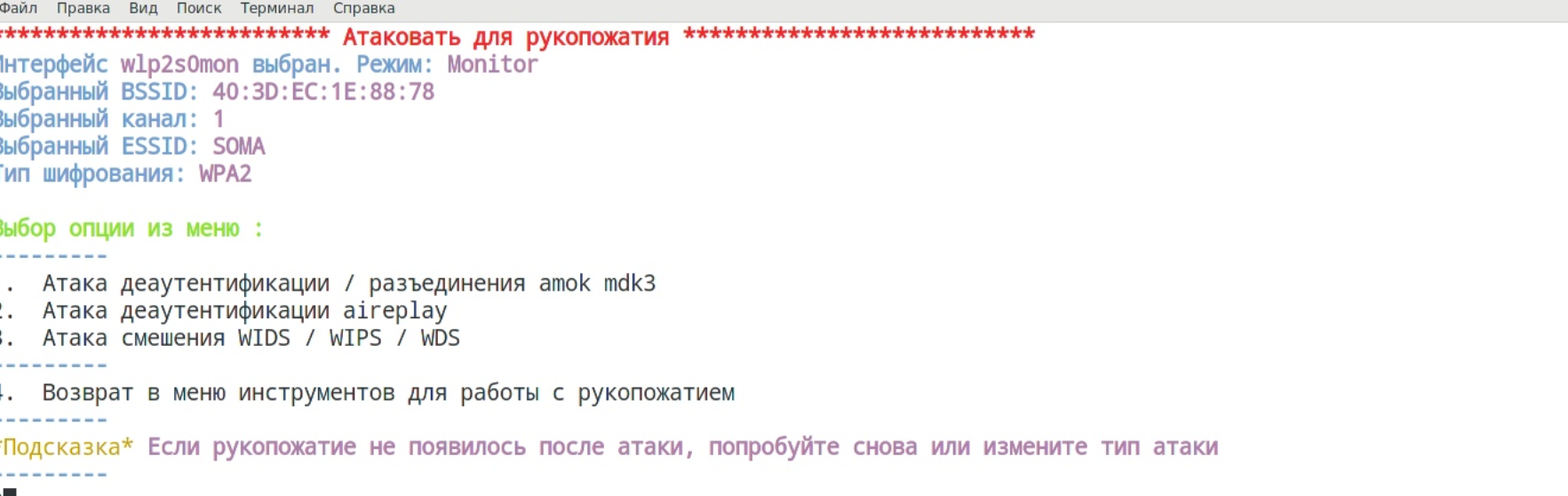

Теперь мы выбираем пятый пункт:

Мы видим необходимую информацию о выбранной точки доступа и нам предлагают определиться с вариантом деаутентификации. Если вы читаете эту инструкцию, значит вы не знаете, чем они различаются. Хорошая новость в том, что вам это и не обязательно знать. Просто выберите первую опцию, если рукопожатие не захвачено, то выберите вторую опцию и т. д.

Ещё некоторые точки доступа имеют привычку менять канал трансляции после неудачных попыток захватить рукопожатие. После каждой неудачной попытки рекомендуется возвращаться к выбору целей и заново выбирать одну и ту же интересную вам ТД, чтобы скрипт занового посмотрел канал, на котором она работает.

Появятся два новых окошечка, одно из которых через некоторое время исчезнет:

Теперь смотрим в то окно, которое не исчезло, если вы там видите WPA handshake: и далее буквы и цифры похожие на MAC адрес, значит вы удачно захватили рукопожатие. В этом случае в скрипте вводите y, если рукопожатия нет, то вводите n и пробуете заново. Не забывайте пересканировать цели и добавлять их повторно (точки доступа могут автоматически менять канал вещания после подобных атак).

Скрипт меня поздравляет и предлагать ввести имя для сохранённого рукопожатия, если вы просто нажмёте [Enter], то рукопожатие будет сохранено с именем по умолчанию.

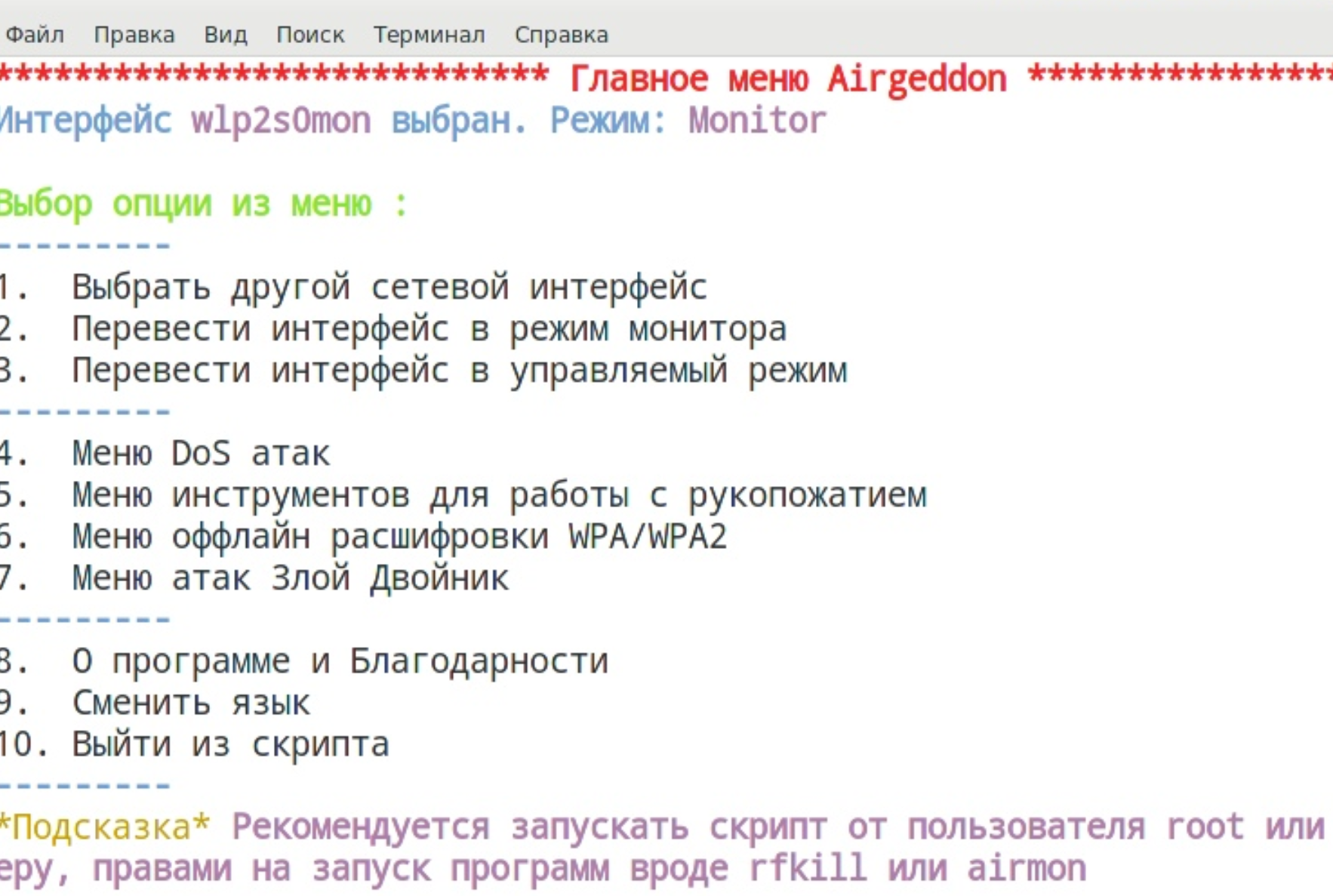

Возвращаемся в главное меню и переходим в шестой пункт:

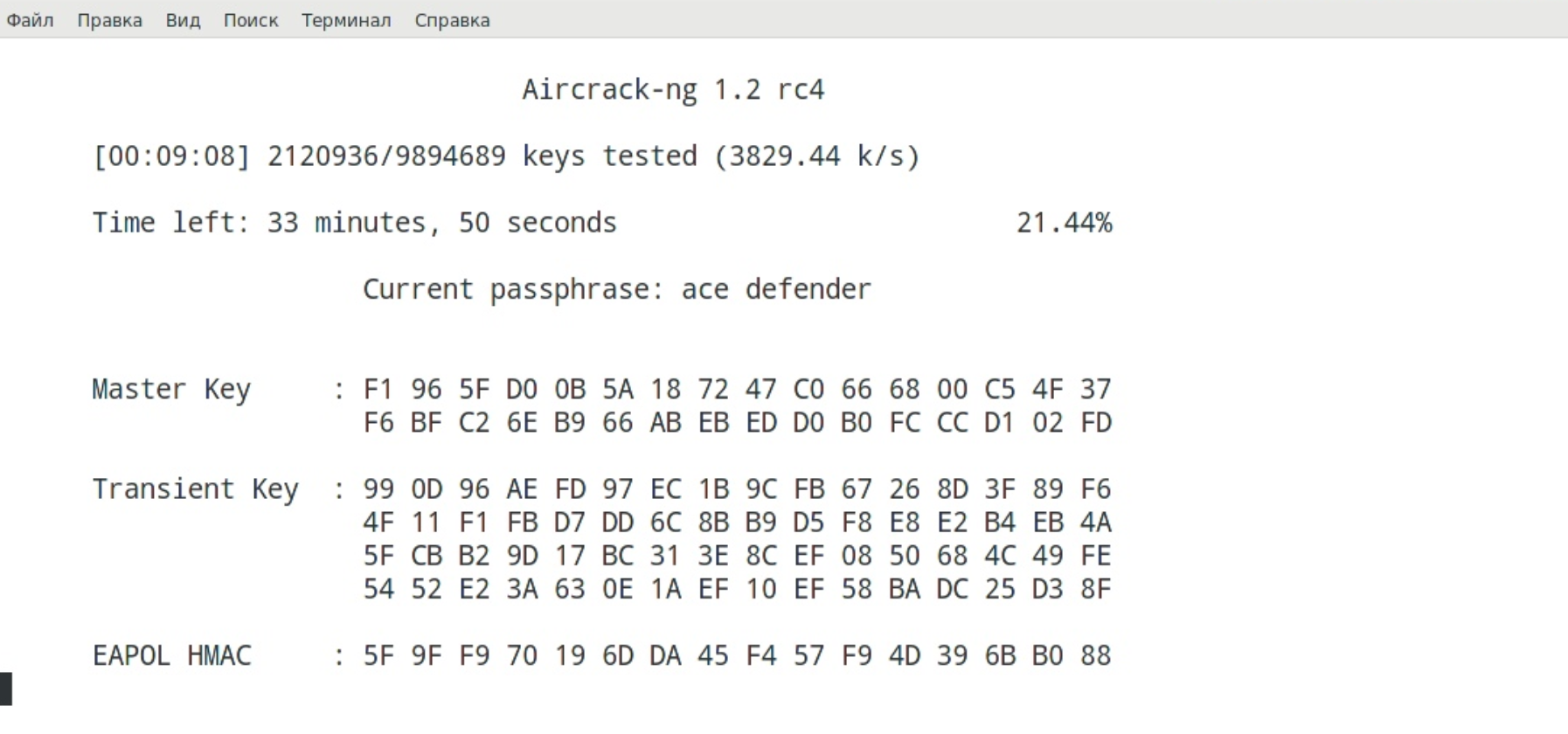

Допустим, я выбираю атаку по словарю с aircrack.

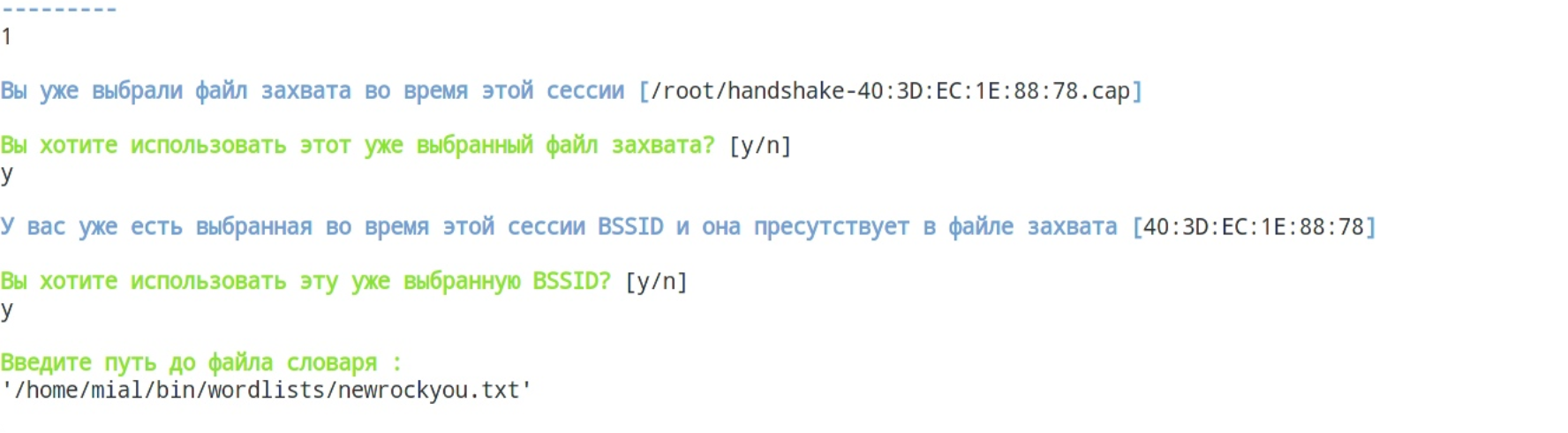

Умная программа напоминает мне, что у меня уже есть захваченное рукопожатие, и ещё она спрашивает, а не хочу ли я взламывать его. Я отвечаю утвердительно — y.

Далее умная программа замечает, что BSSID (имя сети, похожее на MAC адрес) у меня тоже уже выбрано. И спрашивает, не хочу ли я его использовать — опять, с ней не поспоришь.

Теперь нам нужно ввести путь к словарю (вместо ввода пути можно перетащить файл в окно скрипта):

Публичные словари можно скачать здесь. Однако со временем ты поймёшь как словарики для тебя работают лучше и сделаешь свою собственную подборку.

После этого начинается перебор:

HashCat

Все бы ничего, но aircrack использует ресурсы процесора, а перебор с помщью проца очень медленный! Что говорить о больших словарях, например полный цифровой девятизнак содержит уже 900 млн комбинаций и потребует пару недель вычислений на процессоре чтобы убедиться что (как минимум) пароль не найден).

Такая лузерская ситуация не могла не беспокоить пытливые умы и вскоре выход был найден. Для потоковых вычислений были задействованы видеокарты. GPU (Graphic Processing Unit) — сердце вашего 3D-ускорителя, имеет чип с сотнями (и даже тысячами) потоковых процессоров, позволяющий распределить многомилионные но простые операции хеширования паролей и тем самым на порядки ускорить процесс расшифровки. Чтобы не быть голословным скажу, что разогнаный Nvidia 1080ti способен достичь скорости в 500.000 паролей в секунду! Ощутимая разница, не так ли?

Как ни парадоксально, для подбора WPA-пароля с помощью GPU лучше всего подходит Windows, да да, именно он). Дело в том, что немалую роль в этом процессе играют драйвера видеоадаптеров, Windows-версиям которых разработчики уделяют куда больше внимания, чем драйверам под Linux. Ведь ориентируются они на потребности геймеров, много вы знаете любителей поиграться в комп с установленным линуксом? Подбор WPA-пароля под Windows умеют делать две программы — коммерческая Elcomsoft Wireless Security Auditor и консольная утилита hashcat-plus. Использование именно этих программ мы и рассмотрим далее, а заодно и сравним их характеристики, поговорим о плюсах и минусах обоих. Посмотрим с какой скоростью будет происходить расшифровка хендшейка в равных условиях, на одной системе для обоих программ.

Наличие последних рабочих драйвероввидеокарты в системе — обязательное условие. Как ставить дрова на видюху рассказывать не буду, раз вы сдесь то, уверен, вам это раз плюнуть.

Заключение

Airgeddon – очень удобный инструмент. Кстати, он написан на Bash — я сам большой поклонник автоматизировать задачи на Linux именно таким образом, без привлечения других языков программирования, если без них можно обойтись.

Скрипт оказался самым простым из всего, с чем я когда-либо работал. С помощью этого скрипта самый начинающий пользователь Linux сможет взломать Wi-Fi если у него есть соответствующая беспроводная карта и если пароль не слишком мудрёный.

Как обычно, я рекомендую не зацикливаться на автоматизированных скриптах, а продолжить изучение соответствующих программ и методик, поскольку «вручную» можно улучшить свои результаты и увеличить вероятность успешного взлома.

Админ сайта. Публикует интересные статьи с других ресурсов, либо их переводы. Если есть настроение, бывает, что пишет и что-то своё.

Источник